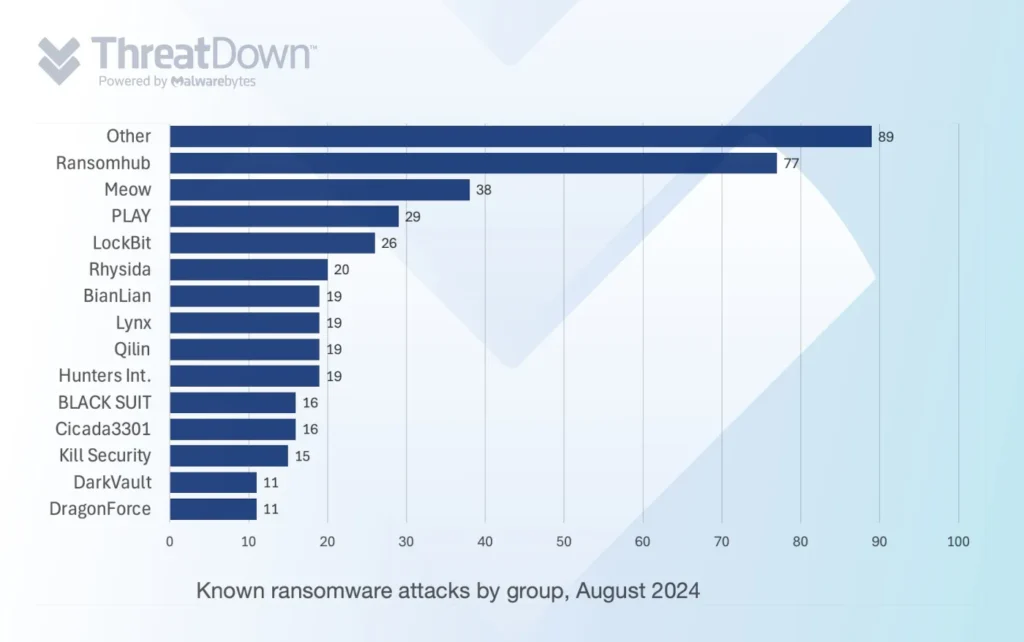

threatdown در ماه آگوست، در مجموع 442 مورد قربانی باج افزار را به ثبت رسانده است که این آمار در رتبه دوم پس از ماه مِی قرار دارد. مهمترین اخبار این ماه (آگوست) شامل پرداخت باج به مبلغ 450 میلیون دلار در نیمه اول سال ، ظهور ناگهانی باج افزار Meow و گزارشهایی مبنی بر حملات RansomHub میباشد.

دادههای Chainalysis در ماه گذشته نشان داد که پرداختهای کلی به باج افزارها در نیمه اول سال 2024 تقریباً 2 درصد افزایش یافته و از 449.1 میلیون دلار به 459.8 میلیون دلار رسیده است.

افزایش متوسط مبلغ پرداختی احتمالاً به این دلیل است که هکرها غالبا سازمانهای بزرگی را که دارای درآمد خوبی هستند، مورد نفوذ قرار میدهند.

اما خبر خوب این است که اکنون قربانیان کمتری نسبت به قبل حاضر به پرداخت باج هستند که 27 درصد نسبت به سال گذشته کاهش یافته است. این در حالی است که حملات باج افزاری نسبت به سال گذشته 10 درصد افزایش یافته است.

کاهش تعداد قربانیانی که باج پرداخت میکنند، علیرغم افزایش حملات، نشان میدهد که بسیاری از سازمانها برای رسیدگی به رخدادهای باج افزاری چه از طریق پشتیبانگیری بهتر، مکانیزم دفاعی قویتر و یا صرفاً امتناع از مذاکره با مهاجمان، آگاهتر، مجهزتر و آمادهتر شدهاند.

گروه باج افزار Meow در ماه آگوست 34 قربانی را در سایت خود منتشر کرد که این تعداد بیشتر از کل قربانیان آنها در 12 ماه گذشته است. جالب است بدانید که Meow از کد باج افزار Conti استفاده میکند.

افزایش فعالیت این گروه، روند افزایش گروههای باج افزاری کوچکتر پس از محو شدن باج افزارهای بزرگ مانند LockBit و ALPHV را تقویت میکند.

با این حال، جالبترین نکته در مورد این گروه، انحراف شدید آن از فهرست قبلی خود است. Meow قبلا عمدتا سازمانهای روسی را مورد هدف قرار میداد اما اکنون تمرکز خود را به نهادهای آمریکایی معطوف کرده است.

گروه باج افزار RansomHub در ماه آگوست، با استفاده از EDRKillShifter، ابزاری که برای غیرفعال سازی نرم افزار EDR طراحی شده است، مشاهده شد. EDRKillShifter مشابه سایر ابزارهایEDR Killer مانند AuKill و Terminator، برای غیرفعال سازی EDR با سوء استفاده از درایورهای آسیب پذیر تحت عنوان حملات BYOVD طراحی شده است.

این ابزار به عنوان یک لودر عمل میکند و درایورهای قانونی و در عین حال آسیب پذیر را ارائه میدهد که هکرها میتوانند از آنها برای خاموش کردن سیستمهای دفاعی و امنیتی در میزبانهای مورد نظر سوء استفاده کنند.

از آنجایی که این ابزارها در سطح کرنل کار میکنند، دسترسی عمیقی به کرنل سیستم عامل دارند. شما میتوانید با اعمال اصل حداقل سطح دسترسی و محدود کردن اجرای درایور، دسترسی به کرنل را محدود کنید و همچنین قفل کردن دسترسی درایور، نظارت بر فعالیتهای مشکوک و بخش بندی شبکه برای جلوگیری از هرگونه نفوذ احتمالی بسیار حائز اهمیت میباشد.

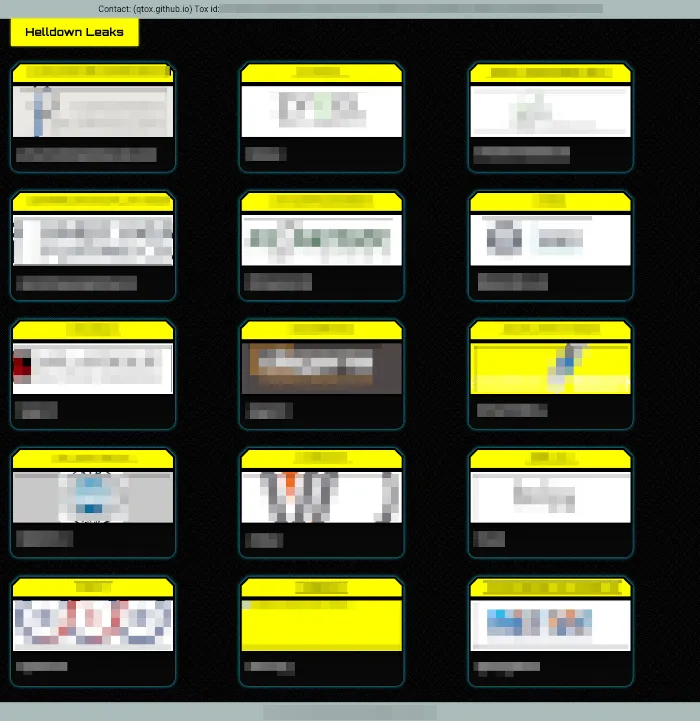

تهدید کننده جدید: Helldown

Helldown یک باج افزار جدید است که در ماه آگوست، 17 قربانی را در سایت خود منتشر کرد.

چگونه از حملات باج افزاری جلوگیری کنیم

بهترین راهکارها بطور خلاصه به شرح زیر میباشند:

- مسدود نمودن شکلهای رایج ورود، ایجاد طرحی برای وصله سریع و به موقع آسیب پذیریها در سیستمهای متصل به اینترنت و همچنین غیرفعال یا سخت کردن ایجاد دسترسی از راه دور توسط پروتکلهایی مانند RDP و VPN بسیار ضروری و حائز اهمیت میباشند.

- بهره گیری از نرم افزار امنیت endpoint میتواند در شناسایی بدافزارها کمک شایانی داشته باشد.

- تشخیص نفوذ با بخشبندی شبکهها و تخصیص حقوق دسترسی محتاطانه، کار مهاجمان وبدافزارها را در داخل سازمان دشوار خواهد کرد. از این رو بهتر است از EDR یا MDR به منظور تشخیص فعالیتهای غیرعادی پیش از وقوع حمله استفاده نمود.

- متوقف ساختن رمزگذاریهای مخرب، یکی دیگر از راهکارهای پیشنهادی است. نرمافزارهای MDR و EDR از چندین تکنیک تشخیص مختلف برای شناسایی باج افزار و بازگشت باج افزار به منظور بازیابی فایلهای سیستم آسیب دیده استفاده میکنند.

- پشتیبان گیری (BackUp) دورهای و منظم از جمله توصیههای امنیتی است. فایلهای پشتیبانگیری شده بایستی خارج از سایت و بصورت آفلاین، دور از دسترس مهاجمان نگهداری شوند.

- پس از شناسایی اولین نشانههای حمله میبایست نسبت به متوقف ساختن آن اقدام کرد و هر اثری از مهاجمان، بدافزارها، ابزارها و روشهای ورود آنها را حذف نمود تا حمله مجدد صورت نگیرد.