مروری بر پیش بینیهای سال گذشته (۲۰۲۳)

۱. افزایش انتشار دادههای شخصی و ایمیلهای شرکتی هک شده

نشت یا انتشار داده یک اصطلاح گسترده است که انواع مختلفی از اطلاعات را در بر میگیرد که در دسترس عموم قرار داشته و یا برای فروش در دارک وب یا سایر وب سایتهای shadow منتشر میشوند. اطلاعات فاش شده ممکن است شامل اسناد داخلی شرکت، دیتابیسها، گواهیهای اعتبار، دادههای لاگین به سیستم شخصی و کاری و انواع دیگر دادهها باشند. این مقاله به بررسی پیش بینی تهدیدات دارک وب و دارک مارکت ها برای سال 2024 میپردازد.

کسپرسکی سال گذشته، پیشبینی کرد که دادههای شخصی و ایمیل شرکتی به طور فزاینده مورد نفوذ واقع خواهند شد و این پیشبینی تا حد زیادی درست بود. به عنوان مثال، در سال ۲۰۲۳، افزایش قابل توجهی در پستهایی که دادههای لاگین و رمز عبور را برای حسابهای شخصی و کاری مختلف ارائه میدهند، مشاهده شد. بهطور دقیقتر، در سال ۲۰۲۳، حجم فایلهای گزارش بدافزار حاوی دادههای کاربر هک شده که به صورت رایگان در دارک وب ارسال شده بودند، تقریباً ۳۰ درصد در مقایسه با سال ۲۰۲۲ افزایش یافت.

شرکتهای مختلفی در طول سال گذشته، در بحثهای دارک وب در خصوص پایگاههای داده داخلی فاش شده از جمله پایگاههای اطلاعاتی مشتری و اسناد موجود در دارکنت مورد ارجاع قرار گرفتند و حدودا ۱۹,۰۰۰ پست مشابه از ژانویه تا نوامبر ۲۰۲۳ شناسایی شد.

علاوه بر این، از آنجایی که در حال حاضر رویارویی سیاسی به طور ذاتی شامل عناصر سایبری میشود، برخی از حملات نقض داده نیز در بحبوحه درگیریهای مداوم، مانند درگیری میان اسرائیل و حماس، رخ داده است. به عنوان مثال، گزارش شده است که گروه “طوفان سایبری” یا ” Cyber Toufan” ادعا کرده است که دهها حمله نقض داده را علیه شرکتهای اسرائیلی به انجام رسانده است. در طرف مقابل، بیش از یک میلیون پرونده از سیستم مراقبتهای بهداشتی فلسطین در دارک وب پست شده است. هکرها در حوزه دیجیتالیِ درگیریها، به طور کلی از هر دو طرف تمایل دارند نه برای منافع مالی، بلکه به قصد آسیب رساندن به حریف در فعالیتهایی مانند نفوذ به سرویسها یا وبسایتهای مختلف شرکت کنند تا دادهها را به صورت عمومی منتشر نمایند.

وضعیت: پیش بینی محقق گردید ✅

۲. بدافزار به عنوان یک سرویس: افزایش حملات cookie-cutter و ابزارهای پیچیده تر

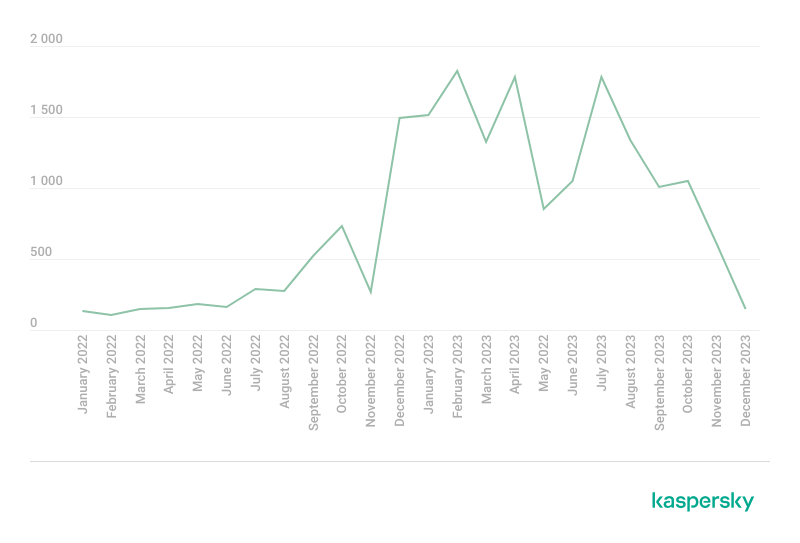

سال ۲۰۲۳ شاهد ظهور خانوادههای بدافزار جدید به عنوان یک سرویس (MaaS) بود که به افزایش کلی فعالیت MaaS در دارک وب کمک کرد. قابل توجهترین بدافزار در این میان BunnyLoader بود، بدافزار ارزان قیمت و غنی که قادر به ربودن دادههای حساس و ارزهای دیجیتال است. یکی دیگر از تازه واردان در سال ۲۰۲۳، Mystic Stealer میباشد، بدافزاری که در انجمنهای دارک نت مورد بحث قرار گرفت و به دلیل توانایی آن در سرقت اطلاعات کاربری و دادههای ارزشمند شناخته شد و در انجمنهای جرائم سایبری تحت مدل MaaS با هزینه ماهانه ۱۵۰ دلار توزیع گردید. بدافزارهای موجود که معمولاً از طریق مدلهای اشتراک ارائه میشوند، به رشد خود ادامه دادند. تعداد پستهای دارک وب که لاگ های RedLine، یک خانواده بدافزار بسیار محبوب را ارائه میدهند به طور قابل توجهی از حدود ۳۷۰ پست بصورت ماهانه در سال ۲۰۲۲ به ۱۲۰۰ پست در سال ۲۰۲۳ افزایش یافت.

وضعیت: پیش بینی محقق گردید ✅

۳. باجگیری رسانهای: کسب و کارها از پستهای عمومی هکرها متوجه میشوند هک شدهاند

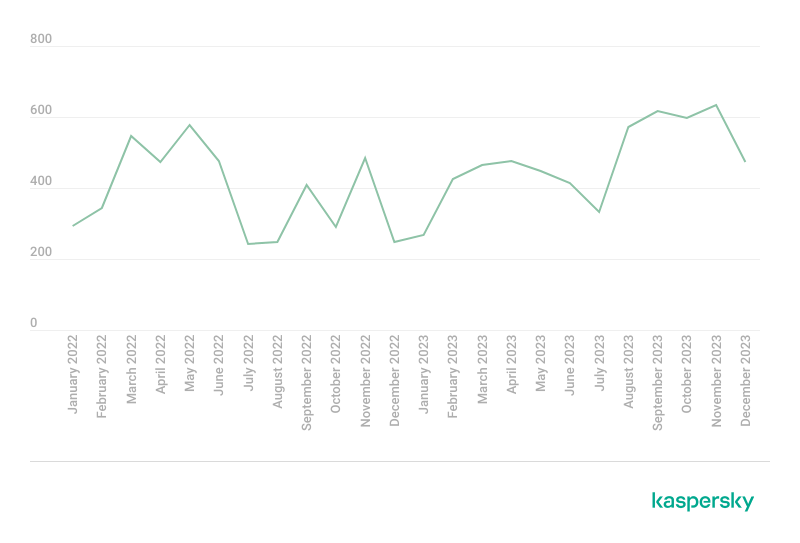

اپراتورهای باجافزار، وبلاگهایی ایجاد میکنند تا اطلاعاتی درباره قربانیان خود در آنجا به نمایش بگذارند و در صورت نیاز دادههای ربوده شده را منتشر کنند. این وبلاگها که هم در پلتفرمهای عمومی و هم در دارک وب یافت میشوند، در سال ۲۰۲۲ به طور میانگین ۳۸۶ پست در ماه داشتند. این رقم در سال ۲۰۲۳، به ۴۷۶ مورد افزایش یافت و در نوامبر به ۶۳۴ پست رسید. این رقم به افزایش مداوم شکست شرکتها در برابر باجافزارها اشاره دارد.

نه تنها تعداد پستها افزایش یافته که ما همچنین شاهد ظهور چندین بلاگ جدید باجافزار هم بودهایم. آنها معمولاً وقتی گروه تازهای از باجافزارها پدید میآیند، مشاهده میشوند. مهم است اشاره کنیم که بلاگهای گروههای فعلی ممکن است آدرس سایت خود را تغییر دهند و یا همزمان چندین دامنه بسازند.

وضعیت: پیش بینی محقق شد ✅

۴. مجرمان سایبری اغلب گزارشهای هک جعلی ارسال میکنند

کسپرسکی سال گذشته، پیشبینی کرد که عوامل تهدید، گزارشهای نشت داده جعلی تولید خواهند کرد و سعی دارند آنها را معتبر معرفی کنند. در واقع، مشخص شد که نشت دادههای واقعی، انگیزههای مختلفی مانند هکتیویسم یا حتی “بازاریابی” را پشت سر گذاشته است. مورد دوم به این معناست که مجرمان سایبری نشت دادههای واقعی را به عنوان ابزاری برای انجمنهای تبلیغاتی و سایر دارک وبها بازنشر کرده و سعی در افزایش شهرت این پلت فرمها داشتهاند. کسپرسکی متوجه جعلیهای متعددی در بخش روسی زبان بازار shadow گردید که توسط عوامل تهدید “بی نام” به جای گروههای معروف منتشر شد.

وضعیت: تا حدودی محقق شد 🆗

۵. فناوری ابری و دادههای منتشر شده در دارک وب به بردارهای حمله محبوب تبدیل میشوند

دادههای منتشر شده در دارک وب میتوانند به طور بالقوه برای سازماندهی حملات مورد استفاده قرار گیرند. افزایش قابل توجهی در تعداد اطلاعات کاربری فاش شده مشاهده شده است که نشان دهنده تقاضای رو به رشد در جوامع دارک وب برای این نوع اطلاعات است. این تقاضا از این واقعیت ناشی میشود که یکی از سادهترین روش های دستیابی به دسترسی غیرمجاز به زیرساختها است.

وضعیت: تا حدودی محقق شد 🆗

پیش بینیهای کسپرسکی برای سال ۲۰۲۴

۱. تعداد سرویسهای دور زدن آنتی ویروس برای بدافزارها (کریپتورها) افزایش خواهد یافت

سرویسهای دور زدن آنتی ویروس توسط بدافزارها (کریپتورها) انتظار میرود همانطور که در سال ۲۰۲۳ وجود داشتند و مشاهده شدند، در سال ۲۰۲۴ نیز ادامه یابند. کریپتور یا cryptor، ابزاری است که به طور خاص برای مخفی سازی کد موجود در نمونه بدافزار طراحی شده است. هدف آن این است که کد را توسط اسکنرهای مبتنی بر signature (امضاء)، غیرقابل شناسایی کند و بدین ترتیب آن را مخفی نگاه دارد.

دارک مارکتها یا بازارهای سیاه در حال حاضر مملو از چنین سرویسهایی هستند. برخی از این پیشنهادات در انجمنهای زیرزمینی بسیار محبوب میباشند. طیف کریپتورها از گزینههای مقرون به صرفه، با قیمت بین ۱۰ تا ۵۰ دلار برای هر کریپتور یا ۱۰۰ دلار برای اشتراک ماهانه و توزیع انبوه بدافزارها با حفاظت اولیه و کوتاه مدت، تا کریپتورهای خاص با هزینه بین ۱۰۰۰ تا ۲۰,۰۰۰ دلار برای اشتراک ماهانه متغیر است. این کریپتورهای سطح بالا که برای نفوذ هدفمند طراحی شدهاند، قابلیتهای تهاجمی پیشرفتهای را برای دور زدن حفاظت در زمان اجرا توسط راهحل های امنیتی ارائه میدهند.

۲. سرویسهای بدافزار “Loader ” به تکامل خود ادامه خواهند داد

پیشبینی میشود که چشمانداز سرویس های بدافزارLoader (لودر) به تکامل خود ادامه دهند و لودرهای مخفی فزایندهای را به مجرمان سایبری ارائه نمایند. این لودرها که به عنوان یک بردار اولیه برای نفوذ بدافزارها عمل میکنند، راه را برای استقرار ربایندهها، تروجانهای دسترسی از راه دور (RAT) مختلف و سایر ابزارهای مخرب هموار میکنند. انتظار میرود قابلیتهای کلیدی این لودرها شامل مکانیزمهای تداوم دسترسی قوی، اجرای حافظه بدون فایل و افزایش مقاومت در برابر محصولات امنیتی باشد. تکامل مداوم لودرها در بازارهای سیاه احتمالاً شاهد معرفی نسخههای جدید نوشته شده به زبانهای برنامهنویسی مدرن مانند Golang و Rust در سال ۲۰۲۴ خواهد بود. این روند نشان دهنده تلاش هماهنگ مجرمان سایبری برای تقویت تکنیکهای گریز و بهبود کارایی بردارهای نفوذ اولیه است.

۳. سرویسهای استخراج داراییهای ارز دیجیتال در بازارهای دارک وب به رشد خود ادامه خواهند داد

ما پیشبینی میکنیم که ربایندههای داراییهای کریپتو (ارز دیجیتال) در سال ۲۰۲۴ افزایش و پیشرفت بیشتری داشته باشند که منجر به افزایش تبلیغات مربوط به توسعه و فروش آنها در بازار زیرزمینی خواهد شد. انتظار میرود که موفقیت بدافزارهایی مانند Angel Drainer که در حمله به دفتر کل مورد استفاده قرار گرفت، همراه با علاقه مستمر به ارزهای دیجیتال، NFT و داراییهای دیجیتال مرتبط، به گسترش چنین تخلیهکنندههایی دامن بزند. این روند منعکس کننده ماهیت سودآور هک داراییهای مالی دیجیتال است و داراییهای ارز دیجیتال را به یک هدف جذاب برای مجرمان سایبری تبدیل میکند. با افزایش علاقه و استفاده از این داراییها، پیچیدگی و شیوع بدافزارهای طراحی شده برای اکسپلویت و بهره برداری از آنها نیز افزایش خواهد یافت.

۴. طرحهای ترافیک سیاه در بازارهای زیرزمینی بسیار محبوب خواهند شد

روند استفاده از تبلیغات گوگل و بینگ برای کمپینهای جعلی جمع آوری ترافیک پیشبینی میشود که محبوبیت خود را حفظ کند. فروشندگان ترافیک سیاه (Black traffic)، که این کمپینها را با تبلیغ صفحات لاگین همراه با نصب کننده بدافزار سازماندهی میکنند، به طور موثری کاربران را از طریق این تبلیغات فریبنده آلوده خواهند کرد. این دلالان احتمالاً فعالیتهای فروش خود را در بازار زیرزمینی افزایش خواهند داد. در عین حال، انتظار میرود که تقاضا برای چنین خدماتی افزایش یابد که بر اثربخشی پلتفرمهای اصلی ارائه تبلیغات برای توزیع بدافزار تاکید میکند و آن را به روشی ارجح در میان مجرمان سایبری برای دستیابی به مخاطبان گستردهتر تبدیل خواهد کرد. در نتیجه، ما میتوانیم انتظار افزایش مداوم این شیوههای فریبنده را داشته باشیم که تهدیدی دائمی برای کاربران آنلاین است.

۵. تکامل و پویایی بازار میکسرها و سرویسهای پاک سازی بیت کوین

میکسرهای بیت کوین و سرویسهای “پاک سازی” نشانههایی از افزایش مداوم در شیوع و پیچیدگی را نشان می دهند. با افزایش نظارت و قابلیتهای ردیابی تراکنش توسط مجریان قانون، انتظار میرود که تقاضا برای خدماتی که منشأ وجوه بیتکوین را مبهم میکنند در بازارهای زیرزمینی رشد رشد خواهند کرد. این سرویسها، که اغلب به عنوان «درهم ساز» یا «میکسر» شناخته میشوند، به عوامل تهدید یا دیگر کاربران شرور توانایی ناشناس کردن تراکنشهای ارزهای دیجیتال خود را میدهند و ردیابی منبع را به چالش میکشند.

کسپرسکی پیش بینی کرده است که در سال ۲۰۲۴، تنوع و پیچیدگی این سرویسها گسترش خواهند یافت. این گسترش احتمالاً ناشی از نیازهای در حال تحول عوامل تهدید است که به دنبال حفظ حریم خصوصی خود برای شرکت در فعالیتهای غیرقانونی میباشند. میکسرها و سرویسهای پاک سازی بیت کوین احتمالاً الگوریتمها و تکنیکهای پیچیدهتری را برای پیشی گرفتن از تلاشهای ردیابی ترکیب خواهند کرد.

علاوه بر این، افزایش محبوبیت سایر ارزهای دیجیتال با ویژگیهای حفظ حریم خصوصی پیشرفته نیز ممکن است بر بازار میکسر بیت کوین تأثیر بگذارد. ارائهدهندگان سرویسها میتوانند پیشنهادات خود را به گونهای متنوع سازند که ترکیبی برای این ارزهای دیجیتال جایگزین داشته باشند و دامنه عملیات خود را بیشتر گسترش دهند.