یک نقص امنیتی بحرانی که بر افزونه LayerSlider وردپرس تأثیر میگذارد، میتواند به منظور استخراج اطلاعات حساس مانند هش رمز عبور از پایگاه داده مورد سوء استفاده قرار گیرد. این نقص با شناسه CVE-2024-2879 دارای امتیاز CVSS 9.8 از 10.0 می باشد و بر نسخههای 7.9.11 تا 7.10.0 این افزونه تأثیر میگذارد.

این نقص امنیتی پس از افشای مسئولانه در بیست و پنجم مارس ۲۰۲۴، در نسخه 7.10.1 که بیست و هفتم مارس منتشر شد، مرتفع گردید. این به روز رسانی شامل اصلاحات امنیتی مهمی است.

افزونه LayerSlider یک ویرایشگر محتوای وب بصری، نرم افزار طراحی گرافیکی و یک جلوه بصری دیجیتال است که به کاربران اجازه میدهد تا انیمیشنها و محتوای غنی برای وب سایت خود ایجاد کنند. این افزونه توسط میلیون ها کاربر در سراسر جهان استفاده میشود.

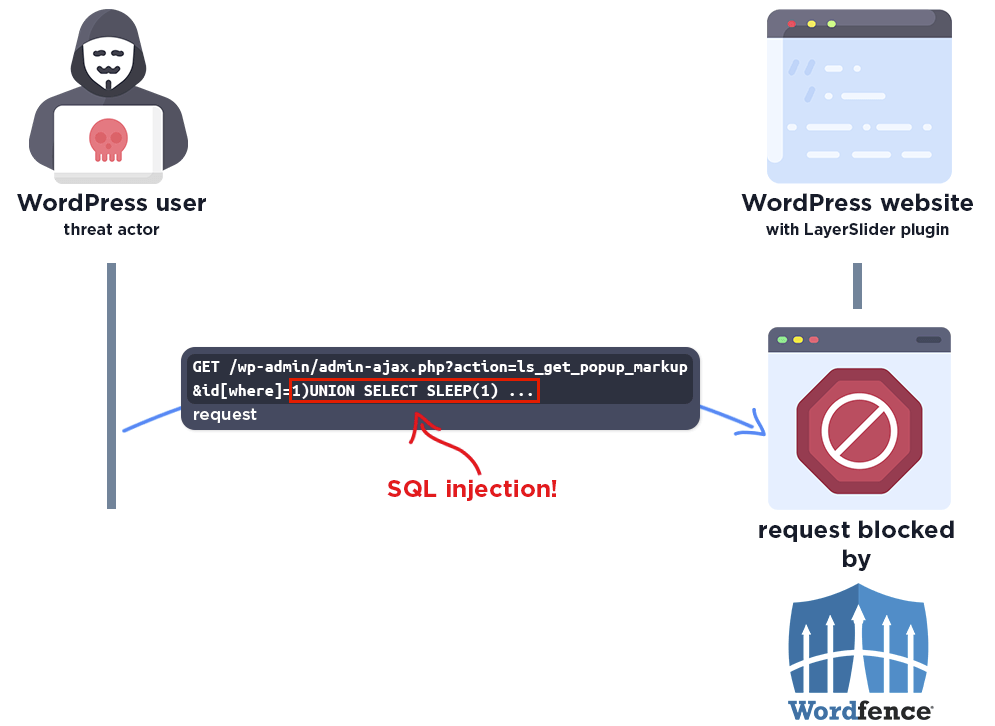

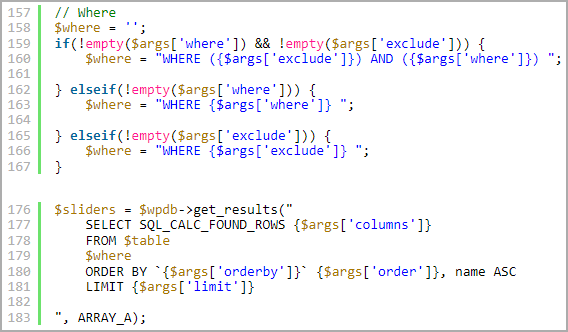

نقص کشف شده در این ابزار، ناشی از عدم وجود ()wpdb::prepare است که به مهاجمان احراز هویت نشده امکان میدهد تا کوئری های SQL بیشتری را افزوده و اطلاعات حساس را جمعآوری کنند. عوامل تهدید در واقع برای سوء استفاده از این آسیب پذیری، نیازی به احراز هویت در وبسایت قربانی نخواهند داشت. عدم استفاده از تابع “$wpdb->prepare()” باعث شده است تا رشته های ورودی کاربران در مقابل SQL injection پاکسازی نشوند.

نحوه ساختار کوئری، سطح حمله را به یک رویکرد مبتنی بر زمان محدود میکند که در آن مهاجم باید زمان پاسخ هر درخواست را برای ربودن اطلاعات از پایگاه داده مشاهده کند.

این توسعه به دنبال کشف یک آسیب پذیری XSS ذخیره شده اما تأیید نشده در افزونه WP-Members Membership (CVE-2024-1852، امتیاز CVSS: 7.2) میباشد که میتواند اجرای کدهای جاوا اسکریپت دلخواه را تسهیل سازد که در نسخه 3.4.9.3 بر طرف شده است.

شرکت امنیتی وردپرس اعلام کرد که آسیبپذیری این امکان را برای مهاجمان احراز هویت نشده فراهم میآورد تا اسکریپتهای وب دلخواه را در صفحات تزریق کنند و هر زمان که کاربر به صفحه تزریق شده که صفحه ویرایش کاربران است، دسترسی پیدا میکند، اسکریپتها اجرا شوند.

در صورتی که کد در چارچوب نشست مرورگر admin اجرا گردد، می توان از آن برای ایجاد اکانت های کاربری، هدایت بازدیدکنندگان سایت به سایر سایت های مخرب و انجام حملات دیگر سوء استفاده کرد.

آسیبپذیریهای امنیتی طی چند هفته گذشته، در سایر افزونههای وردپرس مانند Tutor LMS (CVE-2024-1751، امتیاز CVSS: 8.8) و ورودیهای فرم تماس (CVE-2024-2030، امتیاز CVSS: 6.4) افشا شدهاند که میتوانند به ترتیب برای افشای اطلاعات و تزریق اسکریپت های وب دلخواه مورد سوء استفاده قرار گیرند.