عوامل تهدید دارای منافع مشترک با بلاروس و روسیه به یک کمپین جاسوسی سایبری جدید مرتبط شدهاند. این کمپین Winter Vivern نام دارد و به نظر میرسد از آسیب پذیری اسکریپت بین سایتی (XSS[1]) در وب سرورهای ایمیل Roundcube جهت نفوذ به بیش از 80 سازمان سوء استفاده کردهاند.

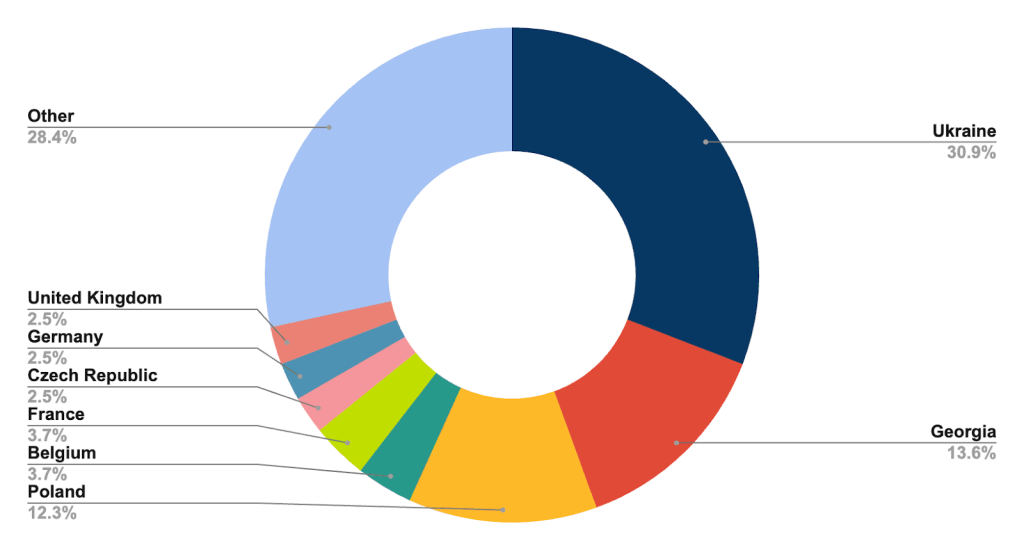

این نهادها طبق گزارش Recorded Future، عمدتاً در گرجستان، لهستان و اوکراین واقع شده اند که نفوذ را به یک عامل تهدید به نام کمپین Winter Vivern نسبت می دهند. این عامل تهدید با نام های TA473 و UAC0114 نیز شناخته می شود. این شرکت امنیت سایبری در حال ردیابی این عامل تهدید تحت نام گروه جرایم سایبری 70 (TAG-70[2]) است.

سوء استفاده کمپین Winter Vivern از نقص های امنیتی در نرم افزار Roundcube پیش تر توسط ESET در اکتبر 2023 برجسته شده بود و مانند دیگر گروه های عامل تهدید مرتبط با روسیه از جمله APT28، APT29 و Sandworm نرم افزار ایمیل را مورد هدف قرار می دهد.

این مهاجم که حداقل از دسامبر 2020 فعال میباشد، همچنین با اکسپلویت یک آسیب پذیری اصلاح شده در نرم افزار ایمیل Zimbra Collaboration (همکاری زیمبرا) در سال گذشته برای نفوذ به سازمان های مولداوی و تونس در جولای 2023 مرتبط است.

کمپین Winter Vivern کشف شده توسط Recorded Future از ابتدای اکتبر 2023 و با هدف جمع آوری اطلاعات در مورد فعالیت های سیاسی و نظامی اروپا تا اواسط ماه ادامه یافت. این حملات با فعالیت TAG-70 علیه سرورهای ایمیل دولتی ازبکستان که در مارس 2023 شناسایی شدهاند، همپوشانی دارند.

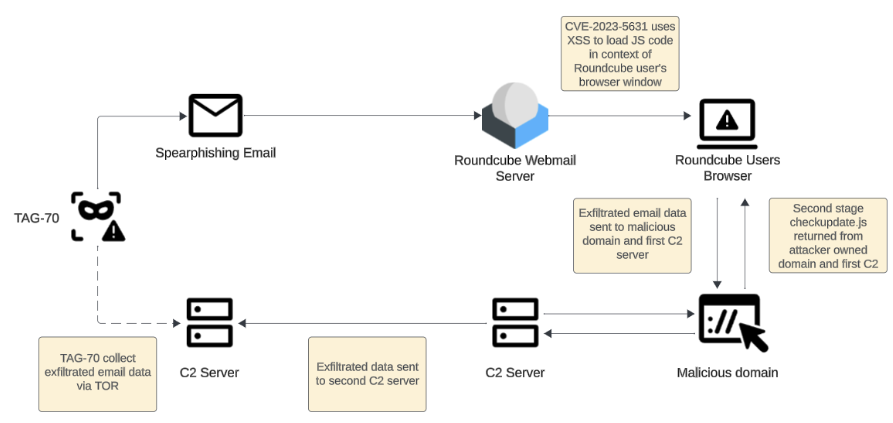

این شرکت اعلام کرد TAG70 سطح بالایی از پیچیدگی را در روش های حمله از خود نشان داده است. عوامل تهدید از تکنیک های مهندسی اجتماعی استفاده کرده و از آسیب پذیری XSS در وب سرورهای ایمیل Roundcube جهت دستیابی غیرمجاز به سرورهای ایمیل سازمان های دولتی و نظامی استفاده کردهاند.

زنجیره های حمله شامل سوء استفاده از نقص های Roundcube جهت ارائه پیلودهای جاوا اسکریپت است که به منظور استخراج گواهیهای اعتبار کاربر به سرور فرمان و کنترل (C2[3]) طراحی شدهاند.

Recorded Future همچنین اذعان داشت که شواهدی از نفوذ به سفارتخانههای ایران در روسیه و هلند و همچنین سفارت گرجستان در سوئد توسط کمپین Winter Vivern یافته است. مورد هدف قرار دادن سفارتخانه های ایران در روسیه و هلند نشان دهنده علاقه ژئوپلیتیک گسترده تری در ارزیابی فعالیتهای دیپلماتیک ایران، به ویژه در مورد حمایت این کشور از روسیه در اوکراین است.

به طور مشابه، جاسوسی علیه نهادهای دولتی گرجستان منعکس کننده منافع در نظارت بر خواستار گرجستان برای پیوستن به اتحادیه اروپا (EU[4]) و NATO[5] میباشد.

[1] cross-site scripting

[2] Threat Activity Group 70

[3] command-and-control

[4] European Union

[5] North Atlantic Treaty Organization