محققان امنیتی یک آسیبپذیری در پلتفرم درخواست شغل مبتنی بر چتبات به نام McHire مکدونالد کشف کردند که اطلاعات گفتوگوهای بیش از ۶۴ میلیون متقاضی کار در سراسر ایالات متحده را در معرض خطر قرار داده است.

جزئیات آسیبپذیری McHire مکدونالد

این نقص توسط محققان امنیتی ایان کارول و سم کری کشف شدهاست. آنها دریافتند که پنل مدیریتی چتبات McHire مکدونالد از یک حساب آزمایشی با اطلاعات کاربری با ضعف امنیتی پایین (نام کاربری و رمز عبور «123456») محافظت میشود.

پلتفرم McHire، که توسط Paradox.ai توسعه یافته و توسط حدود ۹۰ درصد از شعب مکدونالد استفاده میشود، از طریق چتباتی به نام Olivia درخواستهای شغلی را دریافت میکند. متقاضیان میتوانند نام، آدرس ایمیل، شماره تلفن، آدرس منزل و زمانهای در دسترس خود را ثبت کرده و باید یک آزمون شخصیتی را بهعنوان بخشی از فرآیند درخواست تکمیل کنند.

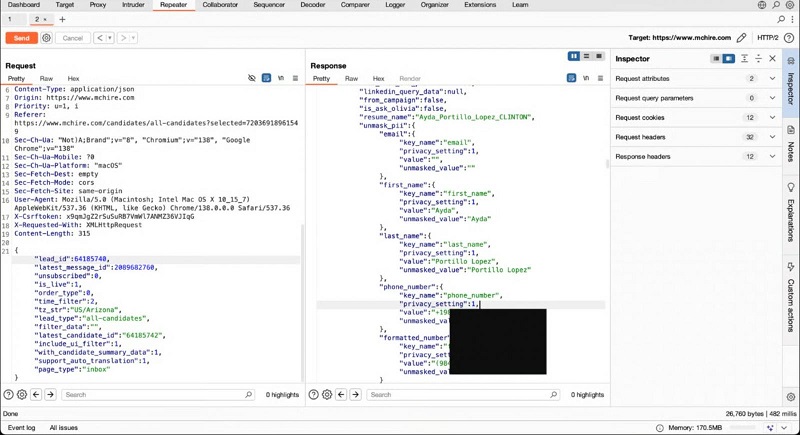

محققان برای بررسی نحوه عملکرد فرآیند، یک درخواست شغلی به حساب آزمایشی ارسال کردند. در این فرآیند، متوجه شدند که درخواستهای HTTP به یک اندپوینت API در مسیر /api/lead/cem-xhr ارسال میشود که از پارامتر lead_id استفاده میکند. در این سناریو، این شناسه برابر با 64,185,742 بود.

با افزایش یا کاهش مقدار lead_id، محققان توانستند متن کامل گفتوگوها، توکنهای نشست و اطلاعات شخصی متقاضیانی که پیشتر از طریق McHire درخواست داده بودند را مشاهده کنند. این نقص، که بهعنوان آسیبپذیری ارجاع مستقیم ناامن به اشیا (IDOR) شناخته میشود، زمانی رخ میدهد که برنامهای شناسههای داخلی اشیا، مانند شماره رکوردها، را بدون تأیید مجوز دسترسی کاربر افشا میکند.

ایان کارول در توضیح این نقص اظهار داشت که در بررسی امنیتی چندساعته، دو مشکل جدی شناسایی شد: پنل مدیریتی McHire اطلاعات کاربری پیشفرض 123456:123456 را میپذیرفت و یک آسیبپذیری IDOR در API داخلی امکان دسترسی به هرگونه اطلاعات تماس و گفتوگو را فراهم میکرد. این مشکلات به هر فردی با حساب McHire و دسترسی به صندوق ورودی اجازه میداد اطلاعات شخصی بیش از ۶۴ میلیون متقاضی را بازیابی کند. در این مورد، تغییر مقدار lead_id در درخواستها اطلاعات حساس متعلق به سایر متقاضیان را بازمیگرداند، زیرا API بررسی نمیکرد که آیا کاربر به دادهها دسترسی مجاز دارد یا خیر.

اقدامات اصلاحی

این مشکل در تاریخ ۳۰ ژوئن به Paradox.ai و مکدونالد گزارش شد. مکدونالد ظرف یک ساعت گزارش را تأیید کرد و اطلاعات کاربری پیشفرض مدیریتی بهسرعت غیرفعال شدند.

مکدونالد در بیانیهای به Wired اعلام کرد که از این آسیبپذیری غیرقابلقبول از سوی ارائهدهنده شخص ثالث، Paradox.ai، ناامید است. بهمحض اطلاع از مشکل، به Paradox.ai دستور داده شد که فورا آن را برطرف کند و این نقص در همان روز گزارششده رفع شد.

Paradox.ai یک پچ برای رفع آسیبپذیری IDOR منتشر کرد و تأیید کرد که این نقص برطرف شده است. این شرکت همچنین اعلام کرد که در حال بازبینی سیستمهای خود است تا از تکرار مشکلات مشابه جلوگیری کند. Paradox.ai توضیح داد که اطلاعات افشاشده شامل هرگونه تعامل با چتبات، مانند کلیک روی دکمهها، میشود، حتی اگر اطلاعات شخصی وارد نشده باشد.