محققان امنیتی شرکت Halcyon اخیرا نسخه جدیدی از باج افزار Qilin به نام “Qilin.B” را شناسایی کردهاند. این نسخه جدید دارای قابلیت پاک کردن لاگها، اختلال در سیستمهای پشتیبان گیری (بک آپ) و مکانیزمهای بازیابی اطلاعات، رمزگذاری قویتر و دور زدن پیشرفته ابزارهای امنیتی است.

گروه باج افزار به عنوان یک سرویس Qilin، اولین بار در ژوئیه 2022 مشاهده شد که هر دو سیستم عامل ویندوز و لینوکس را مورد هدف قرار میداد. عملیات این گروه شامل استخراج داده و اخاذی مضاعف است.

Qilin که به عنوان Agenda نیز شناخته میشود، پس از انجام حمله در ماه ژوئیه علیه ارائه دهنده خدمات بهداشت ملی بریتانیا، Synnovis، بسیار معروف شد و عملکرد بیمارستانهای سراسر لندن را مختل ساخت.

Qilin.B از طرح رمزگذاری AES-256-CTR با قابلیتهای AESNI برای CPUهایی که از آن پشتیبانی میکنند، استفاده میکند تا سرعت رمزگذاری را افزایش دهد.

Qilin.B از ChaCha20 نیز برای سیستمهای ضعیفتر یا قدیمیتر که سخت افزار مناسب برای پشتیبانی از AESNI ندارند، استفاده میکند و در هر صورت رمزگذاری قوی را ارائه میدهد.

Qilin.B همچنین کلید رمزگذاری را توسط RSA-4096 همراه با OAEP padding محافظت میکند. این مکانیزم، رمزگشایی را بدون داشتن کلید خصوصی یا مقادیر ذخیره شده تقریباً غیرممکن میسازد.

AES-256-CTR، دادهها را در بلوکهای 128 بیتی با استفاده از یک کلید 256 بیتی رمزگذاری میکند که برای رمزگذاری با سرعت بالا با پشتیبانی سخت افزاری مناسب است. در حالی که Chacha20 رمزگذاری جریانی است و دادهها را بایت به بایت رمزگذاری میکند و برای دستگاههای مختلف، بهینهسازی شده است.

یکی از قوی ترین ویژگیهای Qilin.B قابلیت دور زدن ابزارهای امنیتی است. Qilin.B به زبان Rust نوشته شده است و از این رو تجزیه و تحلیل و ردیابی آن دشوار است.

این باج افزار پس از استقرار در سیستم قربانی، یک کلید خودکار در رجیستری ویندوز اضافه میکند، سرویسهای امنیتی ضروری را خاتمه میدهد، لاگ رویدادهای ویندوز و کپیهای shadow را پاک میکند و در نهایت خود را از سیستم هدف حذف میکند و حداقل رد پا را از خود بر جای میگذارد.

از جمله سرویسهایی که Qilin.B آنها را خاتمه میدهد، سرویسهای زیر هستند:

- Veeam ( نرم افزار پشتیبان گیری و بازیابی)

- سرویس Windows Volume Shadow Copy (پشتیبان گیری و بازیابی سیستم)

- سرویس پایگاه داده SQL (مدیریت دادههای سازمانی)

- Sophos (نرم افزار امنیتی و آنتی ویروس)

- Acronis Agent (سرویس پشتیبان گیری و بازیابی)

- SAP (برنامه ریزی منابع سازمانی)

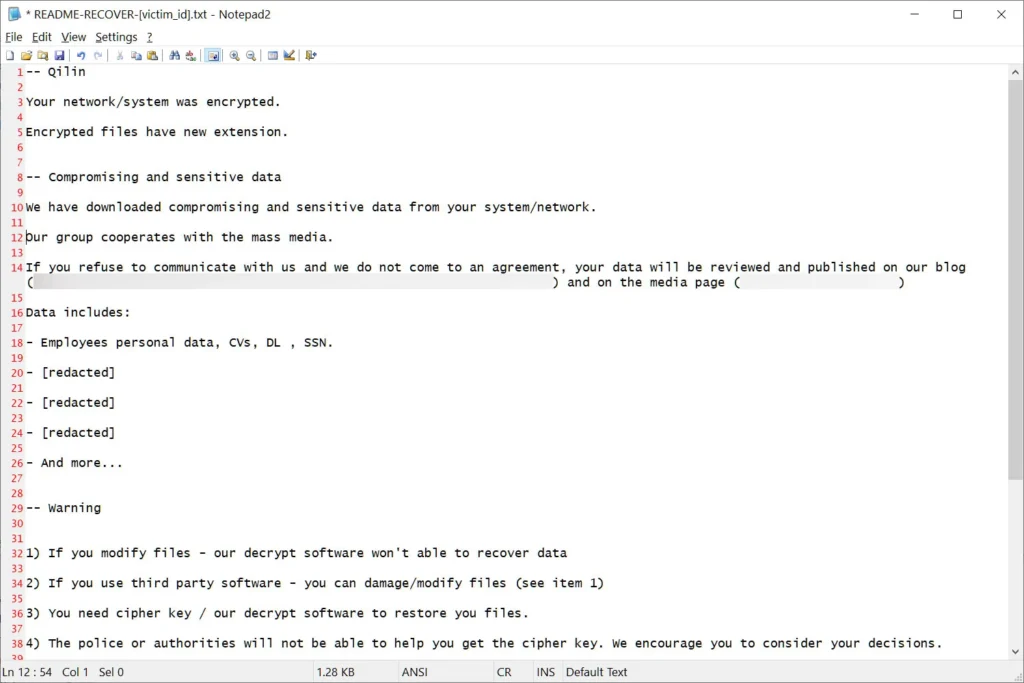

از سوی دیگر، فایلهای رمزگذاری شده توسط Qilin.B، دارای یک پسوند منحصر به فرد مرتبط با “company_id” هستند. Qilin.B در هر دایرکتوری لوکال و فولدرهایهای شبکه، یک یادداشت اخاذی با عنوان “README-RECOVER-[company_id].txt” قرار میدهد که شامل دستورالعملهای پرداخت و لینکهایی به یک سایت Tor برای کمک به رمزگشایی فایلها است.

اگرچه موارد فوق در فضای باجافزار، متداول هستند اما تأثیرات شدید و گستردهای به همراه دارند. این گروه همچنین از یک نوع لینوکسی متمرکز بر حملات VMware ESXi استفاده میکند، اما گونهای که Halcyon مشاهده کرده است مختص سیستمهای ویندوز میباشد.