وقتی صحبت از تهدیدات سایبری میشود، بسیاری از افراد، هکرهای خارج از سازمان را تصور میکنند که به شبکهها نفوذ میکنند؛ اما برخی از مخربترین نقضهای امنیتی از داخل سازمانها نشأت میگیرند. چه به دلیل سهلانگاری و چه با نیت مخرب، تهدیدات داخلی میتوانند سازمان شما را در معرض خطرات جدی امنیت سایبری قرار دهند بنابراین استفاده از راهکارهای مدیریت سطح دسترسی (PAM) ضروری است.

طبق گزارش تحقیقات نقض دادهها در سال ۲۰۲۴ از شرکت Verizon، حدود ۵۷٪ از شرکتها سالانه بیش از ۲۰ حادثه امنیتی مرتبط با تهدیدات داخلی را تجربه میکنند و خطای انسانی در ۶۸٪ از موارد نشت داده نقش دارد. همچنین، بر اساس گزارش هزینه نقض دادهها در سال ۲۰۲۴ از شرکت IBM Security، حملات داخلی بالاترین هزینه را در بر دارند و بهطور متوسط ۴.۹۹ میلیون دلار برای هر حمله هزینه در پی دارند.

تهدید داخلی چیست؟

تهدید داخلی از داخل سازمان نشأت میگیرد، یعنی هر فردی که به سیستمهای حساس شما دسترسی مجاز دارد، ممکن است با سوءاستفاده از این دسترسی به سازمان آسیب برساند. نکته خطرناک اینجاست که این افراد درون محیط امنیتی سازمان قرار دارند و با پروتکلهای داخلی امنیتی آشنا هستند، که شناسایی فعالیتهای مخرب آنها را دشوارتر میکند.

انواع تهدیدات داخلی:

- عوامل مخرب داخلی: کارکنان یا پیمانکارانی که بهطور عمدی از دسترسی خود برای کسب سود مالی، خرابکاری، سرقت اطلاعات خصوصی یا جاسوسی سوءاستفاده میکنند.

- عوامل سهلانگار داخلی: کارکنانی که مدیریت ضعیفی بر اطلاعات ورود به سیستم خود دارند، رمزهای عبور را به اشتراک میگذارند یا سیاستهای امنیت سایبری را نقض میکنند.

- عوامل داخلی نفوذشده: کاربرانی که به دلیل حملات خارجی (مانند فیشینگ) فریب خورده و بهطور ناخواسته مجرمان سایبری را قادر به دسترسی غیرمجاز میکنند.

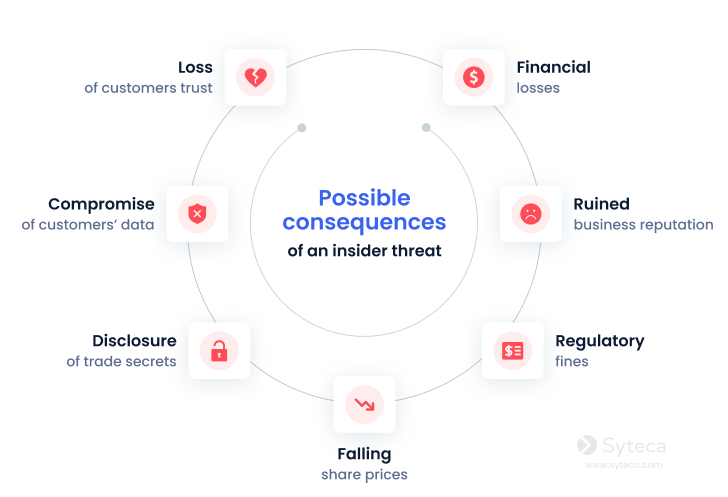

عواقب تهدیدات داخلی میتواند از زیان مالی و خدشه به اعتبار تا نقض قوانین و مقررات امنیتی حیاتی مانند GDPR، NIS2 و HIPAA متغیر باشد.

دلیل اصلی خطرناک بودن تهدیدات داخلی، سطح بالای دسترسی برخی کاربران به منابع حساس سازمانی است. بهعنوان مثال، در دسامبر ۲۰۲۴، یک حادثه تهدید داخلی در وزارت خزانهداری ایالات متحده رخ داد. در این حادثه، اعضای تیم DOGE تحت مدیریت ایلان ماسک، بهاشتباه مجوزهای دسترسی بالا به سیستمهای پرداخت با سطح حساس دریافت کردند. این دسترسی به آنها اجازه میداد که کدهای حیاتی سیستم را مشاهده و تغییر دهند که میتوانست عواقب شدیدی برای وزارت خزانهداری و مشتریان آن داشته باشد. این رویداد، ضرورت استفاده از راهکارهای مدیریت سطح دسترسی (PAM) را برای جلوگیری از دسترسی غیرمجاز و حملات داخلی برجسته میکند.

چرا حسابهای دارای مجوزهای ویژه خطرآفرین هستند؟

حسابهای دارای سطح دسترسی بالا، اهداف اصلی هم برای مهاجمان داخلی و هم خارجی هستند. این حسابها معمولاً به سیستمهای حساس دسترسی دارند و به کاربران اجازه میدهند که تنظیمات را تغییر دهند و دادههای حیاتی را مدیریت کنند. در صورت مدیریت نادرست این حسابها، مشکلاتی مانند:

- افزایش سطح دسترسی مهاجم

- سرقت دادهها

- اختلال در عملیات سازمانی

و سایر حوادث امنیتی رخ میدهد. با اجرای بهترین راهکارهای PAM و استفاده از راهحلهای اختصاصی، سازمانها میتوانند سطح حمله را کاهش داده و ریسک نفوذهای داخلی را به حداقل برسانند.

چگونه مدیریت سطح دسترسی – PAM تهدیدات داخلی را کاهش میدهد؟

راهکارهای مدیریت سطح دسترسی به سازمانها این امکان را میدهند که سطوح دسترسی را کنترل، نظارت و ایمنسازی کنند. در ادامه، روشهایی که PAM به کاهش ریسک تهدیدات داخلی کمک میکند، بررسی شده است:

1- شناسایی و مدیریت حسابهای دارای دسترسی ویژه

یکی از چالشهای رایج در سازمانها، عدم آگاهی از حسابهای دارای دسترسی ویژه است که باعث ایجاد نقاط کور امنیتی میشود. اگر از وجود برخی حسابهای دارای مجوز بالا مطلع نباشید، نمیتوانید آنها را ایمن کنید.

راهکارهای پیشرفته PAM بهصورت خودکار حسابهای پنهان و رهاشده (Orphaned) را شناسایی و مدیریت میکنند. با اسکن مداوم و اضافه کردن این حسابها به سیستم مدیریت، میتوان نقاط کور را کاهش داد و از سوءاستفاده آنها جلوگیری کرد.

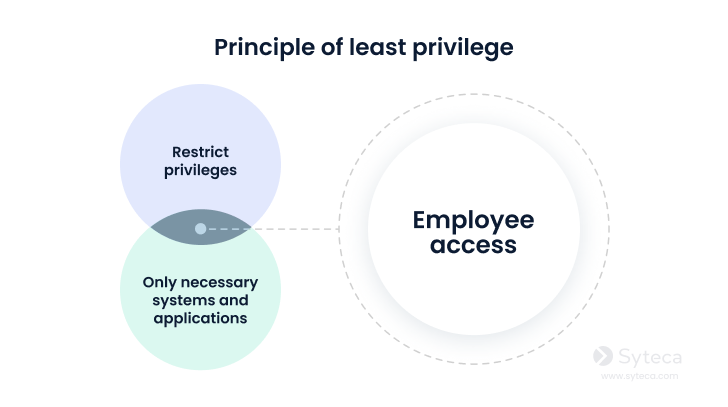

2- اعمال اصل حداقل دسترسی (PoLP)

اصل حداقل دسترسی (principle of least privilege یا PoLP) تضمین میکند که کارکنان، پیمانکاران و حسابهای سیستمی فقط به میزان لازم برای انجام وظایفشان دسترسی داشته باشند. این رویکرد، از داشتن مجوزهای دائمی و نامحدود برای کاربران جلوگیری میکند و ریسک سوءاستفاده از دسترسیها را بهطور چشمگیری کاهش میدهد. PAM این اصل را با تنظیم دسترسیهای پویا بر اساس نقش و مسئولیتهای کاربران اجرایی میکند.

3- اهدای دسترسی ویژه بهصورت موقت

دسترسیهای دائمی و بدون محدودیت، سطح حمله را افزایش میدهند. بهعنوان مثال، یک توسعهدهنده ممکن است برای یک بهروزرسانی نیاز به دسترسی به سرورهای عملیاتی داشته باشد، اما باقی ماندن این دسترسی پس از اتمام کار، یک ریسک امنیتی بالقوه ایجاد میکند. راهکارهای PAM مانند Syteca امکان مدیریت دسترسیهای موقت بر اساس وظایف را فراهم میکنند، بهطوریکه پس از اتمام کار، دسترسی بهصورت خودکار لغو میشود.

4- پیادهسازی رویکرد امنیتی مبتنی بر هویت

بر اساس گزارش گارتنر، امنیت سایبری در سازمانهای مدرن باید از مدلهای سنتی و ایستای مبتنی بر شبکه فاصله گرفته و بهسوی رویکردهایی همچون اعتماد صفر (Zero Trust) و احراز هویت تطبیقی (Continuous Adaptive Trust) حرکت کند. این رویکردها بر پایه اصل کلیدی “هرگز اعتماد نکن، همیشه راستیآزمایی کن” طراحی شدهاند و بر بررسی مستمر هویت کاربران و سطح دسترسی آنها تأکید دارند.

در این چارچوب، راهکارهای مدیریت سطح دسترسی (PAM) نقش حیاتی ایفا میکنند. با اعمال احراز هویت چندمرحلهای (MFA) در تمامی نقاط دسترسی، این راهکارها مانع دسترسی افراد غیرمجاز به سیستمهای حساس شده و از گسترش مهاجمان در شبکه جلوگیری میکنند. به این ترتیب، رویکرد امنیتی مبتنی بر هویت بهطور مؤثری احتمال بروز نقصهای امنیتی ناشی از سوءاستفاده از دسترسیهای ویژه را کاهش میدهد.

5- ایمنسازی دسترسیهای از راه دور

با افزایش دورکاری و همکاری با اشخاص ثالث، ایمنسازی دسترسیهای حساس اهمیت بالایی دارد. PAM با تأیید هویت کاربران و ارائه دسترسیهای محدود و زمانبندیشده، به سازمانها کمک میکند تا اطمینان حاصل کنند که سیستمهای حساس حتی در زمان دسترسی از خارج از شبکه سازمانی، ایمن باقی میمانند.

6- حفاظت از اطلاعات کاربری با ذخیرهسازی امن و تغییر رمز عبور

رمزهای عبور ساده، تکراری یا ذخیرهشده بهصورت نامناسب، یکی از نقاط ضعف رایج سازمانها هستند. راهکارهای PAM رمزهای عبور را در یک مخزن رمزگذاریشده ذخیره کرده و آنها را بهطور خودکار بهروزرسانی میکنند، تا در صورت به خطر افتادن، بیاثر شوند. این مدیریت متمرکز رمزهای عبور، نهتنها امنیت را افزایش میدهد، بلکه با حذف ریست دستی رمزها و کاهش درخواستهای پشتیبانی، در زمان تیمهای IT ، صرفهجویی میکند.

7- نظارت بر فعالیت کاربران دارای دسترسی ویژه

بدون نظارت دقیق بر فعالیتهای کاربران دارای دسترسی ویژه، سازمانها ممکن است نشانههای اولیه تهدیدات داخلی را تشخیص ندهند، که میتواند منجر به نشت دادههای پرهزینه و جبرانناپذیر شود. PAM با قابلیت نظارت بر فعالیت کاربران (user activity monitoring یا به مخفف UAM) به تیمهای امنیتی اجازه میدهد تمام تعاملات با سیستمهای حساس را در لحظه مشاهده کرده و تهدیدات احتمالی را شناسایی کنند.

8- خودکارسازی پاسخ به تهدیدات داخلی

PAM با خودکارسازی فرآیندهای شناسایی و واکنش به تهدیدات داخلی، به سازمانها کمک میکند تا خسارتهای مالی، عملیاتی و اعتباری را به حداقل برسانند. بهعنوان مثال، Syteca علاوه بر ارسال هشدارهای لحظهای درباره فعالیتهای مشکوک، میتواند کاربران مشکوک را مسدود کند، به آنها اخطار دهد و از اتصال دستگاههای USB غیرمجاز جلوگیری کند.

مزایای PAM فراتر از کاهش تهدیدات داخلی

علاوه بر مقابله با تهدیدات داخلی، PAM مزایای گستردهتری برای سازمانها به همراه دارد:

- افزایش بهرهوری عملیاتی: خودکارسازی مدیریت دسترسی با ابزارهای PAM، فرآیندهای IT را بهینه کرده و نیاز به مداخلات دستی را کاهش میدهد. بنابراین تیم های IT میتوانند تمرکز خود را بر روی راهکارهای استراتژیک گذاشته و نگران تسکهای روتین و معمولی نباشند.

- تسهیل انطباق با مقررات: بسیاری از سازمانها باید با مقررات امنیت سایبری سختگیرانه سازگار باشند. PAM با ارائه گزارشهای دقیق از فعالیتهای حسابهای دارای مجوز بالا، فرآیندهای حسابرسی را سادهتر کرده و به رعایت استانداردهایی مانند GDPR، PCI DSS و NIS2 کمک میکند.

- افزایش بهرهوری کارکنان: با استفاده از مدیریت خودکار رمز عبور، اشتراکگذاری ایمن رمزها بین تیمها و ویژگی ورود یکپارچه (SSO)، PAM زمان تلفشده کارکنان برای حل مشکلات دسترسی را کاهش داده و کارایی را افزایش میدهد.

سرمایهگذاری در PAM: یک گام بهسوی آیندهای ایمن و کارآمد

با پیادهسازی راهکارهای PAM، نهتنها امنیت سازمان ها و شرکت ها را در برابر تهدیدات داخلی تقویت میکنید، بلکه بهرهوری، انطباق با مقررات و کارایی عملیاتی را نیز بهبود میبخشید.