ابزار جدیدی به نام “Defendnot” میتواند با ثبت یک آنتیویروس جعلی، Microsoft Defender را در دستگاههای ویندوزی غیرفعال کند؛ حتی زمانی که هیچ آنتیویروس واقعیای نصب نشده باشد.

این روش از یک API ثبتنشده در مرکز امنیت ویندوز (Windows Security Center – WSC) استفاده میکند؛ APIای که معمولاً توسط نرمافزارهای آنتیویروس برای اطلاع دادن به ویندوز درباره نصب بودن و کنترل حفاظت لحظهای سیستم به کار میرود.

زمانی که یک آنتیویروس در سیستم ثبت میشود، ویندوز بهطور خودکار Microsoft Defender را غیرفعال میکند تا از بروز تداخل بین چند نرمافزار امنیتی جلوگیری شود.

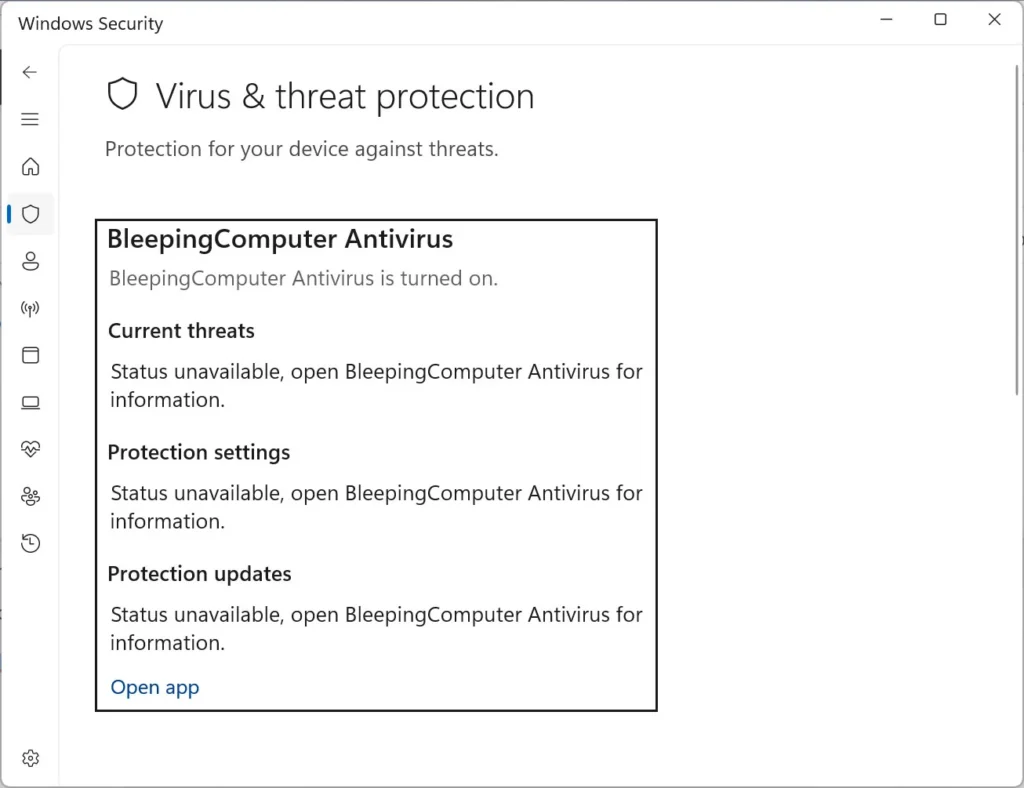

Defendnot، که توسط پژوهشگری به نام es3n1n توسعه یافته، با ثبت یک آنتیویروس جعلی که تمام بررسیهای اعتبارسنجی ویندوز را دور میزند، از این API سوءاستفاده میکند. این ابزار بر پایه پروژه قبلی no-defender ساخته شده که به دلیل استفاده از کدهای یک آنتیویروس شخص ثالث و شکایت DMCA شرکت سازنده، از GitHub حذف شد.

گزارشها حاکی از آن است که پروژه no-defender پس از جلب توجه و کسب حدود ۱۵۰۰ ستاره، به دلیل شکایت DMCA حذف شد و توسعهدهنده تصمیم گرفت آن را کنار بگذارد. برای رفع مشکلات کپیرایت، Defendnot از ابتدا بازنویسی شد و از یک DLL جعلی برای شبیهسازی آنتیویروس استفاده میکند.

روش حمله Defendnot

رابط برنامه نویسی WSC معمولا توسط مکانیزمهایی مانند Protected Process Light (PPL)، امضاهای دیجیتال معتبر و سایر ویژگیهای امنیتی محافظت میشود. Defendnot برای دور زدن این الزامات، DLL جعلی خود را در فرایند Taskmgr.exe، که با امضای معتبر مایکروسافت تأیید شده و مورد اعتماد است، تزریق میکند. از این طریق، آنتیویروس جعلی با نام نمایشی دلخواه ثبت میشود و Microsoft Defender بلافاصله غیرفعال میگردد، بدون اینکه محافظت فعالی روی سیستم باقی بماند.

Defendnot همچنین از یک لودر برای انتقال فایل پیکربندی از طریق ctx.bin استفاده میکند. کاربران میتوانند نام آنتیویروس جعلی، فعال یا غیرفعال کردن فرایند ثبت و ثبت لاگهای کامل و طولانی را تنظیم کنند. برای پایداری پس از راهاندازی مجدد، این ابزار از Task Scheduler ویندوز بهره میبرد و یک تسک زمانبندیشده برای اجرای خودکار هنگام ورود به سیستم ایجاد میکند.

اگرچه Defendnot بهعنوان پروژهای تحقیقاتی معرفی شده اما نشاندهنده امکان دستکاری ویژگیهای مورد اعتماد ویندوز برای غیرفعال کردن قابلیتهای امنیتی است. در حال حاضر، Microsoft Defender این ابزار را بهعنوان تهدید Win32/Sabsik.FL.!ml شناسایی و قرنطینه میکند.