، یک ابزار محبوب مسدودکننده تبلیغات در سطح شبکه، اعلام کرد که نامها و آدرسهای ایمیل اهداکنندگان به دلیل نقص امنیتی در افزونه کمک مالی GiveWP برای WordPress افشا شده است.

کارکرد Pi-hole

Pi-hole بهعنوان یک DNS Sinkhole(DNS Sinkhole یعنی بازنویسی پاسخ DNS برای دامنههای مخرب، بهطوری که بهجای اتصال به سرور هکر، کاربر یا بدافزار به یک سرور امن هدایت شود.) عمل میکند و محتوای ناخواسته را پیش از رسیدن به دستگاههای کاربران فیلتر میکند. این ابزار که در ابتدا برای اجرا روی رایانههای تکبردی Raspberry Pi طراحی شده بود، اکنون از سیستمهای مختلف Linux روی سختافزار اختصاصی یا ماشینهای مجازی پشتیبانی میکند.

این سازمان اعلام کرد که در روز دوشنبه، ۲۸ ژوئیه، پس از گزارش اهداکنندگان مبنی بر دریافت ایمیلهای مشکوک به آدرسهایی که صرفا برای اهدا استفاده شده بودند، از این حادثه مطلع شد. طبق توضیحات ارائهشده در گزارش Pi-hole، این نفوذ کاربرانی را تحت تأثیر قرار داد که از طریق فرم اهدای وبسایت Pi-hole برای حمایت از توسعه آن کمک مالی کرده بودند. اطلاعات شخصی این کاربران به دلیل نقص امنیتی GiveWP، از طریق مشاهده کد منبع صفحه وب برای هر کسی قابلمشاهده بود.

این آسیبپذیری از افزونه GiveWP در WordPress ناشی شد که برای پردازش کمکهای مالی در وبسایت Pi-hole استفاده میشد. این افزونه بهطور ناخواسته اطلاعات اهداکنندگان را بدون نیاز به احراز هویت یا دسترسی ویژه، بهصورت عمومی قابلدسترسی کرده بود.

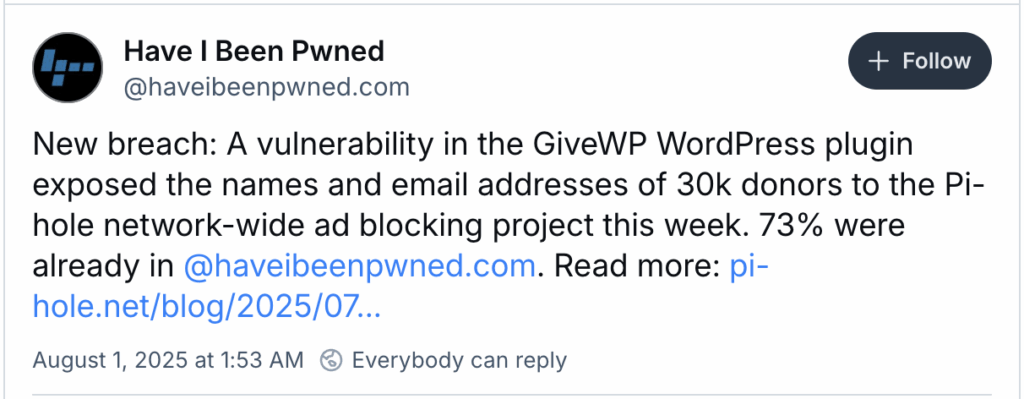

اگرچه Pi-hole تعداد مشتریان تحت تأثیر را اعلام نکرد، سرویس اطلاعرسانی نقض داده Have I Been Pwned این نفوذ را ثبت کرد و اعلام نمود که تقریبا ۳۰,۰۰۰ اهداکننده تحت تأثیر قرار گرفتهاند، که ۷۳ درصد از رکوردهای افشاشده قبلا در پایگاه داده آن موجود بودهاند.

عدم افشای اطلاعات مالی

Pi-hole اعلام کرد که هیچ اطلاعات مالی اهداکنندگان به خطر نیفتاده است؛ زیرا اطلاعات کارت اعتباری و سایر جزئیات پرداخت مستقیما توسط Stripe و PayPal مدیریت میشوند. همچنین تأکید کرد که خود محصول نرمافزاری Pi-hole به هیچ وجه تحت تأثیر این نفوذ قرار نگرفته است.

این سازمان توضیح داد که در فرم کمک مالی نیازی به ارائه نام یا آدرس ایمیل معتبر نیست و این اطلاعات صرفا برای مشاهده و مدیریت کمکهای مالی توسط کاربران استفاده میشود. همچنین خاطرنشان کرد که این نفوذ به محصول Pi-hole مربوط نیست و کاربرانی که Pi-hole را روی شبکه خود نصب کردهاند، نیازی به اقدام خاصی ندارند.

انتشار پچ GiveWP

اگرچه GiveWP چند ساعت پس از گزارش این آسیبپذیری در GitHub پچی منتشر کرد، Pi-hole از پاسخ توسعهدهنده این افزونه انتقاد کرد و به تأخیر ۱۷.۵ ساعته در اطلاعرسانی به کاربران و توجه ناکافی به تأثیر احتمالی نقص امنیتی بر نامها و ایمیلهای اهداکنندگان اشاره نمود.

Pi-hole از اهداکنندگان متأثر عذرخواهی کرد و به آسیب احتمالی به اعتبار خود به دلیل این حادثه امنیتی اذعان نمود. این سازمان اعلام کرد که اگرچه این آسیبپذیری غیرقابلپیشبینی بود، مسئولیت نقض دادههای ناشی از آن را میپذیرد. این سازمان افزود که نامها و آدرسهای ایمیل تمام افرادی که از طریق صفحه اهدای وبسایت کمک کرده بودند، برای هر کسی که قادر به مشاهده کد منبع صفحه (با راستکلیک و انتخاب گزینه مشاهده کد منبع) بود، قابلمشاهده بود. ظرف چند ساعت پس از این گزارش، کد معیوب پچ شد و نسخه ۴.۶.۱ منتشر گردید.