عاملان تهدید پشت سرویس توزیع ترافیک VexTrio Viper TDS با سرویسهای دیگر مانند Help TDS و Disposable TDS مرتبط شدهاند، که نشاندهنده یک عملیات گسترده جرایم سایبری است که برای توزیع محتوای مخرب طراحی شده است.

جزئیات عملیات VexTrio

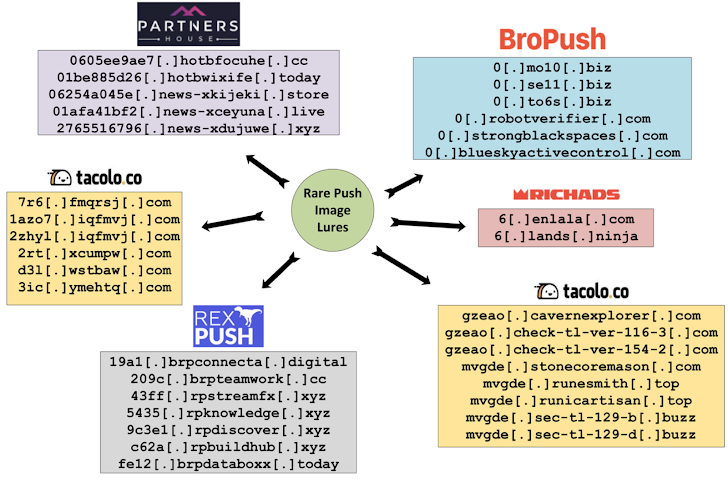

شرکت Infoblox در گزارش جامعی اعلام کرده است که VexTrio مجموعهای از شرکتهای تبلیغاتی مخرب است که از طریق فرمتهای تبلیغاتی مختلف، از جمله لینکهای هوشمند و Push notification، کلاهبرداریها و نرمافزارهای مضر را توزیع میکنند. برخی از شرکتهای تبلیغاتی مخرب تحت VexTrio Viper شامل Los Pollos، Taco Loco و Adtrafico هستند.

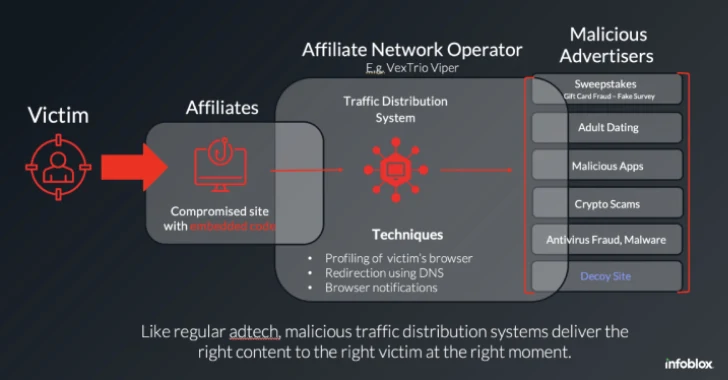

این شرکتها شبکهای تجاری وابسته را اداره میکنند که عاملان بدافزار، که وبسایتهایشان کاربران ناآگاه را جذب میکنند و بهاصطلاح «وابستگان تبلیغاتی» را که طرحهای غیرقانونی مانند کلاهبرداری کارت هدیه، برنامههای مخرب، سایتهای فیشینگ و کلاهبرداریها را ارائه میدهند، به هم متصل میکند. این سیستمهای توزیع ترافیک مخرب برای هدایت قربانیان به مقاصدشان از طریق لینک هوشمند یا پیشنهاد مستقیم طراحی شدهاند.

Infoblox گزارش داده است که Los Pollos با وعده پیشنهادات پردرآمد، توزیعکنندگان بدافزار (یا وابستگان ناشر) را جذب میکند، در حالی که Taco Loco در کسب درآمد از Push notification تخصص دارد و وابستگان تبلیغاتی را استخدام میکند.

نقش وبسایتهای وردپرس

بخش قابلتوجهی از این حملات شامل به خطر انداختن وبسایتهای WordPress برای تزریق کدهای مخرب است که زنجیره هدایت را آغاز میکنند و بازدیدکنندگان را به زیرساخت کلاهبرداری VexTrio هدایت میکنند. نمونههایی از این کدهای مخرب تزریق شده شامل Balada، DollyWay، Sign1 و DNS TXT record هستند.

شرکت GoDaddy در گزارشی در مارس ۲۰۲۵ اعلام کرد که این اسکریپتها بازدیدکنندگان وبسایت را از طریق شبکههای کارگزار ترافیک مرتبط با VexTrio، به صفحات کلاهبرداری مختلف هدایت میکنند. این شبکه از تکنیکهای پیشرفته DNS، سیستمهای توزیع ترافیک و الگوریتمهای تولید دامنه برای تحویل بدافزار و کلاهبرداری در شبکههای جهانی استفاده میکند.

اختلال در عملیات VexTrio

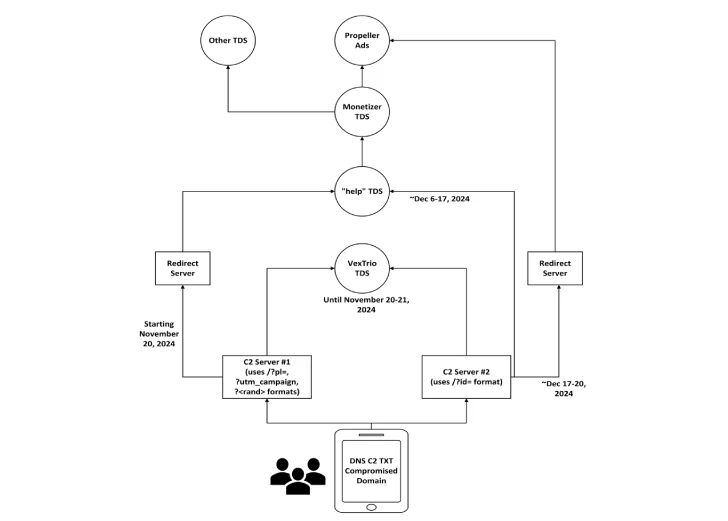

عملیات VexTrio در اواسط نوامبر ۲۰۲۴ پس از افشای شرکت تبلیغاتی سوئیسی-چکی Los Pollos بهعنوان بخشی از VexTrio توسط Qurium ضربهای خورد. این افشاگری باعث توقف کسب درآمد از لینکهای فشاری Los Pollos شد و مهاجرانی را که به شدت به شبکه Los Pollos وابسته بودند، به مقاصد هدایت جایگزین مانند Help TDS و Disposable TDS سوق داد.

تحلیل زیرساخت

Infoblox با تحلیل ۴.۵ میلیون پاسخ DNS TXT record از وبسایتهای به خطر افتاده طی شش ماه، گزارش داده است که دامنههای مرتبط با کمپینهای DNS TXT record به دو مجموعه، هر یک با سرور کنترل و فرمان (C2) مجزا، تقسیم میشوند. هر دو سرور در زیرساختهای مرتبط با روسیه میزبانی شدهاند؛ اما میزبانی یا پاسخهای TXT آنها همپوشانی نداشتهاند. هر مجموعه ساختارهای URL هدایت متفاوتی را حفظ کرده است، اگرچه ابتدا به VexTrio و سپس به Help TDS منتهی میشدند.

شواهد بیشتر نشان داده است که Help TDS و Disposable TDS یکی هستند و تا نوامبر ۲۰۲۴ رابطهای انحصاری با VexTrio داشتند. Help TDS، که پیشتر ترافیک را به دامنههای VexTrio هدایت میکرد، اکنون به Monetizer، پلتفرمی برای کسب درآمد که از فناوری TDS استفاده میکند، تغییر جهت داده است.

Infoblox اعلام کرده است که Help TDS با میزبانی و ثبت دامنه اغلب از طریق نهادهای روس، ارتباط قوی با روسیه دارد. این سرویس، که احتمالا بهصورت مستقل عمل میکند، عملکرد کامل TDSهای VexTrio را ندارد و جز ارتباطات عجیب با VexTrio، هیچ ارتباط تجاری آشکاری ندارد.

معاون تحلیل تهدیدات Infoblox، اظهار داشت که Help TDS بهطور انحصاری به Monetizer هدایت میکند و احتمالا با هماهنگی و اشتراک نرمافزار، رابطه ویژهای با VexTrio دارد؛ اما رابطه بین VexTrio و Monetizer مشخص نیست.

شبکههای وابسته دیگر

VexTrio یکی از چندین TDS است که بهعنوان شرکتهای تبلیغاتی تجاری از جمله Partners House، BroPush، RichAds، Admeking و RexPush، شناسایی شدهاند. بسیاری از اینها برای خدمات Push notification طراحی شدهاند و با استفاده از Google Firebase Cloud Messaging (FCM) یا اسکریپتهای سفارشی مبتنی بر Push API، لینکهای محتوای مخرب را از طریق Push notification توزیع میکنند.

Infoblox گزارش داده است که صدها هزار وبسایت به خطر افتاده در سراسر جهان هر سال قربانیان را به شبکه پیچیده VexTrioو TDSهای وابسته هدایت میکنند. این شرکتها اطلاعات کافی برای ردیابی عاملان بدافزار دارند، بهویژه در کشورهایی که الزامات «شناخت مشتری» (KYC) وجود دارد.