این مقاله بر اساس تحقیقات Marcelo Rivero، متخصص باج افزار شرکت Malwarebytes تهیه شده است که اطلاعات منتشر شده توسط گروههای باج افزار را در سایتهای دارک وب رصد میکند. «حملات شناخته شده» در این گزارش، به مواردی اطلاق میگردد که قربانی هیچگونه باجی را پرداخته نکرده است. مستند پیش رو، به بررسی وضعیت باج افزار در مارس ۲۰۲۴ پرداخته است.

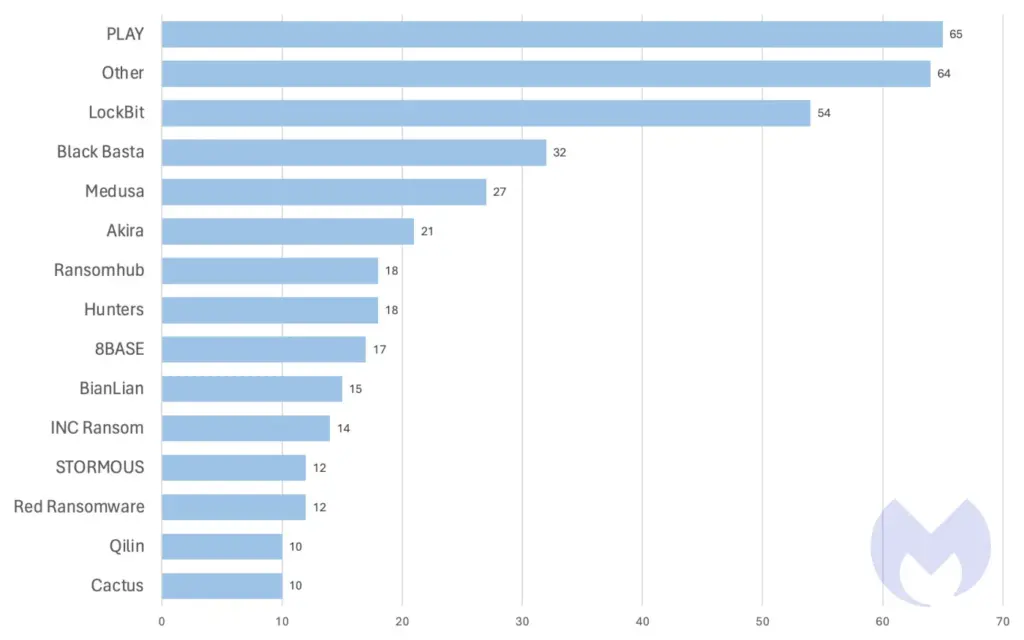

Malwarebytes در ماه مارس، مجموعا 389 قربانی باج افزار را به ثبت رساند که بیشترین تعداد قربانی از ابتدای سال جاری (۲۰۲۴) به شمار میآید. فعالترین گروههای باج افزاری در این ماه، PLAY ، LockBit و Black Basta میباشند.

باج افزار LockBit پس از تجربه یک شکست سنگین در ماه فوریه، فعالیت خود را مجدد در ماه مارس از سر گرفت و 54 قربانی را به ثبت رساند. LockBit برخلاف سایر گروههای باج افزاری، به جای تغییر نام تجاری خود، به سرعت زیرساختهای جدیدی را راهاندازی کرد و حملات را با استفاده از مکانیزمهای رمزگذاری جدید و به روز دنبال نمود.

LockBit علیرغم ضربهای که توسط مجریان قانون متحمل گردید، همچنان مایل است تا خود را انعطافپذیرتر از آنچه که هست نشان دهد. برخی از دادههایی که در ماه مارس در سایت این گروه منتشر شد، مربوط به شرکتهایی است که در سالهای 2022 و 2023 مورد حمله قرار گرفتهاند.

نتایج این داده ها حاکی از آن است که حداقل بخشی از فعالیتهای اخیر LockBit در ماه مارس صرفاً نمایشی و برای حفظ ظاهر بوده است.

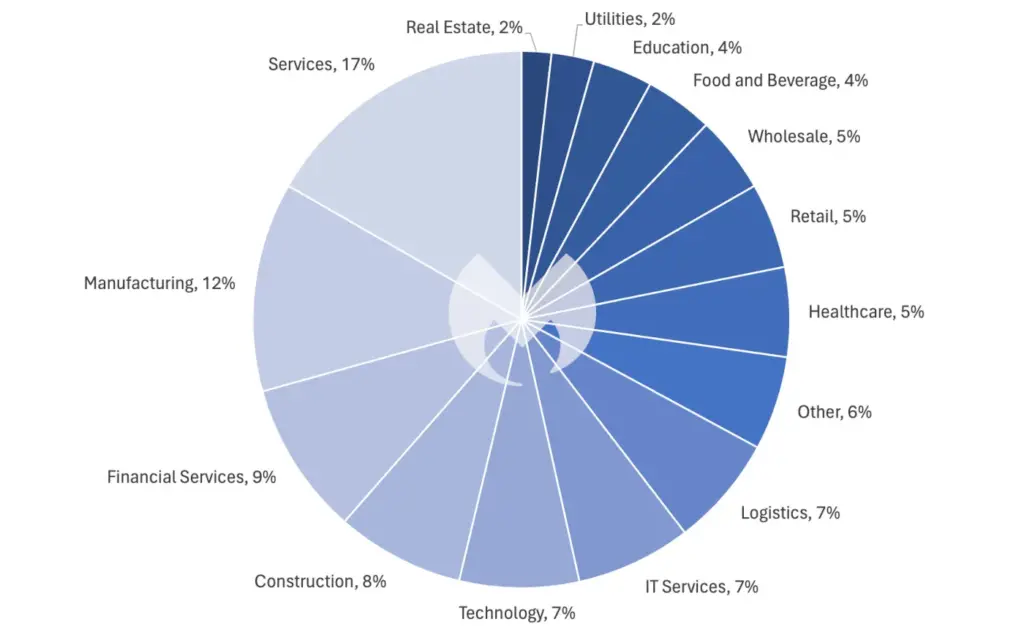

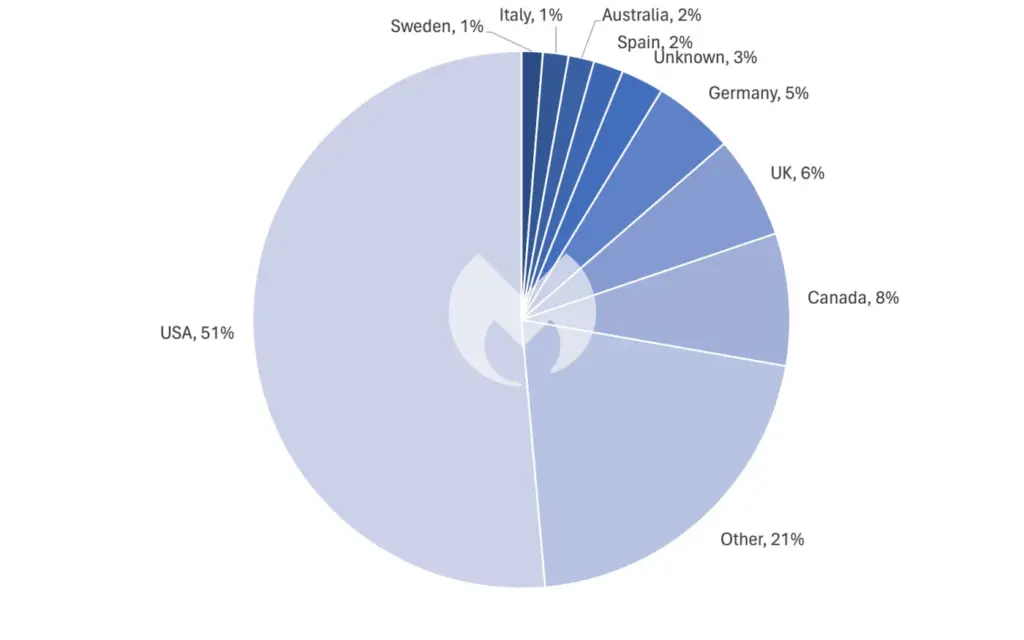

شرکتهای فعال در حوزه خدمات، تولید و سرویسهای مالی، بیشترین صنایع مورد هدف توسط باج افزارها بودند و اغلب قربانیان متعلق به ایالات متحده (USA)، کانادا و انگلستان میباشند.

مشاهده باج افزار LockBit در نمودار این ماه (مارس) به خصوص که افراد وابسته به آن یا در حال دستگیری هستند و یا توسط گروههای فرصت طلبی همچون PLAY، Black Basta و Medusa جذب میشوند، شگفت آور است. باج افزار PLAY در مارس، 65 حمله را به ثبت رساند و توانست در صدر جدول این ماه قرار گیرد.

گروههای باج افزار جدید

ماه مارس، شاهد ورود چندین گروه باج افزاری جدید به این عرصه بود که در ادامه، مورد بررسی قرار گرفتهاند.

گروه باج افزار Red (قرمز)

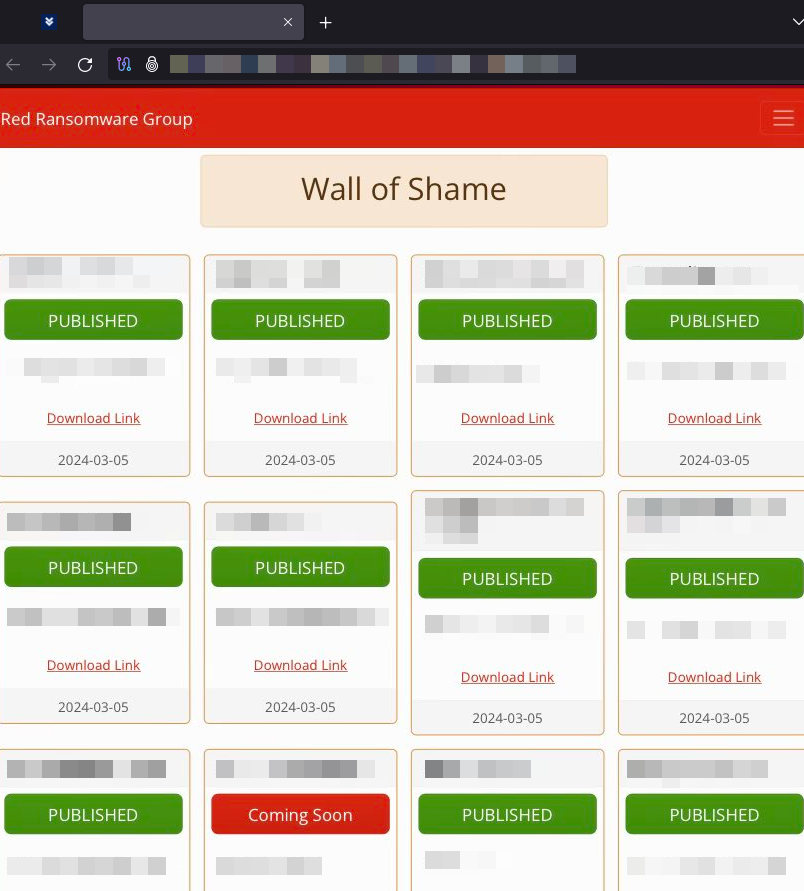

Red (یا قرمز، همچنین با نام Red CryptoApp نیز شناخته میشود)، یک گروه باج افزاری جدید است که ۱۲ قربانی را در ماه مارس در سایت خود معرفی و جزئیات آنها را منتشر کرد.

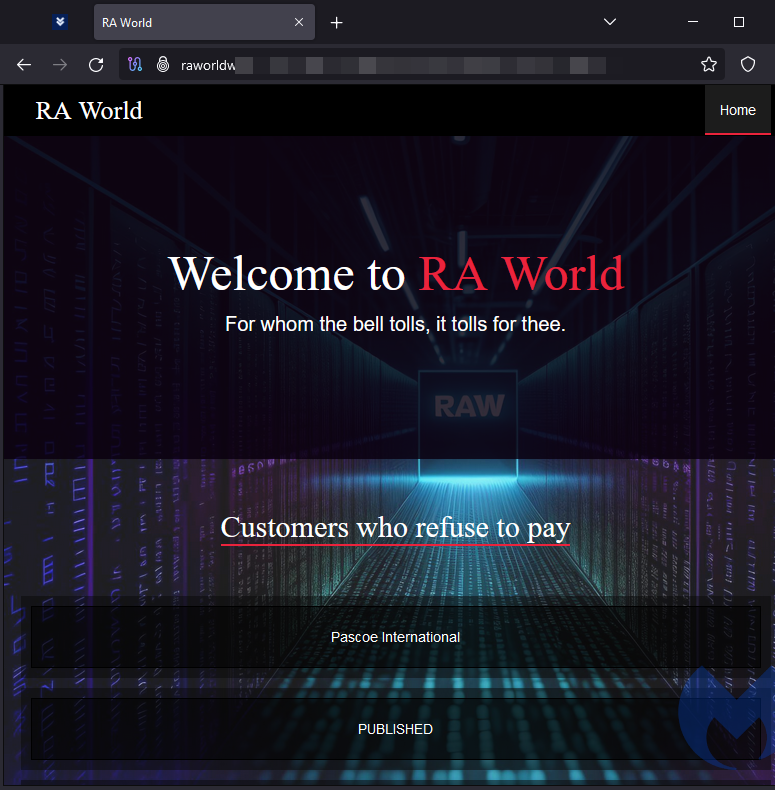

RA World

RA World که قبلاً با نام RA Group شناخته میشد، یک گروه باج افزاری جدید است که عمدتاً بخشهای مراقبتهای بهداشتی و مالی را مورد هدف قرار میدهد.

Donex

Donex یک باج افزار جدید است که سازمانهای واقع در ایالات متحده و اروپا را مورد حمله قرار داده است.

مقابله با باج افزار

مبارزه با باج افزار، نیازمند یک استراتژی امنیتی لایهای است. فناوری که به طور پیشگیرانه بتواند گروههای باج افزار را از سیستم شما دور نگه دارد عالی است اما کافی نیست. هکرها معمولا سادهترین نقاط ورود به سیستم را مورد هدف قرار میدهند.

به عنوان مثال، مهاجمان ممکن است ابتدا ایمیلهای فیشینگ را امتحان کنند، سپس پورتهای RDP را باز کرده و اگر ایمن باشند، از دیگر آسیب پذیریهای اصلاح نشده سوء استفاده نمایند. پیاده سازی امنیت چند لایهای به منظور سختتر کردن نفوذ و شناسایی مهاجمان، الزامی است.

فناوریهایی مانند حافظت از Endpoint و مدیریت آسیب پذیری و وصلههای امنیتی اولین مکانیزمهای دفاعی به شمار میآیند که احتمال نفوذ را کاهش میدهند. شناسایی Endpoint و پاسخ به تهدیدات (EDR) به منظور شناسایی و حذف تهدیدات پیش از وقوع آسیب بسیار حیاتی است.

بهترین راهکارها بطور خلاصه به شرح زیر میباشند:

- مسدود نمودن شکلهای رایج ورود. ایجاد طرحی برای وصله سریع و به موقع آسیب پذیریها در سیستمهای متصل به اینترنت؛ غیرفعال یا سخت کردن ایجاد دسترسی از راه دور توسط پروتکلهایی چون RDP و VPN بسیار ضروری و حائز اهمیت میباشد.

- بهره گیری از نرم افزار امنیت endpoint میتواند در شناسایی بدافزارها کمک شایانی داشته باشد.

- تشخیص نفوذ با بخشبندی شبکهها و تخصیص حقوق دسترسی محتاطانه، کار مهاجمان وبدافزارها را در داخل سازمان دشوار خواهد کرد. از این رو بهتر است از EDR یا MDR به منظور تشخیص فعالیتهای غیرعادی پیش از وقوع حمله استفاده نمود.

- متوقف ساختن رمزگذاریهای مخرب، یکی دیگر از راهکارهای پیشنهادی است. نرمافزارهای MDR و EDR از چندین تکنیک تشخیص مختلف برای شناسایی باج افزار و بازگشت باج افزار به منظور بازیابی فایلهای سیستم آسیب دیده استفاده میکنند.

- پشتیبان گیری (BackUp) دورهای و منظم از جمله توصیههای امنیتی است. فایلهای پشتیبانگیری شده بایستی خارج از سایت و بصورت آفلاین، دور از دسترس مهاجمان نگهداری شوند.

پس از شناسایی اولین نشانههای حمله میبایست نسبت به متوقف ساختن آن اقدام کرد و هر اثری از مهاجمان، بدافزارها، ابزارها و روشهای ورود آنها را حذف نمود تا حمله مجدد صورت نگیرد.