- شناسه CVE-2026-21510 :CVE

- CWE-693 :CWE

- yes :Advisory

- منتشر شده: فوریه 10, 2026

- به روز شده: می 11, 2026

- امتیاز: 8.8

- نوع حمله: Security Feature Bypass

- اثر گذاری: Remote code execution(RCE)

- حوزه: سیستمعاملها و اجزای کلیدی آن

- برند: Microsoft

- محصول: Windows

- وضعیتPublished :CVE

- Yes :POC

- وضعیت آسیب پذیری: patch شده

چکیده

این آسیبپذیری در مکانیزمهای حفاظتی (Protection Mechanism Failure) کامپوننت Windows Shell مایکروسافت شناسایی شده است و به مهاجم غیرمجاز اجازه میدهد با فریب کاربر برای باز کردن یک لینک یا فایل میانبر مخرب، قابلیتهای امنیتی حیاتی مانند Windows SmartScreen و هشدارهای امنیتی Shell را دور بزند.

توضیحات

آسیبپذیری CVE-2026-21510 در کامپوننت Windows Shell مایکروسافت ناشی از پیادهسازی نادرست مکانیزمهای حفاظتی سیستمعامل مطابق با CWE-693 است و منجر به دورزدن مکانیزمهای امنیتی (Security Feature Bypass) میشود. این ضعف امنیتی به مهاجم غیرمجاز اجازه میدهد بدون نیاز به احراز هویت و از طریق تعامل کاربر برخی قابلیتهای امنیتی حیاتی ویندوز را دور بزند.

کامپوننت Windows Shell بخشی از رابط گرافیکی اصلی ویندوز (GUI) است که مدیریت فایلها، میانبرها (Shortcuts)، پنجرههای Explorer و بسیاری از تعاملات کاربر با سیستمعامل را برعهده دارد. این کامپوننت همچنین مسئول اعمال و نمایش هشدارهای امنیتی مانند Windows SmartScreen، بررسی Mark-of-the-Web (MOTW) و پیامهای هشدار اجرای فایلهای ناشناس است. در این آسیبپذیری، پردازش نادرست فایلهای میانبر مخرب (LNK) یا لینکهای اینترنتی (URL) توسط Windows Shell باعث میشود که این هشدارها دور زده شوند و محتوای مخرب بدون اطلاع یا رضایت کاربر اجرا گردد.

مهاجم برای بهرهبرداری از این ضعف، باید قربانی را فریب دهد تا یک لینک مخرب، فایل میانبر یا فایل URL آلوده را باز کند. پس از باز شدن فایل، Windows Shell کنترلهای امنیتی خود را بهدرستی اعمال نمیکند و امکان اجرای محتوای مخرب به صورت غیر فعال و بدون هشدار فراهم میشود. این ویژگی حمله، یک حمله کلاسیک تک کلیک (One-Click Attack Vector) ایجاد میکند که برای کمپینهای فیشینگ، توزیع بدافزار و عملیات مهندسی اجتماعی بسیار مؤثر است.

ضعف مذکور از راه دور قابل بهرهبرداری است و مهاجم برای اجرای حمله به هیچ سطح دسترسی ویژهای نیاز ندارد. قربانی تنها کافی است فایل یا لینک آلوده را اجرا کند. این سناریوی ساده حمله امکان خودکارسازی از طریق ایمیلهای فیشینگ، وبسایتهای آلوده، فایلهای اشتراکی یا پیامرسانها را فراهم میکند. مهاجم میتواند فایلهای میانبر مخرب را بهگونهای طراحی کند که پس از اجرا، بدافزارها، اسکریپتهای مخرب یا پیلودهای دلخواه بدون فعال شدن هشدارهای SmartScreen و دیگر کنترلهای امنیتی اجرا شوند.

طبق اطلاعات منتشرشده توسط مرکز پاسخگویی امنیتی مایکروسافت (MSRC)، این آسیبپذیری بهصورت فعال در حملات واقعی مورد بهرهبرداری قرار گرفته و به عنوان روز صفر (Zero-Day) شناخته میشود؛ یعنی پیش از انتشار پچ امنیتی، مهاجمان از آن سوءاستفاده کردهاند. همچنین، CISA این آسیبپذیری را در فهرست KEV ثبت کرده است که نشاندهنده ریسک عملیاتی بسیار بالای آن برای سازمانها و زیرساختهای حیاتی است.

پیامدهای این ضعف امنیتی بسیار جدی است؛ مهاجم میتواند با دورزدن Windows Defender SmartScreen و هشدارهای Windows Shell، اجرای مخفیانه بدافزارها و کد دلخواه (ACE) را امکانپذیر کند. این موضوع میتواند منجر به استقرار باجافزار، سرقت اطلاعات حساس، ایجاد پایداری در سیستم (Persistence)، حرکت جانبی در شبکه و در نهایت کنترل کامل سیستم شود.

بر اساس بردار CVSS v3.1، این آسیبپذیری دارای تأثیر بالا بر محرمانگی (Confidentiality)، یکپارچگی (Integrity) و دسترسپذیری (Availability) است.

مایکروسافت این ضعف را در بهروزرسانی امنیتی فوریه 2026 پچ کرده است و تمامی نسخههای آسیبپذیر Windows 10، Windows 11 و Windows Server باید فوراً به نسخههای ایمن ارتقاء یابند تا از سوءاستفاده فعال و بالقوه مهاجمان جلوگیری شود.

CVSS

| Score | Severity | Version | Vector String |

| 8.8 | HIGH | 3.1 | CVSS:3.1/AV:N/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H/E:F/RL:O/RC:C |

شکل 1: تفسیر جدول CVSS

لیست محصولات آسیب پذیر

| Versions | Platforms | Product |

| affected from 10.0.14393.0 before 10.0.14393.8868 | 32-bit Systems, x64-based Systems | Windows 10 Version 1607 |

| affected from 10.0.17763.0 before 10.0.17763.8389 | 32-bit Systems, x64-based Systems | Windows 10 Version 1809 |

| affected from 10.0.19044.0 before 10.0.19044.6937 | 32-bit Systems, ARM64-based Systems, x64-based Systems | Windows 10 Version 21H2 |

| affected from 10.0.19045.0 before 10.0.19045.6937 | 32-bit Systems, ARM64-based Systems, x64-based Systems | Windows 10 Version 22H2 |

| affected from 10.0.22631.0 before 10.0.22631.6649 | ARM64-based Systems | Windows 11 version 22H3 |

| affected from 10.0.22631.0 before 10.0.22631.6649 | x64-based Systems | Windows 11 Version 23H2 |

| affected from 10.0.26100.0 before 10.0.26100.7840 | ARM64-based Systems, x64-based Systems | Windows 11 Version 24H2 |

| affected from 10.0.26200.0 before 10.0.26200.7840 | – | Windows 11 Version 25H2 |

| affected from 10.0.28000.0 before 10.0.28000.1575 | ARM64-based Systems

|

Windows 11 version 26H1 |

| affected from 10.0.28000.0 before 10.0.28000.1575 | – | Windows 11 Version 26H1 |

| affected from 6.2.9200.0 before 6.2.9200.25923 | x64-based Systems | Windows Server 2012 |

| affected from 6.2.9200.0 before 6.2.9200.25923 | x64-based Systems | Windows Server 2012 (Server Core installation) |

| affected from 6.3.9600.0 before 6.3.9600.23022 | x64-based Systems

|

Windows Server 2012 R2 |

| affected from 6.3.9600.0 before 6.3.9600.23022 | x64-based Systems | Windows Server 2012 R2 (Server Core installation) |

| affected from 10.0.14393.0 before 10.0.14393.8868 | x64-based Systems | Windows Server 2016 |

| affected from 10.0.14393.0 before 10.0.14393.8868 | x64-based Systems | Windows Server 2016 (Server Core installation) |

| affected from 10.0.17763.0 before 10.0.17763.8389 | x64-based Systems | Windows Server 2019 |

| affected from 10.0.17763.0 before 10.0.17763.8389 | x64-based Systems | Windows Server 2019 (Server Core installation) |

| affected from 10.0.20348.0 before 10.0.20348.4773 | x64-based Systems

|

Windows Server 2022 |

| affected from 10.0.25398.0 before 10.0.25398.2149 | x64-based Systems | Windows Server 2022, 23H2 Edition (Server Core installation)

|

| affected from 10.0.26100.0 before 10.0.26100.32370 | x64-based Systems

|

Windows Server 2025

|

| affected from 10.0.26100.0 before 10.0.26100.32370 | x64-based Systems | Windows Server 2025 (Server Core installation) |

لیست محصولات بروز شده

| Versions | Platforms | Product |

| 10.0.14393.8868 | 32-bit Systems, x64-based Systems | Windows 10 Version 1607 |

| 10.0.17763.8389 | 32-bit Systems, x64-based Systems | Windows 10 Version 1809 |

| 10.0.19044.6937 | 32-bit Systems, ARM64-based Systems, x64-based Systems | Windows 10 Version 21H2 |

| 10.0.19045.6937 | 32-bit Systems, ARM64-based Systems, x64-based Systems | Windows 10 Version 22H2 |

| 10.0.22631.6649اجرای کد از راه دور (RCE) با دور زدن SmartScreen و هشدارهای امنیتی | ARM64-based Systems | Windows 11 version 22H3 |

| 10.0.22631.6649 | x64-based Systems | Windows 11 Version 23H2 |

| 10.0.26100.7840 | ARM64-based Systems, x64-based Systems | Windows 11 Version 24H2 |

| 10.0.26200.7840 | – | Windows 11 Version 25H2 |

| 10.0.28000.1575 | ARM64-based Systems

|

Windows 11 version 26H1 |

| 10.0.28000.1575 | – | Windows 11 Version 26H1 |

| 6.2.9200.25923 | x64-based Systems | Windows Server 2012 |

| 6.2.9200.25923 | x64-based Systems | Windows Server 2012 (Server Core installation) |

| 6.3.9600.23022 | x64-based Systems

|

Windows Server 2012 R2 |

| 6.3.9600.23022 | x64-based Systems | Windows Server 2012 R2 (Server Core installation) |

| 10.0.14393.8868 | x64-based Systems | Windows Server 2016 |

| 10.0.14393.8868 | x64-based Systems | Windows Server 2016 (Server Core installation) |

| 10.0.17763.8389 | x64-based Systems | Windows Server 2019 |

| 10.0.17763.8389 | x64-based Systems | Windows Server 2019 (Server Core installation) |

| 10.0.20348.4773 | x64-based Systems

|

Windows Server 2022 |

| 10.0.25398.2149 | x64-based Systems | Windows Server 2022, 23H2 Edition (Server Core installation)

|

| 10.0.26100.32370 | x64-based Systems

|

Windows Server 2025

|

| 10.0.26100.32370 | x64-based Systems | Windows Server 2025 (Server Core installation) |

استفاده محصول در ایران

در این جدول، تعداد صفحات ایندکسشده در گوگل با دامنه .ir که Windows Server، Windows 10 و Windows 11 را ذکر کرده اند، ثبت شده است. این داده صرفاً برای برآورد تقریبی حضور محصولات در وب ایران استفاده شده و نمایانگر میزان نصب دقیق و استفاده واقعی نیست.

| Approx. Usage in .ir Domain via Google (Total Pages) | Search Query (Dork) | Product |

| 821,000 | site:.ir “Windows Server” | Windows Server |

| 767,000 | site:.ir “Windows 10” | Windows 10 |

| 602,000 | site:.ir “Windows 11” | Windows 11 |

نتیجه گیری

این آسیبپذیری در کامپوننت Windows Shell به مهاجمان اجازه میدهد مکانیزمهای امنیتی حیاتی ویندوز مانند Windows SmartScreen و هشدارهای اجرای فایل را دور بزنند. با توجه به بهرهبرداری فعال این آسیبپذیری در حملات واقعی، ریسک سوءاستفاده از آن برای اجرای بدافزار، حملات باجافزاری، سرقت اطلاعات و نفوذ سازمانی بسیار بالا ارزیابی میشود. برای کاهش ریسک و جلوگیری از بهرهبرداری، اجرای اقدامات زیر ضروری است:

- بهروزرسانی فوری سیستمها: تمامی سیستمهای Windows 10، Windows 11 و Windows Server را با پچهای امنیتی فوریه 2026 از طریق Windows Update، WSUS یا دانلود دستی از Microsoft Update Catalog بهروزرسانی کنید. نصب پچ، مؤثرترین و اصلیترین اقدام دفاعی برای مقابله با این آسیبپذیری است.

- محدودسازی اجرای فایلهای میانبر: اجرای فایلهای .LNK و .URLاز منابع ناشناس یا دانلودشده از اینترنت را از طریق سیاستهای گروهی (Group Policy) یا سامانههای حفاظت Endpoint محدود کنید.

- تقویت Windows SmartScreen: تنظیمات Windows Defender SmartScreen را در حالت سختگیرانه قرار دهید تا حتی در سناریوهای مشکوک، فایلها و لینکهای ناشناس مسدود شوند.

- فعالسازی قوانین کاهش سطح حمله (ASR): قابلیتهای ASR در Microsoft Defender را فعال کنید تا اجرای فایلهای مشکوک و فرآیندهای غیرعادی محدود شود.

- مانیتورینگ امنیتی: فعالیتهای غیرعادی پردازههای Windows Shell، از جمله exe و اجرای فایلهای .LNK، را در سامانههای مدیریت رخداد و اطلاعات امنیتی (SIEM) و ابزارهای تشخیص و پاسخ Endpoint (EDR) مانیتور کنید.

- آموزش کاربران: کاربران باید از ریسک باز کردن لینکها، میانبرها و فایلهای ناشناس در ایمیلها و پیامرسانها آگاه باشند. از آنجا که بسیاری از حملات موفق مبتنی بر مهندسی اجتماعی هستند، آموزش امنیتی میتواند احتمال موفقیت مهاجم را کاهش دهد.

- جداسازی و محدودسازی دسترسی: استفاده از اصل حداقل دسترسی (Least Privilege) و تفکیک شبکه (Network Segmentation) میتواند اثر حملات پس از بهرهبرداری را کاهش دهد و از حرکت جانبی مهاجم جلوگیری کند.

- استفاده از راهکارهای امنیتی پیشرفته: راهکارهایی مانند فیلتر ایمیل، تحلیل فعالیتها، Sandbox و سامانههای تشخیص تهدید میتوانند فایلهای مشکوک را پیش از اجرا شناسایی و مسدود کنند.

اجرای این اقدامات، بهویژه نصب سریع پچهای امنیتی و افزایش نظارت بر فعالیتهای Windows Shell، میتواند احتمال سوءاستفاده موفق از این آسیبپذیری را به میزان قابلتوجهی کاهش دهد.

امکان استفاده در تاکتیکهای Mitre Attack (در زمان اجرای حمله)

Initial Access (TA0001)

مهاجم با ارسال یک فایل میانبر (LNK) مخرب یا یک لینک مستقیم از طریق ایمیل، پیامرسانها یا سایر روشهای مهندسی اجتماعی، کاربر را فریب میدهد تا روی آن کلیک کند. Windows Explorer به دلیل نقص امنیتی، بدون نمایش هشدار SmartScreen، اجازه اتصال به سرور مهاجم و بارگذاری بدافزار را میدهد و دسترسی اولیه را فراهم میکند.

Execution (TA0002)

پس از کلیک کاربر بر روی فایل LNK، Windows Explorer با استفاده از تابع ShellExecute، فایل DLL مخرب میزبانشده در سرور مهاجم را بارگیری کرده و از طریق rundll32.exe اجرا میکند. این فرآیند منجر به اجرای کد دلخواه مهاجم بر روی سیستم کاربر میگردد.

Privilege Escalation (TA0004)

در حالی که این آسیبپذیری به خودی خود باعث افزایش دسترسی نمیشود، کد مخربی که از طریق آن اجرا میشود (اغلب از طریق rundll32.exe) با همان سطح دسترسی کاربر آلوده اجرا میگردد. با این حال، مهاجم میتواند از آن به عنوان پل اولیه برای اجرای سایر اکسپلویتهای افزایش دسترسی محلی (LPE) به منظور دستیابی به امتیازات SYSTEM یا ریشه استفاده کند.

Defense Evasion (TA0005)

نقص اصلی این آسیبپذیری دور زدن مستقیم مکانیزم دفاعی SmartScreen و هشدارهای Windows Shell است. به دلیل عدم نمایش اخطار، کاربر متوجه ماهیت مخرب فایل نمیشود. علاوه بر این، مهاجم میتواند کد مخرب خود را در قالب فایلهای DLL میزبانشده ارائه دهد که بارگذاری اولیه آنها ممکن است توسط برخی آنتیویروسها شناسایی نشود.

Impact (TA0040)

بهرهبرداری موفق از این آسیبپذیری یک نقض جدی امنیتی و بستری برای اجرای انواع حملات سایبری است. مهاجم با دور زدن مکانیزمهای دفاعی لایه اول، میتواند باجافزارها (Ransomware)، بدافزارهای سرقت اطلاعات بانکی (Banking Trojans)، نرمافزارهای جاسوسی (Spyware) و یا ابزارهای دسترسی از راه دور (RAT) را بر روی سیستم قربانی پیادهسازی کند. این رویداد میتواند منجر به خاموشی عملیاتی سازمان، سرقت اطلاعات حیاتی و محرمانه، اخاذی مالی، نقض قوانین حریم خصوصی (GDPR، HIPAA و …) و در نهایت از دست رفتن کامل اعتماد کاربران و ذینفعان گردد.

منابع

- https://www.cve.org/CVERecord?id=CVE-2026-21510

- https://www.cvedetails.com/cve/CVE-2026-21510/

- https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-21510

- https://vulmon.com/vulnerabilitydetails?qid=CVE-2026-21510

- https://vuldb.com/vuln/345287

- https://github.com/andreassudo/CVE-2026-21510-CVSS-8.8-Important-Windows-Shell-security-feature-bypass

- https://www.cisa.gov/known-exploited-vulnerabilities-catalog?field_cve=CVE-2026-21510

- https://nvd.nist.gov/vuln/detail/CVE-2026-21510

- https://cwe.mitre.org/data/definitions/693.html

گزارش اثبات آسیبپذیری CVE-2026-21510

اطلاعات آسیبپذیری

عنوان: دور زدن ویژگی امنیتی SmartScreen و Windows Shell از طریق فایلهای LNK مخرب (Security Feature Bypass via Malicious LNK Files)

شناسه: CVE-2026-21510

وضعیت مشاوره: Advisory / Patch Available

امتیاز: CVSS: 8.8 (Critical)

محصول: Microsoft Windows (Windows Shell)

محصول / نسخههای آسیبپذیر

در نسخههای زیر (پیش از اعمال پچ امنیتی فوریه 2026):

- Windows 11 (نسخه های 21H2،22H2 و پایین تر)

- Windows 10 (نسخه های 22H2، 21H2، 21H1، 20H2، 2004، 1909، 1809، 1803 و پایینتر)

- Windows 7

محیطهای درگیر

- سازمانهایی که از فایلهای Shortcut (.lnk) در درایوهای شبکه، ایمیلهای فیشینگ یا دانلودهای اینترنتی استفاده میکنند

- سازمانهایی که هنوز پچ فوریه 2026 مایکروسافت (KB5051987) را اعمال نکردهاند

- کاربرانی که SmartScreen را غیرفعال کردهاند یا سطح امنیت اینترنت اکسپلورر را کاهش دادهاند

کامپوننتهای آسیبپذیر

- Windows Shell (shell32.dll): مدیریت namespace، نمایش آیکونها و پردازش فایلهای LNK

- Windows SmartScreen: مکانیزم هشدار امنیتی برای فایلهای MOTW یا Mark-of-the-Web

- Windows Explorer (explorer.exe): پردازش خودکار فایلهای LNK در زمان باز کردن پوشه

- CLSID های خاص: مانند {8856F961-340A-11D0-A96B-00C04FD705A2} که به عنوان پوشه امن control panel شناسایی می شوند

ریشه مشکل (Root Cause Analysis)

- این آسیبپذیری ریشه در نحوه پردازش فایلهای Shortcut (LNK) توسط Windows Explorer دارد. به طور معمول، هنگامی که کاربری روی یک فایل LNK با Mark-of-the-Web (یعنی دانلود شده از اینترنت) دابل کلیک میکند، Windows Security Warning نمایش داده میشود. مهاجم میتواند با تنظیم یک فایل LNK به گونهای که به یک شیء سیستمی(مانند GUID های Control Panel) اشاره کند، هشدار امنیتی را دور بزند. این آسیبپذیری ناشی از “عدم تفکیک بین مرحله بارگذاری آیکون (Icon Loading) و مرحله اعتبارسنجی امنیتی (Security Zone Validation)” در Windows Shell است. پردازشگر LNK در ویندوز (CShellLink) پیش از اعمال سیاستهایMark-of-the-Web (MOTW) و نمایش هشدار SmartScreen، به طور خودکار فایل آیکون یا کامپوننت ارجاعشده را فراخوانی میکند. برخی از این مسیرها (از جمله اشاره به کلیدهای GUID کنترل پنل که ذاتاً معتبر فرض میشوند) یا مسیرهای فایل سیستمی راه دور، به دلیل فقدان whitelist در تابع، مستقیماً توسط dll بدون سندباکس اجرا میشوند.

بخش آسیبپذیر

رفتار ناامن سیستم:

- فرض اعتماد اشتباه، سیستم عامل به اشتباه به تمام اشیاء کنترل پنل اعتماد میکند و اجرای کد از طریق exe را بدون بررسی کافی مجاز میداند همچنین هیچ لیست سفید (Whitelist) دقیقی برای ماژول ها و توابع قابل فراخوانی از طریق فایل های LNK وجود ندارد.

نحوه سوءاستفاده مهاجم:

- مهاجم یک فایل Windows Shortcut (.lnk) مخرب ایجاد میکند این فایل می تواند حاوی یک مسیر داخلی مثل C:\Windows\System32\cmd.exe باشد یا یک مسیر UNC به یک سرور تحت کنترل مهاجم. در نظر داشته باشید که این فایل از CLSID های خاص کنترل پنل استفاده میشود تا سیستم فکر کند فایل مربوط به یک مؤلفه سیستمی معتبر است

- قربانی فایل LNK را باز میکند و به دلیل CLSID جعلی، SmartScreen هیچ هشداری نشان نمیدهد و ویندوز با استفاده از control.exe یا rundll32.exe کد مخرب را مستقیماً در حافظه اجرا میکند

- مهاجم به مسیر تعیین شده در فایل LNK مخرب که می تواند اجرای کد از راه دور (RCE) یا اجرای یک فایل داخلی با سطح دسترسی کاربر قربانی دست مییابد

نقش این آسیبپذیری در زنجیره حمله

این آسیبپذیری یک ابزار اجرای کد از راه دور (RCE) و دور زدن هشدارهای امنیتی (Security Feature Bypass) بسیار قدرتمند در زنجیره حمله محسوب میشود که مهاجم را از یک ایمیل فیشینگ ساده به اجرای کد دلخواه روی سیستم قربانی با یک کلیک (One-Click RCE) میرساند. موفقیت در بهرهبرداری از این آسیبپذیری به معنای نقض کامل سه مؤلفه اصلی امنیت است.

- محرمانگی (Confidentiality):

- مهاجم به تمام فایلهای شخصی و سازمانی کاربر (اسناد، ایمیلها، اطلاعات مالی، گزارشهای امنیتی) دسترسی پیدا میکند.

- اطلاعات حساس ذخیره شده در سیستم (رمزهای عبور ذخیره شده، گواهیها، کلیدهای API) قابل استخراج است.

- یکپارچگی (Integrity):

- مهاجم میتواند فایلهای سیستمی را تغییر دهد، بدافزارهای دائمی (Persistent) نصب کند.

- قادر به دستکاری لاگهای امنیتی برای پاک کردن ردپای حمله است.

- میتواند قوانین آنتیویروس یا EDR را غیرفعال یا دور بزند.

- دسترسپذیری (Availability):

- مهاجم میتواند با رمزگذاری فایلها (باجافزار – Ransomware) یا حذف دادههای حیاتی، دسترسی سازمان به اطلاعات را مختل کند.

- قادر به خراب کردن سیستم عامل یا نصب درب پشتی (Backdoor) برای حملات بعدی است.

پیشنیازهای بهرهبرداری (Prerequisites)

- کاربر باید روی فایل LNK مخرب دابل کلیک کند

- سیستم باید پچ فوریه 2026 مایکروسافت را نصب نکرده باشد

- سیستم قربانی باید به CLSID های کنترل پنل به عنوان منابع امن اعتماد کند

- حتی اگر SmartScreen فعال باشد، به دلیل باگ در زمانبندی، هشدار نشان داده نمیشود

رفتار مورد انتظار در حالت امن (Expected Secure Behavior)

- نمایش هشدار Smartscreen برای هر فایل LNK

- اعتبارسنجی پیش از بارگیری منابع خارجی

- فایلهای LNK که به CLSID های کنترل پنل اشاره میکنند، نباید به طور خودکار امن فرض شوند

- تمامی فایلهای LNK با منبع ناشناس (اینترنت، ایمیل، درایو شبکه) باید مشمول بررسی SmartScreen شوند

- پردازش آیکونها و اجرای کد باید در فرآیندهای مجزا با کمترین سطح دسترسی (Sandbox) انجام شود

- فایل و یا پروسس explorer.exe نباید اجازه اجرای مستقیم control.exe یا rundll32.exe را بدون بررسی امنیتی داشته باشد

- جستجوی CLSID ها در shell32.dll باید محدود به یک لیست سفید (Whitelist) از شناسههای واقعاً امن و بدون قابلیت اجرای کد باشد

- SmartScreen باید قادر به شناسایی فایلهای LNK مخرب حتی در صورت استفاده از CLSID های جعلی باشد

- کاربران نباید بتوانند به راحتی فایلهای LNK را از منابع ناشناس باز کنند

- تمامی وصلههای امنیتی مرتبط با Windows Shell و SmartScreen باید به محض انتشار نصب شوند

راهکارها و کاهش ریسک (Mitigation / Patch Guidance)

اقدامات فوری برای کاهش ریسک:

- اعمال بروزرسانی فوریه 2026 مایکروسافت، این آسیبپذیری توسط مایکروسافت وصله شده است

- غیرفعال کردن پردازش خودکار آیکونها برای LNK

اقدامات کوتاهمدت / میانمدت برای کاهش ریسک:

- فعالسازی حالت سختگیرانه SmartScreen

- اجرای SmartScreen برای فایلهای LNK

- مسدودسازی فایلهای LNK در ایمیل، فایل های آرشیو(ZIP/RAR) و فایل های دانلود شده

- فعال سازی قوانین Attack Surface Reduction (ASR) در Microsoft Defender for Endpoint

- اسکن دورهای با آنتی ویروس به روز شده

اقدامات بلندمدت برای کاهش ریسک:

- پیادهسازی Application Control (محدود کردن اجرای فایلهای ناشناس)

- مسدودسازی اجرای فایلهای بدون امضا (Unsigned) در مسیرهای قابل نوشتن کاربر

- محدودسازی اجرای فایلهای اجرایی (DLL/EXE) فقط به فایلهای امضا شده توسط مایکروسافت یا سازمان

- فعالسازی Constrained Language Mode (محدودیت اجرای اسکریپت به Signed Scripts) در PowerShell

- در صورت عدم نیاز مسدودسازی کامل مفسرهای WScript، Cscriptو یا MSHTA در محیط های کاری معمولی

- فایل های Rundll32 و Regsvr32 را محدود به بارگیری از مسیرهای مجاز مانند پوشه ی Windows کنید

- استقرار راهکارهای خودکار بهروزرسانی امنیتی (Patch Management) برای اعمال سریع وصلههای امنیتی

- پیادهسازی فرآیندهای منظم تست نفوذ (Penetration Testing) و ارزیابی امنیتی برای کشف زودهنگام آسیبپذیریهای مشابه در زیرساخت

تشخیص و مانیتورینگ (Detection & Monitoring)

نشانههای تلاش برای سوءاستفاده:

- وجود فایلهای LNK در پوشههای Downloads یا OneDrive که به مسیرهای نامتعارف مانند IP یا `\\*\@` اشاره میکنند

- بررسی لاگ های ویندوز با Event ID شماره ی 5145 یا 4624

- افزایش ناگهانی ترافیک خروجی شبکه از سمت سرور به سمت آدرسهای IP ناشناس (که حاکی از هدایت ترافیک به سرور مهاجم است)

- اتصالات SMB خروجی به سمت آدرسهای IP ناشناس

منابع پیشنهادی برای مانیتورینگ و پایش:

- لاگ Microsoft-Windows-SmartScreen (اگرچه این آسیب پذیری ماهیتاً هشدار SmartScreen را دور میزند، اما عدم وجود رویدادهای SmartScreen به همراه اجرای فایل LNK خود یک نشانه است)

- لاگهای Microsoft Defender

- شناسایی فرآیند explorer.exe که فرآیندهای مشکوک ایجاد میکند

- شناسایی فایلهای LNK/URL در خط فرمان

- قوانین Sigma برای SIEM ها

- اجرای نادر فایل LNK بدون SmartScreen Event

واکنش به حادثه (Incident Response)

- ایزولهسازی فوری سیستم آسیبدیده از شبکه جهت جلوگیری از حرکت جانبی مهاجم و ادامه نفوذ

- رمزهای عبور کاربران مربوطه را بازنشانی کنید

- تنظیمات گروهی (GPO) را اعمال کنید تا استفاده از NTLM به دامنه محدود شود

- فرض بر این باشد که بدافزار ممکن است از طریق این روش تزریق شده باشد، اسکن آنتیویروس کامل انجام دهید

- اعمال پچ امنیتی

- اسکن کامل شبکه برای شناسایی سایر سیستمهایی که ممکن است مهاجم به آنها دسترسی یافته باشد

- مستندسازی کامل حادثه (زمان وقوع، نشانهها، اقدامات انجامشده، درسآموختهها) و گزارش به مدیریت ارشد و تیم واکنش سریع (CSIRT)

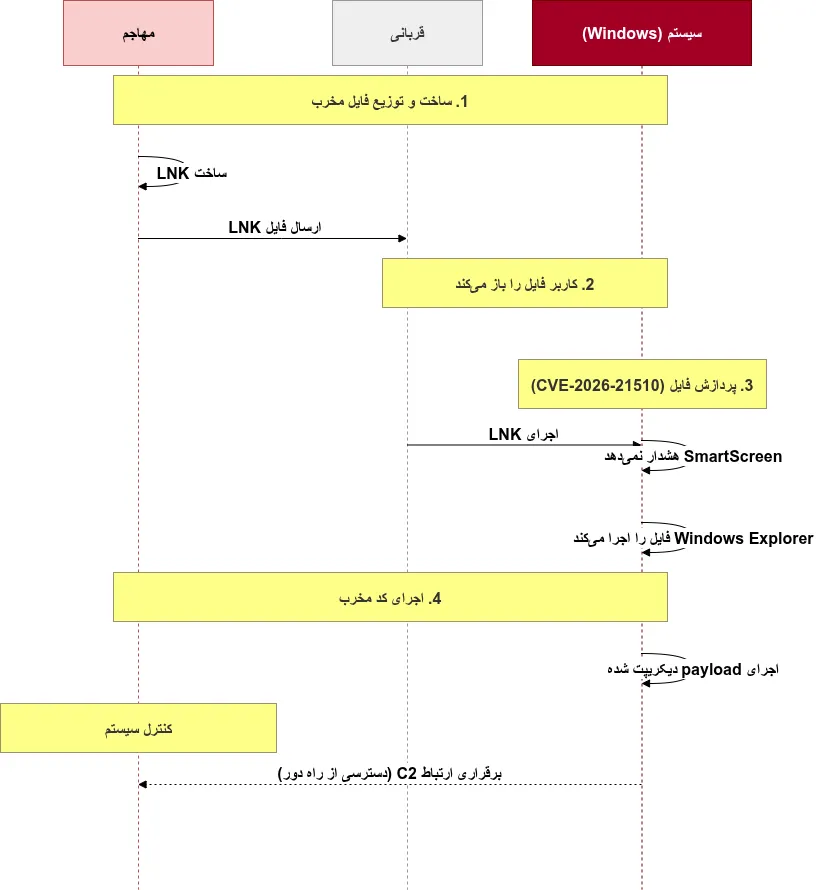

جریان حمله (Attack Flow)

مهاجم با استفاده از ابزارهایی برای بهره برداری از این آسیب پذیری مانند EpSiLoNPoInTlnk یک فایل LNK مخرب حاوی تکنیکهای LNK Stomping و PropertyStore با CLSID تصادفی تولید میکند. قربانی فایل LNK را اجرا می کند به دلیل استفاده از PropertyStore با CLSID تصادفی SmartScreen فایل را امن فرض میکند و هشداری نشان نمیدهد. Windows Explorer بدون اطلاع کاربر، به مسیر UNC (در صورت وجود) متصل میشود یا payload جاسازی شده را استخراج میکند با فراخوانی cmd.exe یا rundll32.exe، payload مخرب در حافظه بارگیری و اجرا میشود. در صورت دسترسی ادمین مهاجم میتواند کنترل کامل سیستم را به دست گیرد.

شکل 1: جریان اجرای آسیب پذیری

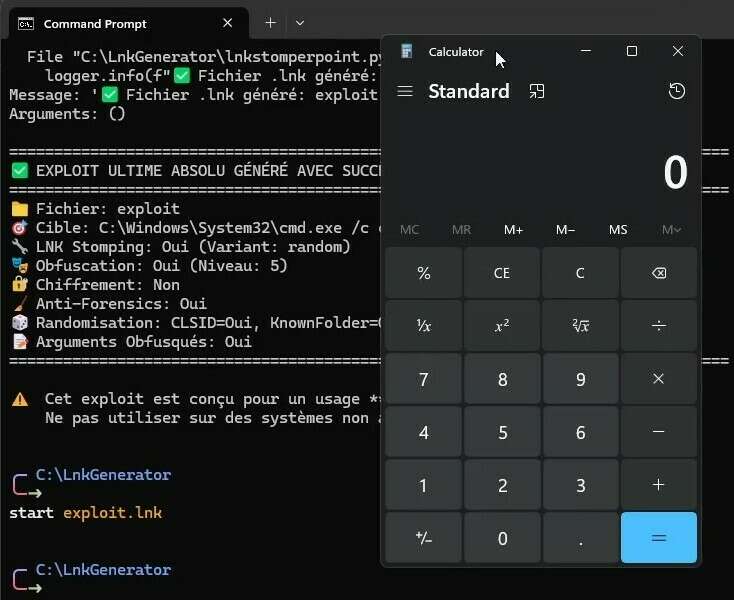

اثبات مفهوم (PoC) — کاملاً غیرمخرب

آزمایشگاه تخصصی Vulnerbyte، این آسیبپذیری را در محیط ایزوله و کنترلشده با استفاده از نسخه آسیبپذیر بررسی و اجرا کرده است

- یک سیستم ویندوز آسیبپذیر(پیش از اعمال پچ) در محیط مجازی راهاندازی شده است

- با استفاده از ابزار EpSiLoNPoInTlnk یک فایل مخرب LNK ساخته می شود

- این اثبات مفهوم صرفاً توصیفی و آموزشی بوده و شامل تغییرات مخرب نمیشود

شکل 2: اجرای POC

رفع مسئولیت

این گزارش صرفاً با هدف آموزش، تحلیل فنی و ارتقای امنیت سازمانی تهیه شده است. هرگونه استفاده مخرب یا خارج از چارچوبهای قانونی از محتوای آن ممنوع است.

منابع

https://www.cve.org/CVERecord?id=CVE-2026-21510

https://nvd.nist.gov/vuln/detail/CVE-2026-21510

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-21510

https://cwe.mitre.org/data/definitions/693.html

https://github.com/EpSiLoNPoInTOrI/EpSiLoNPoInTlnk

Windows Shell

CVE-2026-21510 – SmartScreen Security Feature Bypass & Remote Code Execution via Malicious LNK Files

Affects

- Microsoft Windows (Windows Shell / Explorer.exe)

- Versions (pre‑patch, February 2026):

- Windows 11: 24H2, 23H2, 22H2

- Windows 10: 22H2, 21H2

- Windows Server: 2025, 2022, 2019, 2016

- Additional affected products (due to shared components):

- Microsoft Office 2016/2019/2021

- Microsoft 365 Apps for Enterprise

- Microsoft Exchange Server 2016/2019

- Microsoft SharePoint Server 2016/2019

- Microsoft Visual Studio 2022

- Components:

- Windows Shell (

shell32.dll) - Windows SmartScreen

- Windows Explorer (

explorer.exe)

- Windows Shell (

- Key functions:

CShellLink::_LoadFromFileCControlPanelFolder::GetUIObjectOfSmartScreen::ShouldShowWarning

Description

CVE-2026-21510 is a SmartScreen Security Feature Bypass vulnerability in Microsoft Windows Shell that allows remote code execution (RCE) via a specially crafted Windows Shortcut (.lnk) file.

How it works:

When a user downloads a file from the internet, Windows adds a Mark‑of‑the‑Web (MOTW) tag. SmartScreen is designed to display a warning before allowing potentially dangerous files to run.

However, in vulnerable versions of Windows, the Windows Shell processes the shortcut’s icon or target path before checking the MOTW and before SmartScreen evaluation.

Specifically:

- The vulnerable function

CControlPanelFolder::GetUIObjectOfinshell32.dlltrusts any object that appears to be a Control Panel item (using CLSIDs). - When a malicious

.lnkfile points to a specific CLSID (e.g.{8856F961-340A-11D0-A96B-00C04FD705A2}forShell.Explorer.2), the system treats it as “safe” and bypasses all SmartScreen checks. - An attacker can embed a UNC path (SMB share) pointing to a malicious DLL, CPL, or executable.

- Because the SmartScreen warning is never displayed, Windows proceeds to:

- Connect to the attacker’s remote server (SMB on port 445/TCP),

- Download the malicious payload,

- Execute it via trusted processes such as

control.exeorrundll32.exe– without the user ever seeing a warning.

This results in a one‑click (or even zero‑click in some scenarios) remote code execution with the privileges of the logged‑on user.

Attack Vector

Primary Attack Vector:

Remote via Email / Web Download (Client‑Side)

Attack Scenario (One‑Click RCE):

- Attacker crafts a malicious

.lnkfile that:- Points to a specific CLSID (Control Panel object) to bypass SmartScreen,

- Contains a UNC path to a remote SMB server controlled by the attacker,

- Is configured to launch

control.exeorrundll32.exewith the remote payload.

- Attacker distributes the file via:

- Phishing email (as an attachment, often inside a ZIP archive),

- Compromised website (drive‑by download),

- USB drive (physical access).

- User opens the folder containing the

.lnkfile (or double‑clicks it). - Windows Explorer processes the shortcut:

- Because of the CLSID, SmartScreen never displays a warning.

- The system automatically connects to the attacker’s SMB server (port 445/TCP).

- The malicious payload is downloaded and executed via

control.exeorrundll32.exe.

Attack Scenario (Zero‑Click NTLM Leak – prior to April 2026 patches):

Even without a full RCE, simply having the .lnk file in a folder (e.g. Downloads) could trigger an SMB authentication to the attacker’s server, leaking the user’s Net-NTLMv2 hash.

Key Characteristics:

- One‑click RCE – user only needs to double‑click the file.

- SmartScreen bypass – no warning is ever displayed.

- No privilege escalation needed – runs as the current user (often sufficient for data theft and lateral movement).

- Works over the internet – the SMB share can be hosted anywhere.

Conditions Increasing Risk:

- Windows SmartScreen enabled (default) – bypassed anyway.

- Outbound SMB traffic (port 445/TCP) allowed to the internet (common in unhardened networks).

- User has local admin rights (allows full system compromise).

- No EDR/AV rules specifically targeting

.lnkfiles with UNC paths.

Impact

Successful exploitation allows an attacker who controls a malicious SMB server to:

- Execute arbitrary code on the victim’s machine with the privileges of the logged‑on user,

- Download and install malware (ransomware, info‑stealers, backdoors, Cobalt Strike beacons),

- Steal sensitive data from the local system and accessible network shares,

- Capture Net-NTLMv2 hashes (via SMB authentication) for offline cracking or NTLM relay attacks,

- Move laterally within the corporate network using harvested credentials,

- Establish persistence for long‑term access.

In enterprise environments where the compromised user has administrative privileges (common in poorly secured networks), the attacker may gain full control of the endpoint.

This vulnerability effectively disables the SmartScreen warning – one of Windows’ primary defenses against downloaded malicious files.

Observed Exploitation & Threat Activity

- Disclosed as a zero‑day – actively exploited before the patch was available.

- Associated threat actor: APT28 (Fancy Bear) – used in targeted spear‑phishing campaigns against Ukraine and European government entities .

- Public proof‑of‑concept (PoC) tools emerged rapidly after disclosure (e.g.,

EpSiLoNPoInTlnk). - Added to CISA Known Exploited Vulnerabilities (KEV) catalog on February 10, 2026 – requiring federal agencies to patch by March 3, 2026.

- Patch initially released in February 2026 (KB5051987, KB5051989, etc.), but was incomplete (leading to CVE-2026-32202, later fixed in April 2026).

- High risk of widespread exploitation by:

- Ransomware gangs (to deploy payloads without warnings),

- Initial access brokers (to bypass user alerts),

- State‑sponsored actors.

Severity & Metrics

- CVSS v3.1 Score: 8.8 (High)

- Vector:

AV:N/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H- Attack Vector: Network (attacker can be remote)

- Attack Complexity: Low

- Privileges Required: None

- User Interaction: Required (the user must click the

.lnkfile) - Scope: Unchanged

- Confidentiality Impact: High

- Integrity Impact: High

- Availability Impact: High

Relevant CWE:

- CWE-693 – Protection Mechanism Failure

(SmartScreen should block or warn, but fails to do so due to improper validation timing)

Patch & Vendor Status

- Patch released: February 2026 (Microsoft February Security Update)

- Windows 11 / 10: KB5051987, KB5051989, KB5051988

- Windows Server: KB5051974, KB5051979, KB5051980

- Critical Note: The initial patch was incomplete. A second patch was released in April 2026 to fully address related NTLM leak issues (CVE-2026-32202). Organizations should apply both February and April updates.

- Microsoft recommends immediate installation of the cumulative updates for all affected products.

- No other official workarounds fully remediate the vulnerability – patching is the primary solution.

Mitigation & Remediation

Immediate Actions

- Apply the latest Windows cumulative updates (February 2026 + April 2026) on all affected systems .

- If immediate patching is impossible (legacy systems, change control delays), implement compensating controls:

- Block outbound SMB (port 445/TCP) at the perimeter firewall.

This prevents the exploit from reaching the attacker’s remote server and stops NTLM hash exfiltration.iptables -A OUTPUT -p tcp --dport 445 -d 0.0.0.0/0 -j DROP - Disable the Preview Pane in File Explorer (Group Policy or manual).

This reduces the chance of unintended icon loading. - Configure Windows to show file extensions – users can then see

.lnkextensions more easily.

- Block outbound SMB (port 445/TCP) at the perimeter firewall.

Defensive Measures

- Enable SMB Signing to prevent NTLM relay attacks if SMB outbound cannot be fully blocked.

- Restrict NTLM authentication using Group Policy:

Network security: Restrict NTLM: Outgoing NTLM traffic to remote servers→Deny All

- Use Attack Surface Reduction (ASR) rules in Microsoft Defender for Endpoint:

D4F940AB-401B-4EFC-AADC-AD5F3C50688A– Block all executable files from downloading from email and webmail clients.BE9BA2D9-53EA-4CDC-84E5-9B1EEEE46550– Block executable files from running unless they meet a prevalence, age, or trusted list criterion.92E97FA1-2EDF-4476-BDD6-9DD0B4DDDC7B– Block JavaScript or VBScript from launching downloaded executable content.

- Block

.lnkfile attachments in email gateways (or at least warn/quarantine). - Educate users about not opening shortcuts (

*.lnk) received from untrusted sources, even if no warning appears. - Regularly rotate administrative credentials – assume NTLM hashes may have been leaked.

Detection & Hunting

Indicators of Exploitation (IoCs):

- Outbound SMB connections (port 445/TCP) from workstations or servers to untrusted external IP addresses (seen in firewall or NetFlow logs).

- Process anomalies:

explorer.exespawning unexpected child processes:powershell.exe,cmd.exe,rundll32.exe,control.exe,wscript.exe,cscript.exe,mshta.exe.control.exeorrundll32.exeloading files from UNC paths (e.g.,\\<IP>\share\*.dllor*.cpl).

- File system events:

- Creation of

.lnkfiles in Downloads or Temp folders with UNC paths inIconLocationorTargetPath. - Presence of

Zone.Identifier(MOTW) but no corresponding SmartScreen warning events.

- Creation of

- Network traffic:

- SMB session setup requests destined to external IPs.

- Downloads of

.dll,.cpl,.exefrom SMB shares shortly before process execution.

Log Sources to Monitor:

- Windows Security Event Log: Event ID 4624 (Logon Type 3 – Network), 4688 (Process Creation)

- Microsoft-Windows-SMBClient/Operational: Event ID 1 (SMB connection established), 11 (SMB request)

- Microsoft-Windows-SmartScreen/Operational: Absence of Event ID 1005/1007 for suspicious files is itself suspicious

- Sysmon (if deployed): Event ID 1, 3, 7, 11, 22

- EDR / MDE Advanced Hunting

- Firewall / Proxy logs for port 445/TCP egress

Sample Sigma Rule (Concept):

title: CVE-2026-21510 - Suspicious Child Process from Explorer

id: 7f3e5d1a-2b4c-4e6f-8a9b-0c1d2e3f4a5b

status: experimental

description: Detects explorer.exe spawning processes commonly used to execute LNK payloads

references:

- https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-21510

logsource:

product: windows

category: process_creation

detection:

selection:

ParentImage|endswith: '\explorer.exe'

Image|endswith:

- '\powershell.exe'

- '\cmd.exe'

- '\rundll32.exe'

- '\control.exe'

- '\wscript.exe'

- '\cscript.exe'

- '\mshta.exe'

condition: selection

level: high

Post‑Incident Response

If exploitation is suspected:

- Immediately isolate the affected machine from the network to prevent lateral movement and further C2 communication.

- Preserve forensic evidence:

- Memory capture (RAM)

- Full disk image or at least:

%UserProfile%\Downloadsand%UserProfile%\Desktop\– look for.lnkfiles%Temp%directory for dropped payloads- Windows Event Logs (Security, System, SMBClient, PowerShell)

- Prefetch files (

C:\Windows\Prefetch\) - Recent files (Jump Lists)

- Network traffic capture (if available)

- Extract and analyze malicious

.lnkfiles:- Use tools like

LECmd(Eric Zimmerman) orlnk-parseto examine:- Target path, icon location, working directory, arguments

- CLSID values

- UNC paths pointing to external servers

- Use tools like

- Rotate compromised credentials:

- Reset passwords for the affected user account.

- If NTLM hashes were leaked, assume they are cracked/relayed and reset all passwords used on that machine or with the same hash (pass‑the‑hash risk).

- Block IOCs:

- Add attacker SMB server IPs/domains to firewall blocklists.

- Block outbound port 445/TCP if not already done.

- Perform a full antimalware scan using updated signatures.

- Check for persistence: Scheduled Tasks, Run keys, Services, WMI subscriptions, Startup folder.

- Apply the Windows security patch (if not already installed) – February 2026 update + April 2026 update.

- Assess the scope of compromise:

- Review network logs for SMB connections to the same malicious server from other hosts.

- Look for lateral movement using the compromised user’s credentials (Event ID 4624 Logon Type 3 from the victim to others).

- Rebuild the affected system from a clean image if signs of deep compromise (rootkit, hard‑to‑remove persistence) are found.

- Document the incident and update security controls (email filtering, SMB egress blocking, user training).

References

- Microsoft Security Response Center (MSRC):

CVE-2026-21510 | Windows Shell Security Feature Bypass Vulnerability - NVD – National Vulnerability Database:

CVE-2026-21510 Detail - CISA Known Exploited Vulnerabilities Catalog:

CVE-2026-21510 entry - Beazley Security Advisory:

BSL-A1156 – Critical Vulnerabilities in Microsoft Windows (Feb 2026) - FortiGuard Labs Threat Signal Report:

APT28 Targeting Ukraine using CVE-2026-21510 (Dec 2025 – Jan 2026) - Akamai Security Research:

CVE-2026-21510 – SmartScreen Bypass via Windows Shortcut Files and Incomplete Patch Analysis (CVE-2026-32202) - The Hacker News:

Microsoft Confirms Active Exploitation of CVE-2026-21510 - GitHub – EpSiLoNPoInTlnk (PoC Generator):

https://github.com/EpSiLoNPoInTOrI/EpSiLoNPoInTlnk - CWE-693 – Protection Mechanism Failure

https://cwe.mitre.org/data/definitions/693.html