مایکروسافت روز 27 فوریه هویت چهار فرد عضو کمپین هکرهای LLMjacking، را که در یک طرح سوءاستفاده از Azure AI نقش داشتهاند، افشا کرد. این افراد با دسترسی غیرمجاز به خدمات هوش مصنوعی (GenAI) اقدام به تولید محتوای مضر و توهینآمیز کردهاند.

این کمپین که LLMjacking نامگذاری شده، خدمات مختلف هوش مصنوعی، از جمله Azure OpenAI Service را هدف قرار داده است. این شرکت، گروه مجرمانه مذکور را با نام Storm-2139 ردیابی میکند. افرادی که نام آنها در این پرونده ذکر شده عبارتند از:

- آریان یادگارنیا معروف به “Fiz” از ایران

- آلان کریسیاک معروف به “Drago” از بریتانیا

- ریکی یون معروف به “cg-dot” از هنگکنگ، چین

- فات فونگ تان معروف به “Asakuri” از ویتنام

استیون ماسادا، معاون مشاور حقوقی واحد جرایم دیجیتال مایکروسافت (DCU)، اعلام کرد که اعضای Storm-2139 بهطور غیرقانونی به حسابهایی که دارای برخی خدمات هوش مصنوعی مولد بوده، دسترسی پیدا کرده اند. این گروه با استفاده از اطلاعات ورود به سیستم فاششدهای که از منابع عمومی استخراج کرده بودند، این کار را انجام داده اند.

او در ادامه گزارش خود اضافه کرد که این افراد قابلیتهای این خدمات را تغییر داده و دسترسی به آنها را در اختیار دیگر عوامل مخرب قرار دادند. همچنین دستورالعملهایی دقیق برای تولید محتوای غیرقانونی و مضر، از جمله تصاویر غیراخلاقی افراد مشهور بدون رضایت آنها و سایر محتوای مستهجن، ارائه کردند.

مایکروسافت اعلام کرد که این اقدامات با هدف دور زدن تدابیر امنیتی هوش مصنوعی مولد صورت گرفته است.

این پرونده بهروزرسانی شکایتی است که مایکروسافت حدود یک ماه پیش مطرح کرد. این شرکت اعلام کرده بود که علیه این مهاجمان اقدام حقوقی انجام داده است؛ زیرا آنها بهطور سیستماتیک کلیدهای API را از مشتریان مختلف، از جمله شرکتهای آمریکایی، به سرقت برده و از آن برای کسب درآمد از طریق فروش به دیگران استفاده کردهاند.

مایکروسافت همچنین موفق شد با دریافت حکم دادگاه، دامنه ی“aitism[.]net” را توقیف کند. گفته میشود که این وبسایت یکی از بخشهای کلیدی عملیات این گروه مجرمانه بوده است.

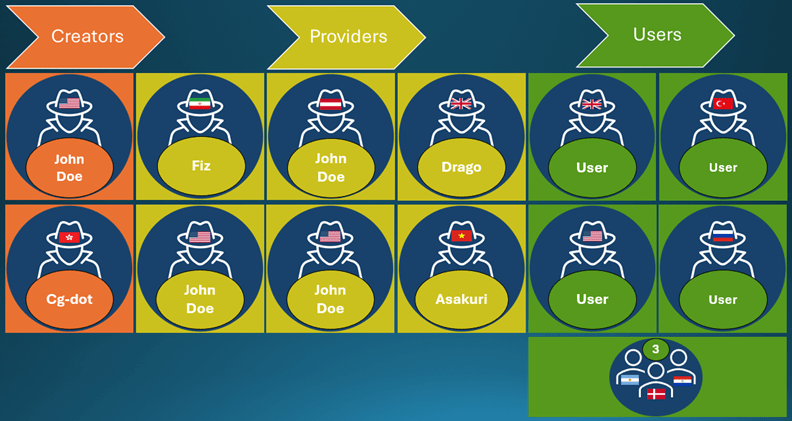

ساختار سازمانی گروه Storm-2139

بر اساس تحقیقات مایکروسافت، این گروه شامل سه دسته اصلی از مجرمان است:

- توسعهدهندگان(Creators): ابزارهای غیرقانونی برای سوءاستفاده از خدمات هوش مصنوعی را ایجاد کردهاند.

- تأمینکنندگان(Providers): این ابزارها را اصلاح کرده و با قیمتهای مختلف به کاربران میفروشند.

- کاربران نهایی(End Users): افرادی که از این ابزارها برای تولید محتوای جعلی و غیرقانونی استفاده میکنند و سیاستهای استفاده مجاز مایکروسافت(Acceptable Use Policy) و منشور اخلاقی(Code of Conduct) این شرکت را نقض میکنند.

سیاست استفاده مجاز مایکروسافت و منشور اخلاقی این شرکت به قوانینی اشاره می کند که کاربران باید در هنگام استفاده از خدمات مایکروسافت رعایت کنند. هدف این سیاست ها، استفاده مناسب از خدمات و دستگاه های این شرکت، برای جلوگیری از سوءاستفاده از زیرساخت های فناوری اطلاعات است.

دیگر متهمان ناشناس در پرونده هکرهای LLMjacking

مایکروسافت اعلام کرد که دو فرد دیگر را نیز شناسایی کرده که در ایالات متحده ساکن هستند (یکی در ایالت ایلینوی و دیگری در فلوریدا)؛ اما از افشای نام آنها خودداری کرده تا تحقیقات کیفری احتمالی مختل نشود.

علاوه بر این، فهرستی از سایر همدستان ناشناس، تأمینکنندگان و کاربران این ابزارها منتشر شده که شامل افراد زیر است:

- یک فرد ناشناس (DOE 2) که احتمالاً در ایالات متحده اقامت دارد.

- یک فرد ناشناس (DOE 3) که احتمالاً در اتریش ساکن است و از نام مستعار “Sekrit“ استفاده میکند.

- فردی که احتمالاً در ایالات متحده ساکن است و از نام مستعار “Pepsi” استفاده میکند.

- فردی که احتمالاً در ایالات متحده ساکن است و با نام مستعار “Pebble” شناخته میشود.

- فردی که احتمالاً در بریتانیا ساکن است و از نام مستعار “dazz” استفاده میکند.

- فردی که احتمالاً در ایالات متحده ساکن است و نام مستعار “Jorge” را دارد.

- فردی که احتمالاً در ترکیه ساکن است و از نام مستعار “jawajawaable” استفاده میکند.

- فردی که احتمالاً در روسیه ساکن است و با نام مستعار “1phlgm” فعالیت میکند.

- یک فرد ناشناس (DOE 8) که احتمالاً در آرژانتین ساکن است.

- یک فرد ناشناس (DOE 9) که احتمالاً در پاراگوئه ساکن است.

- یک فرد ناشناس (DOE 10) که احتمالاً در دانمارک ساکن است.

استیون ماسادا در ادامه گزارش خود تاکید کرد که مقابله با مجرمان سایبری نیازمند پشتکار و هوشیاری مداوم است. با افشای هویت این افراد و افشا کردن فعالیتهای مخربشان، مایکروسافت در تلاش است تا الگویی برای مقابله با سوءاستفاده از فناوری هوش مصنوعی ایجاد کند.