محققان شرکت امنیت سایبری کانادایی eSentire در ماه ژوئن ۲۰۲۴، فعالیتهای مربوط به یک حمله فیشینگ توسط بدافزار More_eggs را شناسایی کردند. این بدافزار در قالب رزومه استخدامی توزیع شده است. این حمله بدافزاری، یک شرکت ناشناس در حوزه خدمات صنعتی را در ماه مِی مورد هدف قرار داد که البته ناموفق بود.

قربانی مورد نظر، استخدام کنندهای میباشد که توسط فرد مهاجم در لینکدین فریب خورده و تصور کرده است که او متقاضی کار میباشد. مهاجم بدین ترتیب استخدام کننده را برای دریافت لودر بدافزار، به وب سایت خود هدایت کرده است.

بدافزار More_eggs که گمان میرود توسط گروه Golden Chickens (معروف به Venom Spider) توسعه یافته است، یک بکدور ماژولار میباشد که قادر به جمع آوری اطلاعات حساس همچون نام کاربری و گذرواژه حسابهای بانکی شرکت، حسابهای ایمیل و حسابهای administrator است. More_eggs تحت مدل بدافزار به عنوان یک سرویس (MaaS) در دارک وب توزیع میشود.

همانطور که در ابتدای گزارش اشاره شد، بدافزار More_eggs چند ماه قبل در قالب رزومه استخدامی توزیع شده بود اما اکنون تهدید کنندههایی که در پشت این بدافزار قرار دارند، عملیات نفوذ را توسط دو خانواده بدافزار جدید یعنی بکدور RevC2 و لودر Venom گسترش دادهاند.

بکدور REVC2 قادر به سرقت کوکیها و رمزهای عبور، ترافیک پروکسیهای شبکه، اجرای دستورات Shell، تهیه اسکرین شات و اجرای کد از راه دور (RCE) است. این بکدور از WebSockets برای برقراری ارتباط با سرور فرماندهی و کنترل (C2) خود استفاده میکند.

لودر Venom نیز یک لودر بدافزار جدید است که برای هر قربانی سفارشی سازی میشود و از نام رایانه قربانی برای رمزگذاری پیلود استفاده میکند.

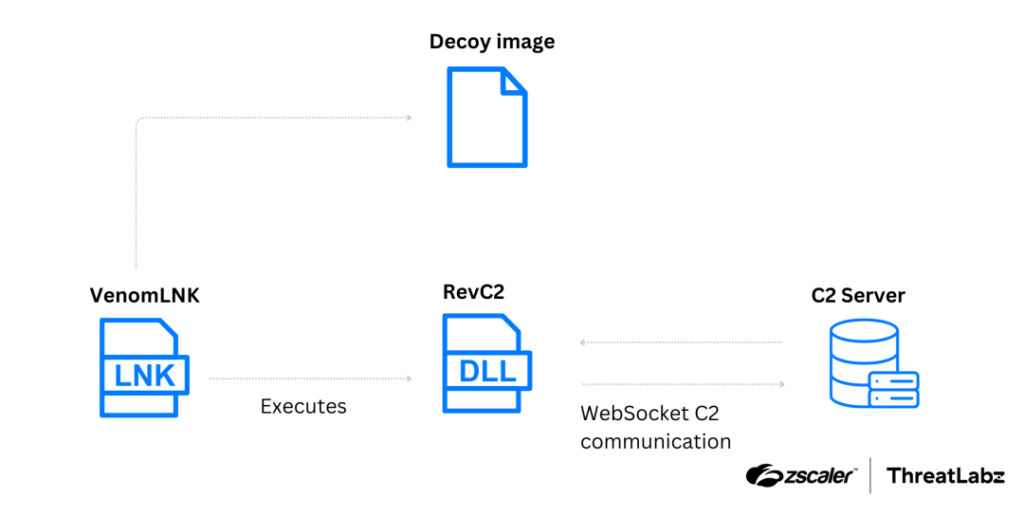

شواهد حاکی از آن است که هر دو خانواده بدافزار بین ماههای آگوست تا اکتبر 2024 توزیع شدهاند. مکانیزم دقیق توزیع این دو بدافزار در حال حاضر مشخص نیست اما نقطه آغاز یکی از حملات، فایل Venomlnk میباشد. Venomlnk یک ابزار اصلی به عنوان بردار دسترسی اولیه برای استقرار پیلودها شناخته میشود و منجر به استقرار و اجرای بکدور RevC2 میگردد.

شکل زیر زنجیره حملهای را نشان میدهد که منجر به تحویل و استقرار بکدور RevC2 میشود.

زنجیره نفوذ یکی دیگر از حملات مشاهده شده، Venomlnk میباشد. این حمله، با ارائه یک تصویر فریبنده، لودر Venom را به طور مخفیانه در سیستم قربانی اجرا میکند. این لودر وظیفه راه اندازی نوعی از بدافزار More_eggs را بر عهده دارد. این نوع بدافزار More_eggs ، یک نوع سبک وزن از یک بکدور جاوااسکریپت میباشد که دارای قابلیت اجرای کد از راه دور استو توسط متدهای فریبنده معاملات ارز دیجیتال توزیع میشود.

برای مقابله با چنین تهدیداتی توصیه میشود که سازمانها موارد زیر را دنبال کنند:

- از نرم افزارهای امنیتی به روزرسانی شده مانند آنتی ویروس استفاده کنند.

- یک سیاست امنیتی قوی پیاده سازی کنند و همواره فعالیتهای شبکه را مانیتور و کنترل نمانید.

- نیروها و کارمندان خود را در خصوص حملات فیشینگ و خطرات آنها و روشهای شناسایی این قبیل حملات آموزش دهند.

توسعه و استفاده از بدافزارها، تهدیدی جدی برای امنیت سایبری به شمار میآید. آگاهی از این تهدیدات و پیاده سازی اقدامات پیشگیرانه میتواند به کاهش خطرات کمک کند.