محققان Varonis Threat Labs از شناسایی یک ابزار جدید در اکوسیستم Phishing‑as‑a‑Service (PhaaS) خبر دادهاند که میتواند اجرای حملات فیشینگ را بهطور قابلتوجهی سادهتر کند. این ابزار که با نام کیت فیشینگ Bluekit شناخته میشود، زیرساختی یکپارچه برای راهاندازی کمپینهای فیشینگ فراهم کرده و امکان سرقت دادههای احراز هویت کاربران را در مقیاس گسترده ایجاد میکند.

بر اساس این گزارش، کیت فیشینگ Bluekit با بهرهگیری از تکنیک Adversary‑in‑the‑Middle (AiTM) قادر است دادههای نشست کاربران را رهگیری کرده و مکانیزمهای احراز هویت چندمرحلهای (MFA) را دور بزند. این قابلیت باعث میشود مهاجمان بتوانند بدون نیاز به عبور مستقیم از فرآیند تأیید هویت، به حسابهای کاربری دسترسی پیدا کنند.

نحوه عملکرد ابزار Bluekit

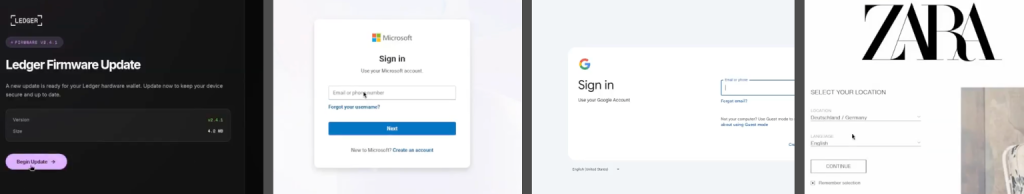

این ابزار بهعنوان یک سرویس PhaaS بیش از 40 قالب آماده برای جعل برندهای شناختهشده ارائه میدهد، از جمله:

- iCloud و Apple ID

- Gmail، Outlook، Hotmail و Yahoo

- ProtonMail

- GitHub

- Twitter (X)

- Zoho

- Zara

- Ledger

برخلاف مدلهای سنتی فیشینگ که در آن مهاجمان باید از چندین سرویس مختلف برای خرید دامنه، میزبانی صفحات و مدیریت دادهها استفاده کنند، کیت فیشینگ Bluekit همه این قابلیتها را در یک داشبورد متمرکز ارائه میدهد.

در این محیط، اپراتور میتواند دامنه ثبت کند، صفحه ورود جعلی بسازد و اطلاعات سرقتشده را بهصورت لحظهای مشاهده و مدیریت کند.

مکانیزم دور زدن MFA در کیت فیشینگ Bluekit

یکی از خطرناکترین قابلیتهای این ابزار، پیادهسازی حملات AiTM است. در این سناریو، کاربر به صفحه جعلی هدایت میشود و اطلاعات ورود خود را وارد میکند.

در این مرحله کیت فیشینگ Bluekit علاوه بر نام کاربری و رمز عبور، موارد زیر را نیز سرقت میکند:

- کوکیهای نشست

- دادههای ذخیرهسازی مرورگر (Local Storage)

این دادهها در عمل بهعنوان توکنهای نشست معتبر عمل میکنند و نشان میدهند که قبلاً کاربر فرآیند ورود و تأیید هویت را تکمیل کرده است. مهاجمان میتوانند با استفاده از تکنیک اجرای مجدد نشست (Session Replay) این توکنها را مجدداً استفاده کرده و بدون وارد کردن کد MFA یا پاسخ به هشدارهای امنیتی، به حساب کاربری قربانی دسترسی پیدا کنند.

همچنین دادههای سرقتشده بهطور مستقیم از طریق تلگرام برای مهاجم ارسال میشوند و حتی امکان مشاهده نمای زنده مرورگر قربانی نیز وجود دارد.

داشبورد مدیریتی و زیرساخت یکپارچه

محققان Varonis اعلام کردهاند که اپراتورها میتوانند تمام فعالیتهای مربوط به خرید یا اتصال دامنهها را مستقیماً از طریق همان رابط مدیریتی انجام دهند؛ قابلیتی که فرآیند راهاندازی کمپین را بسیار سادهتر میکند.

مراحل ایجاد یک حمله معمولاً شامل موارد زیر است:

- انتخاب دامنه

- تعیین حالت عملیاتی

- انتخاب برند هدف

- فعالسازی قالب جعلی

این سطح از یکپارچگی باعث شده کیت فیشینگ Bluekit حتی برای مهاجمان کمتجربه نیز قابل استفاده باشد و پیچیدگی فنی اجرای حملات بهطور محسوسی کاهش یابد.

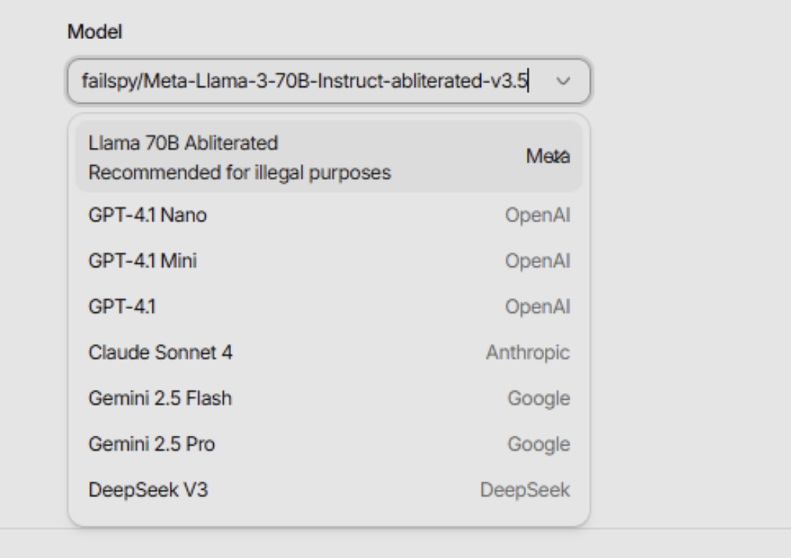

Abliterated Llama؛ دستیار هوش مصنوعی بدون محدودیت

یکی از ویژگیهای متمایز کیت فیشینگ Bluekit، دستیار هوش مصنوعی داخلی آن با نام Abliterated Llama است. برخلاف مدلهای هوش مصنوعی تجاری که دارای فیلترهای ایمنی (Safety Filters) هستند، نسخههای موسوم به abliterated فاقد این محدودیتها بوده و میتوانند بدون مانع به درخواستهای مخرب پاسخ دهند.

طبق گفته Daniel Kelley، محقق Varonis، مهاجمان بهجای تلاش برای دور زدن محدودیتهای مدلهای ایمن، به سمت استفاده از مدلهای متنباز (Open-Source Models) بدون فیلتر حرکت کردهاند؛ رویکردی که اجرای عملیات سایبری را سادهتر و پایدارتر میکند.

در حال حاضر این دستیار هوش مصنوعی بیشتر برای ایجاد فریمورک اولیه کمپینها به کار میرود و برخی فیلدها را برای تکمیل دستی باقی میگذارد. با این حال، توسعهدهنده این کیت بهسرعت در حال افزودن قابلیتهای جدید است، از جمله:

- کپیبرداری از صدا (Voice Cloning)

- شبیهسازی موقعیت جغرافیایی (Geolocation Emulation)

- سیستمهای مخفیسازی در برابر رباتها (Antibot Cloaking)

چرا کیت فیشینگ Bluekit یک تهدید جدی محسوب میشود؟

ترکیب چند فناوری پیشرفته باعث شده کیت فیشینگ Bluekit به یکی از تهدیدات قابلتوجه در اکوسیستم فیشینگ تبدیل شود. این ابزار سه قابلیت مهم را همزمان در اختیار مهاجمان قرار میدهد:

- خودکارسازی کمپینهای فیشینگ

- دور زدن MFA از طریق AiTM

- استفاده از هوش مصنوعی بدون فیلتر ایمنی

به گفته محققان، با توجه به سرعت توسعه این ابزار، احتمالاً در آینده نزدیک شاهد استفاده گستردهتر آن در حملات سایبری خواهیم بود.

جمعبندی تحلیلی

ظهور کیت فیشینگ Bluekit نشان میدهد که حملات فیشینگ بهطور فزایندهای به سمت سرقت دادههای نشست و توکنهای احراز هویت حرکت کردهاند؛ رویکردی که حتی میتواند مکانیزمهای امنیتی پیشرفته مانند MFA را نیز دور بزند.

در چنین شرایطی، سازمانها باید افزون بر MFA، راهکارهای تکمیلی مانند کلیدهای عبور (Passkeys)، نظارت دقیق بر نشستهای کاربری و شناسایی حملات AiTM را در دستور کار خود قرار دهند تا بتوانند بهطور مؤثرتری با نسل جدید حملات فیشینگ مقابله کنند.