بررسیهای اخیر نشان داده است که بیش از ۲۵,۰۰۰ دستگاه VPN شرکت SonicWall که از طریق اینترنت قابل دسترس میباشند، دارای آسیب پذیریهای بحرانی هستند. از این تعداد، حدود ۲۰,۰۰۰ دستگاه از نسخههای قدیمی و فاقد پشتیبانی سیستم عامل SonicOS/OSX استفاده میکنند که آنها را در برابر حملات مختلف آسیب پذیر کرده است.

این نتایج از تجزیه و تحلیلهای انجام شده توسط شرکت امنیت سایبری Bishop Fox به دست آمده است که انگیزه آن بررسی مجموعهای از آسیب پذیریهای بحرانی فاش شده دستگاههای SonicWall در سال جاری است.

آسیب پذیریهایی که بر دستگاههای SSL VPN شرکت SonicWall تأثیر میگذارند اخیراً توسط گروههای باج افزار از جمله باج افزار Fog و Akira مورد سوء استفاده قرار گرفتهاند، زیرا اهداف جذابی برای دسترسی به شبکههای شرکتی میباشند.

Bishop Fox با استفاده از ابزارهای اسکن اینترنتی مانند Shodan و BinaryEdge و تکنیکهای اختصاصی انگشت نگاری توانسته است، ۴۳۰,۳۶۳ فایروال SonicWall قابل دسترس توسط اینترنت را شناسایی کند.

قابل دسترس بودن به این معناست که اینترفیس مدیریتی فایروال و SSL VPN از طریق اینترنت در دسترس میباشند و فرصتی را برای مهاجمان فراهم میآورند تا از آسیب پذیریهای موجود، سیستم عاملهای منسوخ و قدیمی، پیکربندیهای اشتباه و گذرواژههای ضعیف سوء استفاده کنند.

توجه به این نکته ضروری است که اینترفیس مدیریتی فایروال هرگز نباید توسط اینترنت قابل دسترس باشد چرا که خطرات جدی به دنبال خواهد داشت. اینترفیس SSL VPN نیز اگرچه برای دسترسی به کلاینتهای خارجی از طریق اینترنت طراحی شده است، اما باید در حالت ایده آل توسط محدودیتهای آدرس IP در مبدا محافظت شود.

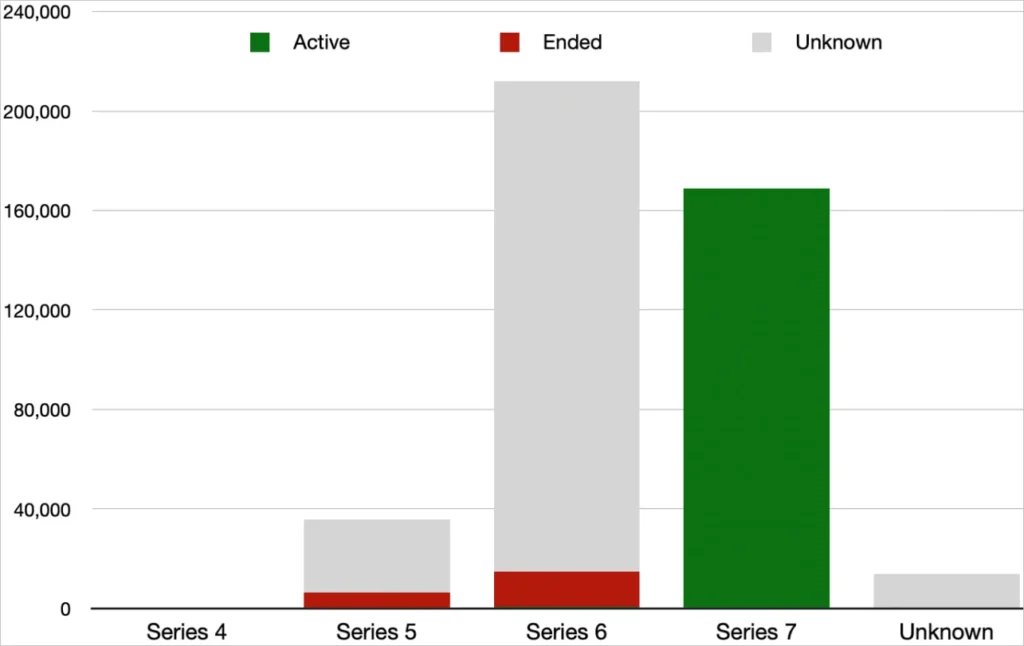

محققان با بررسی نسخه فریمور مورد استفاده در دستگاهها متوجه شدند که ۶,۶۳۳ مورد از سری 4 و 5 نسخه SonicOS استفاده میکنند که هر دوی آنها سالها پیش به پایان عمر (EoL) خود رسیدهاند و دیگر پشتیبانی نمیشوند. ۱۴,۰۷۷ مورد دیگر از نسخههای پشتیبانی نشده سری 6 که تا حدی پشتیبانی میشوند استفاده میکنند.

این باعث میشود ۲۰,۷۱۰ دستگاهی که از سیستم عاملهای منسوخ و فاقد پشتیبانی استفاده میکنند در برابر بسیاری از اکسپلویتهای عمومی آسیب پذیر باشند، اما این رقم نشان دهنده مقیاس دقیق این مشکل نیست.

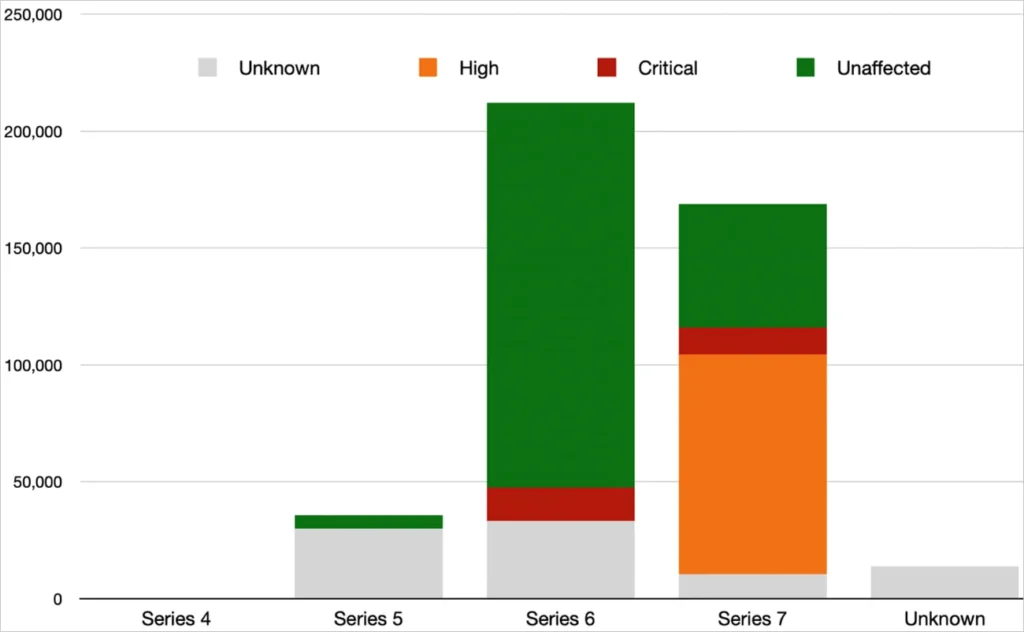

محققان BishopFox هنگام بررسی نتایج اسکن با استفاده از فناوری انگشت نگاری برای شناسایی نسخههای فریمور خاص و محافظت از آنها در برابر آسیب پذیریهای شناختهشده، دریافتند که ۲۵,۴۸۵ مورد از دستگاهها در برابر آسیب پذیریهای بحرانی و ۹۴,۰۱۸ دستگاه نیز در برابر نقصهای امنیتی با شدت بالا آسیب پذیر میباشند.

اکثر دستگاههایی که آسیب پذیر بودن آنها تایید شده است دارای سری 7 سیستم عامل SonicOS هستند اما به آخرین نسخه به روزرسانی نشدهاند. سری ۷ سیستم عامل برخی باگهای امنیتی را برطرف کرده است.

توصیههای امنیتی

۱. بهروزرسانی نرمافزار:

- دستگاههای SonicWall را فوراً به آخرین نسخههای موجود بهروزرسانی کنید.

۲. محدود کردن دسترسیها:

- دسترسی به اینترفیسهای مدیریتی و VPN را تنها به منابع داخلی و IPهای مورد اطمینان محدود کنید.

۳. فعال کردن احراز هویت چندمرحلهای (MFA):

- MFA را برای تمامی Access Pointها فعال کنید.

۴. مانیتورینگ و بررسی:

- لاگهای سیستم را برای شناسایی فعالیتهای مشکوک مرتباً بررسی کنید.

متاسفانه پذیرش آسیب پذیری و اقدام به موقع برای پچ آنها از سوی کاربران، آهسته و در طولانی مدت صورت میگیرد که این خود پیامدهای جدی و بعضا غیرقایل جبران به دنبال خواهد داشت.