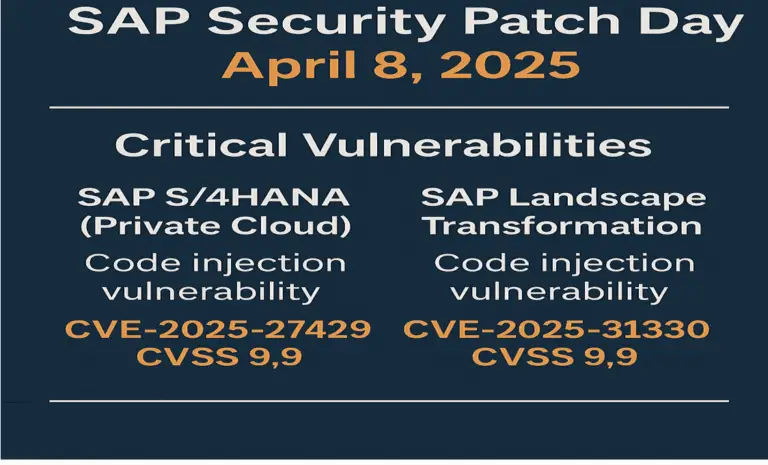

در روز پچ امنیتی SAP مورخ ۸ آوریل ۲۰۲۵، مجموعهای از بهروزرسانیهای مهم امنیتی منتشر شد که شامل ۱۸ جدید و ۲ بهروزرسانی برای اطلاعیه های قبلی بود. در میان این اصلاحات، چندین آسیبپذیری جدی از نوع تزریق کد وجود دارند که تهدید قابلتوجهی برای سیستمهای SAP بهشمار میروند.

آسیبپذیریهای بحرانی:

دو مورد از بحرانیترین آسیبپذیریهای پچشده در این ماه، نقصهایی از نوع تزریق کد در محصولات کلیدی SAP هستند:

- SAP S/4HANA (ابر خصوصی):

آسیبپذیریای با شناسه CVE-2025-27429 و امتیاز CVSS 9.9 به مهاجمان دارای دسترسی کاربری اجازه میدهد تا کد دلخواه ABAP (زبان برنامهنویسی اختصاصی از شرکت SAP) را تزریق کنند. این نقص که نسخههای 102 تا 108 S4CORE را تحت تأثیر قرار میدهد، بررسیهای سطوح دسترسی (authorization checks) را دور میزند و عملاً بهعنوان یک بکدور عمل میکند، که خطر نفوذ کامل به سیستم را به همراه دارد.

- SAP Landscape Transformation (SLT):

آسیبپذیری مشابهی با شناسه CVE-2025-31330 و امتیاز CVSS 9.9 در این محصول کشف شده است که نسخههای DMIS 2011_1_700، 2011_1_710، 2011_1_730 و 2011_1_731 را تحتتأثیر قرار میدهد. این نقص نیز امکان تزریق کد ABAP را فراهم میسازد و تهدیدی جدی برای امنیت سامانه تلقی میشود.

- دور زدن احراز هویت در SAP Financial Consolidation:

یک آسیبپذیری بحرانی دیگر با شناسه CVE-2025-30016 و امتیاز CVSS 9.8 در SAP Financial Consolidation شناسایی شده است. این نقص به یک مهاجم غیرمجاز اجازه میدهد بدون نیاز به احراز هویت، به حساب کاربری Admin دسترسی یابد؛ دلیل این مسئله استفاده از مکانیزمهای نادرست در فرآیند احراز هویت است.

بهروزرسانیهای مهم دیگر:

همچنین برای برخی اطلاعیههای امنیتی قبلی نیز بهروزرسانیهایی ارائه شده که شامل مواردی نظیر:

- CVE-2025-0064: کنسول مدیریت مرکزی در پلتفرم SAP BusinessObjects Business Intelligence به مهاجمی که دارای دسترسی مدیریتی است اجازه میدهد تا یک کلمه عبور (passphrase) محرمانه را تولید یا بازیابی کند. این امکان به مهاجم اجازه میدهد تا خود را بهجای هر کاربر دیگری در سامانه جا بزند. این آسیبپذیری تأثیر بالایی بر محرمانگی (Confidentiality) و یکپارچگی (Integrity) دارد، اما بر دسترسپذیری (Availability) تأثیری نمیگذارد.

- CVE-2025-23186: این آسیبپذیری از نوع تزریق پیکربندی در مقصدهای RFC دینامیک ترکیبی (Mixed Dynamic RFC Destination) در SAP NetWeaver Application Server ABAP است. وجود این نقص میتواند به مهاجم دارای مجوز دسترسی اجازه دهد تا با سوءاستفاده از روشهای خاصی، ارتباطات RFC (Remote Function Call) را تغییر داده یا به سیستمهای دیگر SAP بهصورت غیرمجاز متصل شود. در صورتی که این نقص مورد سوءاستفاده قرار گیرد، میتواند باعث بروز رفتارهای غیرمنتظره یا اجرای دستورات ناخواسته روی سیستمهای SAP متصل گردد.

آسیبپذیریهای با اولویت بالا و متوسط:

بهجز آسیبپذیریهای بحرانی، در این روز، مجموعهای از نقصهای امنیتی با اولویت بالا و متوسط نیز در محصولات مختلف SAP اصلاح شدهاند، از جمله:

- SAP Commerce Cloud

- SAP Capital Yield Tax Management

- SAP NetWeaver

- SAP ERP BW Business Content

- SAP BusinessObjects BI Platform

این آسیبپذیریها شامل مواردی چون شرایط رقابتی از نوع TOCTOU (Time-of-Check Time-of-Use)، دسترسی به دایرکتوری (Directory Traversal)، افشای اطلاعات، تزریق کد، مجوزهای فایل ناامن و XSS هستند.

بهروزرسانی با اولویت پایین:

یک بهروزرسانی با اولویت پایین نیز برای آسیبپذیری درخواست سمت سرور (SSRF) در SAP CRM و SAP S/4HANA منتشر شده است.

توصیه امنیتی

با توجه به شدت آسیبپذیریهای مطرحشده در روز پچ امنیتی SAP در آوریل ۲۰۲۵، بهویژه نقصهای تزریق کد، به شدت توصیه میشود که مشتریان SAP هرچه سریعتر این پچها را اعمال کنند. عدم اعمال بهروزرسانیها میتواند سیستمهای آنها را در معرض تهدیدات جدی همچون دسترسی غیرمجاز، نشت داده و نفوذ کامل سیستم قرار دهد. سازمانها باید پچکردن سیستمهای تحت تأثیر آسیبپذیریهای بحرانی را در اولویت قرار دهند و اطمینان حاصل کنند که تمامی نوتهای امنیتی مربوطه بهموقع اعمال شدهاند تا از امنیت و یکپارچگی محیطهای SAP خود محافظت کنند.