BleepingComputer گزارش داد که یک حمله زنجیره تأمین گسترده، ۱۶ پکیج از پکیجهای محبوب Gluestack از مجموعه react-native-aria در npm را با بیش از ۹۶۰ هزار دانلود هفتگی آلوده کرده است. این پکیجها کد مخربی را شامل میشوند که بهعنوان یک تروجان دسترسی راهدور (RAT) عمل میکند.

BleepingComputer اعلام کرد که این نقض از ۶ ژوئن ۲۰۲۵، ساعت ۴:۳۳ بعدازظهر به وقت شرقی، با انتشار نسخه جدیدی از پکیج react-native-aria/focus آغاز شد. از آن زمان، ۱۶ پکیج از ۲۰ پکیج react-native-aria آلوده شدهاند و مهاجمان در 7 ژوئن نسخههای جدیدی منتشر کردهاند.

کشف و تحلیل

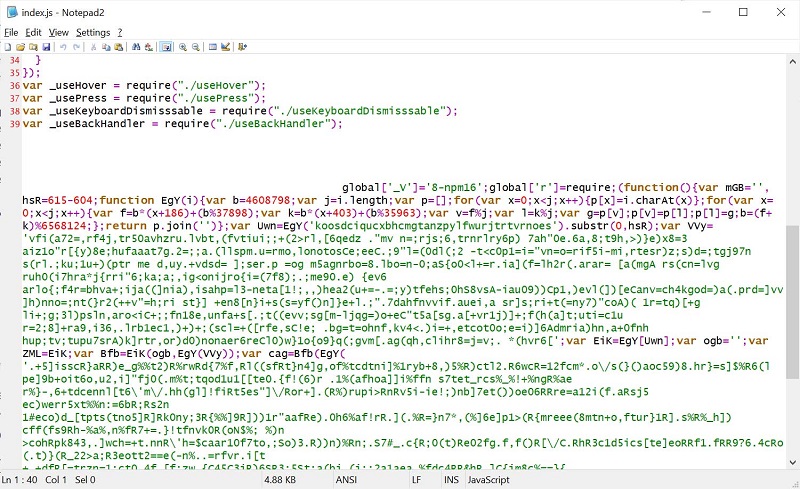

Aikido Security کد مبهمشدهای را در فایل lib/index.js این پکیجها کشف کرد. پکیجهای آلوده شامل موارد زیر هستند:

| Package Name | Version | Weekly Downloads |

| react-native-aria/button | 0.2.11 | 51,000 |

| react-native-aria/checkbox | 0.2.11 | 81,000 |

| react-native-aria/combobox | 0.2.10 | 51,000 |

| react-native-aria/disclosure | 0.2.9 | 3 |

| react-native-aria/focus | 0.2.10 | 100,000 |

| react-native-aria/interactions | 0.2.17 | 125,000 |

| react-native-aria/listbox | 0.2.10 | 51,000 |

| react-native-aria/menu | 0.2.16 | 22,000 |

| react-native-aria/overlays | 0.3.16 | 96,000 |

| react-native-aria/radio | 0.2.14 | 78,000 |

| react-native-aria/switch | 0.2.5 | 477 |

| react-native-aria/toggle | 0.2.12 | 81,000 |

| react-native-aria/utils | 0.2.13 | 120,000 |

| gluestack-ui/utils | 0.1.17 | 55,000 |

| react-native-aria/separator | 0.2.7 | 65 |

| react-native-aria/slider | 0.2.13 | 51,000 |

کد مخرب، که به انتهای فایل index.js با فاصلههای زیاد اضافه شده، بهسختی در نمایشگر کد npm قابلتشخیص است.

کمپین مشابه

Aikido گزارش داد که این کد تقریبا مشابه یک RAT کشفشده در حملهای دیگر به npm در ماه گذشته است. این تروجان به سرور فرمان و کنترل مهاجمان متصل شده و دستوراتی مانند تغییر دایرکتوری، آپلود فایل، اجرای دستورات شل یا توقف فرآیند را دریافت میکند.

تروجان همچنین از طریق الحاق یک مسیر جعلی Python (%LOCALAPPDATA%\Programs\Python\Python3127) به متغیر PATH در ویندوز، دستورات معتبر python یا pip را با باینریهای مخرب جایگزین میکند.

اقدامات و پاسخ

Aikido تلاش کرد با ایجاد issues در مخازن GitHub پروژههای Gluestack، توسعهدهندگان را مطلع کند؛ اما تا کنون پاسخی دریافت نشده است. Aikido همچنین هر پکیج را به npm گزارش داده، اما فرآیند رسیدگی معمولا چندین روز طول میکشد.

Aikido این حمله را به همان مهاجمانی نسبت داد که اوایل هفته جاری چهار پکیج دیگر npm (biatec-avm-gas-station، cputil-node، lfwfinance/sdk و lfwfinance/sdk-dev) را آلوده کردند.