این مقاله بر اساس تحقیقات Marcelo Rivero، متخصص باج افزار شرکت Malwarebytes تهیه شده است که اطلاعات منتشر شده در دارک وب گروههای باج افزار را رصد میکند. مقاله پیش رو، به بررسی وضعیت باج افزار در ماه می ۲۰۲۴ پرداخته است. «حملات شناخته شده» در این گزارش به مواردی اطلاق میگردد که قربانی در آن هیچگونه باجی پرداخت نکرده است.

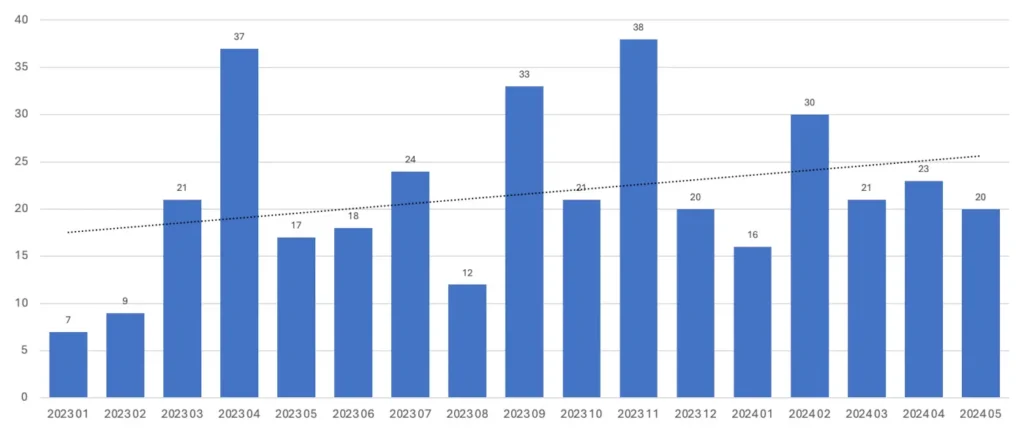

Malwarebytes در ماه می در مجموع 470 حمله باج افزاری را به ثبت رساند که این تعداد، بیشترین تعداد حمله از ابتدای سال ۲۰۲۴ تا کنون است. افشای هویت LockBitSupp، رهبر LockBit و حملات جبران ناپذیر به بخش مراقبتهای بهداشتی و گزارشهایی در خصوص استفاده گروه Black Basta از تکنیک مهندسی اجتماعی در حملات کلاهبرداری اخیر خود از جمله مهمترین خبرهای این ماه بودند.

NCA، یوروپل، و FBI در ششم ماه می ۲۰۲۴، هویت LockBitSupp، یک روسی 31 ساله به نام Dmitry Yuryevich Khoroshev را فاش کردند.

LockBitSupp یکی از رهبران و سخنگویان برجسته گروه LockBit بود که نقشهای کلیدی مختلفی از جمله ارتقاء زیرساخت، استخدام توسعه دهندگان جدید و مدیریت گروههای وابسته که از باج افزار LockBit در حملات استفاده میکردند را در این گروه بر عهده داشت.

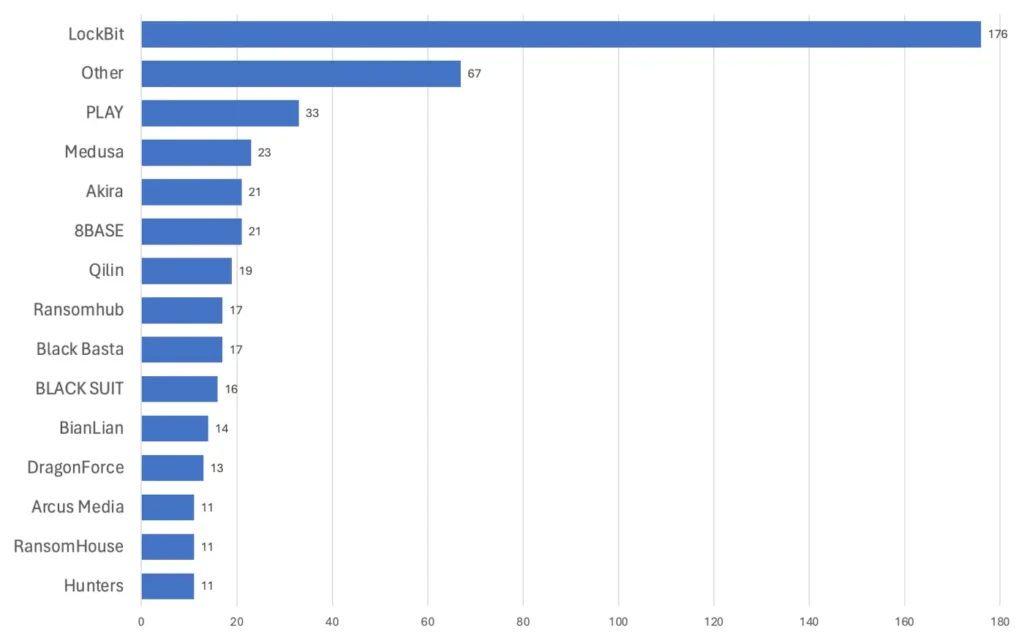

LockBit از زمان افشای این خبر، نام 176 قربانی را در سایت خود منتشر کرده است که بیشترین میزان قربانی در حیات 5 ساله این گروه است. دادههای Malwarebytes، حملات تکراری بسیار کمی را نشان میدهد که حاکی از آن است که LockBit احتمالاً در این دوره از دادههای قدیمی برای افزایش شمار قربانیان خود استفاده نکرده است.

LockBit در ماه آوریل، تنها نام 28 قربانی را در وب سایت خود منتشر کرد که کمترین میزان در کل تاریخ فعالیت آن بود. با وجود افشای نقاب Khoroshev، فعال بودن LockBit غیرقابل انکار است.

بخش مراقبتهای بهداشتی

دو حمله ویرانگر باج افزاری در ماه می به بخش مراقبتهای بهداشتی ضربه زدند. Ascension، یکی از بزرگترین سیستمهای مراقبتهای بهداشتی خصوصی در ایالات متحده با حمله باج افزاری توسط Black Basta مواجه شد. این حمله، اختلالات قابل توجهی را در این بخش ایجاد کرد.

MediSecure، سرویس نسخه الکترونیک استرالیا نیز با یک حمله باج افزاری بزرگ مواجه گردید. هر دو حمله به دنبال حمله باج افزاری به Change Healthcare در ماه آوریل رخ دادند که قبلاً به عنوان مهمترین حمله سایبری به سیستم مراقبتهای بهداشتی ایالات متحده در طول تاریخ مطرح شده بود.

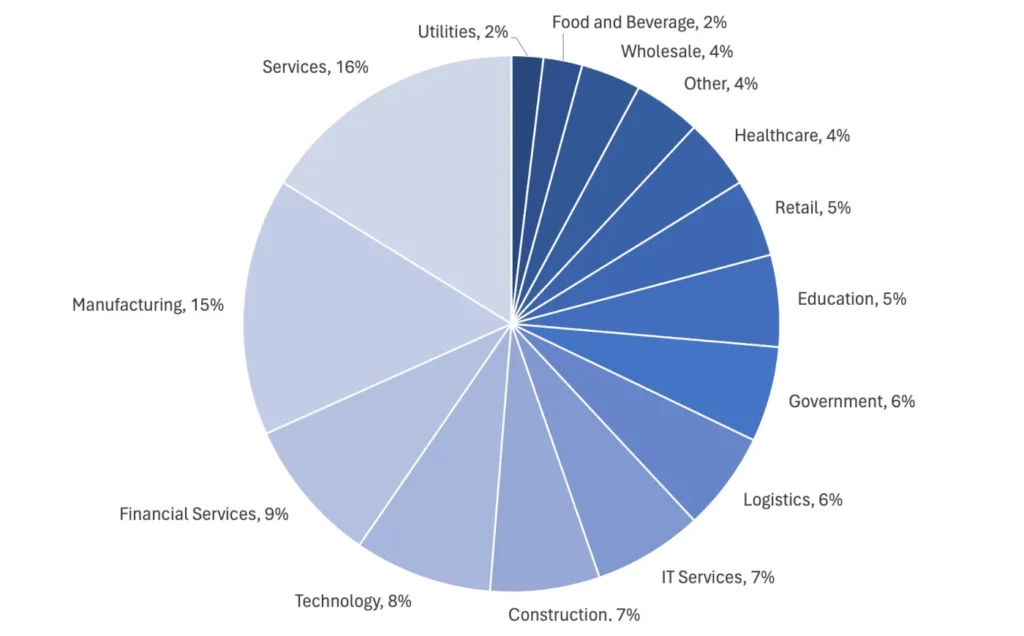

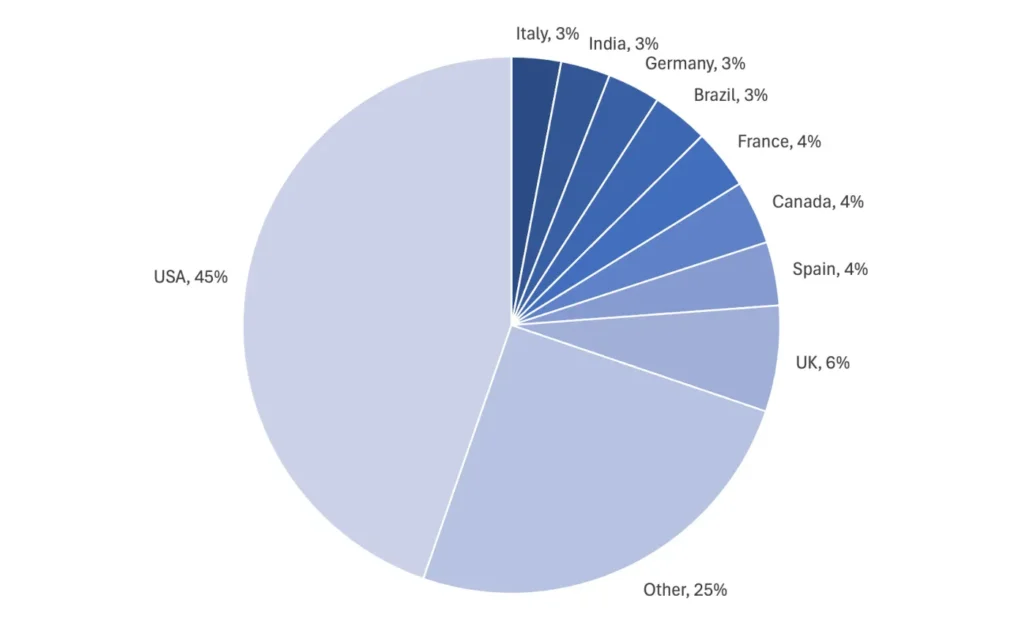

شواهد و دادهها حاکی از آن هستند که از ماه ژانویه 2023 تاکنون، یک روند افزایشی در حملات باج افزاری به بخش مراقبتهای بهداشتی مشاهده میشود که اکثر قریب به اتفاق آنها در ایالات متحده رخ میدهند.

انجام حملات کلاهبرداری به عنوان واحد پشتیبان

یکی از موضوعاتی که در اجلاس امنیت و مدیریت ریسک گارتنر در اوایل ماه می ۲۰۲۴، مطرح شد، ظهور مهاجمانی بود که از کلاهبرداریهای مربوط به بخش پشتیبانی فناوری اطلاعات برای دستیابی به دسترسی اولیه به رایانه قربانی استفاده میکنند.

این متد دقیقاً همان چیزی است که MGM و Caesars Entertainment توسط آن در سپتامبر 2023 مورد نفوذ قرار گرفتند. مهاجمان از LinkedIn برای شناسایی دقیق کارکنان استفاده نموده و هویت آنها را جعل کردند و سپس با help desk شرکت تماس گرفته و دسترسی به حساب خود را درخواست کردند. Black Basta در ماه می، از این تاکتیکها سوء استفاده کرد.

مایکروسافت مشاهده کرد که یکی از زیرمجموعههای Black Basta برای فریب دادن قربانیان به عنوان پشتیبان فنی مایکروسافت یا متخصص فناوری اطلاعات ظاهر شده است. مهاجم برای دسترسی به دستگاه قربانی از Quick Assist سوء استفاده کرده است.

مهاجمان پس از دریافت دسترسی مورد نیاز، بکدوری را در دستگاه قربانی مستقر کرده و از آن برای نصب باج افزار Black Basta استفاده کردند.

از این رو میبایست، نظارت بر استفاده از ابزارهای مدیریت از راه دور مانند Quick Assist، آموزش کارکنان در مورد شناسایی تلاشهای فیشینگ و اجرای کنترلهای دسترسی دقیق در اولویت قرار داده شود.

گروههای باج افزاری جدید

FSOCIETY

FSOCIETY یک گروه باج افزار جدید است که در ماه می ۲۰۲۴، داده های چهار قربانی را در دارک وب خود منتشر کرد.

Underground

Underground، یک گروه باج افزاری جدید است که در ماه می ۲۰۲۴، داده های دو قربانی را در سایت خود منتشر کرد.

EMBARGO

EMBARGO، یک گروه باج افزار جدید است که در ماه می ۲۰۲۴، داده های سه قربانی را در سایت خود منتشر کرد.

چگونه از حملات باج افزارها جلوگیری کنیم؟

بهترین راهکارها بطور خلاصه به شرح زیر میباشند:

- مسدود نمودن شکلهای رایج ورود، ایجاد طرحی برای وصله سریع و به موقع آسیب پذیریها در سیستمهای متصل به اینترنت و همچنین غیرفعال یا سخت کردن ایجاد دسترسی از راه دور توسط پروتکلهایی مانند RDP و VPN بسیار ضروری و حائز اهمیت میباشند.

- بهره گیری از نرم افزار امنیت endpoint میتواند در شناسایی بدافزارها کمک شایانی داشته باشد.

- تشخیص نفوذ با بخشبندی شبکهها و تخصیص حقوق دسترسی محتاطانه، کار مهاجمان وبدافزارها را در داخل سازمان دشوار خواهد کرد. از این رو بهتر است از EDR یا MDR به منظور تشخیص فعالیتهای غیرعادی پیش از وقوع حمله استفاده نمود.

- متوقف ساختن رمزگذاریهای مخرب، یکی دیگر از راهکارهای پیشنهادی است. نرمافزارهای MDR و EDR از چندین تکنیک تشخیص مختلف برای شناسایی باج افزار و بازگشت باج افزار به منظور بازیابی فایلهای سیستم آسیب دیده استفاده میکنند.

- پشتیبان گیری (BackUp) دورهای و منظم از جمله توصیههای امنیتی است. فایلهای پشتیبانگیری شده بایستی خارج از سایت و بصورت آفلاین، دور از دسترس مهاجمان نگهداری شوند.

- پس از شناسایی اولین نشانههای حمله میبایست نسبت به متوقف ساختن آن اقدام کرد و هر اثری از مهاجمان، بدافزارها، ابزارها و روشهای ورود آنها را حذف نمود تا حمله مجدد صورت نگیرد.