محققان امنیت سایبری، عملیات نفوذ جدیدی را کشف کردند که اوکراین را مورد هدف قرار داده و از ایمیلهای هرزنامه به منظور انتشار اطلاعات نادرست مرتبط با جنگ میان روسیه و اوکراین استفاده میکند. این فعالیت توسط شرکت امنیت سایبری اسلواکی ESET با عوامل تهدید همسو با روسیه مرتبط شده است و عملیات Texonto نام دارد.

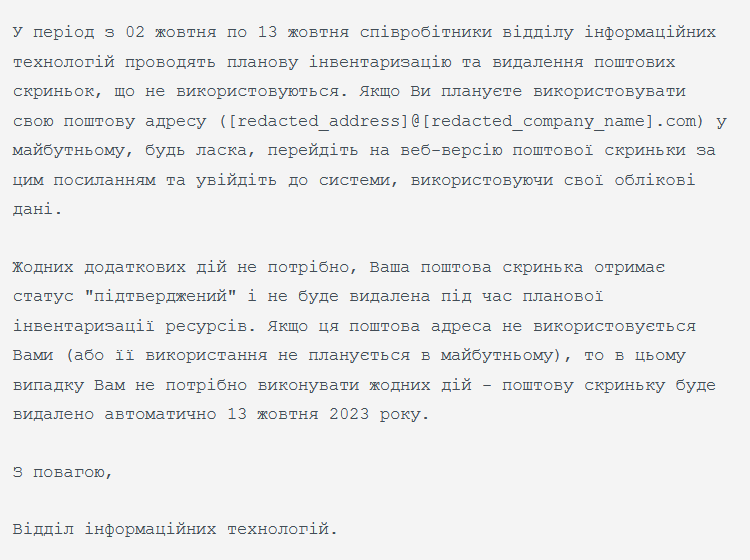

ESET همچنین کمپین فیشینگ هدفمندی را به منظور نفوذ به یک شرکت دفاعی اوکراینی در اکتبر و یک آژانس اتحادیه اروپا در نوامبر 2023 برای دریافت گواهیهای اعتبار لاگین به مایکروسافت را با استفاده از صفحات لاگین جعلی شناسایی کرده است.

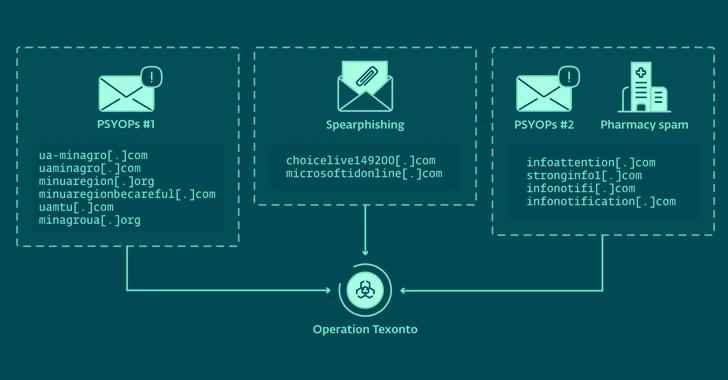

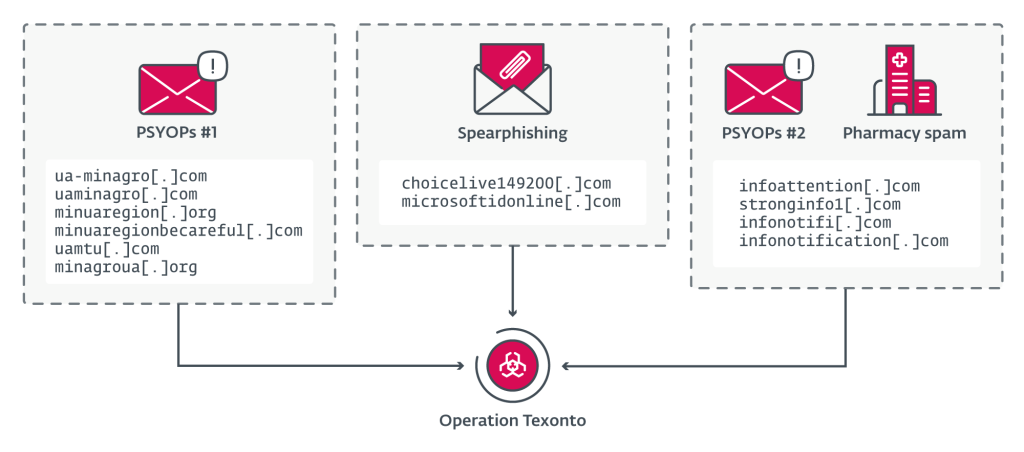

عملیات Texonto، یک کمپین اطلاعات نادرست/روانی است که از ایمیلهای هرزنامه به عنوان روش اصلی توزیع استفاده میکند. با توجه به آن که تمام کمپین رمزگذاری شده است، عملیات Texonto را نتوانستهایم به هیچ تهدید خاصی نسبت دهیم، اگرچه برخی از عناصر آن، به ویژه حملات فیشینگ هدفمند، با COLDRIVER همپوشانی دارند که دارای سابقه جمع آوری گواهیهای اعتبار از طریق صفحات لاگین جعلی میباشد.

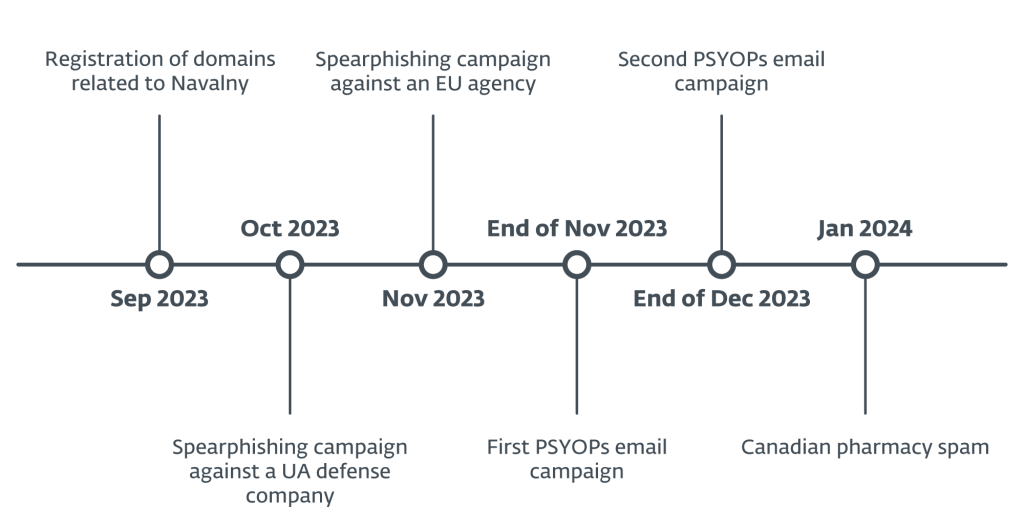

عملیات اطلاعات نادرست طی دو موج در نوامبر و دسامبر 2023 با پیامهای ایمیل حاوی پیوستهای PDF و محتوای مربوط به وقفههای گرمایشی، کمبود دارو، و مواد غذایی انجام شده است.

نخستین موج حمله در بیستم نوامبر2023، چند صد دریافت کننده در اوکراین از جمله دولت، شرکتهای انرژی و افراد را مورد هدف قرار داد. در حال حاضر مشخص نیست که لیست هدف چگونه ایجاد شده است. محتوای ایمیل به شرح زیر میباشد:

ESET طی گزارشی که بیست ویکم فوریه 2024 منتشر کرد، اذعان داشت که ایمیل از دامنهای ارسال شده است که به عنوان وزارت سیاست کشاورزی و امنیت غذایی اوکراین نامیده می شود، در حالی که محتوا در مورد کمبود دارو می باشد و PDF از لوگوی وزارت بهداشت اوکراین سوء استفاده می کند. احتمالاً این، اشتباه مهاجمان بوده است و یا حداقل نشان میدهد که آنها به همه جزئیات اهمیت نمیدهند.

دومین کمپین ایمیل اطلاعات نادرست که در بیست و پنجم دسامبر 2023 آغاز شد، به دلیل گسترش هدفگیری خود به آن سوی اوکراین از جمله سخنرانان اوکراینی در سایر کشورهای اروپایی قابل توجه است. همه پیامها به زبان اوکراینی نوشته شده بودند و به مجموعهای از اهداف مختلف از دولت اوکراین گرفته تا یک تولید کننده کفش ایتالیایی ارسال شدند. شکل زیر رویدادهای اصلی عملیات Texonto را بطور خلاصه نشان میدهد:

این پیامها، در حالی که برای گیرندگان خود، فصل تعطیلات خوشی را آرزو میکردند؛ لحن خشونتباری نیز داشتند، تا جایی که به آنها پیشنهاد میکردند به منظور جلوگیری از اعزام نظامی به جنگ، یک دست یا پای خود را قطع کنند! “در این ایمیل آمده است: «چند دقیقه درد، اما سپس یک زندگی شاد داشته باشید!”.

یکی از دامنههایی که در دسامبر 2023 برای انتشار ایمیلهای فیشینگ استفاده شده است، infootification[.]com میباشد، که همچنین برای ارسال صدها پیام هرزنامه از هفتم ژانویه 2024 مورد استفاده قرار گرفته و قربانیان احتمالی را به یک وبسایت داروخانه جعلی در کانادا هدایت کرده است.

هنوز دقیقاً مشخص نیست که چرا این سرور ایمیل برای تبلیغ کلاهبرداری در داروخانه تغییر کاربری داده است، اما گمان می رود که عوامل تهدید پس از اینکه متوجه شدند که دامنه آنها توسط کارشناسان امنیت شناسایی شده است، تصمیم به کسب درآمد از زیرساخت خود گرفتهاند. شکل زیر پیوند میان دامنهها و کمپینهای مختلف را بطور خلاصه بیان میکند.

این توسعه در حالی صورت میپذیرد که متا در گزارش سه ماهه تهدیدات تهاجمی اعلام کرده است که سه شبکه از چین، میانمار و اوکراین را در سراسر پلتفرمهای خود که در رفتارهای نامعتبر هماهنگ شرکت داشتند، حذف کرده است.

از زمان آغاز جنگ در اوکراین، گروههای همسو با روسیه مانند Sandworm مشغول ایجاد اختلال در زیرساختهای فناوری اطلاعات اوکراین با استفاده از وایپرها بودهاند و در ماههای اخیر نیز شاهد افزایش عملیات جاسوسی سایبری به ویژه توسط گروه بدنام Gamaredon بودهایم.

عملیات Texonto، استفاده دیگری از فناوریها را برای تأثیرگذاری بر جنگ نشان میدهد. شرکت ESET چندین صفحه لاگین جعلی مایکروسافت را یافته است، اما مهمتر از همه، دو موج عملیات روانی از طریق ایمیلها است که احتمالاً سعی میکردند با پیامهای اطلاعات نادرست درباره موضوعات مربوط به جنگ، شهروندان اوکراینی را تحت تأثیر قرار دهند و روحیه آنها را تضعیف کنند.