گروه هک چینی Earth Estries از سال ۲۰۲۳، با استفاده از بکدور GhostSpider به شرکتهای مخابراتی بیش از ۱۲ کشور از سراسر ایالات متحده، آسیا و اقیانوسیه، خاورمیانه و آفریقای جنوبی نفوذ کرده است! Earth Estries با دیگر گروههای سایبری تحت عنوانهای Sparrow ، Ghostemperor ، Salt Typhoon و UNC2286 همپوشانی دارد.

این گروه تحت حمایت دولت چین حداقل از سال 2019 با تمرکز بر جاسوسی علیه زیرساختهای حیاتی و نهادهای دولتی فعال میباشد. بکدور GhostSpider به منظور عملیات مخفیانه و طولانی مدت طراحی شده است و به مهاجمان امکان میدهد تا دستورات مورد نظر خود را اجرا کنند.

Earth Estries غالبا از تکنیکهای پیشرفته حمله و چندین بکدور مانند Ghostspider ، SnappyBee و Masol Rat و همچنین آسیب پذیریهای سرورهای عمومی برای ایجاد دسترسی اولیه سوء استفاده میکند.

به طور کلی تخمین زده میشود که Earth Estries با موفقیت بیش از 20 نهاد را که شامل بخشهای مخابراتی، فناوری، مشاوره، شیمیایی و حمل و نقل، آژانسهای دولتی و سازمان غیرانتفاعی (سازمان های غیر دولتی) میباشند هک کرده و به بکدور GhostSpider آلوده کرده است.

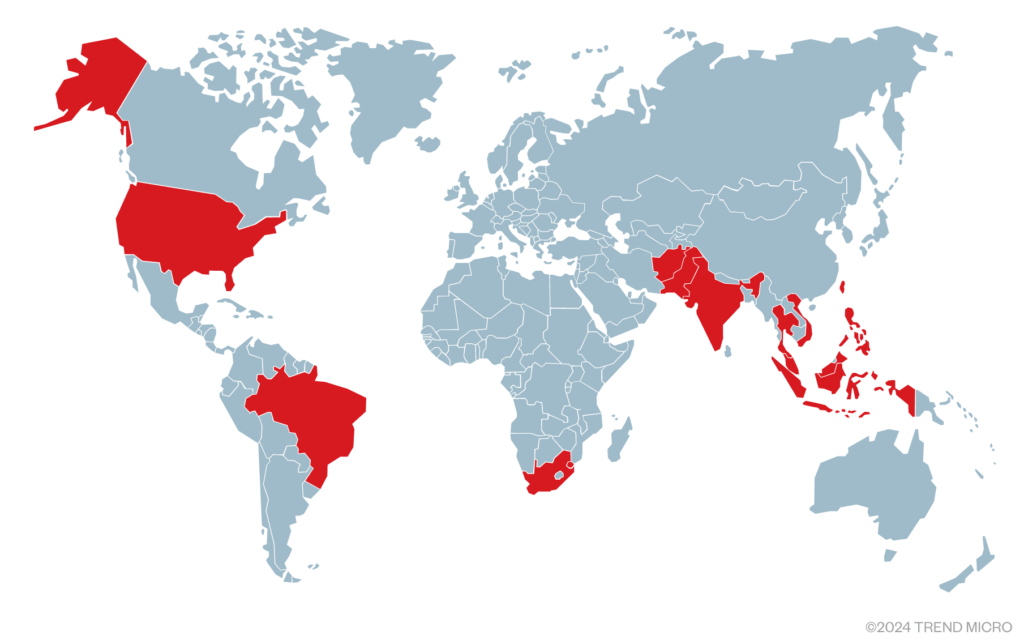

قربانیان در بیش از دهها کشور از جمله افغانستان، برزیل، اسواتینی، هند، اندونزی، مالزی، پاکستان، فیلیپین، آفریقای جنوبی، تایوان، تایلند، ایالات متحده و ویتنام شناسایی شدهاند.

برخی آسیب پذیریهای N-day مبتنی بر سرور که Earth Estries از آنها استفاده میکند به شرح زیر میباشند:

آسیب پذیری | شرح |

زنجیره ای از اکسپلویتها برای دور زدن مکانیزم احراز هویت، ایجاد درخواستهای مخرب و اجرای دستورات دلخواه با سطح دسترسی بالا. | |

آسیب پذیری تزریق FortiClient EMS SQL فورتینت | |

یک آسیب پذیری تزریق کد در پورتال کاربر و WebAdmin فایروال Sophos که امکان اجرای کد از راه دور را فراهم می کند. | |

مجموعه ای از چهار آسیب پذیری مرتبط که امکان اجرای کد از راه دور (RCE) را در سرورهای Microsoft Exchange فراهم میآورند. |

Earth Estries پس از به دست آوردن کنترل سرور آسیب پذیر، از باینریهای LOTL (مانند WMIC.EXE و PSEXEC.EXE) برای حرکت جانبی در شبکهها به منظور استقرار بدافزارهایی همچون SnappyBee ، Demodex و Ghostspider و انجام جاسوسی سایبری طولانی مدت بهره میجوید.

دیگر ابزارهای قابل توجه مشاهده شده در این نفوذها عبارتند از Demodex Rootkit و Deed Rat (یا SnappyBee) که تاکنون به طور گسترده توسط چندین گروه چینی مورد استفاده قرار گرفتهاند.

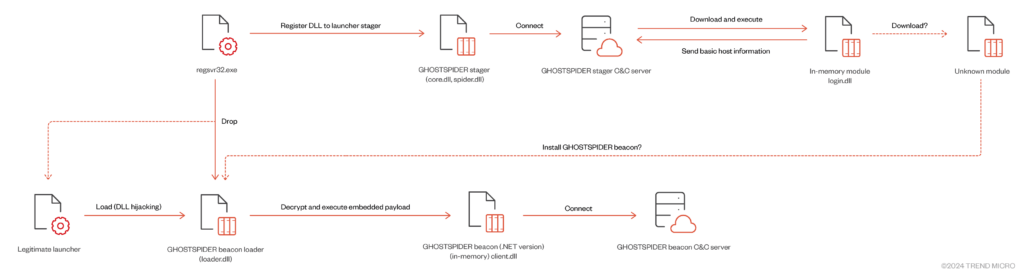

Ghostspider یک بکدور پیچیده ماژولار میباشد که در چندین لایه طراحی شده است تا ماژولهای مختلف را بر اساس اهداف خاص بارگیری کند. این بکدور با استفاده از یک پروتکل سفارشی که توسط TLS محافظت میشود، با سرور C2 مهاجم ارتباط برقرار کرده و ماژولهای اضافی را دریافت میکند که میتوانند در صورت لزوم عملکرد بکدور را بهبود بخشند.

Earth Estries یکی از تهاجمی ترین گروههای هک چینی است که در درجه اول صنایع بحرانی مانند مخابرات و بخشهای دولتی را هدف قرار میدهد. این گروه حملات مخفیانهای را انجام میدهد که از دستگاههای لبه (edge ) شبکه آغاز میشوند و به محیطهای ابری گسترش مییابند و تشخیص آنها بسیار دشوار است.

روشهای مختلف نفوذ Earth Estries، حاکی از رویکرد پیچیده این گروه در نفوذ و نظارت بر اهداف خود است.