- شناسه CVE-2024-11960 :CVE

- CWE120 / CWE119 :CWE

- SAP10393 :Advisory

- منتشر شده: 11/28/2024

- به روز شده: 11/28/2024

- امتیاز: 8.7

- نوع حمله: Classic Buffer Overflow

- اثر گذاری: Denial of Service

- برند: D-Link

- محصول: DIR-605L Router

- وضعیتPublished :CVE

- Yes :POC

- وضعیت آسیب پذیری: patch شده

چکیده

این آسیب پذیری در تاریخ 2024-11-28 گزارش شده است. برای راهنمایی بیشتر می توانید به آدرس www.dlink.com مراجعه کنید. آسیب پذیری با شناسه CVE-2024-11960 شناخته می شود. این حمله می تواند از راه دور راه اندازی شود . اکسپلویت این حمله در اختیار عموم قرار گرفته است و می تواند مورد استفاده قرار گیرد. همچنین POC آن در سایت گیت هاب قرار داده شده است[1].

توضیحات

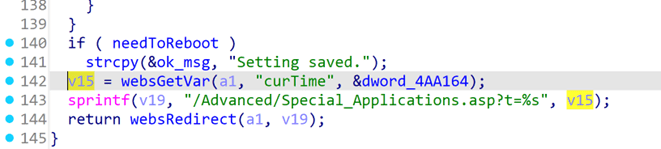

یک آسیب پذیری در نسخه 2.13B01 روترهای DIR-605L D-Link پیدا شده است که در دسته آسیب پذیری های بحرانی (Critical) قرار می گیرد. این آسیب پذیری بر عملکرد تابع formSetPortTr فایل /goform/formSetPortTr اثر می گذارد. دستکاری پارامتر curTime به سرریز شدن بافر می انجامد.

متغیر V15 پارامتر curTime را از طریق درخواست POST دریافت می کند. از آنجایی که کاربر می تواند curTime را کنترل کند، دستور sprint می تواند به آسیب پذیری سرریز بافر منتهی شود.

توجه : این آسیب پذیری تنها بر روی محصولاتی که دیگر توسط تولیدکننده پشتیبانی نمی شود تاثیر می گذارد.

این محصول یک بافر ورودی را بدون ارزیابی اینکه آیا سایز ورودی کمتر از سایز بافر خروجی است، در بافر خروجی کپی می کند که همین امر منجر به سرریز شدن بافر می شود. این مشکل بر روی محرمانگی، جامعیت و دسترس پذیری دستگاه تاثیر خواهد داشت.

سیستم امتیاز دهی آسیب پذیری ها بر اساس استاندارد های تحقیقاتی حوزه نمره دهی به آسیب پذیری ها، امتیازات زیر را برای شدت اثرگذاری این آسیب پذیری در نظر گرفته است.

| Score | Severity | Version | Vector String |

| 8.7 | HIGH | 4.0 | CVSS:4.0/AV:N/AC:L/AT:N/PR:L/UI:N/VC:H/VI:H/VA:H/SC:N/SI:N/SA:N |

| 8.8 | HIGH | 3.1 | CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H |

| 8.8 | HIGH | 3.0 | CVSS:3.0/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H |

| 9.0 | — | 2.0 | AV:N/AC:L/Au:S/C:C/I:C/A:C |

محصولات آسیب پذیر

در زمان انتشار این اعلامیه، محصولات زیر در معرض این آسیب پذیری قرار دارند:

- D-Link DIR-600

- D-Link DIR-605

- D-Link DIR-605L

دستگاه های لیست شده در بالا جز دستگاه های منسوخ شده می باشند. همه مدل ها و سخت افزارهای این سری توقف تولید(EOL) و توقف پشتیبانی (EOS) شده اند. بنا به توصیه D-Link بهتر است دستگاه هایی که به EOL/EOS رسیده اند با دستگاه های جدید جایگزین شوند.

| Model | Region | Hardware Revision | End of Support | Legacy Website | Last Updated |

| DIR-600 | All Regions | All Series H/W Revisions | 12/01/2010 | Yes | 05/20/2024 |

| DIR-605 | All Regions | All Series H/W Revisions | 02/01/2015 | Yes | 05/20/2024 |

| DIR-605L | All Regions | All Series H/W Revisions | 09/24/2019 | Yes | 05/20/2024 |

نتیجه گیری

آسیب پذیری فوق در دسته آسیب پذیری ها بحرانی(critical) دسته بندی می شود و امکان حمله از راه دور برای مهاجم وجود دارد. از آنجایی که محصول فوق دیگر توسط تولید کننده پشتیبانی دریافت نمی کند، توصیه می شود که دستگاه را با نسخه جدید تر جایگزین کنید.

منابع

- https://github.com/offshore0315/loT-vulnerable/blob/main/D-Link/formSetPortTr.md

- https://supportannouncement.us.dlink.com/security/publication.aspx?name=SAP10393

- https://vuldb.com/?id.286342

- https://www.cve.org/CVERecord?id=CVE-2024-11960

- https://www.cvedetails.com/cve/CVE-2024-11960/

- https://vulmon.com/vulnerabilitydetails?qid=CVE-2024-11960&sortby=byriskscore

- https://cwe.mitre.org/data/definitions/120.html

- https://cwe.mitre.org/data/definitions/119.html