تیم امنیتی GoDaddy در حال ردیابی نوع جدیدی از حملات به روزرسانی جعلی مرورگر تحت عنوان ClickFix (معروف به ClearFake) است که از طریق نصب پلاگینهای جعلی وردپرس انجام میشود. تکنیک ClickFix از استراتژیهای مهندسی اجتماعی برای فریب کاربران به منظور اجرای کدهای مخرب استفاده میکند و در نهایت سیستمهای آنها را به انواع مختلف بدافزارها و ربایندههای اطلاعات آلوده مینماید.

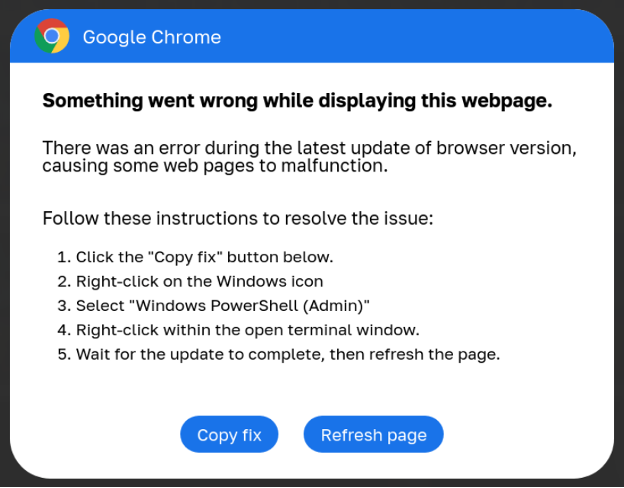

این تاکتیک در واقع شامل نمایش پیامهای خطای جعلی در مرورگرهای وب برای فریب دادن کاربران به کپی کردن و اجرای کدهای مخرب PowerShell است که منجر به استقرار بدافزار میشوند.

هکرها این حملات را با ورود به وب سایتهایی که دادههای لاگین آن را ربوده یا هک کردهاند آغاز میکنند و سپس پلاگینهای جعلی را در این وب سایتها نصب میکنند.

پلاگینهای جعلی، کد جاوا اسکریپت را به منظور به روزرسانی جعلی مرورگر تزریق میکنند که از بلاکچین و قراردادهای هوشمند برای دریافت و تحویل پیلودهای مخرب استفاده میکنند (عملی که به عنوان EtherHiding شناخته میشود).

هنگامی که جاوا اسکریپت در مرورگر اجرا میشود، اعلانهای بهروزرسانی جعلی مرورگر را به کاربران نشان میدهد و آنها را راهنمایی میکند تا بدافزار را روی رایانه خود نصب کنند. این بدافزارها معمولاً شامل تروجانهای دسترسی از راه دور و بدافزارهای رباینده اطلاعات مختلف مانند Vidar Stealer و Lumma Stealer میباشند.

افزونههای جعلی وردپرس

افزونههای جعلی وردپرس از نامهای عمومی و قانونی مانند “Advanced User Manager” یا ” Quick Cache Cleaner”، “Wordfense Security” و “LiteSpeed Cache” استفاده میکنند. لیست پلاگینهای مخربی که در این حملات بین ژوئن تا سپتامبر 2024 مشاهده شدهاند عبارتند از:

نام پلاگین | اسکریپت تزریق شده |

Admin Bar Customizer | admin-bar-customizer/abc-script.js |

Advanced User Manager | advanced-user-manager/aum-script.js |

Advanced Widget Manage | advanced-widget-manage/awm-script.js |

Content Blocker | content-blocker/cb-script.js |

Custom CSS Injector | custom-css-injector/cci-script.js |

Custom Footer Generator | custom-footer-generator/cfg-script.js |

Custom Login Styler | custom-login-styler/cls-script.js |

Dynamic Sidebar Manager | dynamic-sidebar-manager/dsm-script.js |

Easy Themes Manager | easy-themes-manager/script.js |

Form Builder Pro | form-builder-pro/fbp-script.js |

Quick Cache Cleaner | quick-cache-cleaner/qcc-script.js |

Responsive Menu Builder | responsive-menu-builder/rmb-script.js |

SEO Optimizer Pro | seo-optimizer-pro/sop-script.js |

Simple Post Enhancer | simple-post-enhancer/spe-script.js |

Social Media Integrator | social-media-integrator/smi-script.js |

اکثر این پلاگینهای جعلی مخرب بیش از پانصد شناسایی در PublicWWW دارند. بر اساس تجزیه و تحلیل انجام شده توسط GoDaddy Security، تخمین زده میشود که بیش از 6000 دامنه منحصر به فرد در سراسر جهان تحت تأثیر حمله اخیر قرار گرفتهاند.

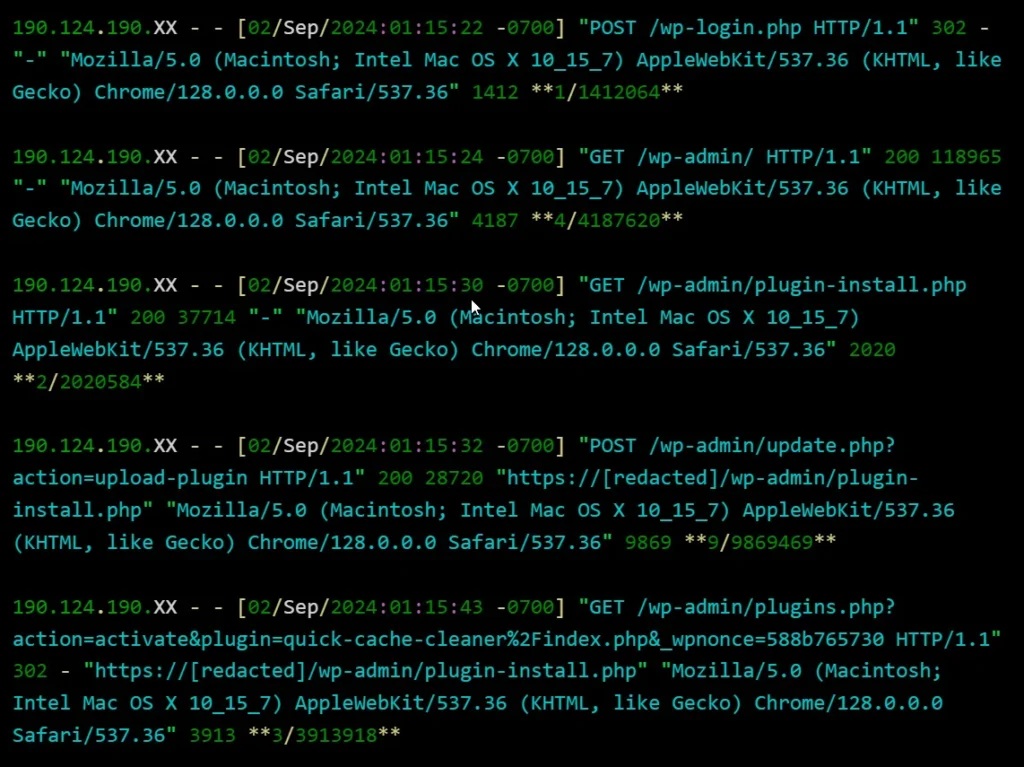

همانطور که در ابتدای گزارش اشاره شد، به نظر میرسد که هکرها از دادههای لاگین ربوده شده برای ورود به سایتهای وردپرس و نصب افزونه به صورت خودکار استفاده میکنند. هکرها از طریق یک درخواست POST HTTP به جای بازدید از صفحه لاگین به سایت وارد میشوند.

این کار به صورت خودکار و پس از دریافت دادههای لاگین انجام میشود. هنگامی که هکر وارد وب سایت وردپرس میشود، افزونه مخرب را آپلود و نصب میکند.

در حالی که هنوز مشخص نیست هکرها چگونه دادههای لاگین را به دست آوردهاند، محققان حدس میزنند که این کار ممکن است از طریق حملات بروت فورس، فیشینگ و بدافزارهای رباینده اطلاعات انجام شده باشد.

لازم به ذکر است که زنجیره حمله در سیستم عامل ویندوز با استقرار بدافزارهای رباینده StealC و Rhadamanthys تکامل مییابد، در حالی که کاربران macOS اپل یک فایل ایمیج دیسک به نام Launcher_v1.94.dmg را دریافت میکنند که یک بدافزار رباینده اطلاعات به نام Atomic را مستقر خواهد کرد.

چنانچه شما دارای سایت وردپرس هستید و هشدارهای جعلی مبنی بر به روزرسانی دریافت میکنید، میبایست هر چه سریعتر لیست پلاگینهای نصب شده را بررسی کرده و هر کدام را که خودتان نصب نکردهاید حذف نمایید.

اگر افزونههای ناشناختهای پیدا کردید، باید بلافاصله پسورد admin و سایر کاربران را به یک رمز عبور منحصر به فرد و پیچیده تغییر دهید.

منابع

مقالات پیشنهادی:

پلاگین Jetpack وردپرس را فورا به روزرسانی کنید!

CVE-2024-47374: نقص امنیتی در پلاگین LiteSpeed Cache وردپرس!

CVE-2024-28000: آسیب پذیری مهم در پلاگین LiteSpeed Cache وردپرس

وردپرس دسترسی به سرورهای خود را برای مشتریان WP Engine مسدود کرد!

باگ LiteSpeed Cache، شش میلیون سایت وردپرس را در معرض هک قرار میدهد!