ارقام فصلی

ارقام فصلی تهدیدات تلفن همراه (موبایل) در سه ماهه اول 2024 طبق اظهارات شبکه امنیتی کسپرسکی به شرح زیر میباشد:

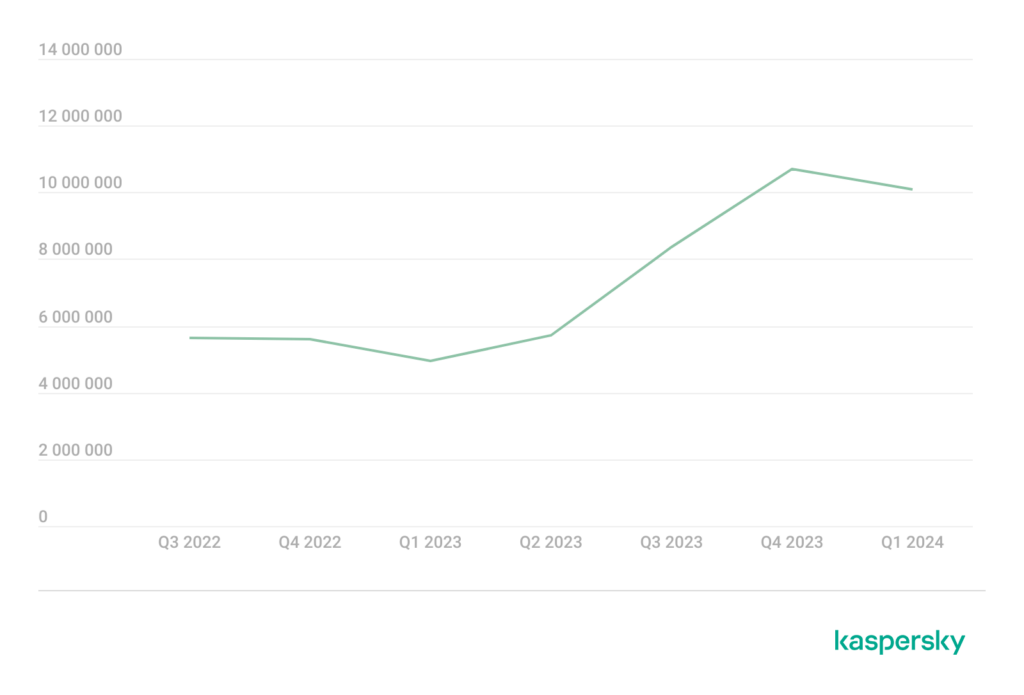

- ۱۰.۱ میلیون حمله با استفاده از بدافزار، ابزارهای تبلیغاتی مزاحم[1] یا نرم افزارهای ناخواسته موبایل مسدود شده است.

- ابزارهای تبلیغاتی مزاحم، رایجترین تهدید برای دستگاههای تلفن همراه بودند که 46 درصد از کل تهدیدهای شناسایی شده را تشکیل میدهند.

- بیش از ۳۸۹,۰۰۰ بسته نصب مخرب شناسایی شده است که از این میان:

۱۱,۷۲۹ بسته مربوط به تروجان های بانکی تلفن همراه است.

۱,۹۹۰ بسته نیز مربوط به تروجانهای باج افزار موبایل بودند.

نکات برجسته فصلی

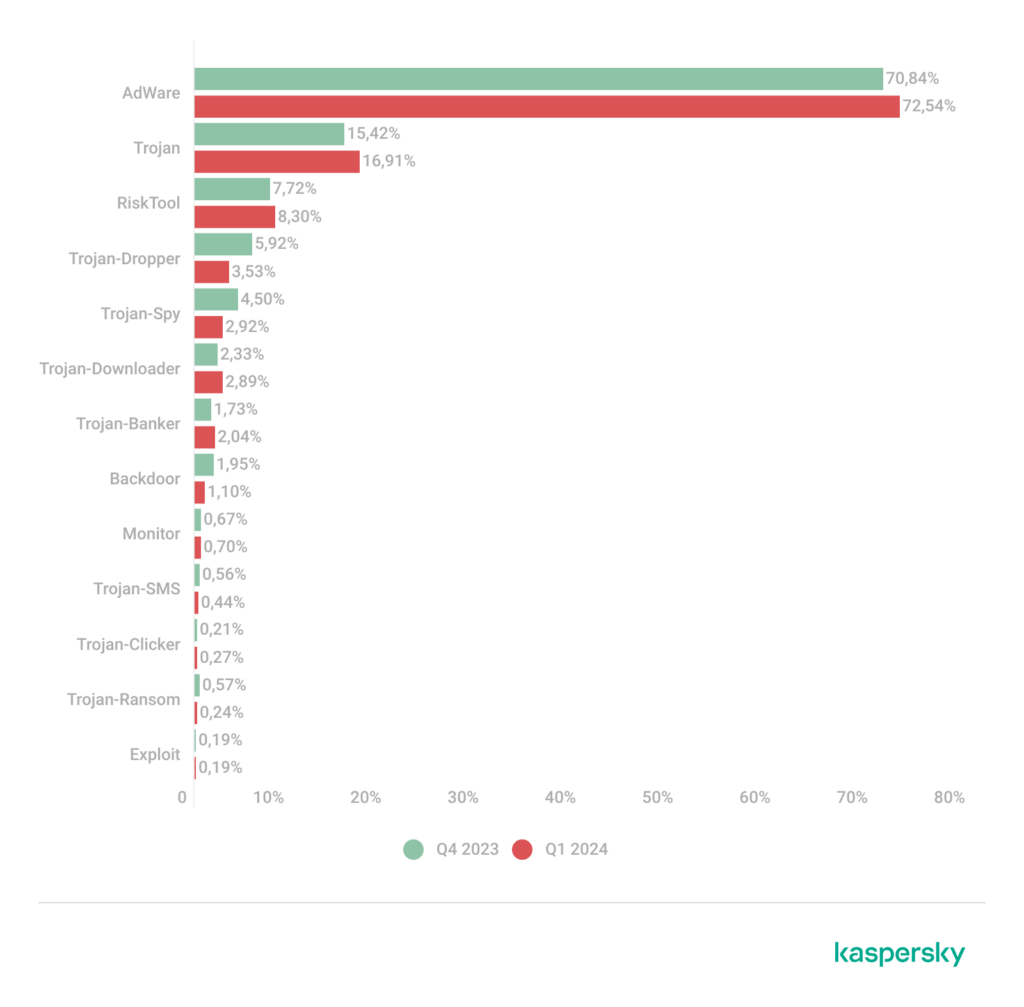

تعداد حملات با استفاده از بدافزار، ابزارهای تبلیغاتی مزاحم یا نرم افزارهای ناخواسته بر روی دستگاه های تلفن همراه در سه ماهه اول 2024 در مقایسه با مدت مشابه سال گذشته افزایش یافته است. این تعداد نسبت به سه ماهه چهارم (۲۰۲۳) اندکی کاهش یافته و به ۱۰,۱۰۰,۵۱۰ مورد رسیده است.

رشد سریع تعداد کل حملات بین سه ماهه دوم و چهارم سال 2023 عمدتاً به دلیل افزایش فعالیت ابزارهای تبلیغاتی مزاحم و تروجان ها بوده است که در این دوره تقریباً به صورت مطلق دو برابر شده است. با این حال، انواع دیگر برنامههای مخرب و ناخواسته نیز فعالیت خود را افزایش دادند اما توزیع تهدیدات بر اساس نوع، دارای نوسان چشمگیری نبود.

تعداد حملات علیه پیام رسان واتساپ در سه ماهه اول ۲۰۲۴، روند صعودی را طی کرده است. به عنوان مثال، Trojan-Spy.AndroidOS.Agent.ahu، یک تروجان پنهان در واتساپ است که پایگاه داده رمزگذاری شده این پیام رسان را به همراه کلید رمزگشایی آن میرباید.

یک تروجان دیگر به نام Trojan-Downloader.AndroidOS.Agent.ms نیز قادر به دانلود و نصب نرم افزار دلخواه بر روی واتساپ است. طبق آمار کسپرسکی، این تروجان از قبل بر روی برخی از دستگاه ها نصب شده است.

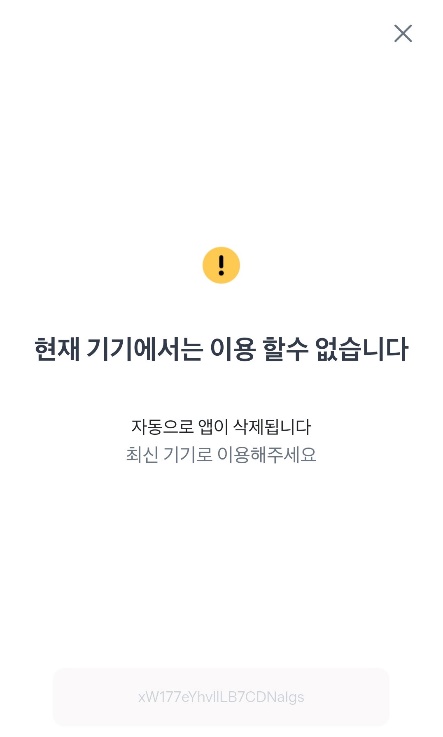

کسپرسکی همچنین یک تروجان بانکی قابل توجه را کشف کرده است که کاربران را در کره مورد نفوذ قرار میدهد. این تروجان پس از نصب، نوتیفیکیشنی را نشان میدهد که ادعا میکند اپلیکیشن در دسترس نیست و حذف خواهد شد:

این برنامه آیکون خود را پنهان میکند و در پسزمینه به کار خود ادامه میدهد و پیامهای متنی، مخاطبین، عکسها و حتی گواهیهای دیجیتال بانکداری آنلاین را میرباید. مهاجمان سایبری برای پنهان کردن کد مخرب و ممانعت از تجزیه و تحلیل آن، از باگ ها و نقص های متعدد در کد سیستم عامل اندروید سوء استفاده کردهاند.

آمار تهدیدات موبایل

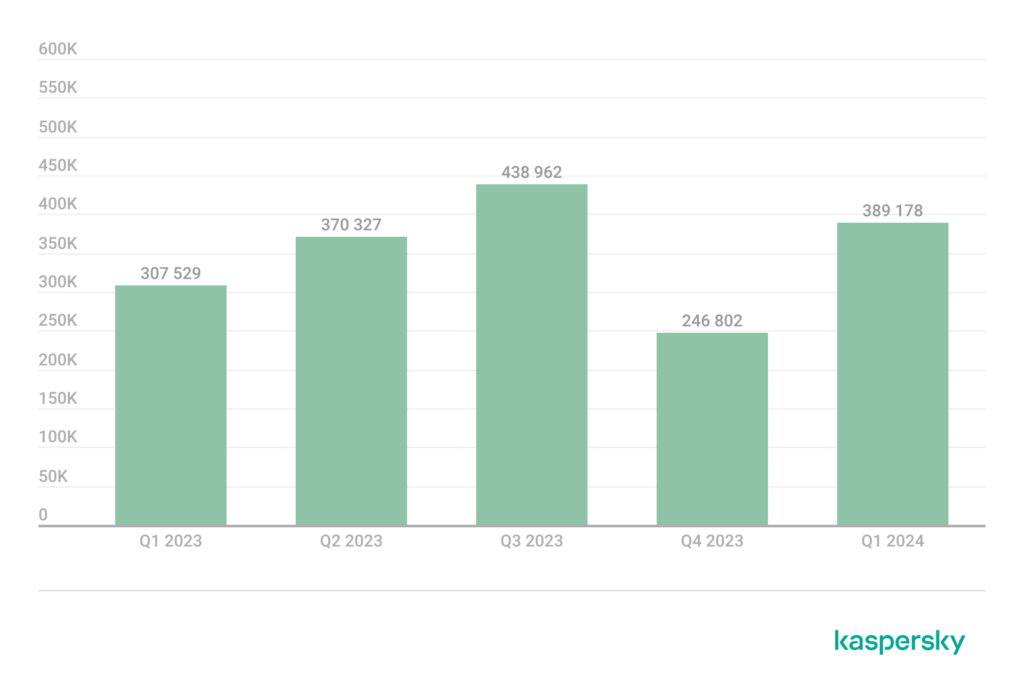

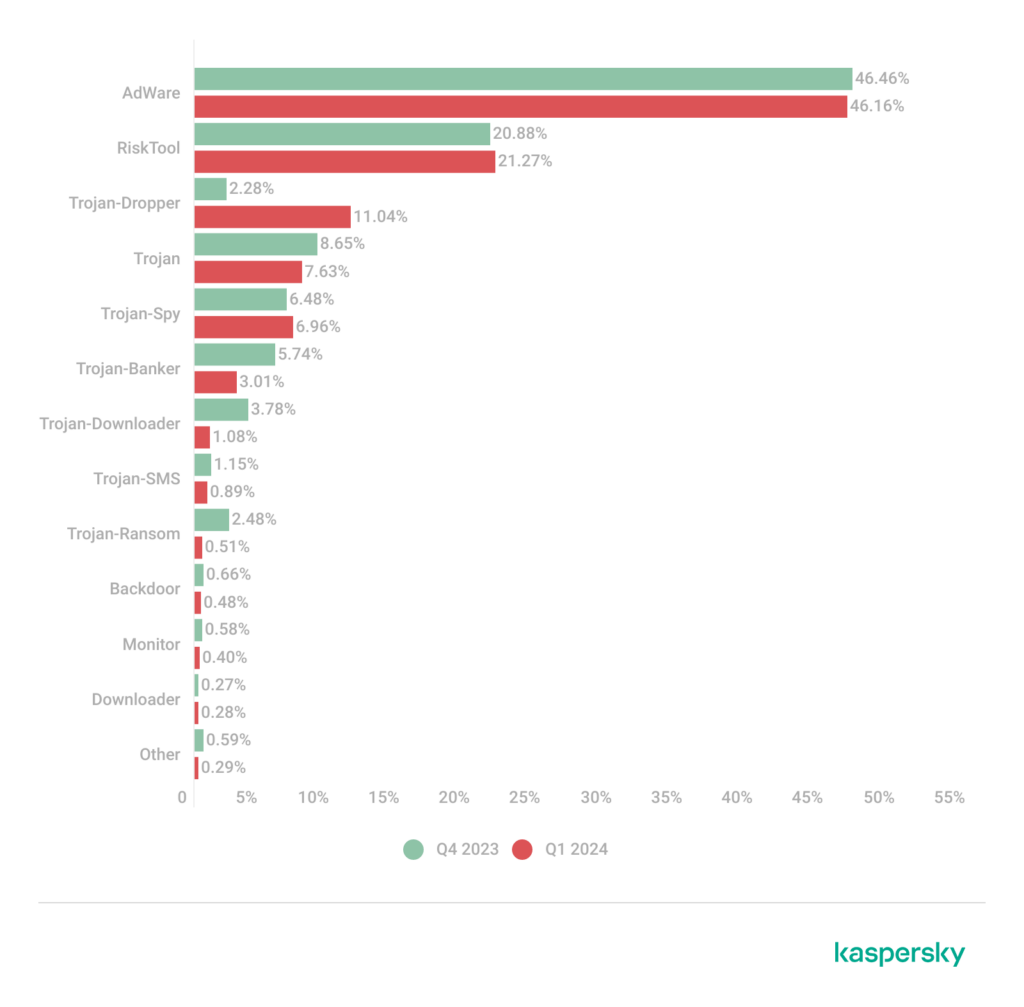

تعداد نمونههای شناسایی شده بدافزار و نرم افزارهای ناخواسته اندروید در سه ماهه چهارم 2023 کاهش یافت و در سه ماهه اول 2024 مجدداً با روند صعودی مواجه گردید و به ۳۸۹,۱۷۸ پکیج نصب رسید.

توزیع بستههای شناسایی شده بر اساس نوع، دارای تغییر قابل توجهی نبود اما تعداد نصب کننده های مخرب تروجان به طور قابل توجهی افزایش یافت (۸.۷۶ درصد). این افزایش شدید، عمدتاً به فعالیت خانواده Wroba مربوط میگردد که معمولاً برای تحویل تروجانهای بانکی در کشورهای منطقه آسیا و اقیانوسیه استفاده میشود.

رایج ترین تهدیدها مربوط به ابزارهای تبلیغاتی مزاحم (46.16٪) و برنامههای ناخواسته از نوع RiskTool (21.27٪) هستند. رایج ترین خانوادههای ابزارهای تبلیغاتی نیز در این دوره BrowserAd (۲۸.۵% از کل ابزارهای تبلیغاتی مزاحم)، Adlo (15.3٪) و HiddenAd (12.65٪) میباشند.

خانوادههای HiddenAd (60.5%)، Adlo (17.5%) و TimeWaste (7.5%) بیشترین کاربران را مورد حمله قرار دادند. تروجان ابزارهای تبلیغاتی Triada در همان زمان در واتساپ توزیع گردید و سهم فزایندهای از حملات بدافزار از نوع تروجان (۳۵.۷%) را به خود اختصاص داد.

20 برنامه بدافزار رایج تلفن همراه (موبایل)

توجه داشته باشید که رتبه بندی بدافزار زیر شامل نرمافزارهای مخاطرهآمیز یا بالقوه ناخواسته، مانند RiskTool یا ابزارهای تبلیغاتی مزاحم نمیشود.

بردار حمله | سه ماهه چهارم ۲۰۲۳ | سه ماهه اول ۲۰۲۴ | درصد اختلاف | تغییر در رتبه بندی |

Trojan.AndroidOS.Triada.fd | 2.79 | 10.38 | +7.59 | +11 |

DangerousObject.Multi.Generic. | 8.76 | 9.82 | +1.07 | 0 |

Trojan.AndroidOS.Fakemoney.v | 6.25 | 8.60 | +2.35 | +1 |

Trojan.AndroidOS.Boogr.gsh | 5.28 | 6.62 | +1.34 | +2 |

Trojan.AndroidOS.Triada.ga | 0.00 | 5.66 | +5.66 | |

Trojan-Downloader.AndroidOS.Dwphon.a | 1.85 | 5.26 | +3.41 | +13 |

Trojan.AndroidOS.Fakemoney.bj | 0.00 | 4.26 | +4.26 | |

DangerousObject.AndroidOS.GenericML. | 1.99 | 3.83 | +1.84 | +9 |

Trojan-Spy.AndroidOS.SpyNote.bz | 1.03 | 3.52 | +2.48 | +18 |

Trojan.AndroidOS.Sheetfit.d | 0.00 | 2.42 | +2.42 | |

Trojan.AndroidOS.Triada.ex | 7.23 | 2.42 | -4.81 | -8 |

Trojan-Downloader.AndroidOS.Agent.mm | 3.51 | 2.12 | -1.39 | -1 |

Trojan-Dropper.AndroidOS.Agent.sm | 1.08 | 2.09 | +1.01 | +13 |

Trojan.AndroidOS.Generic. | 2.22 | 2.08 | -0.14 | +2 |

Trojan.AndroidOS.Piom.baiu | 0.80 | 1.95 | +1.15 | +16 |

Trojan-Dropper.AndroidOS.Badpack.g | 2.57 | 1.87 | -0.70 | -3 |

Backdoor.AndroidOS.Mirai.b | 5.32 | 1.76 | -3.56 | -12 |

Trojan-Spy.AndroidOS.CanesSpy.a | 5.10 | 1.67 | -3.42 | -11 |

Trojan.AndroidOS.Triada.et | 3.58 | 1.66 | -1.92 | -9 |

Trojan.AndroidOS.Triada.ey | 4.33 | 1.55 | -2.79 | -11 |

بدافزارهای خاص هر منطقه

این بخش به بدافزارهایی میپردازد که فعالیت آنها متمرکز بر کشورهای خاصی است.

بردار حمله | کشور | درصد |

Trojan-Banker.AndroidOS.Agent.nw | ترکیه | 99.79 |

Trojan.AndroidOS.Piom.bcqp | ترکیه | 99.28 |

Trojan-Banker.AndroidOS.BrowBot.q | ترکیه | 99.28 |

Trojan-Spy.AndroidOS.SmsThief.wk | هند | 99.02 |

Trojan.AndroidOS.Piom.bbfv | ترکیه | 98.97 |

Trojan-Banker.AndroidOS.BrowBot.a | ترکیه | 98.81 |

Trojan.AndroidOS.Piom.azgy | برزیل | 98.69 |

HackTool.AndroidOS.FakePay.c | برزیل | 98.39 |

Trojan-Banker.AndroidOS.Coper.b | ترکیه | 98.28 |

Trojan-Banker.AndroidOS.BrowBot.n | ترکیه | 97.87 |

Trojan-SMS.AndroidOS.EvilInst.b | تایلند | 97.33 |

Backdoor.AndroidOS.Tambir.c | ترکیه | 97.19 |

Trojan-Banker.AndroidOS.BRats.b | برزیل | 96.96 |

Trojan-Spy.AndroidOS.SmsThief.tt | ایران | 96.88 |

Trojan-Banker.AndroidOS.Rewardsteal.dn | هند | 96.76 |

Trojan-Banker.AndroidOS.Rewardsteal.c | هند | 96.65 |

Backdoor.AndroidOS.Tambir.a | ترکیه | 96.58 |

Trojan-Dropper.AndroidOS.Hqwar.hc | ترکیه | 96.19 |

Trojan-Banker.AndroidOS.UdangaSteal.b | اندونزی | 96.04 |

Backdoor.AndroidOS.Tambir.b | ترکیه | 95.55 |

Trojan-Spy.AndroidOS.SmsThief.vb | اندونزی | 95.29 |

ترکیه، کشوری است که بیش از سایر کشورها با انواع تروجانهای بانکی مواجه بوده است. کاربران این کشور اغلب توسط Trojan-Banker.AndroidOS.Agent.nw مورد هدف قرار گرفتهاند که دسترسی VNC را به دستگاه باز میکند. این بدافزار بر اساس کتابخانه منبع باز droidVNC-NG نوشته شده است.

Tambir نیز به مهاجمان دسترسی VNC میدهد و عملکرد آن شامل کیلاگر، ربودن تکست، لیست مخاطبین و برنامهها و همچنین ارسال پیام متنی است. ما علاوه بر بکدورهای VNC، شاهد تمرکز حملات BrowBot در ترکیه بودیم. عملکرد اصلی این تروجان نیز سرقت پیامهای متنی است.

SmsThief.vb و UdangaSteal.b، دو تروجان فعال در حوزه سرقت پیامهای متنی در اندونزی میباشند که اغلب آنها تحت عنوان دعوتنامه عروسی برای قربانیان ارسال میشوند.

گسترش برنامههای FakePay در برزیل قابل توجه است. این برنامهها به صورت گرافیکی و بصری، فرآیند پرداخت را شبیه سازی میکنند اما در واقع آن را اجرا نمیکنند. برخلاف اکثر تروجانها، کاربران اغلب به عمد چنین برنامههایی را دانلود میکنند تا فروشندگانی را که پرداخت را توسط انتقال میپذیرند، فریب دهند. BRats یکی دیگر از تروجانهای بانکی است که به طور عمده در برزیل توزیع شده است

تلفن های همراه کاربران تایلند نیز توسط تروجان EvilInst آلوده شده که تحت پوشش اپلیکیشنهای بازی و سرگرمی توزیع میشود اما در واقع فقط یک وب سایت با بازیهای کرک شده را باز میمند و پیامهای مرتبط با پرداخت را ارسال مینماید.

تروجانهای بانکی تلفن همراه (موبایل)

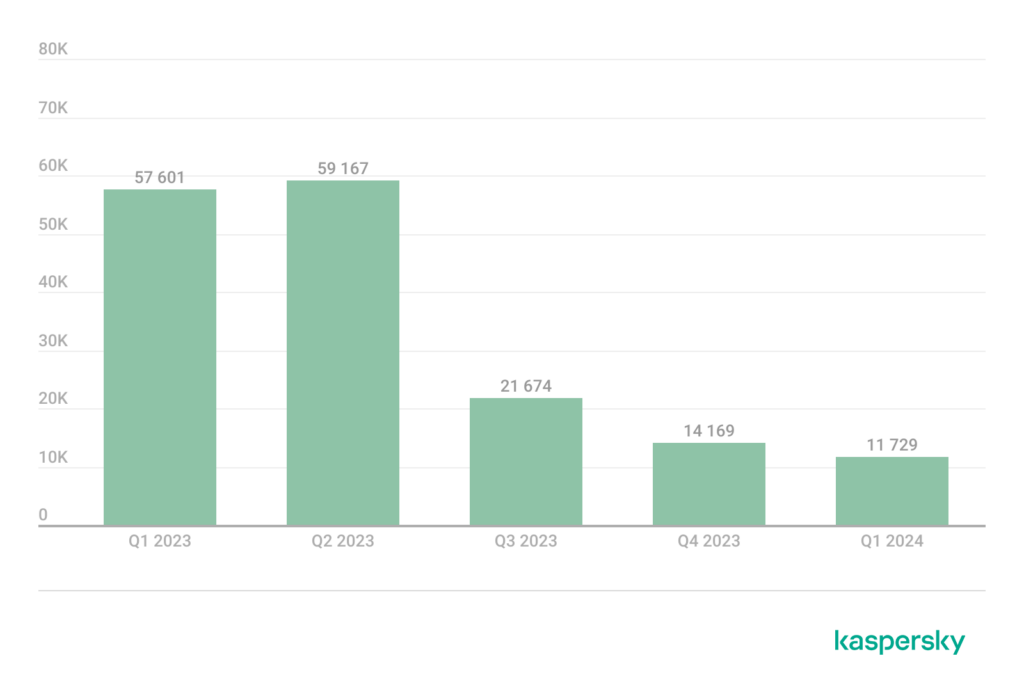

تعداد پکیجهای نصب “منحصر به فرد جدید” برای تروجانهای بانکی در این دوره کاهش یافته است اما تعداد کل حملات تروجانهای بانکی (Trojan-Banker) همچنان در حال افزایش است.

10 مورد از رایجترین تروجانهای بانکی تلفن همراه (موبایل):

بردار حمله | سه ماهه چهارم ۲۰۲۳ | سه ماهه اول ۲۰۲۴ | اختلاف درصد | تغییر در رتبه بندی |

Trojan-Banker.AndroidOS.Agent.eq | 27.73 | 13.39 | -14.34 | 0 |

Trojan-Banker.AndroidOS.Coper.b | 3.72 | 12.58 | +8.86 | +3 |

Trojan-Banker.AndroidOS.Bian.h | 16.06 | 10.21 | -5.85 | -1 |

Trojan-Banker.AndroidOS.Mamont.k | 2.48 | 9.18 | +6.70 | +5 |

Trojan-Banker.AndroidOS.UdangaSteal.b | 0.00 | 7.00 | +7.00 | |

Trojan-Banker.AndroidOS.Mamont.o | 0.00 | 4.58 | +4.58 | |

Trojan-Banker.AndroidOS.Agent.cf | 2.79 | 4.23 | +1.44 | 0 |

Trojan-Banker.AndroidOS.Coper.a | 0.65 | 4.21 | +3.56 | +19 |

Trojan-Banker.AndroidOS.Rewardsteal.c | 0.55 | 3.99 | +3.45 | +20 |

Trojan-Banker.AndroidOS.BrowBot.q | 0.00 | 2.53 | +2.53 |

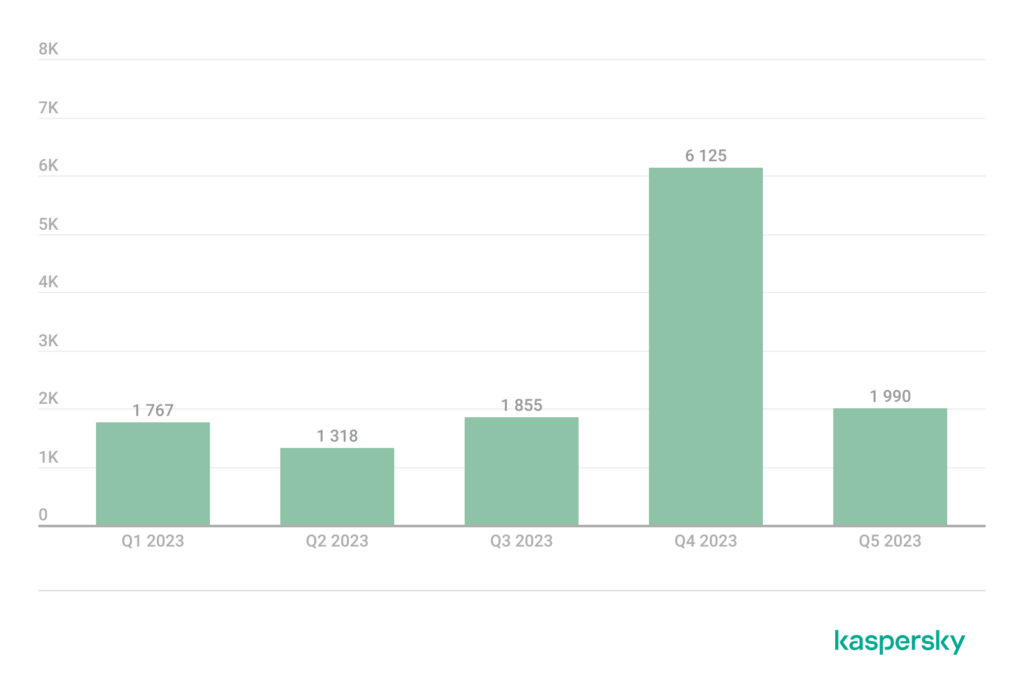

تروجانهای باج افزار تلفن همراه (موبایل)

تعداد پکیجهای نصب باج افزار در سه ماهه چهارم 2023 به دلیل ظهور باج افزار خانواده Raske، افزایش یافت اما فعالیت آن در سه ماهه اول ۲۰۲۴ با روند نزولی مواجه گردید و به سطح نرمال بازگشت.

سهم تروجان Rasket پس از یک دوره صعودی (74٪ از کل حملات باج افزار)، در سه ماهه اول ۲۰۲۴ تقریباً به نصف کاهش یافت. تروجانهای Rasket بر اساس اسکریپتهای اتوماسیون Tasker با قابلیت باج افزار ساخته شدهاند.

بردار حمله | درصد قبلی | درصد جدید | اختلاف درصد |

Trojan-Ransom.AndroidOS.Rasket.a | 74.38 | 37.22 | -37.16 |

Trojan-Ransom.AndroidOS.Pigetrl.a | 9.14 | 15.56 | +6.41 |

Trojan-Ransom.AndroidOS.Rkor.eg | 5.29 | 11.59 | +6.30 |

Trojan-Ransom.AndroidOS.Svpeng.ac | 0.22 | 11.17 | +10.95 |

Trojan-Ransom.AndroidOS.Congur.cw | 0.51 | 10.96 | +10.45 |

Trojan-Ransom.AndroidOS.Small.cj | 0.30 | 10.49 | +10.19 |

Trojan-Ransom.AndroidOS.Congur.ap | 0.28 | 6.66 | +6.38 |

Trojan-Ransom.AndroidOS.Rkor.ef | 2.00 | 6.40 | +4.40 |

Trojan-Ransom.AndroidOS.Svpeng.ah | 0.12 | 6.03 | +5.91 |

Trojan-Ransom.AndroidOS.Svpeng.snt | 0.07 | 5.72 | +5.64 |

استفاده از راهکارها و برنامههای امنیتی موبایل میتواند در شناسایی تهدیدات و بدافزارها و محافظت کاربران علیه آنها موثر باشد. عدم نصب برنامههای غیرضروری و مشکوک و خودداری از کلیک بر روی لینکها و پیوستها از منابع نامعتبر و ناشناخته نیز میتواند کمک شایانی به حفظ امنیت کاربران دستگاههای تلفن همراه داشته باشد.

[1] adware