بدافزار Droidbot، یک تروجان دسترسی از راه دور ([1]RAT) اندرویدی است که کاربران اپلیکیشنهای بانکی تلفن همراه و ارز دیجیتال را در اروپا مورد هدف قرار داده است. این بدافزار از ژوئن 2024 فعال بوده و در قالب [2]MaaS (بدافزار به عنوان یک سرویس) توزیع میشود.

Droidbot از سرویس دسترسی اندروید برای ورود به سیستم keystroke ، تهیه اسکرین شات و ایجاد صفحات لاگین جعلی در برنامههای بانکی واقعی استفاده میکند و دادههای لاگین کاربر را میرباید. این بدافزار با دسترسی به پیامکها (SMS) از جمله پیامکهای احراز هویت و حاوی رمزهای عبور یک بار مصرف ([3]OTP)، سطح تهدید را به میزان قابل توجهی افزایش میدهد.

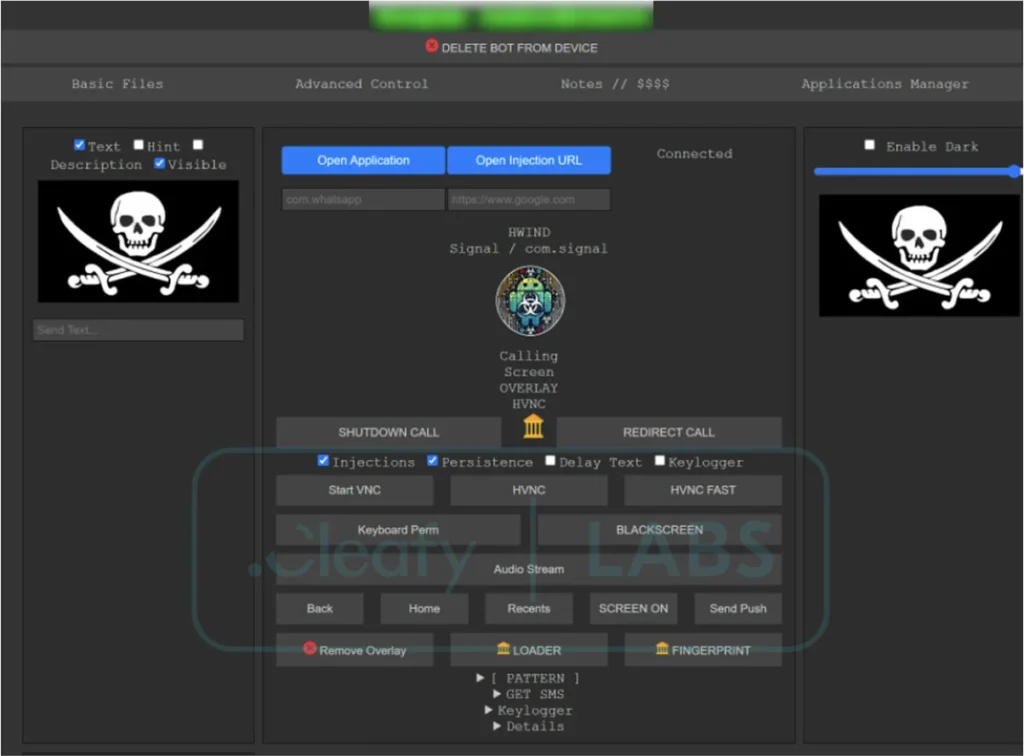

از دیگر قابلیتهای Droidbot، استفاده از ماژول پردازش شبکه مجازی ( [4]VNC) میباشد که به شرکتهای وابسته امکان مشاهده و کنترل دستگاه آلوده از راه دور، اجرای دستورات و تاریک کردن صفحه نمایش برای پنهان کردن فعالیت مخرب را میدهد.

هکرها تاکنون توانستهاند ۷۷ اپلیکیشن قانونی را در حوزه بانکداری تلفن همراه و ارز دیجیتال به بدافزار Droidbot آلوده کنند.

Droidbot در دارک نت معامله میشود و هزینه اشتراک ماهانه آن سه هزار دلار میباشد و در حال حاضر حداقل 17 گروه از هکرها و توسعه دهندگان از این بدافزار به منظور سفارشی سازی پیلود آن برای اهداف خاص استفاده میکنند.

اگرچه تروجان بانکی Droidbot فاقد هرگونه ویژگی جدید، پیشرفته یا پیچیده است اما تجزیه و تحلیل یکی از پیلودهای آن حاکی از 776 نفوذ منحصر به فرد در سراسر انگلستان، ایتالیا، فرانسه، اسپانیا، آلمان و پرتغال است. در عین حال، محققان هشدار میدهند که این بدافزار اکنون در دست توسعه است و حملات آن به مناطق جدیدی از جمله آمریکای لاتین در حال گسترش میباشد.

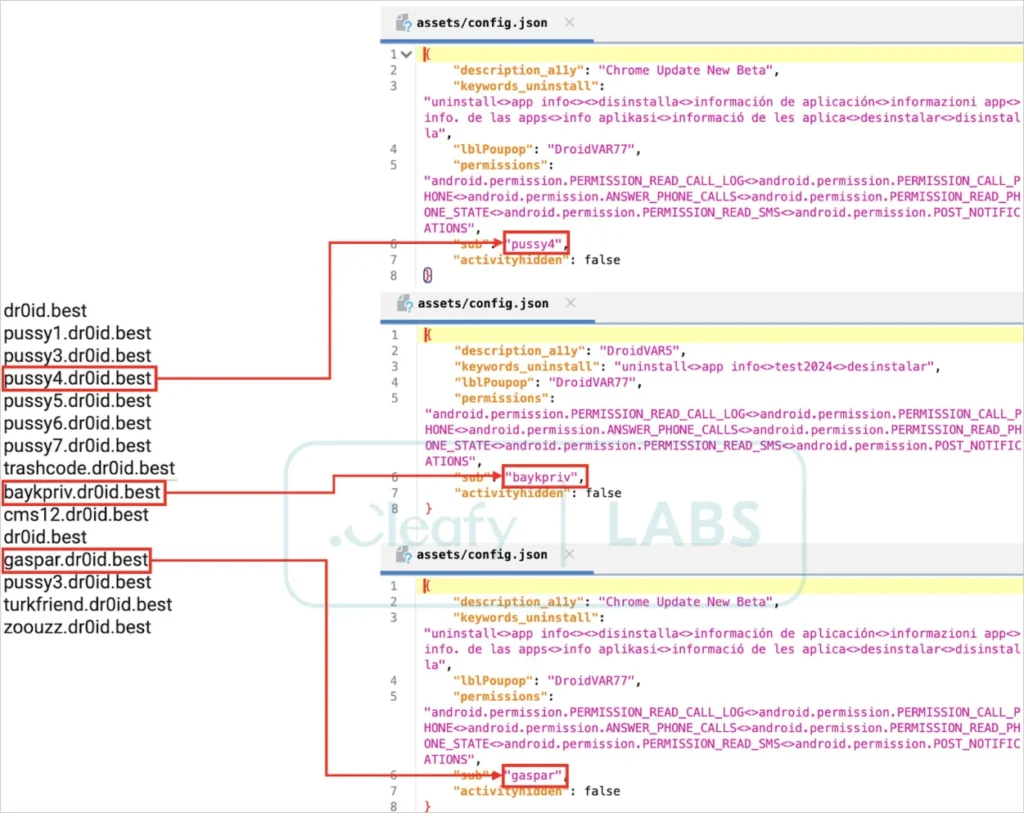

توسعه دهندگان Droidbot که به نظر میرسد اهل ترکیه هستند، تمام ابزارهای مورد نیاز برای انجام حملات را به شرکتهای وابسته ارائه میدهند. این خدمات شامل بیلدر (سازنده) بدافزار، سرورهای فرماندهی و کنترل (C2) و یک پنل مدیریت مرکزی است که گروهها توسط آن میتوانند عملیات خود را کنترل کنند، دادههای ربوده شده را بازیابی و دستورات مورد نظر را صادر نمایند.

بیلدر پیلود به شرکتهای وابسته اجازه میدهد تا DroidBot را برای هدف قرار دادن برنامههای خاص، استفاده از زبانهای مختلف و تنظیم سایر آدرسهای سرور C2 ، سفارشی سازی کنند.

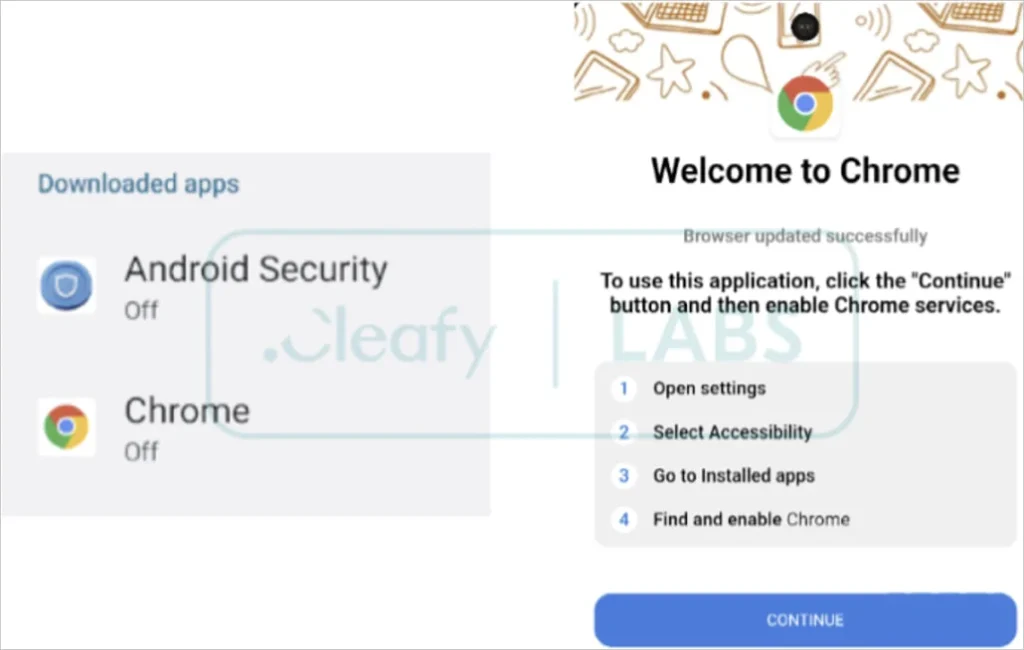

DroidBot اغلب در قالب برنامههایی مانند Google Chrome ، Google Play Store یا Android Security توزیع میشود تا کاربران را برای نصب بدافزار فریب دهد. هدف نهایی این تروجان بانکی، سرقت دادههای حساس از دستگاه قربانیان است.

راهکارهای مقابله با تروجان بانکی DroidBot

به منظور محافظت از دستگاه اندروید و اطلاعات حساس مالی، لازم است تا کاربر همیشه هوشیار و محتاط باشد. در ادامه چندین توصیه امنیتی ارائه شده است که به کارگیری آنها در هر شرایطی ضروری است:

- اصالت وب سایت را مورد بررسی قرار دهید. این مورد را میتوان با نگاه به URL انجام داد تا مطمئن شوید که وب سایتی که در آن حضور دارید، نسخه جعلی وب سایت اصلی نیست.

- برنامههای مورد نیاز را فقط از منابع رسمی مانند فروشگاه گوگل پلی (Google Play Store) دانلود کنید.

- دستگاه و برنامههای خود را بهطور منظم به روزرسانی نمایید تا پچهای ضروری را دریافت کنند.

- فعالیت حساب خود را مرتب زیر نظر داشته باشید تا به هنگام دریافت هشدار یا مشاهده تراکنشهای مشکوک، از هرگونه فعالیت غیرمجاز مطلع شوید.

- از برنامههای تشخیص بدافزار مانند آنتی ویروس به روزرسانی شده در دستگاه خود استفاده کنید.

- Play Protect Google را در دستگاه خود فعال نمایید.

[1] Remote Access Trojan

[2] Malware-as-a-Service

[3] one-time passwords

[4] Virtual Network Computing