مرور کلی حادثه

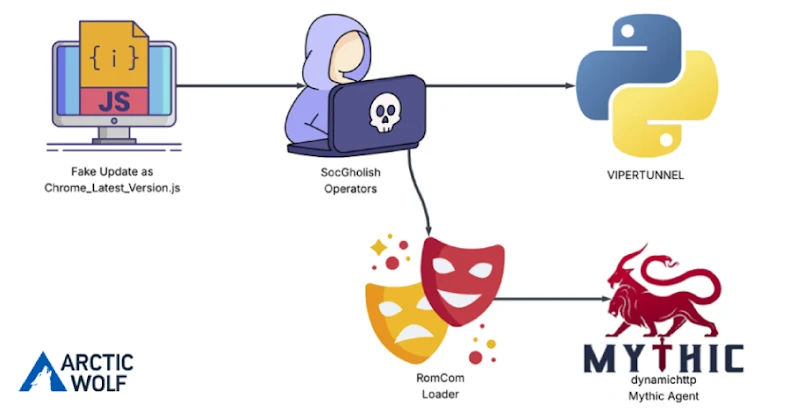

یک گروه تهدید وابسته به روسیه که با بدافزار RomCom شناخته میشود، یک شرکت مهندسی آمریکایی را با بهرهگیری از لودر جاوااسکریپتی SocGholish هدف قرار داد تا Mythic Agent را روی سیستم قربانی منتقل کند.

این اولین نمونه مشاهدهشده از توزیع payloadهای RomCom از طریق SocGholish است.

نسبتدهی حمله به واحد 29155 روسیه

تحلیلها نشان میدهد این فعالیتها با «اطمینان متوسط به بالا» به واحد 29155 سازمان اطلاعات نظامی روسیه (GRU) نسبت داده میشود.

هدف، سازمانی بوده که پیشتر برای شهری با روابط نزدیک به اوکراین کار کرده است.

SocGholish چیست و چطور عمل میکند؟

نقش بهعنوان Initial Access Broker

SocGholish که با نام FakeUpdates نیز شناخته میشود، نقش دلال دسترسی اولیه را بازی میکند و مسیر نفوذ را برای سایر مهاجمان فراهم میسازد.

مشتریان مشهور آن عبارتاند از:

Evil Corp

LockBit

Dridex

Raspberry Robin

سازوکار آلودگی

زنجیره حمله معمولاً شامل مراحل زیر است:

نمایش هشدار جعلی بهروزرسانی Chrome یا Firefox

میزبانی این هشدارها در وبسایتهای معتبر اما آلوده

متقاعد کردن کاربر برای دانلود JavaScript مخرب

اجرای لودر و انتقال payloadهای بعدی

چگونگی تزریق اسکریپت مخرب

مهاجمان اغلب با سوءاستفاده از آسیبپذیریهای شناختهشده در پلاگینها، کد JavaScript را در سایتهای هدف تزریق میکنند.

معرفی RomCom: از جاسوسی تا جرایم سایبری

RomCom که با نامهایی مثل Nebulous Mantis، Storm-0978، UNC2596 شناخته میشود، یک گروه روسمحور است که از ۲۰۲۲ در هر دو حوزه:

جاسوسی سایبری

عملیات مجرمانه

فعالیت دارد.

تکنیکها، تاکتیکها و روشها (TTPs)

اسپیر فیشینگ

بهرهبرداری از زرو-دی

انتقال RAT اختصاصی RomCom

هدفگیری سازمانهای اوکراینی و نهادهای دفاعی ناتو

جزئیات حمله: از FakeUpdate تا Mythic Agent

ایجاد دسترسی و اجرای فرمان

در حمله اخیر، بهروزرسانی جعلی باعث ایجاد reverse shell روی سیستم قربانی شده تا مهاجمان بتوانند:

اجرای فرمان

شناسایی داخلی (recon)

انتقال backdoor اختصاصی VIPERTUNNEL

انتقال Mythic Agent

یک لودر DLL وابسته به RomCom در ادامه اجرا شده و Mythic Agent را راهاندازی میکند.

این Agent بخشی از فریمورک post-exploit بوده و امکان:

اجرای فرمان

عملیات فایل

ارتباط با سرور C2

را فراهم میکند.

سرعت حمله و تأکید بر هدف

این حمله پیش از رسیدن به مراحل نهایی متوقف شد، اما نکات مهمی در آن وجود دارد:

کل زنجیره از آلودگی تا انتقال لودر RomCom کمتر از ۳۰ دقیقه زمان برده است.

مهاجمان تنها زمانی payload را منتقل میکنند که دامنه Active Directory قربانی با مقدار از پیش تعیینشده تطابق داشته باشد.

الگو رفتاری نشان میدهد RomCom همچنان علاقهمند به هدفگیری هرگونه ارتباط با اوکراین است؛ حتی اگر این ارتباط غیرمستقیم باشد.

جمعبندی

SocGholish با گستره فراوان حملات و RomCom با سرعت و دقت عملیاتی، ترکیبی خطرناک ایجاد کردهاند.

سازمانها در سراسر دنیا باید نسبت به:

هشدارهای جعلی بهروزرسانی

تزریق اسکریپت در سایتها

نفوذ زنجیرهای

آمادگی داشته باشند.