ظهور بدافزار PCPJack نشاندهنده مرحله جدیدی در حملات علیه محیطهای ابری است. این کرم ابری ماژولار (modular cloud worm) قادر به گسترش خودکار در سرویسهای ابری است و با سرقت گسترده اعتبارنامهها، کلیدهای API و توکنهای دسترسی، تهدید جدی برای امنیت سازمانها ایجاد میکند. نکته قابل توجه این است که بدافزار PCPJack پس از نفوذ، ابزارهای مرتبط با گروه TeamPCP را حذف کرده و بلافاصله عملیات جمعآوری اطلاعات حساس را آغاز میکند. بر اساس گزارش SentinelLabs، این بدافزار از تکنیکهای پیشرفته برای شناسایی اهداف معتبر و سوءاستفاده از سرویسهای ابری استفاده میکند و میتواند به سرعت در چندین محیط مختلف نفوذ کند.

نحوه نفوذ بدافزار PCPJack به سیستمها

معماری این تهدید از چند ماژول مجزا تشکیل شده است که هرکدام بخشی از زنجیره حمله را مدیریت میکنند. ماژول اولیه با نام bootstrap مسئول ایجاد پایداری (Persistence) در سیستم هدف است. این ماژول علاوه بر دانلود سایر ماژولهای Python، پردازههای مرتبط با TeamPCP را شناسایی و حذف میکند تا کنترل کامل میزبان را در اختیار بگیرد.

در مرحله بعد، اسکریپت monitor اجرا میشود. این بخش با جمعآوری متریکهای سیستم عملکردی مشابه ابزارهای مانیتورینگ معمولی از خود نشان میدهد تا از دید تحلیلگران پنهان بماند. در همین مرحله، بدافزار PCPJack اقدام به استخراج فایلهای پیکربندی، متغیرهای محیطی، توکنهای ابری و کیفپولهای رمزارزی میکند. سپس دادههای جمعآوریشده توسط ماژول utils دستهبندی و آماده ارسال میشوند.

هدف اصلی بدافزار؛ سرویسهای محبوب ابری

بررسیها نشان میدهد بدافزار PCPJack طیف گستردهای از سرویسهای محبوب را هدف قرار میدهد. مهمترین آنها عبارتاند از:

- سرویسهای ایمیل: Gmail، Microsoft Outlook و Mailchimp

- ابزارهای توسعه و همکاری: GitHub، Slack و WordPress

- زیرساختهای ابری: Amazon Web Services (AWS)

- حوزه رمزارز و فینتک: Bitcoin، Ethereum، Coinbase، Binance و Stripe

دسترسی مهاجمان به اعتبارنامههای این سرویسها میتواند منجر به افشای اطلاعات مالی، دادههای مشتریان و زیرساختهای حیاتی سازمان شود.

حرکت جانبی بدافزار در شبکه

یکی از قابلیتهای کلیدی بدافزار PCPJack، حرکت جانبی (Lateral Movement) سریع در زیرساختهای ابری است. اسکریپت lat با بهرهگیری از اعتبارنامههای سرقتشده، تلاش میکند به محیطهای Kubernetes، کانتینرهای Docker، پایگاههای داده Redis و سرورهای از راه دور از طریق SSH دسترسی پیدا کند. این مکانیزم باعث میشود دامنه نفوذ بدافزار از یک سرویس مشخص فراتر رفته و کل اکوسیستم ابری سازمان را در معرض ریسک قرار دهد.

نوآوری بدافزار PCPJack در شناسایی اهداف با فایلهای Parquet

یکی از برجستهترین قابلیتهای بدافزار PCPJack، استفاده از فایلهای Parquet برای شناسایی اهداف جدید در محیطهای ابری است. این بدافزار از دادههای پروژه Common Crawl استفاده میکند؛ سرویسی که اطلاعات گستردهای از وب عمومی جمعآوری میکند و در تحقیقات داده و توسعه هوش مصنوعی کاربرد دارد.

بدافزار پس از دریافت این دادهها، اهداف بالقوه را شناسایی کرده و ماژول csc با بهرهبرداری از آسیبپذیریهای شناختهشده به سیستمها نفوذ میکند. همچنین، این بدافزار ثبت میکند که کدام میزبانها قبلاً اسکن شدهاند تا از انجام اسکن مجدد جلوگیری کند.

به گفته Alex Delamotte، محقق ارشد SentinelLabs، این روش چند مزیت مهم دارد:

- شناسایی اهداف با نویز کمتر نسبت به اسکن تصادفی اینترنت

- تمرکز روی میزبانهایی که پاسخ HTTP معتبر دارند

- امکان سفارشیسازی حملات با تغییر شاخص فایلهای Parquet

تاکنون هیچ ابزار دیگری در حملات سایبری به این شکل از فایلهای Parquet برای شناسایی اهداف استفاده نکرده است.

حذف هدفمند ابزارهای TeamPCP توسط بدافزار

در بسیاری از حملات سایبری، بدافزارها پس از نفوذ، سایر نمونههای مخرب را حذف میکنند تا منابع سیستم را بهطور کامل در اختیار بگیرند. اما بدافزار PCPJack تنها ابزارهای گروه TeamPCP را هدف قرار داده و حذف میکند.

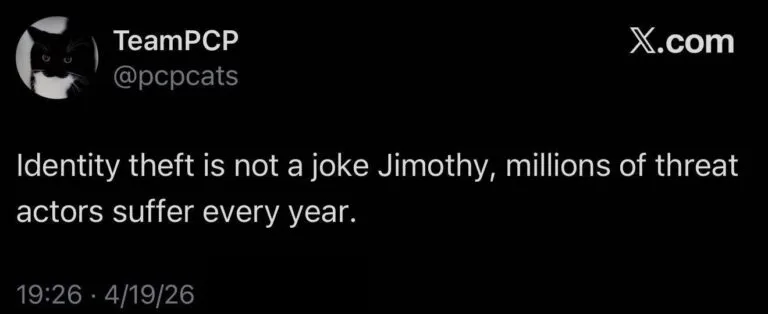

این عملکرد نشان میدهد که توسعهدهنده بدافزار با تاکتیکها، تکنیکها و رویههای عملیاتی (TTPs) این گروه آشنا بوده است. علاوه بر این، همزمانی آغاز کمپین این بدافزار با تحولات اخیر مرتبط با TeamPCP، پیچیدگی و ماهیت هوشمندانه این تهدید را برجستهتر کرده است. در تاریخ 19 آوریل 2026، درست پیش از بسته شدن حساب X گروه TeamPCP، این گروه با انتشار پستی با لحن کنایهآمیز به سرقت هویت میان عوامل تهدید اشاره کرد: «سرقت هویت شوخیبردار نیست؛ میلیونها عامل تهدید هر سال گرفتار آن میشوند.»

عدم وجود ماژول استخراج رمزارز در بدافزار PCPJack

در اغلب حملات ابری، مهاجمان از ابزارهایی مانند XMRig برای استخراج رمزارز استفاده میکنند، اما در این بدافزار هیچ ماژول استخراج رمزارزی مشاهده نمیشود. تحلیلگران معتقدند دلیل این امر تمرکز مهاجم بر سرقت سریع اعتبارنامهها و کیفپولها است؛ این روش بازدهی مالی سریعتری نسبت به استخراج طولانیمدت رمزارز دارد و احتمال شناسایی آن نیز کمتر است.

راهکارهای مقابله با این بدافزار

سازمانها میتوانند با رعایت اصول امنیت محیطهای ابری بهطور چشمگیری ریسک نفوذ بدافزار PCPJack را کاهش دهند:

- ذخیره کلیدها و رمزها در Vaultهای امن

- فعالسازی احراز هویت چندعاملی (MFA) برای حسابهای سرویس

- محدودسازی دسترسی به اعتبارنامهها

- نظارت بر دسترسی به محیطهای Kubernetes و Docker

- بررسی مداوم فایلهای پیکربندی و محیطی

اجرای این اقدامات میتواند احتمال سوءاستفاده از اعتبارنامههای سازمانی را بهطور محسوسی کاهش دهد.