افزایش محبوبیت ابزارهای هوش مصنوعی (AI) به بستری جذاب برای مهاجمان سایبری تبدیل شده است؛ محققان امنیتی از شناسایی بدافزار Beagle خبر دادهاند که از طریق یک سایت جعلی با ظاهر Claude AI توزیع میشود. بدافزار Beagle بهعنوان یک بکدور ناشناخته روی سیستم قربانی نصب شده و برای مهاجم امکان اجرای دستورات، مدیریت فایلها و کنترل از راه دور را فراهم میکند. بررسیها نشان میدهد این کمپین با تکیه بر تبلیغات مخرب (Malvertising)، آلودهسازی نتایج جستجو (SEO Poisoning) و سوءاستفاده از فایلهای معتبر، پیلود خود را بهصورت پنهانی توزیع میکند.

کمپین بدافزار Beagle و سایت جعلی Claude AI

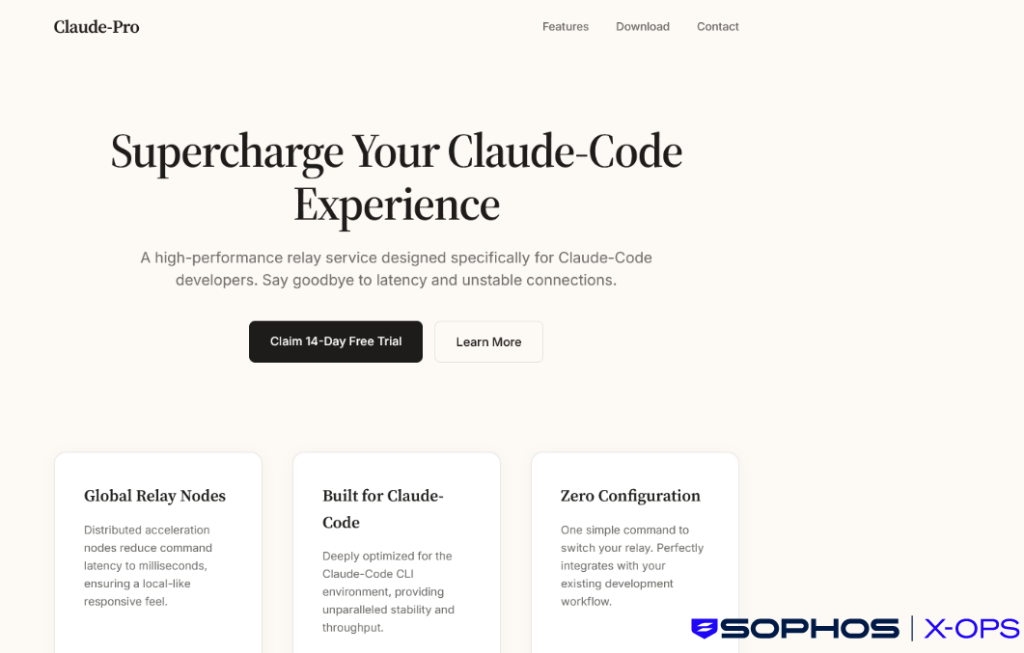

طبق گزارش تیم Sophos X-Ops، مهاجمان دامنهای مخرب به نام claude-pro.com ایجاد کردهاند که شباهت زیادی به سایت رسمی Claude AI دارد. این سایت از طریق تبلیغات مخرب و نتایج جستجوی آلوده به کاربران نمایش داده میشود. در نگاه اول، کاربران تصور میکنند این یک سایت رسمی برای دانلود ابزارهای هوش مصنوعی است، اما در واقع هدف اصلی آن توزیع بدافزار Beagle است.

فرآیند آلودهسازی کاربران

کاربر پس از کلیک روی گزینه دانلود ابزار موسوم به Claude-Pro Relay، فایل زیر را دریافت میکند:

- Claude-Pro-windows-x64.zip

این فایل حاوی یک نصبکننده MSI با نام Claude.msi است که سه فایل را در پوشه Startup سیستم کپی میکند:

- exe (فایل معتبر و امضا شده از G DATA)

- dll (فایل مخرب)

- exe.dat (فایل داده رمزنگاریشده)

استفاده از بارگذاری جانبی DLL برای اجرای پیلود

در این حمله، فایل قانونی NOVupdate.exe بهعنوان یک باینری قابل اعتماد مورد سوءاستفاده قرار میگیرد. مهاجمان با تکنیک بارگذاری جانبی DLL (DLL sideloading) آن را وادار میکنند فایل مخرب avk.dll را بارگذاری کند. در نهایت این زنجیره منجر به اجرای Donut Loader در حافظه میشود؛ روشی که امکان اجرای پیلود بدون ایجاد ردپای مستقیم روی دیسک را فراهم میکند و تشخیص را دشوارتر میسازد.

بدافزار Beagle و قابلیتهای عملیاتی آن

تحلیل پیلود نهایی نشان میدهد که این نمونه با خانوادههایی مانند PlugX یا ShadowPad تطابق ندارد و به همین دلیل با نام بدافزار Beagle معرفی شده است. این تهدید در قالب یک بکدور عمل میکند و قابلیتهای زیر را در اختیار مهاجم قرار میدهد:

- اجرای دستورات سیستمی از راه دور

- آپلود و دانلود فایل

- مدیریت دایرکتوریها

- اجرای دستورات shell مانند upload, download, cmd, ls

این بدافزار با سرور فرماندهی و کنترل (C2) در دامنه license.claude-pro.com و کلید هاردکد شده beagle_default_secret_key_12345! ارتباط برقرار میکند.

زیرساخت و تداوم فعالیت کمپین

بررسیهای فنی نشان میدهد که سرور اصلی این کمپین در مارس 2026 راهاندازی شده و نمونههایی از بدافزار در فوریه و آوریل 2026 نیز شناسایی شدهاند. همچنین محققان دریافتند که در چندین نمونه Donut Loader از یک کلید XOR مشترک استفاده شده است؛ موضوعی که نشاندهنده احتمال تداوم یک کدبیس واحد و یکپارچگی کد و هماهنگی عملیات این حملات است. در برخی نمونهها ابزارهای زیر نیز مشاهده شدهاند:

- AdaptixC2 Framework

- exe از مایکروسافت

وجود تکنیکهای ضدتحلیل (anti-analysis) نشان میدهد این عملیات یک حمله مقطعی نیست، بلکه بخشی از یک زیرساخت پایدار و هدفمند محسوب میشود.

استفاده از Cloudflare و Alibaba Cloud

مهاجمان برای جلوگیری از شناسایی، توزیع فایلها را از طریق Cloudflare انجام داده و سرور C2 را روی Alibaba Cloud میزبانی کردهاند. این ساختار باعث میشود شناسایی و حذف زیرساخت برای تیمهای امنیتی دشوار شود.

دامنههای جعلی مرتبط

تحقیقات نشان میدهد مهاجمان علاوه بر سایت جعلی Claude AI، دامنههای دیگری نیز ثبت کردهاند که نام شرکتهای امنیتی شناختهشده را تقلید میکنند. نمونههایی از این دامنهها:

- update-crowdstrike.com

- update-sentinelone.com

استفاده از این دامنهها بخشی از یک تکنیک جعل برند است که با هدف جلب اعتماد کاربران و پنهانسازی فعالیتهای مخرب انجام میشود.

چرا کمپین بدافزار Beagle یک تهدید جدی است؟

با وجود اینکه سایت جعلی Claude AI از نظر طراحی ظاهری ساده است، اما تکنیکهای استفادهشده در کمپین بدافزار Beagle آن را به یک تهدید جدی و پیچیده تبدیل کردهاند.

مهمترین دلایل خطرناک بودن این حمله:

- بهرهبرداری از فایلهای قانونی و امضا شده

- اجرای پیلود بدون ایجاد فایل روی دیسک (Fileless Execution)

- زیرساخت توزیع چندلایه بدافزار

- سوءاستفاده از محبوبیت ابزارهای هوش مصنوعی برای فریب کاربران

توصیههای امنیتی برای جلوگیری از آلودگی

کارشناسان برای کاهش ریسک آلودگی به بدافزار Beagle توصیه میکنند:

- دانلود ابزارهای هوش مصنوعی فقط از سایت رسمی توسعهدهنده

- پرهیز از کلیک روی نتایج تبلیغاتی موتورهای جستجو

- بررسی دقیق دامنهها و منابع دانلود

- استفاده از EDR یا آنتیویروس بهروز