حمله زنجیره تأمین JDownloader بین 6 و 7 می 2026 رخ داد و طی آن هکرها با سوءاستفاده از یک آسیبپذیری در سیستم مدیریت محتوای (CMS) وبسایت رسمی، لینکهای دانلود را دستکاری کرده و نسخههای آلوده نصبکننده را منتشر کردند. این حمله زنجیره تأمین JDownloader نشان میدهد چگونه مهاجمان میتوانند از اعتماد کاربران به منابع رسمی برای توزیع بدافزار در نرمافزارهای متنباز سوءاستفاده کنند.

شناسایی اولیه حمله زنجیره تأمین JDownloader

اولین نشانههای این حمله زمانی آشکار شد که برخی کاربران در Reddit عملکرد غیرعادی نصبکنندههای دانلودشده را گزارش کردند. این گزارشها باعث شد تیم توسعهدهنده JDownloader بهسرعت بررسیهای امنیتی را آغاز کرده و سرور وبسایت را برای انجام عملیات رفع اضطراری (Emergency Maintenance)، موقتاً از دسترس خارج کند.

پس از بررسیها مشخص شد مهاجمان لینکهای دانلود رسمی را تغییر دادهاند تا کاربران بهجای نسخه اصلی، فایلهای آلوده را دریافت کنند. این سناریو نمونه کلاسیک یک حمله زنجیره تأمین (Supply Chain Attack) است؛ جایی که بهجای هدفگیری مستقیم سیستم قربانی، زنجیره توزیع نرمافزار مورد سوءاستفاده قرار میگیرد.

سوءاستفاده از آسیبپذیری CMS

طبق اطلاعیه رسمی توسعهدهندگان، در این رخداد نفوذ به زیرساخت سرور یا فایلسیستم میزبان رخ نداده است. مهاجمان با سوءاستفاده از آسیبپذیری پچنشده در CMS توانستند بدون احراز هویت، تنظیمات لیست کنترل دسترسی (ACLs) را تغییر دهند. این دسترسی به مهاجمان اجازه داد:

- مجوز ویرایش محتوای سایت را بهدست آورند.

- لینکهای دانلود رسمی را تغییر دهند.

- فایلهای آلوده را در مسیر دانلود کاربران قرار دهند.

در نهایت این زنجیره اقدامات بستر فنی لازم برای اجرای حمله زنجیره تأمین JDownloader را فراهم کرد و به مهاجمان اجازه داد بدافزار را از طریق یک منبع کاملاً معتبر منتشر کنند.

زمانبندی اجرای حمله و دامنه تأثیر

تحلیل لاگهای سرور نشان میدهد عملیات مهاجمان در چند مرحله انجام شده است:

- 5 می 2026، ساعت 23:55 UTC: مهاجمان ابتدا یک تست اتصال روی یک زیردامنه کمترافیک انجام دادند.

- 6 می 2026، ساعت 00:01 UTC: لینکهای دانلود Live روی وبسایت اصلی تغییر داده شدند.

- 6 تا 7 می 2026: کاربران نسخههای آلوده نصبکنندهها را دانلود کردند.

نکته کلیدی: در طول این حمله زنجیره تأمین JDownloader تنها دو نوع فایل نصب دستکاری شدند:

- Windows Alternative Installer

- اسکریپت نصب Shell در لینوکس

جزئیات تغییرات در نصبکنندهها پس از حمله زنجیره تأمین JDownloader

در نسخه لینوکس، اسکریپت Shell دستکاری شد. این اسکریپت شامل shell code مخرب بود که میتوانست اجرای دستورات مخرب را در سیستم قربانی فعال کند.

در نسخه ویندوز، فایلهای نصبکنندهها با نشانههای واضحی از دستکاری منتشر شده بودند:

- فاقد امضای دیجیتال معتبر بودند.

- با نامهای غیرمجاز امضا شده بودند.

در شرایط عادی، شرکت AppWork GmbH تمامی نصبکنندههای رسمی JDownloader را امضا میکند. اما در جریان حمله زنجیره تأمین JDownloader نسخههای آلوده با نامهایی مانند موارد زیر مشاهده شدند:

- Zipline LLC

- The Water Team

علاوه بر این، اجرای این فایلها اغلب هشدارهای امنیتی Microsoft Defender یا SmartScreen را فعال میکرد.

وضعیت فعلی و اقدامات پس از حمله زنجیره تأمین JDownloader

طبق اعلام تیم توسعه، این ضعف در 9 می 2026 پچ شده و اقدامات امنیتی لازم انجام شده است. این اقدامات شامل موارد زیر است:

- اعمال پچ امنیتی برای CMS

- ایمنسازی (Hardening) تنظیمات سرور

- بازگردانی لینکهای دانلود رسمی

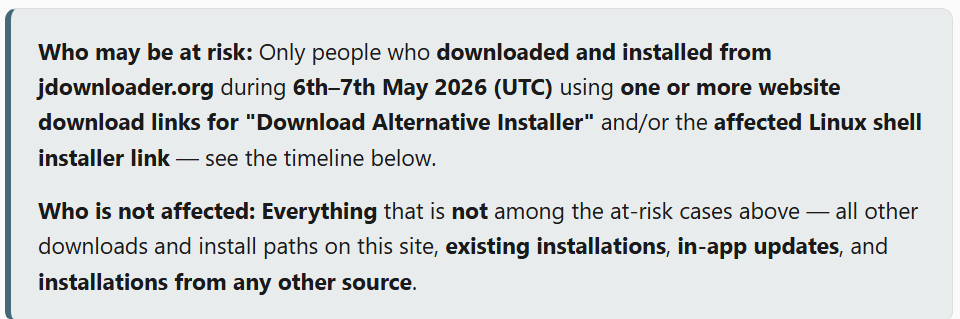

همچنین تأکید شده که حمله زنجیره تأمین JDownloader روی موارد زیر تأثیری نداشته است:

- نصبهای قبلی نرمافزار روی سیستم کاربران

- سیستم بهروزرسانی داخلی برنامه

زیرا این بخشها از تأیید رمزنگاری مبتنی بر RSA برای اعتبارسنجی فایلها استفاده میکنند.

توصیههای امنیتی برای کاربران

توسعهدهندگان اعلام کردهاند کاربرانی که در تاریخ 6 یا 7 می فایلهای زیر را از وبسایت دانلود و اجرا کردهاند:

- Windows Alternative Installer

- Linux shell installer

نباید تنها به اسکن آنتیویروس اکتفا کنند.

طبق اعلام رسمی تیم توسعه، اسکن ساده ممکن است نتواند تمام مکانیزمهای پایداری (Persistence) نصبشده توسط مهاجمان را شناسایی کند. بنابراین، توصیه اصلی آنها نصب مجدد سیستمعامل برای پاکسازی کامل سیستم است.