برخی برنامههای جعلی ساخت تصویر و ویدئو مبتنی بر هوش مصنوعی، اخیرا توانستهاند سیستم عاملهای ویندوز و macOS را توسط بدافزارهای رباینده اطلاعات AMOS و Lumma Stealer به منظور سرقت کیف پولهای ارز دیجیتال، آلوده کنند.

Lumma Stealer یک بدافزار ویندوزی است و AMOS نیز متعلق به macOS میباشد. هر دو بدافزار رباینده، کیف پولهای ارز دیجیتال و کوکیها، اطلاعات کاربری، رمز عبور، کارتهای اعتباری و تاریخچه مرورگر را از Google Chrome، Microsoft Edge، Mozilla Firefox و سایر مرورگرهای Chromium میربایند.

این دادهها در یک فایل آرشیو جمعآوری شده و به مهاجم ارسال میشوند. هکر میتواند از این اطلاعات در حملات دیگری استفاده کند و یا آنها را در بازار جرایم سایبری به فروش برساند.

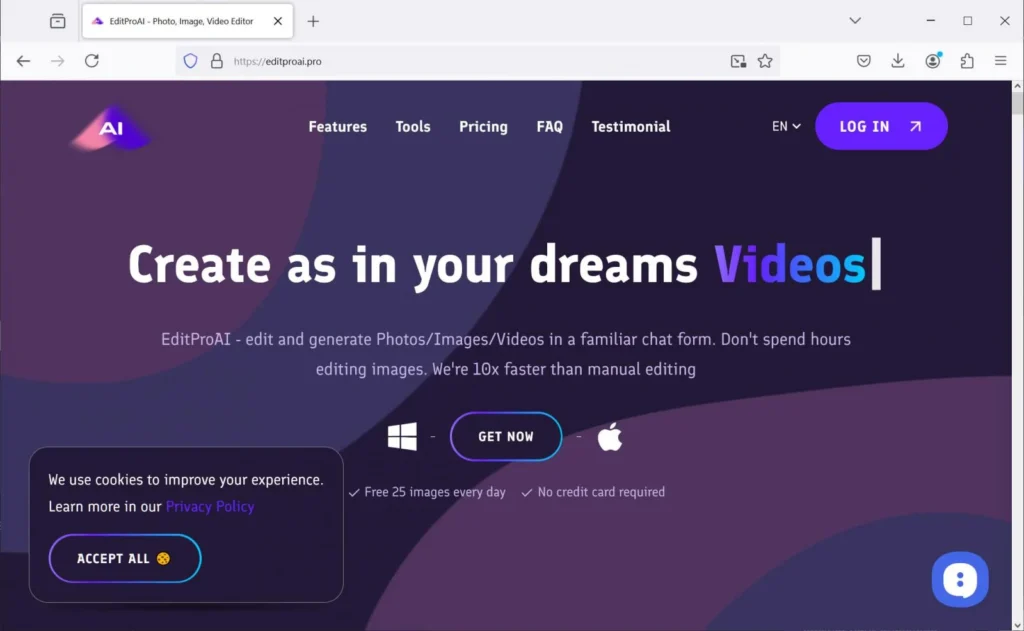

هکرها در ماه گذشته، وبسایتهای جعلی زیادی را ایجاد کردهاند که یک برنامه جعلی ساخت تصویر و ویدئو مبتنی بر هوش مصنوعی به نام EditPro را ارائه میدهند. این سایتها از طریق نتایج جستجوی گوگل و همچنین تبلیغات در X توزیع میشوند.

قربانی با کلیک بر روی تصاویر، به وبسایتهای جعلی ارائه دهنده EditProAI هدایت میشود. وب سایت editproai[.]pro برای ارائه برنامه مخرب مختص سیستمعامل ویندوز و وب سایت editproai[.]org برای ارائه برنامه مخرب مختص macOS طراحی شده است. سایتها دارای ظاهری حرفهای هستند که این خود باعث شده است، قانونی به نظر برسند.

قربانی با کلیک بر روی لینک ” Get Now”، فایل اجرایی برنامه EditProAI را دانلود میکند. نام فایل اجرایی ویندوزی، “ Edit-ProAI-Setup-newest_release.exe” و نام فایل اجرایی سیستم مک، “EditProAi_v.4.36.dmg” میباشد.

بدافزار ویندوزی توسط یک سرتیفیکیت ربوده شده از Softwareok.com (یک توسعه دهنده ابزار رایگان)، امضا شده است.

بدافزار از پنلی در “proai[.]club/panelgood/” برای ارسال دادههای ربوده شده به هکر استفاده میکند. این دادهها میتوانند در زمان دیگری توسط هکرها مورد سوء استفاده قر ار گیرند.

چنانچه این برنامه را دانلود کردهاید، میبایست تمام رمزهای عبور ذخیره شده، پسوردهای کیف پولهای ارز دیجیتال و سایر دادههای احراز هویت خود را تغییر دهید. توصیه میشود که افراد، از احراز هویت چند عاملی در همه سایتهای حساس مانند صرافیهای ارز دیجیتال، بانکداری آنلاین، خدمات ایمیل و خدمات مالی استفاده کنند.

بدافزارهای رباینده اطلاعات در چند سال گذشته رشد چشمگیری داشتهاند و توسط هکرها و گروههای سایبری در عملیاتهای بسیاری مورد استفاده قر ار گرفتهاند.

طبق اطلاعات کسپرسکی و گزارش منتشر شده توسط گروه Vulnerbyte، تقریباً 10 میلیون دستگاه (چه شخصی و چه شرکتی)، توسط بدافزارهای رباینده اطلاعات در سال 2023 مورد نفوذ قرار گرفتهاند. با این حال، تعداد واقعی دستگاههای آلوده ممکن است بیشتر هم باشد، چرا که تمام اپراتورهای بدافزارهای رباینده بلافاصله پس از سرقت اطلاعات، گزارشهای خود را منتشر نمیکنند.