مرورگر اپرا (Opera) یک آسیب پذیری بحرانی را پچ کرده است که به افزونههای مخرب امکان دسترسی غیرمجاز به APIهای خصوصی را میدهد. از این APIها برای تقویت تعدادی از ویژگیهای مرورگر از جمله کیف پول کریپتو، VPN، Pinboard و غیره استفاده میشود.

APIهای مرورگر، پلی بین برنامههای کاربردی وب و عملکردهای مرورگر از جمله موارد مربوط به امنیت، ذخیرهسازی، بهینهسازی عملکرد، موقعیت جغرافیایی و موارد دیگر ایجاد میکنند و به وبسایتهایی که بازدید میشوند این امکان را میدهند تا ویژگیها و تجربیات بهتر و قویتری ارائه دهند. اکثر APIهای مرورگر به طور عمومی شناخته شده و در دسترس عموم هستند و به شدت مورد بررسی قرار میگیرند.

این باگ توسط متخصصان آزمایشگاه Guardio کشف و CrossBarking نامیده شده است. محققان هشدار دادهند که چنین حملهای میتواند منجر به پیامدهای مختلفی از جمله تهیه اسکرین شات، تغییر تنظیمات مرورگر تا تصاحب و دسترسی کامل به حسابها شود.

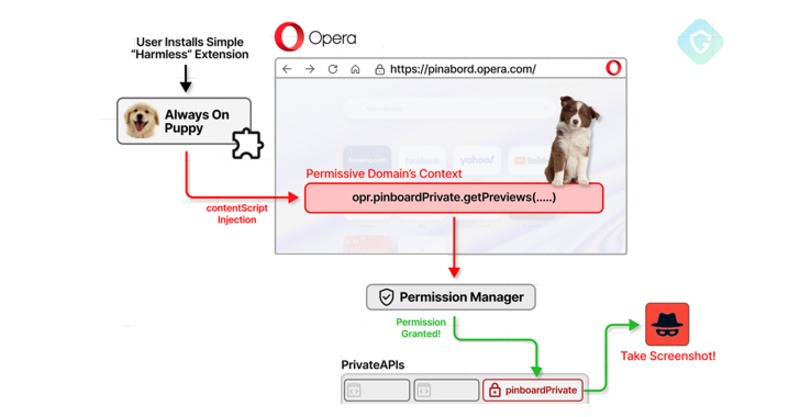

هدف CrossBarking، اجرای کدهای مخرب در زمینه سایتهایی خاص با دسترسی به API های قدرتمند و خصوصی آنها است.

یکی از جنبه های اصلی آسیب پذیری CrossBarking، حضور گسترده افزونههای مخرب در سراسر پلتفرمهای رسمی، از جمله فروشگاه وب کروم است. افزونهها، حتی زمانی که به ظاهر قانونی هستند، اغلب دارای مجوزهای گسترده میباشند و میتوانند دادههای حساس را جمعآوری کنند و خطرات قابلتوجهی را برای حریم خصوصی کاربر ایجاد به دنبال داشته باشند.

محققان Guardioبرای شرح کامل این آسیب پذیری تصمیم گرفتند مانند هکرها عمل کنند. آنها یک افزونه مرورگر که میتواند از این آسیب پذیری در اپرا سوء استفاده کند، ایجاد نموده و در وب استور گوگل کروم منتشر کردند. شایان ذکر است که این افزونه تهدیدی برای سایر مرورگرهای Chromium ایجاد نمیکند.

این مورد نه تنها نشان دهنده تضاد دیرینه بین عملکرد و امنیت است، بلکه نگاهی اجمالی به تاکتیکهای استفاده شده توسط مجرمان سایبری دارد.

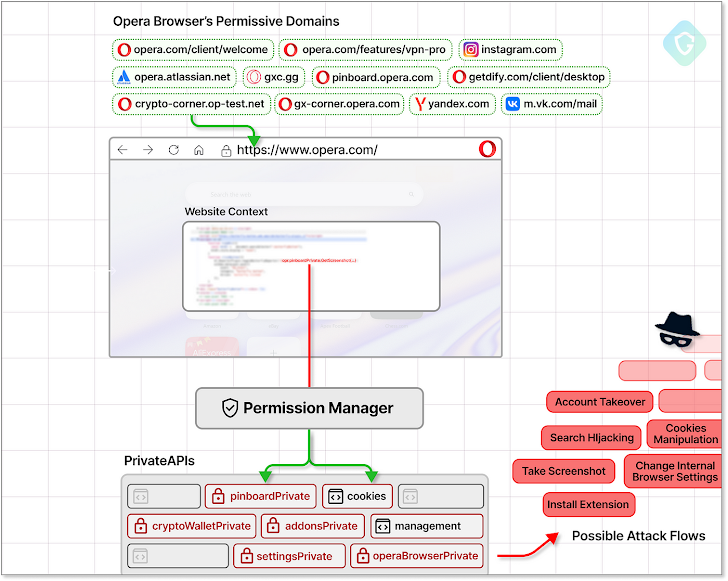

آسیب پذیری CrossBarking ریشه در چندین دامنه در دسترس عموم (هم اپرا و هم شخص ثالث) و دسترسی سطح بالا به APIهای خصوصی مرورگر دارد. این دامنهها برای پشتیبانی از ویژگیهای خاص اپرا مانند Opera Flow، Opera Wallet و Pinboard و همچنین توسعه داخلی در نظر گرفته شدهاند.در واقع، اپرا از برنامههای وب ویژه در دامنههای خاص استفاده میکند که دارای سطح دسترسی ویژه و بالایی هستند.

در اینجا به تعدادی از این دامنهها اشاره شده است :

- crypto-corner.op-test.net

- op-test.net

- gg

- atlassian.net

- opera.com

- com

اسکریپتهای افزونههای مرورگر میتوانند برای تزریق کد مخرب جاوا اسکریپت به دامنههای دارای سطح دسترسی بالا و دسترسی به APIهای خصوصی استفاده شوند.

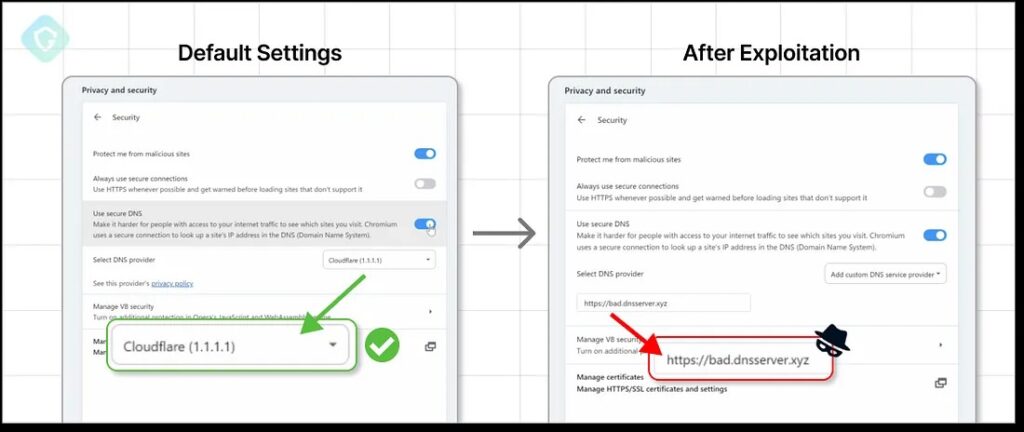

هکر با دسترسی به APIها میتوانند از تبهای باز اسکرین شات گرفته، کوکی های نشست را برای کنترل اکانتها بربایند و حتی تنظیمات DNS-over-HTTPS (DoH) مرورگر را برای ذخیره مجدد دامنهها از طریق یک سرور مخرب DNS تغییر دهند.

به عنوان مثال، قربانی سعی میکند به یک وب سایت بانک یا شبکه اجتماعی دست یابد اما به یک سایت مخرب مشابه هدایت میشود.

یک افزونه مخرب در این حالت میتواند در وب استورگوگل کروم به عنوان یک افزونه کاربردی و بی خطر منتشر شود. افزونههای مرورگر از قدرت زیادی برخوردار هستند و نظارت دقیق بر آنها امری ضروری است.

این APIهای خصوصی ممکن است برای توسعه دهندگان مفید باشند، اما محققان Guardio نشان دادند که چگونه هکرها میتوانند به آنها دسترسی یابند و از توانایی آنها سوء استفاده کنند.

هکرها برای انجام چنین حمله ای ابتدا باید کاربر را مجبور به نصب یک افزونه مخرب کنند. آزمایشگاه Guardio بر نیاز به بررسیهای امنیتی سختگیرانهتر در مورد افزونههای مرورگر تأکید میکنند و نظارت مستمر بر فعالیتهای یک افزونه پس از تأیید را توصیه میکنند.

این آسیب پذیری توسط توسعه دهندگان اپرا در ۲۴ سپتامبر ۲۰۲۴ با مسدود کردن توانایی هر افزونه برای اجرای اسکریپتها در دامنههایی با دسترسی API خصوصی پچ شده است.