تهدیدات سایبری همچون باج افزارها، تروجانها، ماینرها، بکدورهای macOS، حمله به دستگاه های اینترنت اشیاء، حملات تحت وب و بات نت ها از جمله تهدیداتی هستند که در سه ماهه اول سال ۲۰۲۴ پُررنگ و حائز اهمیت بودند. مقاله پیش رو، آمار مربوط به این تهدیدات (به استثنای حوزه موبایل) را در این دوره با استناد به گزارش کسپرسکی مورد بررسی قرار داده است.

ارقام فصلی

در سه ماهه اول 2024:

- محصولات امنیتی کسپرسکی بیش از 658 میلیون حمله از منابع آنلاین مختلف را مسدود کردند.

- آنتی ویروس وب کسپرسکی به حدود 153 میلیون لینک منحصر به فرد پاسخ داده است.

- آنتی ویروس فایل کسپرسکی، نزدیک به 32 میلیون آبجکت مخرب و ناخواسته را مسدود کرده است.

- بیش از ۸۳,۰۰۰ کاربر، حملات باج افزاری را تجربه کردند.

- حدود 20٪ از قربانیان حملات باج افزار توسط LockBit مورد حمله قرار گرفتهاند.

- بیش از ۳۹۴,۰۰۰ کاربر توسط ماینرها مورد نفوذ واقع شدند.

باج افزار

BlackCat/ALPHV

گروه BlackCat که با نام ALPHV نیز شناخته میشود، در اوایل ماه مارس، پایان فعالیت خود را اعلام کرد و مدعی شد که عملیات این گروه توسط FBI مختل شده است. این در حالی است که یوروپل و NCA بریتانیا، دخالت در هرگونه ایجاد اختلال اخیر در زیرساخت BlackCat را رد کردهاند.

این گروه همچنین اعلام کرد که کد منبع باج افزار خود را به مبلغ 5 میلیون دلار به فروش خواهد رساند. یکی از زیرشاخه های BlackCat ، چندی پیش، این گروه را به سرقت بیش از 20 میلیون دلار باج از یک شرکت متهم کرد. تمام این موارد، چنین احتمالی را ایجاد میکند که BlackCat در تلاش است تا همراه با پولهای اخاذی شده فرار کند. این اولین باری نیست که یک گروه RaaS پس از گرفتن پول زیرمجموعههای خود، فعالیت خود را متوقف میکند.

LockBit

سازمانهای مجری قانونِ ده کشور در ماه فوریه، به عنوان بخشی از یک تلاش مشترک به نام عملیات Cronos (کرونوس)، برخی زیرساختهای متعلق به یکی از فعالترین گروههای باج افزاری به نام LockBit را توقیف کردند. پلیس تاکنون دو اپراتور Lockbit را دستگیر کرده و برای دیگر اعضای گروه نیز حکم صادر کرده است.

با این حال، توسعه دهندگان LockBit بلافاصله پس از آن، سرورهای خود را مجدداً فعال کردند و حملات را با استفاده از یک نسخه به روزرسانی شده از باج افزار ادامه دادند. هدف LockBit از این کار، آن بودکه تظاهر کند، هر گونه آسیبی که گروه در نتیجه این سرکوب متحمل شده، ناچیز و قابل جبران بوده است.

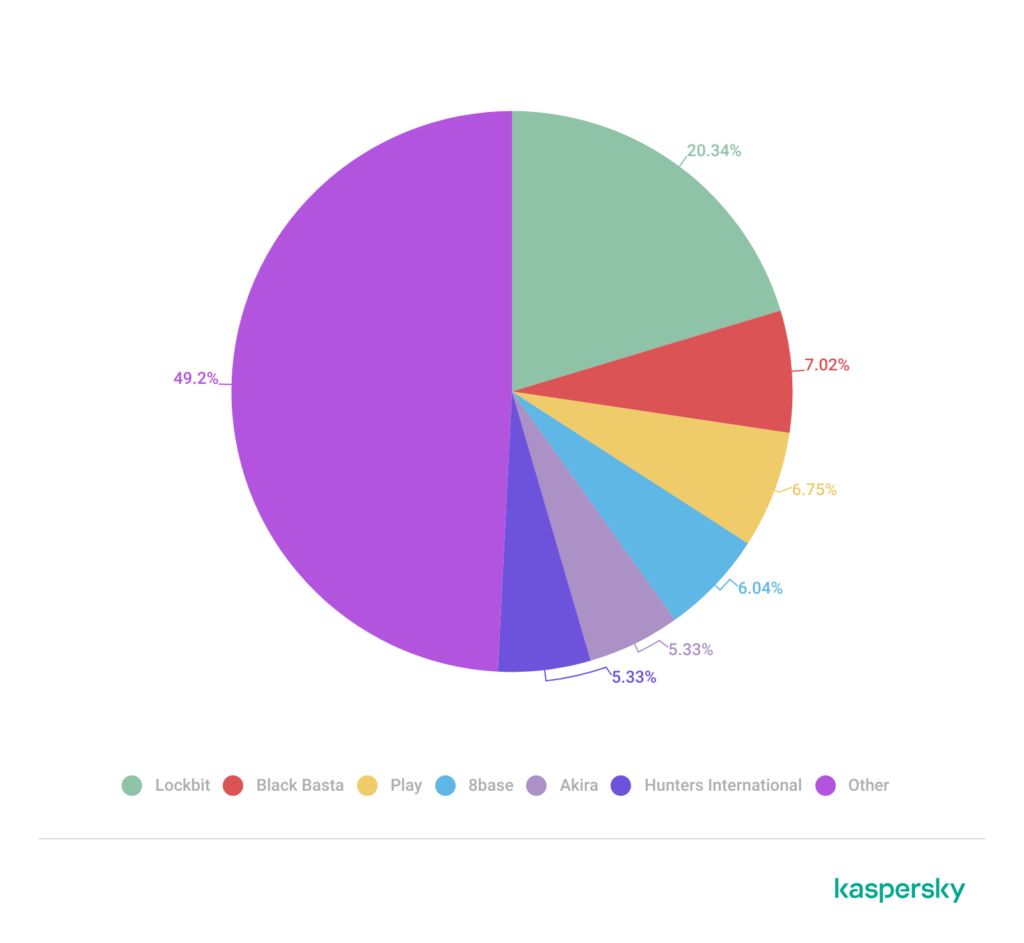

فعالترین گروههای باج افزار

این بخش به بررسی فعالترین گروههای باج افزاری میپردازد که نه تنها فایلهای قربانیان خود را رمزگذاری میکنند، بلکه دادههای محرمانه آنها را ربوده و سپس منتشر میکنند و به اصطلاح اقدام به «اخاذی مضاعف» مینمایند.

گروه های باج افزار LockBit (20.34%)، Black Basta (7.02%) و Play (6.75%) به ترتیب فعالترین و پُرکارترین گروه اخاذی سایبری در سه ماهه اول ۲۰۲۴ میباشند.

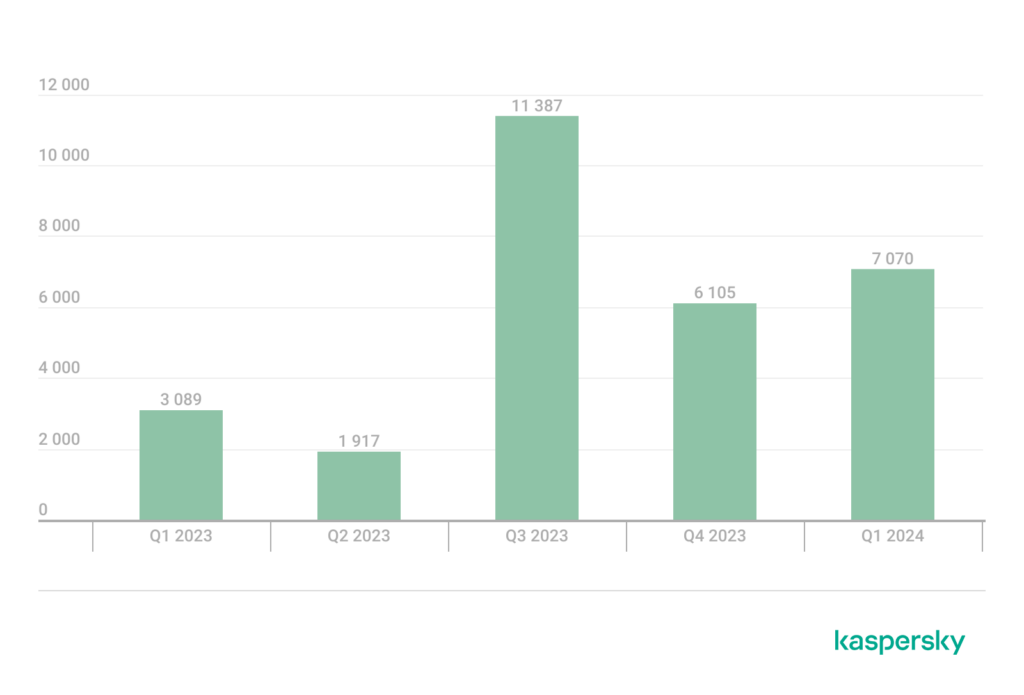

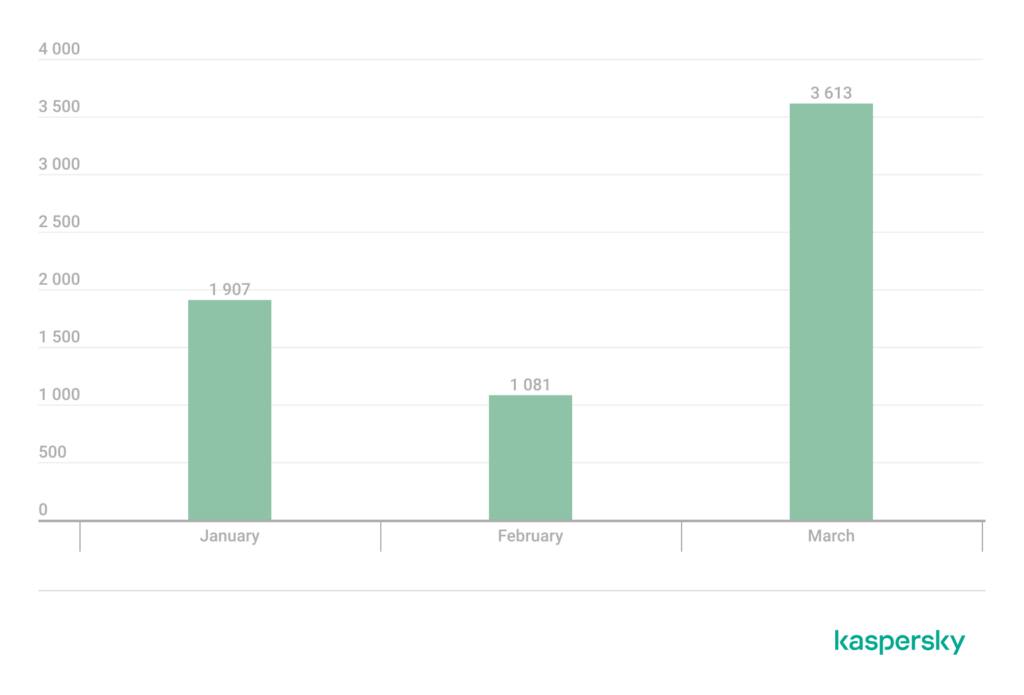

تعداد تغییرات جدید در تروجان های باج افزار

کسپرسکی، 9 خانواده باج افزار جدید و 7070 تغییر و به روزرسانی در گروههای باج افزاری پیشین در سه ماهه اول 2024 را کشف کرده است.

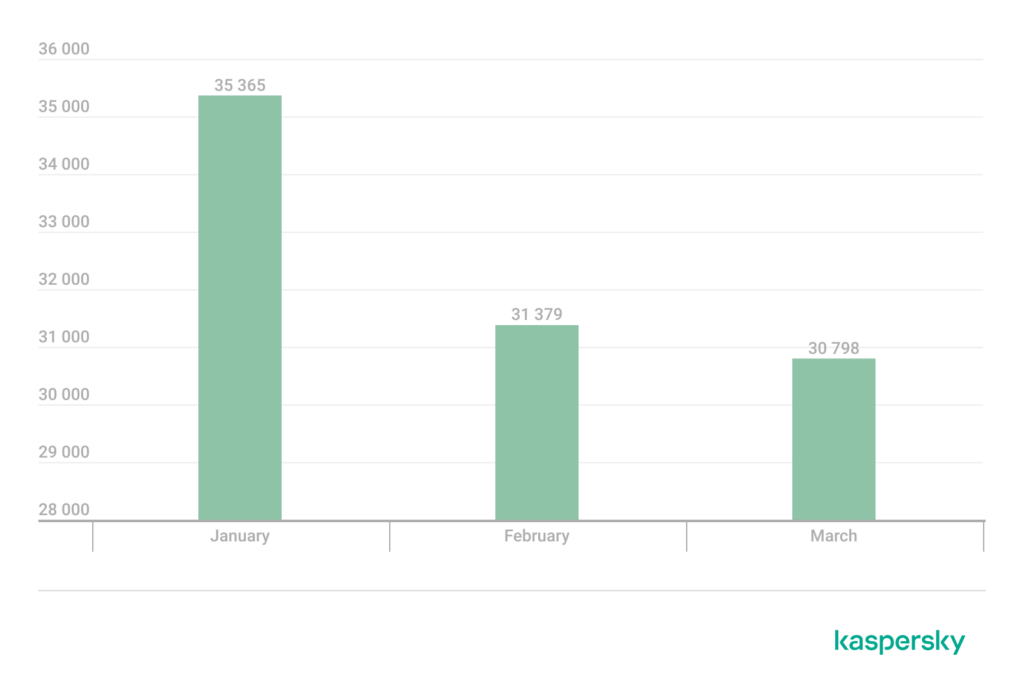

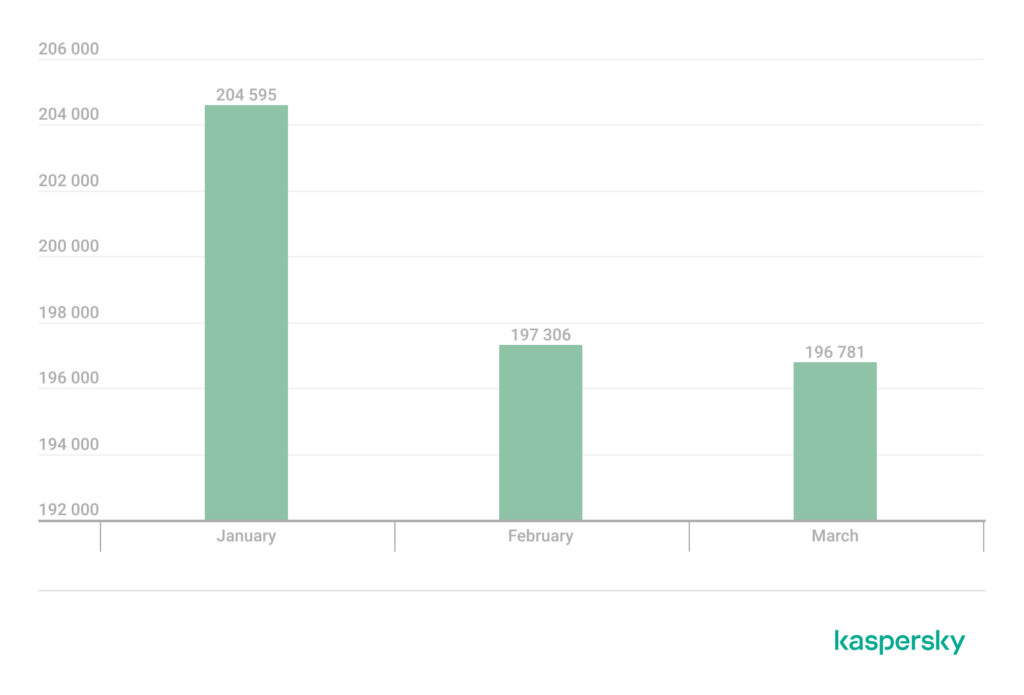

تعداد کاربران مورد حمله توسط تروجان های باج افزار

محصولات امنیتی کسپرسکی در سه ماهه اول ۲۰۲۴، از ۸۳,۲۷۰ کاربر منحصر به فرد در برابر حملات تروجان های باج افزار محافظت کردهاند.

جغرافیای کاربران مورد حمله توسط تروجان های باج افزار

10 کشور و منطقه که بیش از سایر مناطق توسط تروجان های باج افزار مورد حمله قرار گرفتهاند، عبارتند از:

منطقه / کشور | درصد | |

1 | کره جنوبی | 0.75% |

2 | بنگلادش | 0.63% |

3 | لیبی | 0.57% |

4 | پاکستان | 0.56% |

5 | ایران | 0.49% |

6 | چین | 0.46% |

7 | عراق | 0.40% |

8 | ونزوئلا | 0.37% |

9 | تانزانیا | 0.36% |

10 | تاجیکستان | 0.36% |

10 خانواده رایج تروجان های باج افزار

نام | خانواده تروجان باج افزار | درصد کاربران مورد حمله | |

1 | (generic verdict) | Trojan-Ransom.Win32.Gen | 22.92% |

2 | WannaCry | Trojan-Ransom.Win32.Wanna | 11.68% |

3 | (generic verdict) | Trojan-Ransom.Win32.Encoder | 8.63% |

4 | (generic verdict) | Trojan-Ransom.Win32.Crypren | 6.66% |

5 | Stop/Djvu | Trojan-Ransom.Win32.Stop | 6.46% |

6 | PolyRansom/VirLock | Virus.Win32PolyRansom / Trojan-Ransom.Win32.PolyRansom | 3.87% |

7 | (generic verdict) | Trojan-Ransom.MSIL.Agent | 3.66% |

8 | (generic verdict) | Trojan-Ransom.Win32.Crypmod | 3.01% |

9 | (generic verdict) | Trojan-Ransom.Win32.Phny | 3.00% |

10 | (generic verdict) | Trojan-Ransom.Win32.Agent | 2.40% |

ماینرها

تعداد تغییرات جدید ماینرها

محصولات امنیتی کسپرسکی در سه ماهه اول 2024، تعداد ۶,۶۰۱ ماینر به روزرسانی شده و تغییر یافته را شناسایی کردند.

تعداد کاربران مورد حمله توسط ماینرها

محصولات امنیتی کسپرسکی در سه ماهه اول ۲۰۲۴، از ۳۹۴,۱۲۰ کاربر منحصر به فرد در سراسر جهان در برابر ماینرها محافظت کردند.

منطقه / کشور | درصد | |

1 | تاجیکستان | 2.41 |

2 | ونزوئلا | 1.91 |

3 | قزاقستان | 1.88 |

4 | قرقیزستان | 1.80 |

5 | بلاروس | 1.69 |

6 | ازبکستان | 1.55 |

7 | اتیوپی | 1.46 |

8 | اوکراین | 1.34 |

9 | موزامبیک | 1.19 |

10 | سری لانکا | 1.12 |

حمله به دستگاههای macOS

سال 2024 با شناسایی بکدور macOS جدیدی به نام SpectralBlur آغاز گردید و به طور موقت به گروه Bluenoroff نسبت داده شد. این بدافزار دارای قابلیتهای متداول یک بکدور مانند دانلود و حذف فایلها، آپلود و ارسال دادهها به سرور فرماندهی و کنترل و اجرای دستورات shell است.

کسپرسکی در مرحله بعد، مجموعه بزرگی از برنامههای کرک شده را کشف کرد که حاوی یک لودر بکدور پایتون بودند. ویژگی کلیدی این بکدور، امکان جایگزینی اپلیکیشن های کیف پول بیت کوین و Exodus با نسخههای آلوده برای سرقت گذرواژه ها و عبارات بازیابی کیف پول میباشد.

محصولات کسپرسکی همچنین نسخههای ویرایشگرهای متنی VNote و Notepad آلوده به یک لودر CobaltStrike را شناسایی کردند که از طریق تبلیغات بنر در موتورهای جستجوی چینی توزیع میشدند.

یکی از آخرین تهدیداتی که در سه ماهه اول ۲۰۲۴ کشف گردید، بکدور نوشته شده به زبان Rust بود که در یک نسخه به روزرسانی شده برنامه VisualStudio پنهان شده بود. این بکدور ظاهرا با هدف نفوذ به توسعه دهندگان نرم افزار و جاسوسی از قربانیان خود طراحی شده است.

20 تهدید رایج macOS

خانواده بدافزار | درصد |

Trojan-Downloader.OSX.Agent.gen | 11.49 |

AdWare.OSX.Amc.e | 5.84 |

Trojan.OSX.Agent.gen | 5.35 |

AdWare.OSX.Agent.ai | 5.11 |

AdWare.OSX.Agent.gen | 5.05 |

AdWare.OSX.Pirrit.ac | 4.99 |

Monitor.OSX.HistGrabber.b | 4.99 |

AdWare.OSX.Bnodlero.ax | 4.27 |

AdWare.OSX.Agent.ap | 3.73 |

AdWare.OSX.Pirrit.j | 3.19 |

AdWare.OSX.Mhp.a | 2.95 |

AdWare.OSX.Pirrit.gen | 2.29 |

HackTool.OSX.DirtyCow.a | 2.23 |

RiskTool.OSX.Spigot.a | 2.17 |

AdWare.OSX.Pirrit.ae | 2.05 |

Hoax.OSX.MacBooster.a | 1.93 |

Trojan-Downloader.OSX.Lador.a | 1.93 |

Trojan-Downloader.OSX.Agent.h | 1.87 |

AdWare.OSX.Bnodlero.bg | 1.87 |

Backdoor.OSX.Agent.l | 1.81 |

Trojan-Downloader.OSX.Agent.gen، تروجانی است که منجر به دانلود سایر برنامههای خطرناک میشود و در این دوره در صدر لیست تهدیدات فعال علیه macOS قرار دارد. این تروجان اغلب اوقات، انواع مختلفی از ابزارهای تبلیغاتی مزاحم را به دستگاه آلوده تحویل میدهد، اما هیچ محدودیت فنی از نظر نوع دانلود وجود ندارد، بنابراین ممکن است هر بدافزار دیگری را نیز بر روی دستگاه نصب کند.

جغرافیای تهدیدات macOS

10 کشور و منطقه که بیش از سایر مناطق توسط تهدیدات مختلف مختص macOS مورد حمله قرار گرفتهاند:

منطقه / کشور | درصد |

اسپانیا | 1.27 |

ایتالیا | 1.11 |

کانادا | 1.02 |

فرانسه | 0.93 |

مکزیک | 0.88 |

ایالات متحده | 0.81 |

آلمان | 0.77 |

انگلستان | 0.75 |

هنگ کنگ | 0.73 |

برزیل | 0.66 |

چین در دوره قبلی (سه ماهه چهارم ۲۰۲۳) در صدر چنین جدولی قرار داشت اما این بار و در این دوره از لیست خارج شده است. اسپانیا، ایتالیا و کانادا بیشترین تعداد کاربرانی را داشتند که با تهدیدات خاص macOS مواجه شدند.

حملات اینترنت اشیاء

آمار تهدیدات اینترنت اشیاء

توزیع پروتکل دستگاههایی که در سه ماهه اول 2024 به هانی پات های کسپرسکی حمله کردند به شرح زیر میباشد:

پروتکل | سه ماهه چهارم ۲۰۲۳ | سه ماهه اول 2024 |

Telnet | 91.88% | 93.31% |

SSH | 8.12% | 6.69% |

جدول بالا، آمار توزیع سرویس های مورد حمله بر اساس تعداد آدرسهای IP منحصر به فرد دستگاههای مهاجم را نشان میدهد. همانطور که مشاهده میشود، مهاجمان بیشتر از پروتکل Telnet سوء استفاده کردهاند. جدول زیر نیز آمار توزیع نشستهای مهاجمان در هانی پات های کسپرسکی را ارائه کرده است:

پروتکل | سه ماهه چهارم ۲۰۲۳ | سه ماهه اول 2024 |

Telnet | 92.17% | 96.48% |

SSH | 7.83% | 3.52% |

10 تهدید رایج علیه دستگاه های اینترنت اشیاء

۱۰ تهدید رایج | درصد سه ماهه چهارم ۲۰۲۳ | درصد سه ماهه اول 2024 |

Trojan-Downloader.Linux.NyaDrop.b | 19.40 | 37.26 |

Backdoor.Linux.Mirai.b | 12.97 | 10.22 |

Trojan.Linux.Agent.nx | 0.20 | 8.73 |

Backdoor.Linux.Mirai.ba | 2.69 | 6.08 |

Backdoor.Linux.Mirai.cw | 4.86 | 6.06 |

Backdoor.Linux.Gafgyt.a | 1.19 | 3.53 |

Backdoor.Linux.Mirai.gp | 0.05 | 2.81 |

Backdoor.Linux.Gafgyt.fj | 0.05 | 1.97 |

Backdoor.Linux.Mirai.fg | 2.52 | 1.57 |

Trojan-Downloader.Shell.Agent.p | 0.99 | 1.54 |

حمله به هانی پات های اینترنت اشیاء

هیچگونه تغییر قابل توجهی در توزیع جغرافیایی حملات SSH در این دوره مشاهده نشده است. بیشترین میزان افزایش در سهم حملات مربوط به کره جنوبی، سنگاپور و آلمان میباشد.

کشور/منطقه | درصد سه ماهه چهارم ۲۰۲۳ | درصد سه ماهه اول 2024 |

چین | 21.33 | 20.58 |

ایالات متحده | 11.65 | 12.15 |

کره جنوبی | 7.03 | 9.59 |

سنگاپور | 3.97 | 6.87 |

آلمان | 3.76 | 4.97 |

هندوستان | 4.95 | 4.52 |

هنگ کنگ | 2.27 | 3.25 |

روسیه | 3.37 | 2.84 |

برزیل | 3.86 | 2.36 |

ژاپن | 1.77 | 2.36 |

حمله از طریق منابع وب

آمار این بخش بر اساس داده های ارائه شده توسط آنتی ویروس وب کسپرسکی است که از کاربران هنگام دانلود آبجکت های مخرب از صفحات وب آلوده محافظت میکند. هکرها عمدا صفحات مخرب ایجاد میکنند. منابع وب میتوانند توسط محتوای آلوده به بدافزار تولید شده توسط کاربر، انجمن ها و همچنین منابع قانونی هک شده، آلوده شوند.

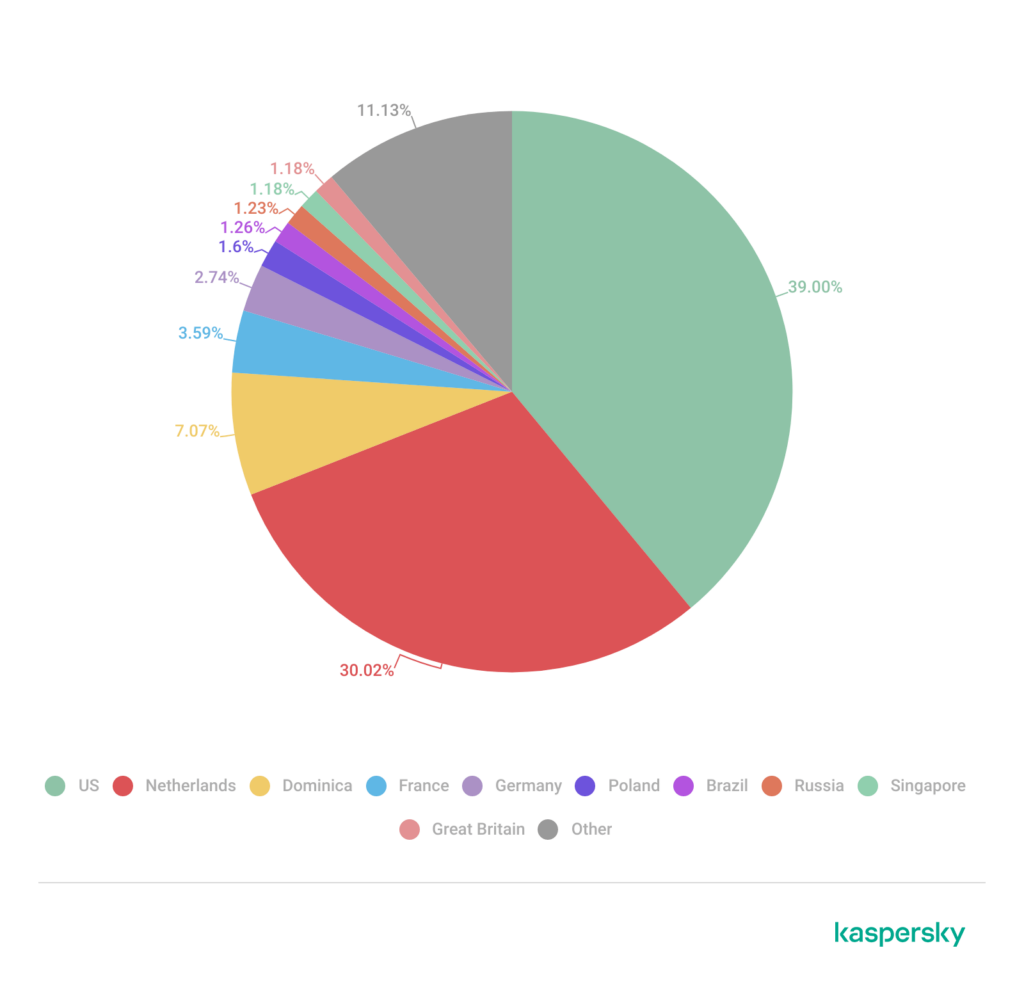

نمودار زیر، آمار توزیع جغرافیایی منابع حملات اینترنتی مسدود شده توسط محصولات کسپرسکی بر روی رایانههای کاربران این شرکت را نشان میدهد. صفحات وب با تغییر مسیر به اکسپلویت ها و بدافزارها، مراکز C&C بات نت از منابع اصلی حملات اینترنتی به شمار میآیند.

برای تعیین منبع جغرافیایی حملات مبتنی بر وب، نام دامنه با آدرس IP دامنه واقعی آنها مطابقت داده میشود و سپس موقعیت جغرافیایی یک آدرس IP خاص (GEOIP) تعیین خواهد شد.

محصولات امنیتی کسپرسکی در سه ماهه اول سال 2024، تعداد ۶۵۸,۱۸۱,۴۲۵ حمله را که از منابع آنلاین در سراسر جهان راه اندازی شده بودند، مسدود کردند.

کشورها و مناطقی که کاربران آنها با بیشترین نفوذ و آلودگی به بدافزارهای آنلاین مواجه شدند

کسپرسکی به منظور ارزیابی خطر آلودگی به بدافزارهای آنلاین که کاربران کشورها و مناطق مختلف با آن مواجه بودند، درصد کاربران خود را که آنتی ویروس وب در این دوره بر روی رایانه آنها نصب بوده است برای هر کشور یا منطقه، محاسبه کرده است. دادههای بهدستآمده، حاکی از تهاجمی بودن محیطی است که رایانهها در کشورها و مناطق مختلف در آن فعال هستند.

این رتبه بندی ها فقط شامل حملات توسط آبجکت های مخربی میشود که در دسته بدافزارها قرار دارند. محاسبات کسپرسکی شامل تشخیص برنامه های بالقوه خطرناک یا ناخواسته، مانند RiskTool یا ابزارهای تبلیغاتی مزاحم نمیباشد.

کشور/ منطقه | درصد | |

1 | یونان | 14.09 |

2 | بلغارستان | 13.01 |

3 | ماداگاسکار | 12.54 |

4 | آلبانی | 12.04 |

5 | مقدونیه شمالی | 12.00 |

6 | اکوادور | 11.90 |

7 | سری لانکا | 11.82 |

8 | قطر | 11.77 |

9 | نپال | 11.56 |

10 | بنگلادش | 11.36 |

11 | پرو | 11.24 |

12 | کنیا | 11.02 |

13 | ونزوئلا | 10.97 |

14 | آفریقای جنوبی | 10.94 |

15 | الجزایر | 10.87 |

16 | صربستان | 10.84 |

17 | تونس | 10.77 |

18 | لیتوانی | 10.66 |

19 | مولداوی | 10.51 |

20 | اسلواکی | 10.50 |

به طور متوسط در این دوره (سه ماهه اول ۲۰۲۴)، ۷.۹۸ درصد از رایانههای کاربران اینترنتی در سراسر جهان دستکم در معرض یک حمله وب و آلودگی به بدافزار قرار گرفتهاند.

میبایست خاطر نشان کرد که آنتی ویروس فایل کسپرسکی در این دوره، تعداد ۳۱,۸۱۷,۰۷۲ آبجکت مخرب و بالقوه ناخواسته را شناسایی کرده است.